实战纪实 | 某医院系统swagger接口未授权 + Springboot信息泄露

发布时间:2024年01月17日

本文由掌控安全学院?-?17828147368?投稿

开局还是先测一下登录框,弱密码走一波,无果

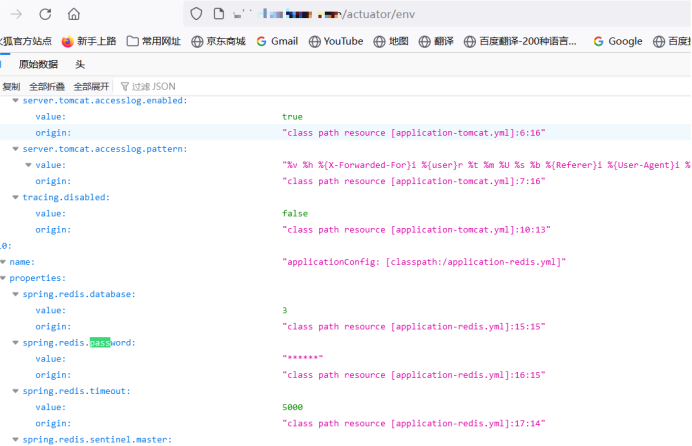

通过指纹识别出该站是springboot开发,扫描目录查看是否存在泄露

![]()

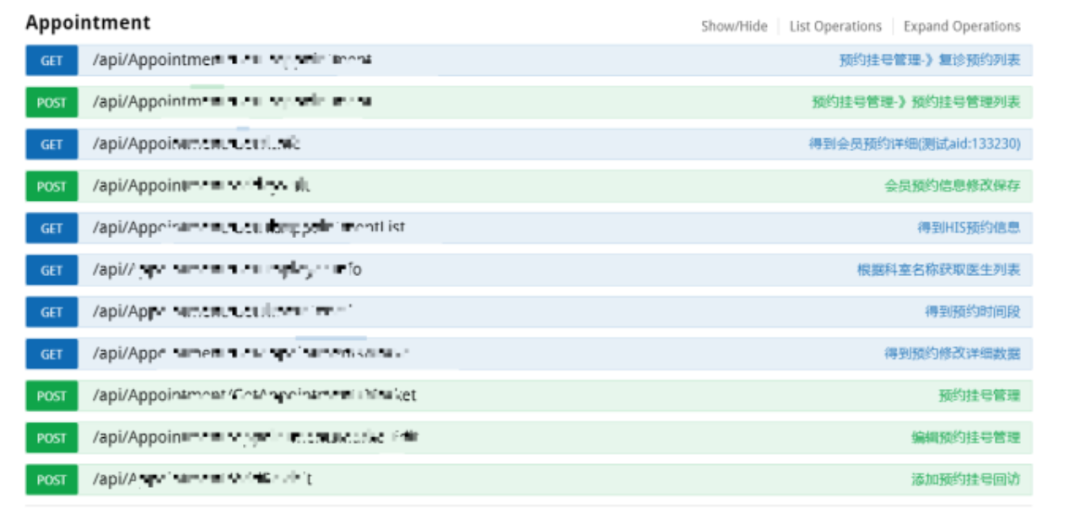

存在泄露,访问地址

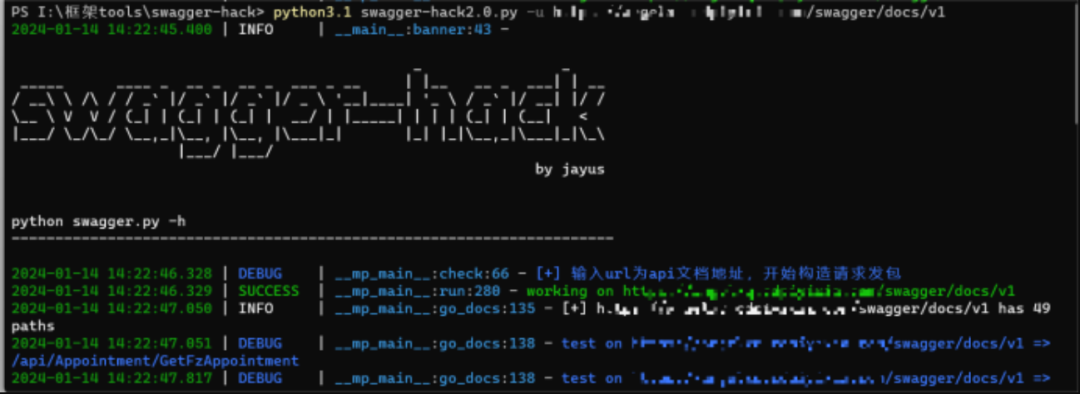

很多接口,不可能一个一个手动测试吧,上工具:swagger-hack

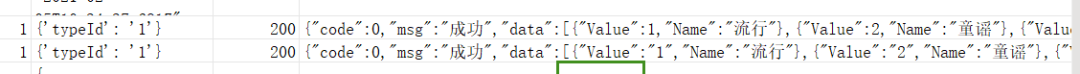

工具扫描完会生成文档,查看文档,是否有返回敏感内容

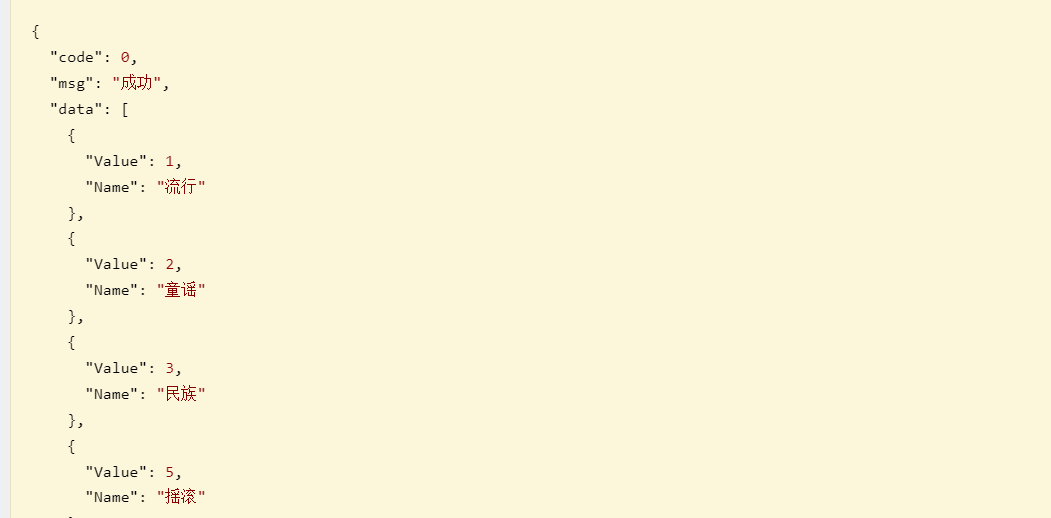

去验证接口是否存在

测试其他接口也有敏感信息

继续测试其他目录,访问actuator

看一下env有没有泄露敏感内容

?

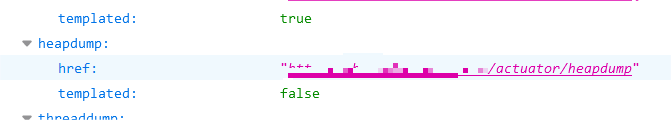

密码什么的都加密了,只有下载heapdump看看能不能利用了

下载完成用JDumpSpider-1.1-SNAPSHOT-full或者heapdump_tool这两个目前最好用:得到数据库账号密码。

可惜外网上无法利用只能就此作罢提交了,算两个低危

申明:本账号所分享内容仅用于网络安全技术讨论,切勿用于违法途径,所有渗透都需获取授权,违者后果自行承担,与本号及作者无关,请谨记守法。

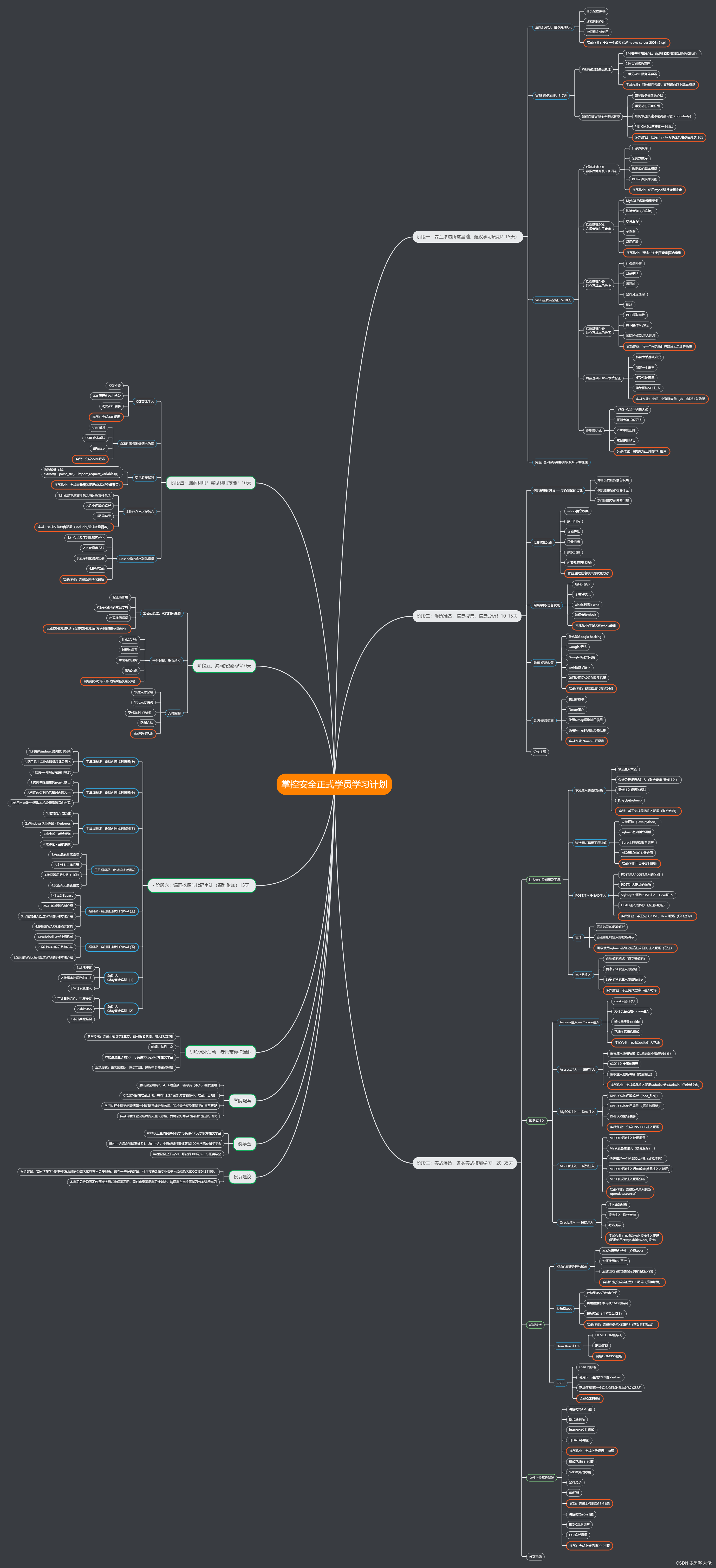

免费领取安全学习资料包!

渗透工具

技术文档、书籍

面试题

帮助你在面试中脱颖而出

视频

基础到进阶

环境搭建、HTML,PHP,MySQL基础学习,信息收集,SQL注入,XSS,CSRF,暴力破解等等

应急响应笔记

学习路线

文章来源:https://blog.csdn.net/2301_80127209/article/details/135652672

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 【JAVA面试题】什么是对象锁?什么是类锁?

- 美易平台:洛克希德马丁四季度净销售额188.7亿美元,市场预估179.4亿美元

- 5.基础数据结构-栈

- 我如何知道我的MinIO集群复制是最新的?

- 远程服务器打开一个web服务,在本地怎么打开

- 批量重命名软件,文件夹批量重命名

- Listener监听器----HttpServletRequest对象的生命周期监听器

- 算法基础十二

- DW制作HTML网页设计【体育运动主题网站——中国篮球NBA】

- 【算法设计与分析】合并区间