Linux一次病毒处理

发布时间:2024年01月08日

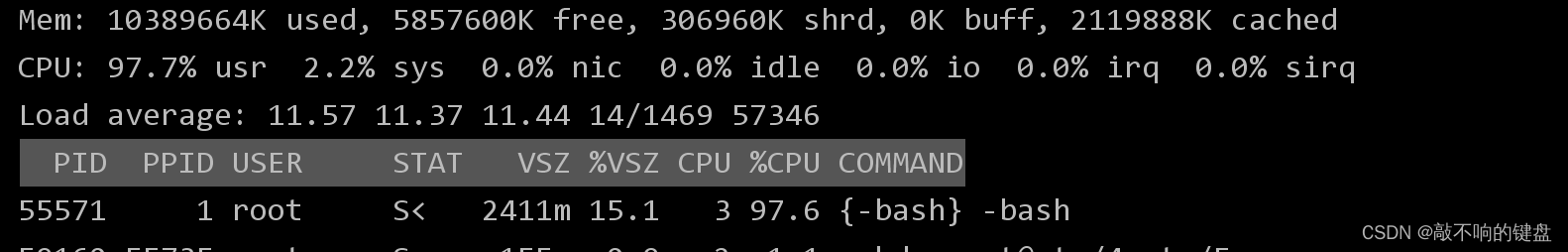

现象:CPU、内存爆满,top命令无法检测出异常进程

- 通过网络连接查看是否有异常连接,发现异常连接国外IP,疑是感染挖矿病毒

netstat -anp

- 通过变更文件可以看到一些挖矿程序,同时 /etc/ld.so.preload 文件的变更需要引起注意,这里涉及到 Linux 动态链接库预加载机制,是一种常用的进程隐藏方法,而 top 等命令都是受这个机制影响的。 vi /etc/ld.so.preload 去掉里面的更改内容

在 Linux 操作系统的动态链接库加载过程中,动态链接器会读取 LD_PRELOAD 环境变量的值和默认配置文件 /etc/ld.so.preload 的文件内容,并将读取到的动态链接库进行预加载,即使程序不依赖这些动态链接库,LD_PRELOAD 环境变量和 /etc/ld.so.preload 配置文件中指定的动态链接库依然会被装载,它们的优先级比 LD_LIBRARY_PATH 环境变量所定义的链接库查找路径的文件优先级要高,所以能够提前于用户调用的动态库载入。

——段落引自《警惕利用 Linux 预加载型恶意动态链接库的后门》

- 通过top查找出对应的异常进程

- 查看crontab、/etc/cron…、环境变量.bash_profile、/etc/rc.local等内容,找出是否异常

发现木马文件删除:

crontab -r

lsattr /bin/bprofr

chattr -ia /bin/bprofr

rm -rf /bin/bprofr

chattr -ia .bash_profile

vi .bash_profile

文章来源:https://blog.csdn.net/Beer_xiaocai/article/details/135457172

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 超级厉害 11k+ star OCRmyPDF让你能搜索扫描版PDF文档 unbutu安装教程

- linux安装rabbitmq

- 2024版 - Mac安装pod (测试环境为M3,其他架构应该类似)

- 机器学习算法---聚类

- 多家快递批量混合跟踪——跟踪物流必备份神器

- React中如何动态添加和删除元素

- FreeRTOS——信号量知识点总结及二值信号量实战

- XGBoost系列3——XGBoost在多分类问题中的应用

- opengauss-高斯数据库的安装部署及MySQL数据迁移实战.

- 61. Spring事务传播行为实现原理