73应急响应-Web分析php&javaWeb&自动化工具

我感觉学完渗透自然就会应急响应,之前又发过应急响应的文章

应急响应笔记就开始比较潦草

应急响应基础知识

应急响应流程

保护阶段(断网,避免继续渗透;备份),分析阶段(分析攻击行为,找对应漏洞),复现阶段,修复阶段(防止再次攻击),建议阶段(写报告)

目的;分析出攻击事件,攻击操作,攻击后果,安全修复冰给出合理解决方案

必备知识点;1.熟悉常见web攻击手段,2.熟悉相关日志以及存储查看等(网上搜索默认日志位置一些资料等等),3.熟悉日志记录的数据以及分析

准备工作(在现场)

1.收集目标服务器各类信息(操作系统等等),2.部署相关分析软件机平台等(),3.整理相关安全渗透攻击指纹库(黑客攻击特征库),4.真对异常表现第一时间出发思路(攻击者的思路),

从表现预估入侵面及权限面进行排查

有明确的信息表明网站被入侵

基于时间,基于操作(例如数据库被更改),基于指纹(通过指纹发现攻击软件),基于其他

无明确入侵的信息

1.web漏洞-检测源码类别及漏洞情况

2.中间件漏洞-检查对应版本及漏洞情况

3.第三方应用漏洞-检测是否存在漏洞利用

4.操作系统层面漏洞-检查是否存在系统漏洞

5.其他安全问题(若口令,网站源码自带后门等)-检查相关应用口令及后门扫描

案例一Windows+IIS+Sql-日志,搜索?

iis有图形化,牛逼

iis日志在哪,怎么看,直接网上搜,直接秒

如果站长没有开日志,当我没说

日志默认记录这些信息,打开日志文件,就算没有学过,也能看一个大概出来

一看我日志被各种攻击,前面记录的攻击者ip,时间,url请求体啊,攻击者浏览器信息啊,操作系统啊,可能还要利用什么软件,响应体等等

指纹还有可能是百度或者谷歌,这种就可能是爬虫

Linux+BT_Nginx+tp5-日志,后门

故事回顾:某黑产哥哥反应自己的网站出现异常,请求支援

信息收集:

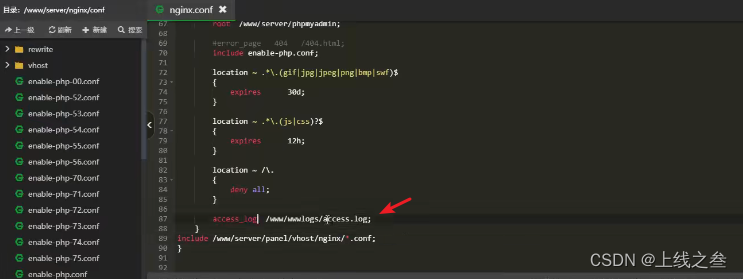

来到宝塔界面,选“网站”,点击网站的根目录,从网站的根目录找到nginx的安装目录(直接搜nginx也行)

来到“conf”文件夹下,找到“nginx.conf”,打开后找到access_log的目录

然后,看看配置文件里面也没有日志文件的信息,直接页面搜关键字log也可以试试

然后来到和他同一个目录下

然后就找到了和被入侵网站一样的log文件,肯定就是被入侵网站的日志了

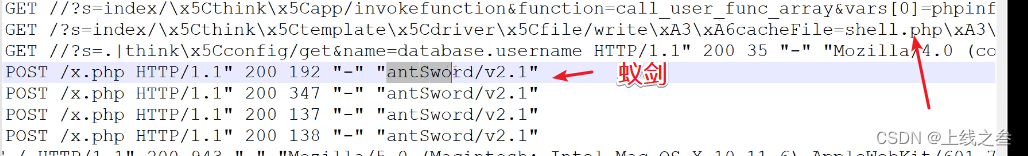

发现大量HEAD请求,请求各种压缩文件,显然是扫描网站文件;

发现包含“phpinfo”“shell.php”的数据包;发现指纹“antSword/v2.1 ”,根据该记录发现有攻击者使用蚁剑连接x.php

发现包含“phpinfo”“shell.php”的数据包;发现指纹“antSword/v2.1 ”,根据该记录发现有攻击者使用蚁剑连接x.php

根据连接之前的攻击数据包,分析攻击者可能攻击的TP5版本的漏洞

然后就可以自己进行一个来到复现过程,自己尝试访问

在宝塔的文件目录界面,对应文件夹右侧选择“目录查杀”,启动宝塔自带的木马查杀工具,在“安全”页面查看结果。可以把扫描出来的木马带回日志中查找?

? ? 360星图,官方都停更了,感觉学的必要不大

?Linux+Javaweb+st2-日志,后门,时间?

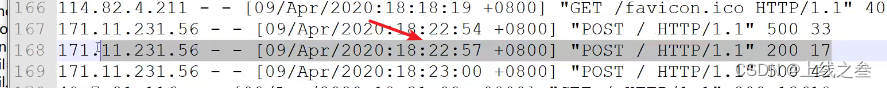

打开日志文件

着重看这两个文件

post,不正常请求啊,谁家好人在都是get请求的对方,提交数据啊,ip也是公网ip

定位一下这个ip

只有post请求三次,接下来该怎么办,他有请求的东西,他之前就已经干了坏事了,看之前的日式文件,

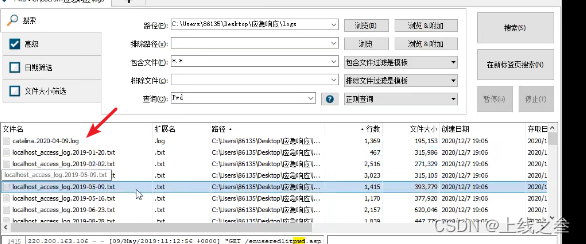

在实战中,日志每天都会产生,黑客很可能不是只在一天攻击,前期很可能进行踩点,因此分析多天的日志很有必要。这里采用FileSeek文件搜索工具?

搜索完了,这个ip这个日志文件夹里面只出现过三次,思路断了,继续看日志文件

nmap,搜nmap的ip

也是只在这一个日志出现过,但是一开始找我们的时候就给了我们信息,给了后门文件,再去查看后门文件,直接搜索后门文件的名字

然后再根据这个ip去搜索

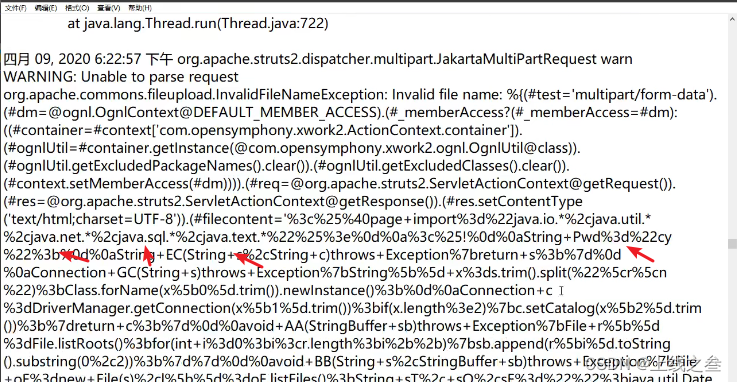

这文件就多了,但是这个网站并没有上传点,猜测可能是写入的,所以就是命令执行,

然后就根据特定的后门代码搜索试试,复制这个pwd,在java会调用java库尝试写入,所有格式都搜索一下,

下面的txt文件都是名字的名字,只有最上面的log文件命中的内容,下面没什么作用,看命中内容的,

找到了,这个数据包就是攻击的数据包,

然后根据上面的请求时间,在看日志post请求时间。

就是这个人写入的文件,确定攻击ip,拉黑,然后还可以去你的圈子群啥的搜搜他,再查查ip地址,问问那个名字一样的网友家是那里的,如果对上了,

其他工具推荐:ELK、Splunk(两者为蓝队必备)

10个好用的Web日志安全分析工具:https://www.cnblogs.com/xiaozi/p/13198071.html

10款常见的Webshell检测工具:https://www.cnblogs.com/xiaozi/p/12679777.html

应急响应资料工具:https://pan.baidu.com/s/1tQS1mUelmEh3I68AL7yXGg 提取码:xiao?

ping

an

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- JAVA电商平台 免 费 搭 建 B2B2C商城系统 多用户商城系统 直播带货 新零售商城 o2o商城 电子商务 拼团商城 分销商城

- Apache Doris 数据库有哪些应用场景?

- 微信小程序开发资源汇总

- 多种模式下-IO输入读取和输出控制

- 电商行业的生存环境如何,比较占优势的发展模式有哪些?

- Pytorch上采样

- DAY1 | 704, 35, (34, 27)

- 两个视频怎么合并成一个视频?教你合并视频

- [LitCTF 2023]easy_shark

- Nacos配置管理-微服务配置拉取