XXE漏洞 [NCTF2019]Fake XML cookbook1

发布时间:2023年12月17日

打开题目

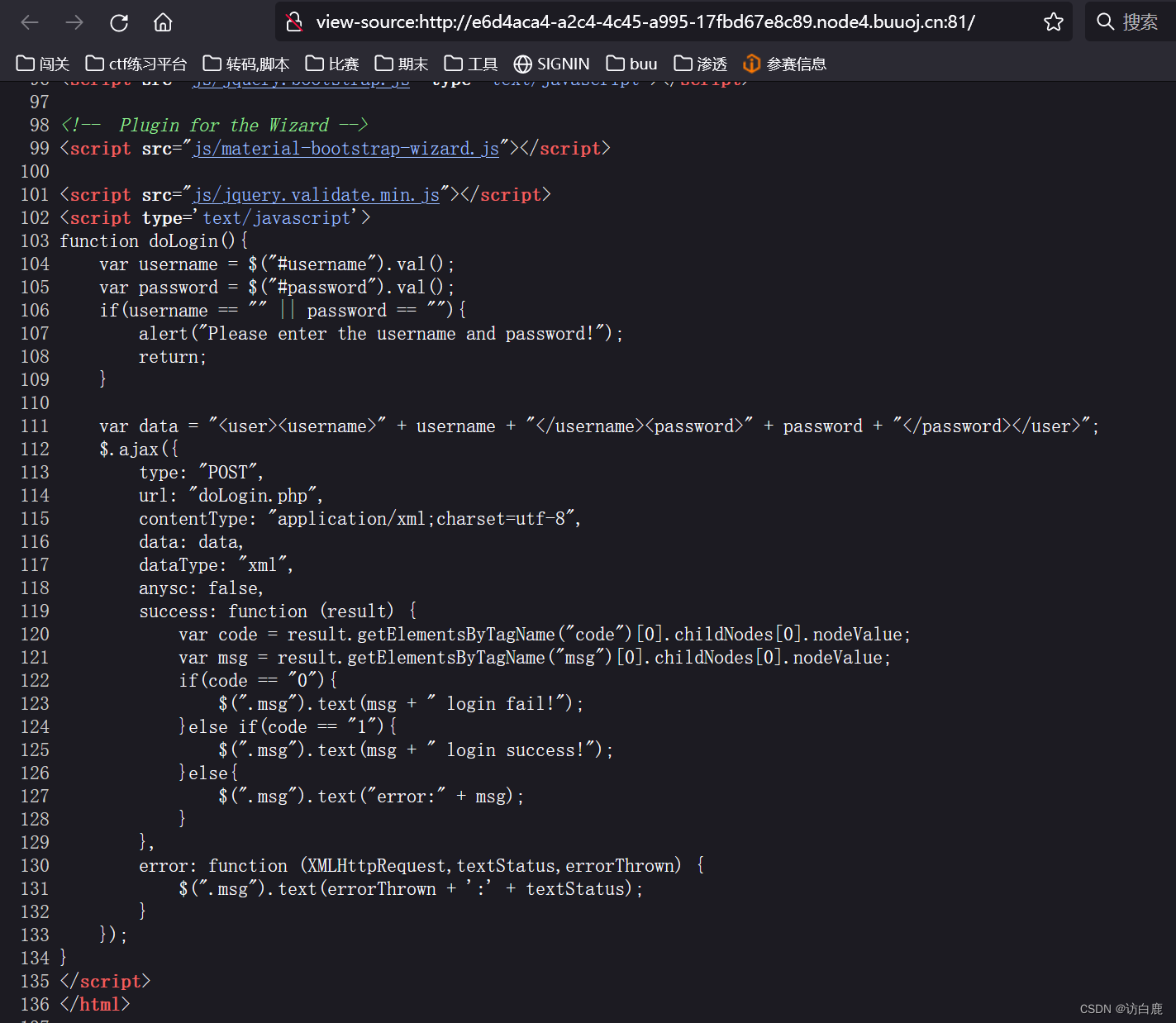

查看源代码

发现我们post传入的数据都被放到了doLogin.php下面

访问一下看看

提示加载外部xml实体

bp抓包一下看看

得到flag

或者这样

但是很明显这样是不行的,因为资源是在admin上,也就是用户名那里

PHP引用外部实体,常见的利用协议:

file://文件绝对路径

如:

file:///etc/passwd

http://url/file.txt

php://filter/read=convert.base64-encode/resource=xxx.php

参数实体+外部实体

<!ENTITY % 实体名称 SYSTEM "URI/URL">

参数实体+外部实体

示例代码:

<?xml version="1.0" encoding="utf-8"?>

<!DOCTYPE test [

<!ENTITY % file SYSTEM "file:///etc/passwd">

%file;

]>

%file(参数实体)是在DTD中被引用的,而&file;是在xml文档中被引用的。

?知识点源于:

文章来源:https://blog.csdn.net/m0_75178803/article/details/135045639

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 为什么国产操作系统是基于linux研发的呢?

- 2023年度产品评选!人人都是产品经理携手boardmix博思白板联合呈现!

- GaussDB元命令使用指导

- 【Java SE语法篇】11.异常

- YOLOv8改进:IoU系列篇 | Shape-IoU结合基于辅助边框的Inner-IoU损失,实现再次创新

- Windows iscsi

- JavaScript深拷贝和浅拷贝

- 聊聊PowerJob的HashedWheelTimer

- P5734 【深基6.例6】文字处理软件题解

- 基于多反应堆的高并发服务器【C/C++/Reactor】(中)Dispatcher模块的实现思路