CTF-文件包含(1)

发布时间:2023年12月18日

南邮杯CTF 文件包含

题目地址:asdf

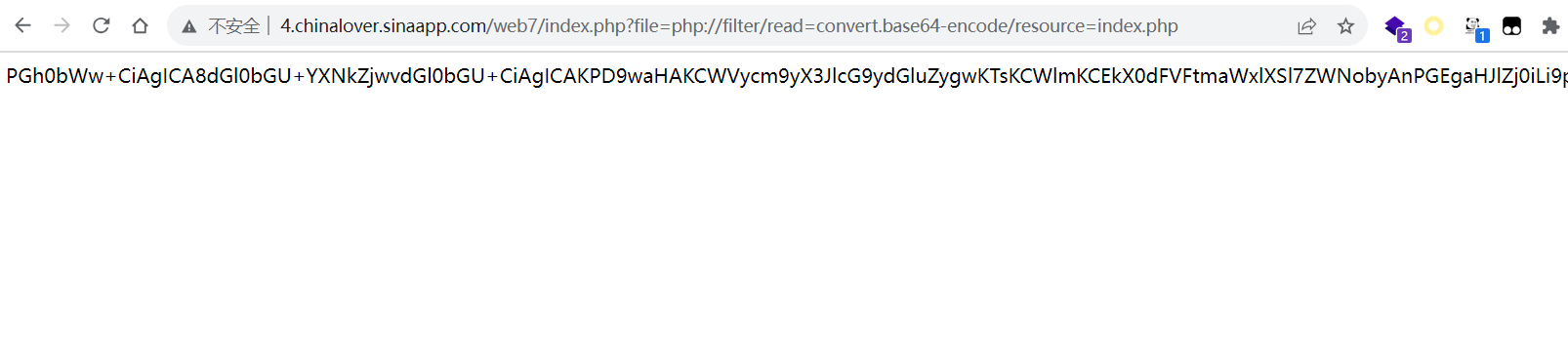

点击后利用file函数对show.php进行文件利用

使用伪协议php://filter/read=convert.base64-encode/resource=index.php访问index.php文件+

base64解码后得到flag

[极客大挑战 2019]Secret File

题目地址:BUUCTF在线评测

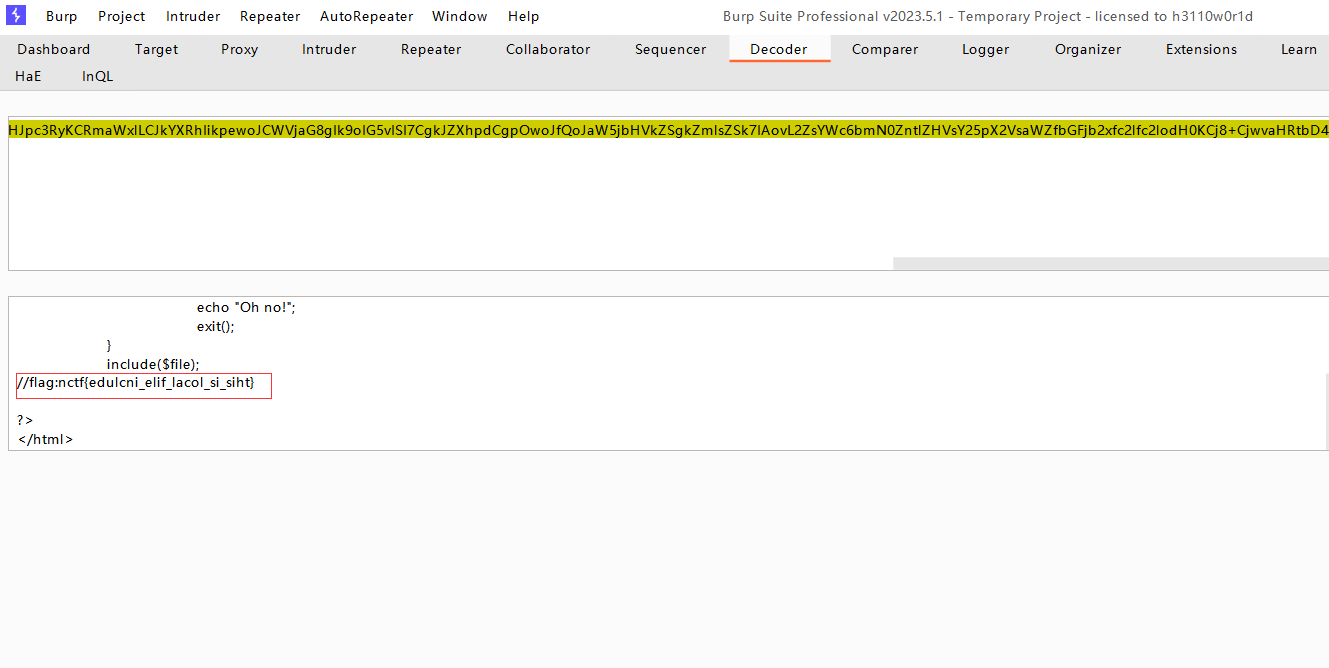

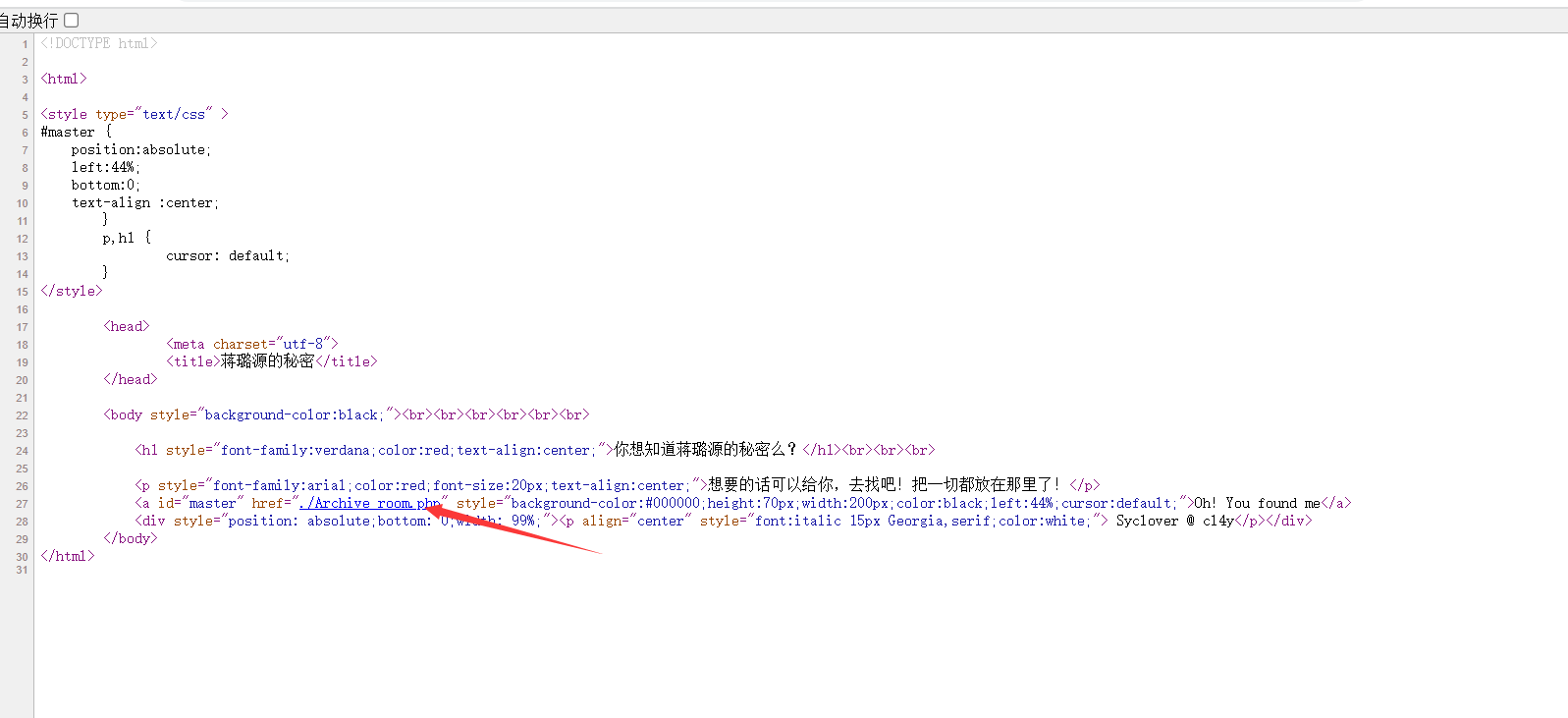

查看源码,发现了一个文件点击跳转

有一个secret按钮但是一点就跳转

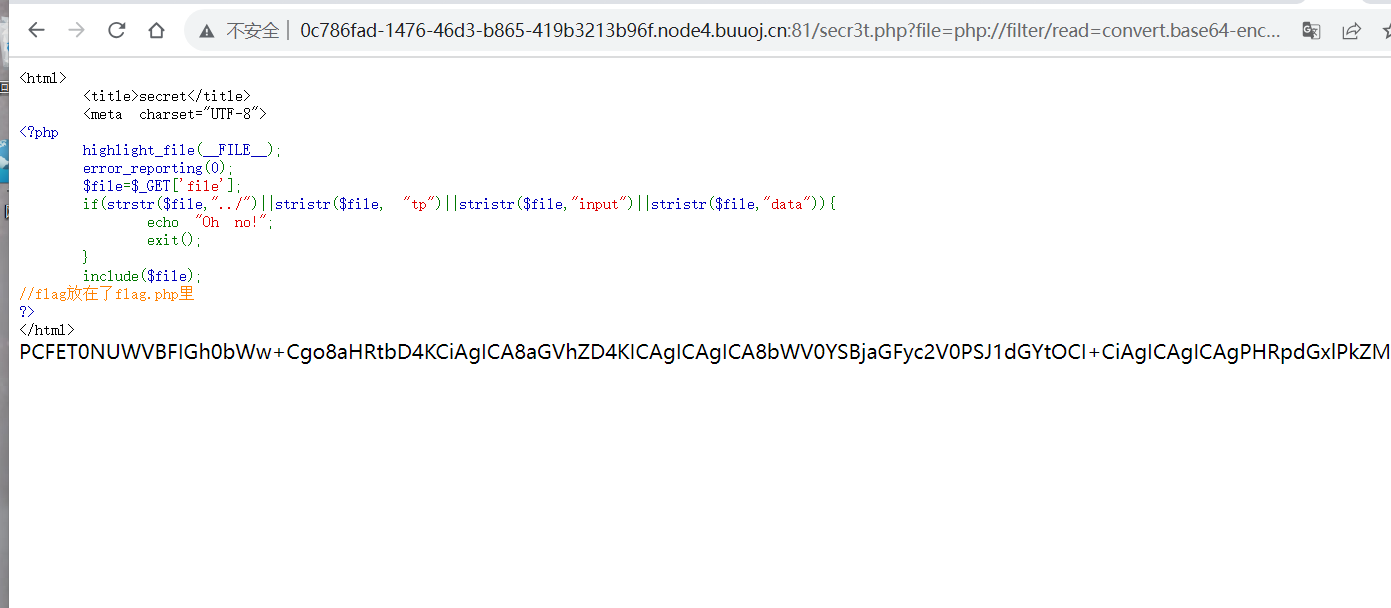

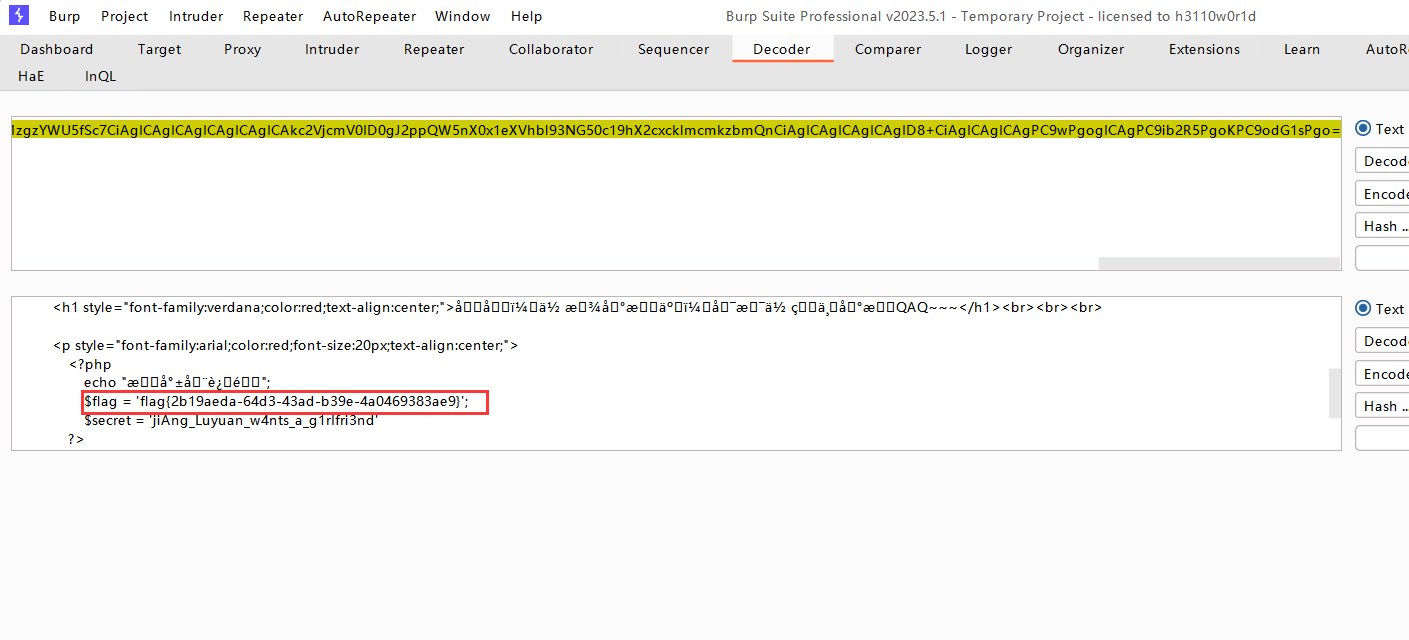

抓包发送查看有个 secr3t.php文件访问,

代码审计,通过include函数进行文件包含,用file传参,过滤了../ tp input data

直接用伪协议php://filter/read=convert.base64-encode/resource=flag.php访问

拿到flag

[ACTF2020 新生赛]Include

题目地址:BUUCTF在线评测

这个题目跟上面的一样,比较简单也没有绕来绕去的

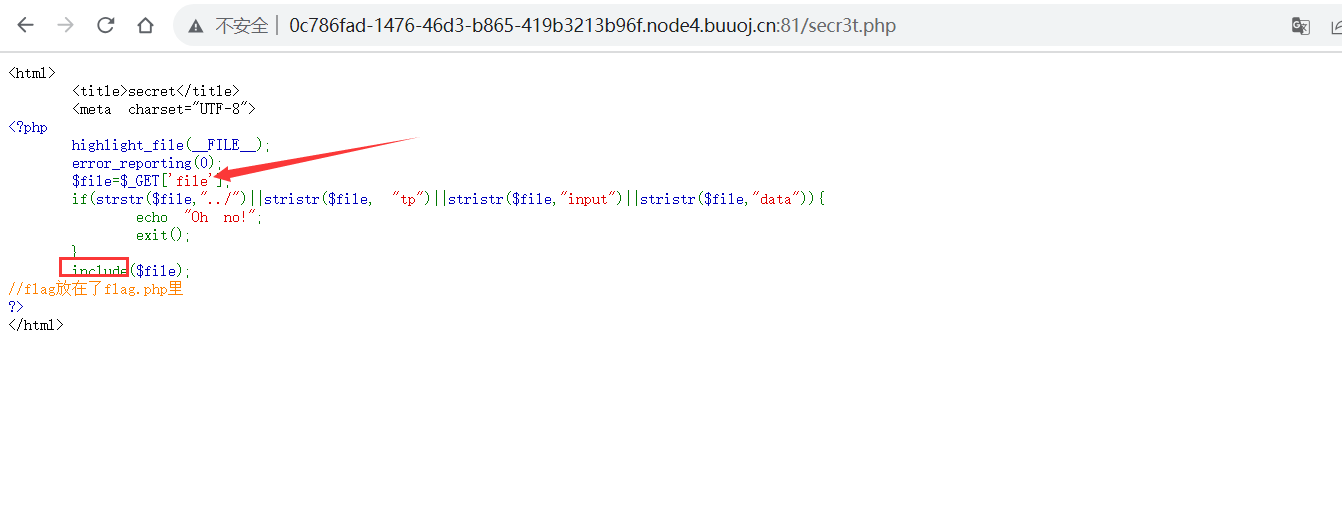

访问后有个tips的超链接

跳转后是一个用file参数包含一个flag.php文件,这个直接用伪协议php://filter/read=convert.base64-encode/resource=flag.php访问

解密后拿到flag

[BugCTF]文件包含2

题目地址:文件包含2 - Bugku CTF

利用伪协议file:///查看文件主页文件发现什么也没有

然后查看/etc/passwd文件成功了

然后查看flag文件file:///flag,成功获得flag

文章来源:https://blog.csdn.net/qq_58528311/article/details/134977800

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 你真的知道2024程序员搞钱新姿势吗?

- Centos系统pnpm升级报错 ERR_PNPM_NO_GLOBAL_BIN_DIR

- ADRC-跟踪微分器TD的Maltab实现及参数整定

- Appium+python自动化(七)- 初识琵琶女Appium(千呼万唤始出来,犹抱琵琶半遮面)- 上(超详解)

- 小白成功搭建Elasticsearch 只需五步(包含配置xpack)

- “感恩同行 年度回馈” 中国善网开展“优秀公益伙伴”征集活动

- 【SQL】DQL语句影响行数不能超过XX值

- 新能源电池展-2024年北京新能源电池技术展在顺义馆召开!

- 第二百一十四回

- 玩转 Go 生态|Hertz WebSocket 扩展简析