【网络技术】【Kali Linux】Wireshark嗅探(一)ping和ICMP

发布时间:2023年12月28日

一、实验目的

本次实验使用wireshark流量分析工具进行网络嗅探,旨在了解ping命令的原理及过程。

二、网络环境设置

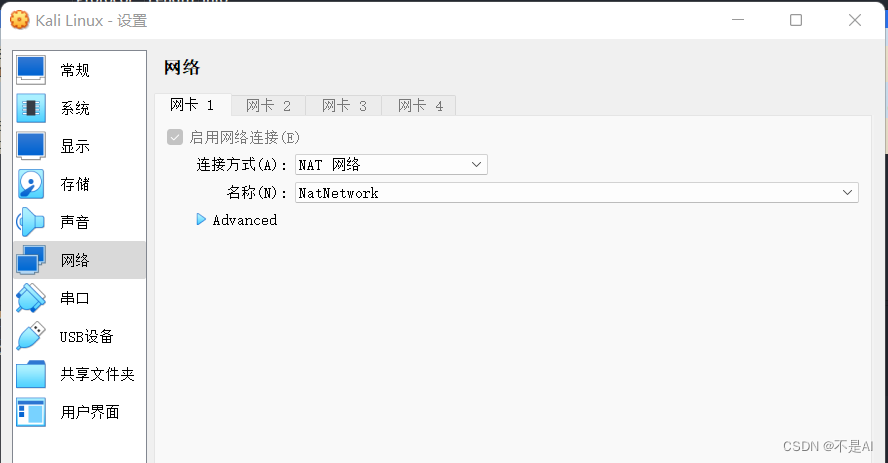

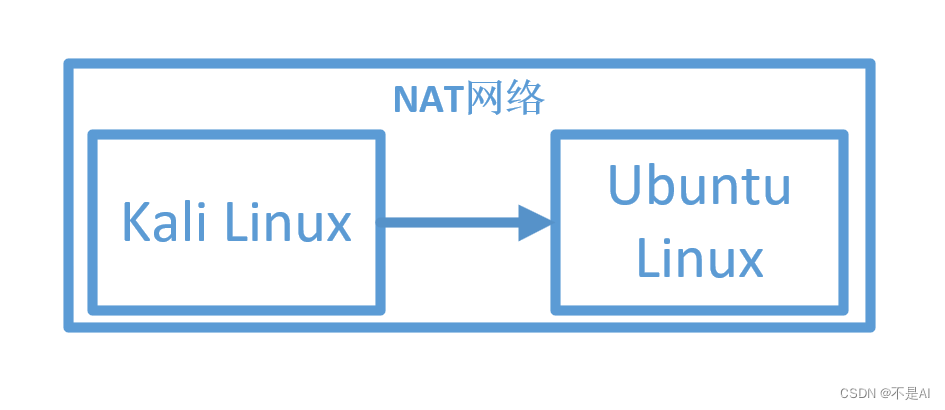

本系列实验均使用虚拟机完成,主机操作系统为Windows 11,虚拟化平台选择Oracle VM VirtualBox,组网模式选择“NAT网络”。

二、在Kali Linux上启动Wireshark

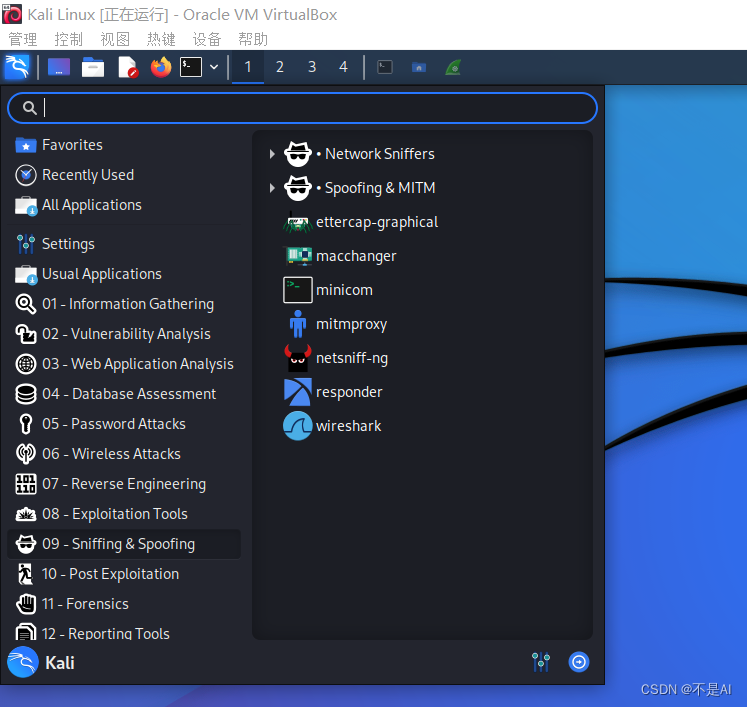

1、Kali Linux自带的Wireshark工具位于(左上角飞龙图标)Applications——09-Sniffing & Spoofing (嗅探和干扰)中,选择最下面的鲨鱼鳍图标:

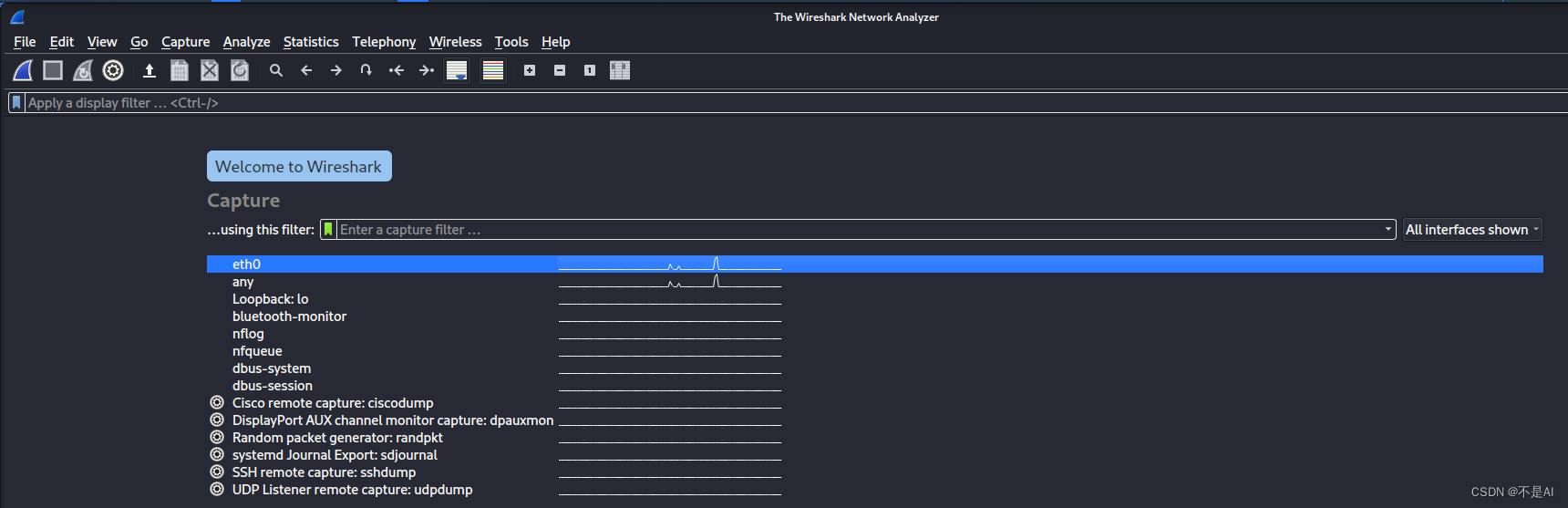

2、点击该图标,启动Wireshark,在弹出的网卡选择界面中选择第一个选项——eth0:

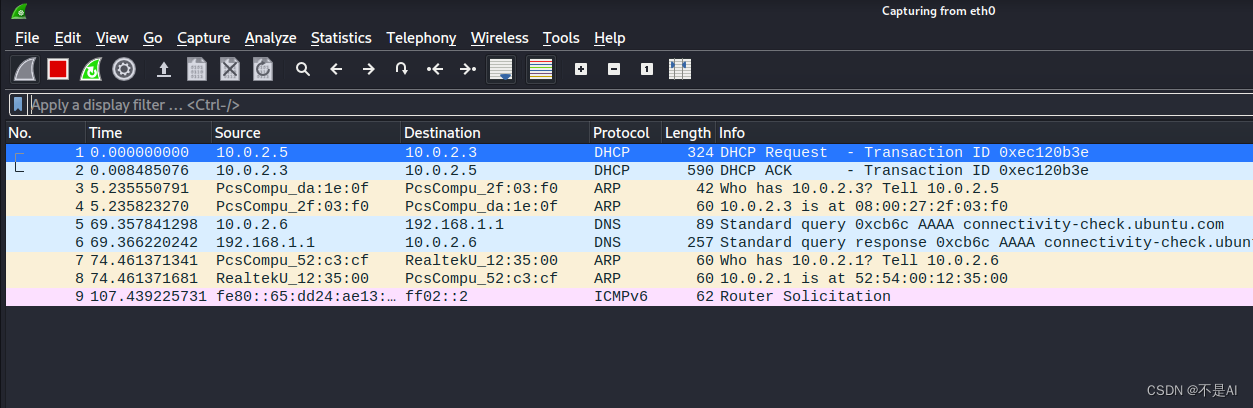

3、当前添加过滤条件前的捕获结果(由于选择了NAT网络模式,被捕获的报文数量较少):

三、ICMP报文捕获实验

1、实验组网

本次实验使用2个虚拟机,操作系统分别为Kali Linux和Ubuntu Linux,网络模式选择NAT网络。本次实验的组网如下图所示。

2、报文捕获

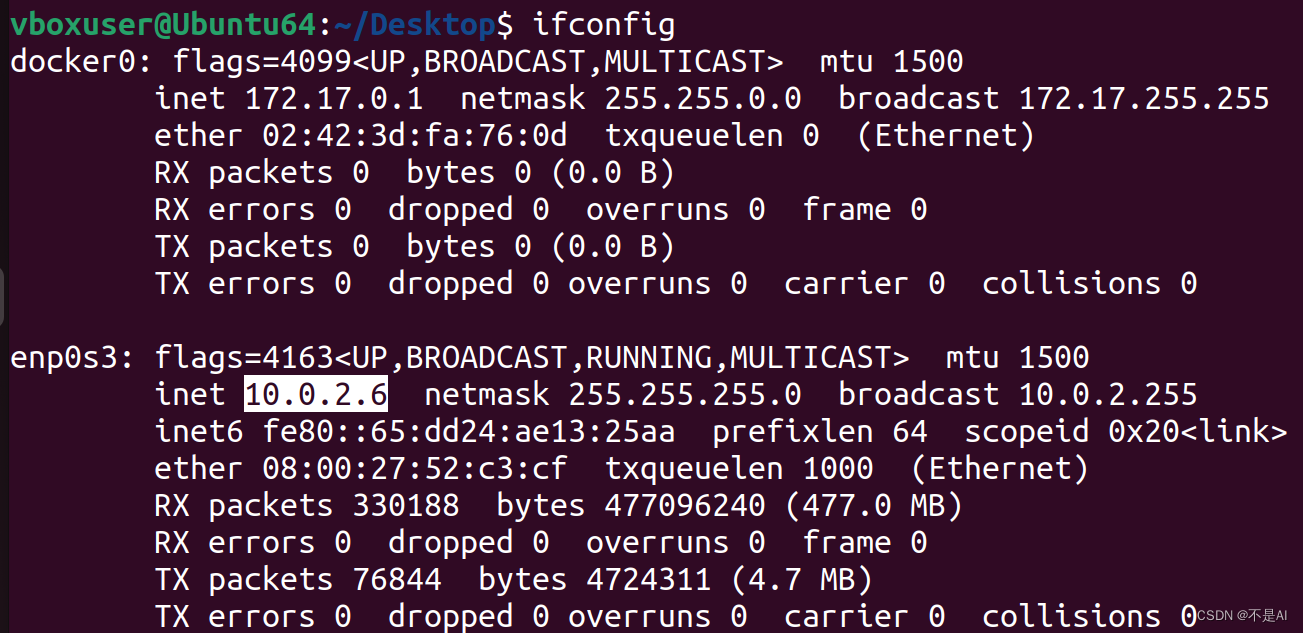

(1)获得目标主机Ubuntu Linux的IP地址

命令:ifconfig

可知该主机的IP地址为10.0.2.6。

(2)使用ping进行主机发现

在Kali Linux虚拟机的终端中输入命令

ping 10.0.2.6

得到的ICMP应答如下图所示:

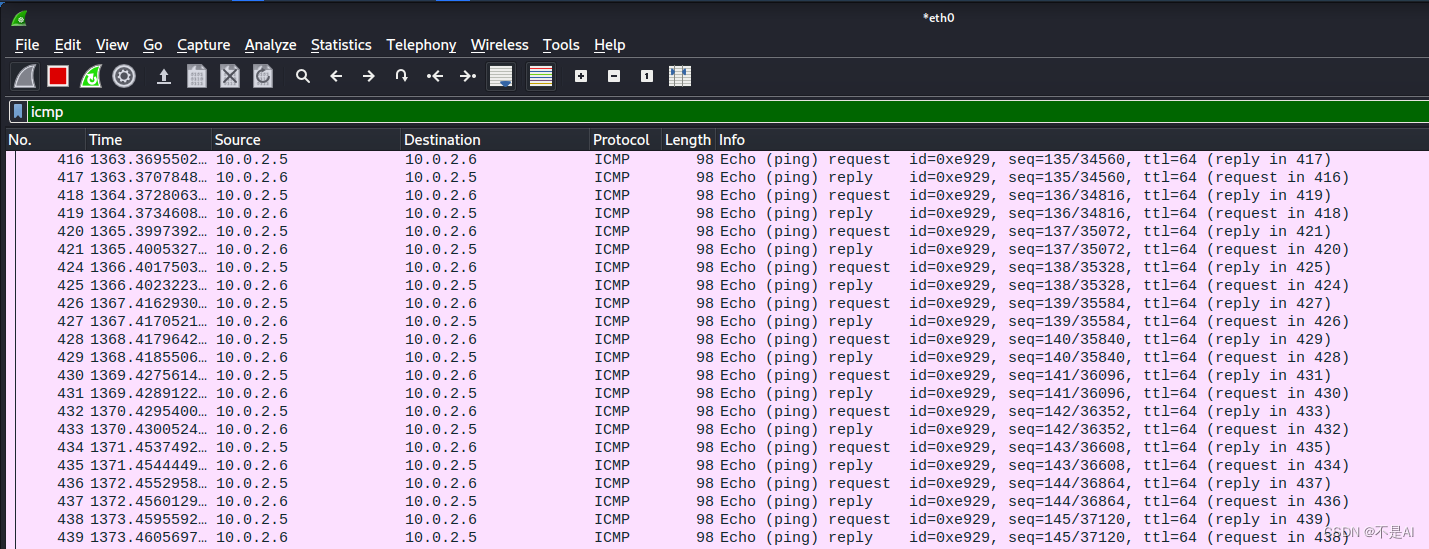

(3)ICMP报文捕获

与此同时,在Wireshark报文捕获界面中输入过滤条件“icmp”,得到该过程对应的ICMP报文:

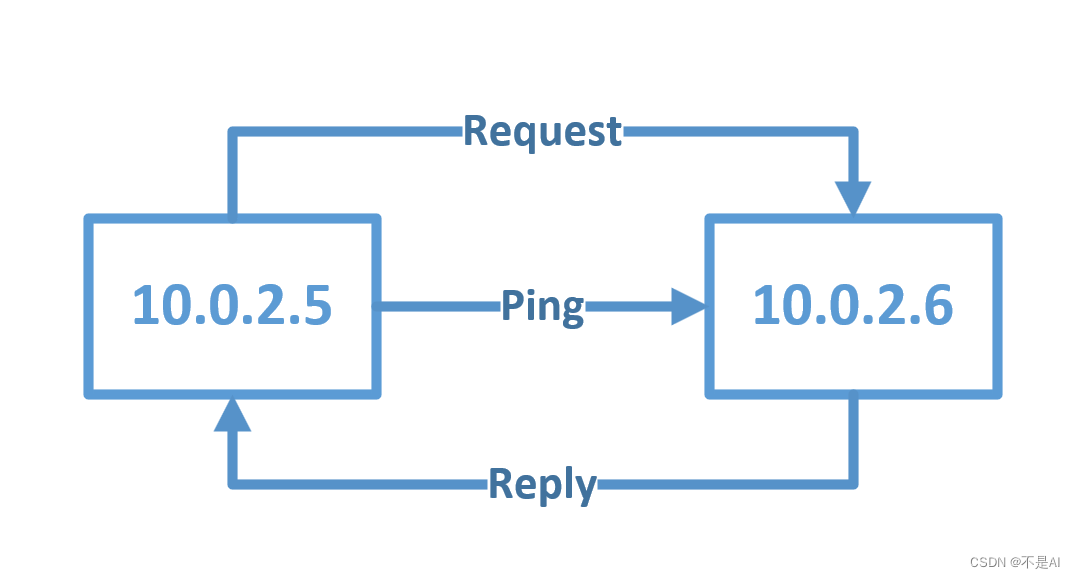

可以看到request(请求)和reply(应答)报文。该过程可用下图简要地表示:

至此,本次实验结束。

文章来源:https://blog.csdn.net/weixin_43031313/article/details/135254540

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- Redis缓存数据一致性

- 大数据业务解析:探索OLAP、数据挖掘、即席查询和仪表板的无限潜力

- [SAP ABAP] 字符串操作

- 黑马苍穹外卖学习Day7

- Matlab论文插图绘制模板第132期—函数等高线填充图

- 初识 JVM

- 51单片机控制1602LCD输出整数和浮点数

- 软件工程专业毕业设计题目怎么选?

- python操作Oracle-Mysql数据库常用方法

- 详解Keras3.0 Losses:Probabilistic losses(概率损失)