Hey,杀死那个弱密码

严重声明:暴力破解是一种非法行为,只能在合法授权的情况下进行,渗透不规范,亲人泪两行/(ㄒoㄒ)/~~

1.默认凭据

可以在谷歌中搜索正在使用的系统的默认凭证进行登录尝试,或者尝试以下链接:

1、常见网络设备默认凭据:

2、常见路由器默认凭据:

3、综合默认密码数据:

4、默认设备密码生成项目:

5、国内安全产品默认密码:

bylibrary - default - password

2.创建自己的字典

有时候,我们需要尽可能多地了解目标,并生成自定义字典:

1、自定义字典生成,可以使用crunch工具

2、创建有针对性的单词列表,可以使用工具CeWL

CeWL 是一个 ruby 应用程序,它将给定的 URL 爬到指定的深度,可以选择跟随外部链接,并返回一个单词列表,然后可用于密码破解者

Cewl 是黑客武器库中的强大工具,因为它允许创建有针对性的单词列表,可以大大提高密码破解尝试的效率

3、社工字典生成,可以使用工具cupp

4、变体字典

Wister是一个字典生成工具,允许您提供一组单词,从给定的单词中创建多个变体,从而创建一个针对特

定目标的独特和理想的字典

3.常用的爆破字典资源

SecLists 是安全测试人员的伴侣。它是在安全评估期间使用的多种类型的列表的集合,收集在一个位置。列表类型包括用户名、密码、URL、敏感数据模式、模糊测试有效负载、Web Shell 等等

个人汇编单词表和词典。用户、密码、目录、文件、漏洞、模糊测试、注入、工具的单词列表等

4.常见服务爆破攻击

1、攻击AJP

AJP (Apache JServ Protocol) 是一种用于在 Apache Tomcat 和 Apache HTTP Server 之间进行通信的协议。它允许将请求从 HTTP 服务器转发到 Tomcat 服务器,以便处理动态内容。然而,由于其设计上的一些弱点,AJP 可能会成为攻击者进行暴力破解的目标

爆破方法,直接使用nmap脚本:

nmap --script ajp-brute -p 8009 <IP>

为了防止 AJP 暴力破解攻击,以下是一些建议的安全措施:

- 使用强密码:确保为 AJP 访问设置强密码,包括字母、数字和特殊字符的组合。避免使用常见的密码,如出生日期或简单的字典单词。

- 锁定账户:在一定数量的失败登录尝试后,自动锁定账户。这可以防止攻击者继续尝试猜测密码。

- 使用多因素身份验证:通过使用多因素身份验证,即除了密码之外还需要其他验证因素(如指纹、短信验证码等),可以增加对 AJP 访问的安全性。

- 监控登录活动:定期检查 AJP 登录活动日志,以便及时发现异常登录尝试。如果发现可疑活动,应立即采取适当的措施。

- 更新软件:确保使用的 AJP 软件和相关组件是最新版本,以修复已知的安全漏洞。

2、攻击Cassandra

Cassandra 是一个高度可扩展的分布式数据库系统,它被设计用于处理大规模数据集。它采用了分布式架构,可以在多个节点上存储和处理数据。Cassandra 提供了高可用性和容错性,可以自动处理节点故障,并且具有线性可扩展性

爆破方法:

nmap --script cassandra-brute -p 9160 <IP>

3、攻击CouchDB

CouchDB 是一个使用JSON 存储数据的 NOSQL 数据库。它以其分布式架构和处理大量数据的能力而闻

名。CouchDB 通常用于 Web 应用程序,并且与各种编程语言兼容

攻击手段:

msf> use auxiliary/scanner/couchdb/couchdb_login

hydra -L users.txt -P password.lst localhost -s 5984 http-get /

4、攻击Docker注册表

Docker Registry 是一项服务,可用于存储和分发 Docker 映像。它是一个中央存储库,您可以在其中上传和下载 Docker 映像。Docker 注册表可以是公共的,也可以是私有的

爆破方法:

hydra -L users.txt -P password.lst 10.10.10.10 -s 5000 https-get /v2/

5、攻击Elasticsearch

Elasticsearch 是一个基于 Apache Lucene 构建的分布式 RESTful 搜索和分析引擎。它提供了一个可扩展

的解决方案,用于近乎实时地存储、搜索和分析大量数据

爆破方法:

hydra -L users.txt -P password.lst localhost -s 9200 http-get /

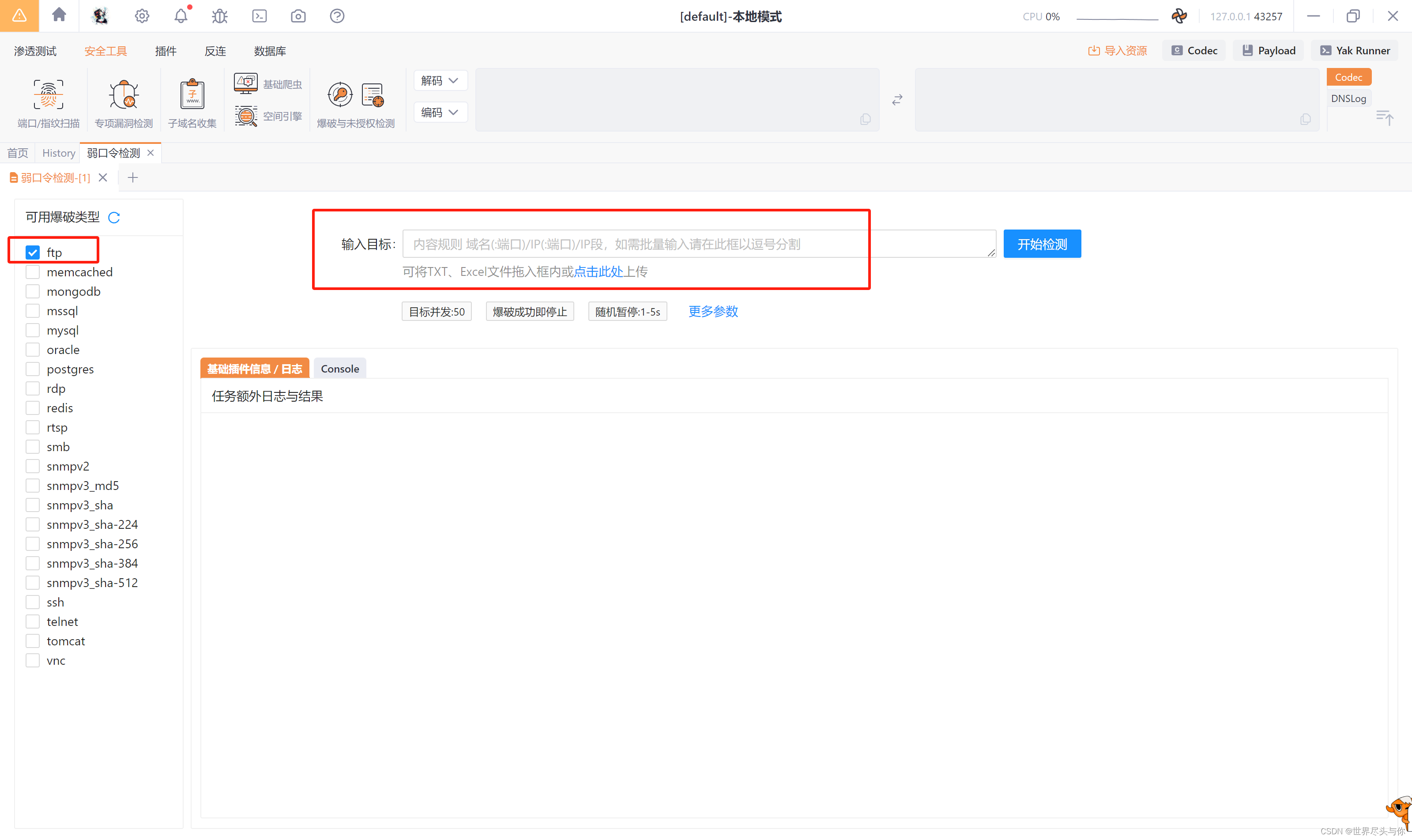

6、攻击FTP

FTP(文件传输协议)是一种用于在计算机之间传输文件的标准网络协议。它允许用户通过网络连接到远程计算机,并在计算机之间传输文件

爆破方法,Yakit FTP爆破模块:

7、攻击IMAP

IMAP是一种用于接收电子邮件的协议。它允许用户通过电子邮件客户端从邮件服务器上下载邮件。IMAP协议提供了许多功能,如在服务器上管理邮件夹、搜索邮件和同步多个设备上的邮件等

爆破方法:

nmap -sV --script imap-brute -p <PORT> <IP>

hydra -S -v -l users.txt -P passwords.txt -s 993 -f <IP> imap -V

8、攻击IRC

IRC(Internet Relay Chat)是一种实时的互联网聊天协议。它允许用户通过IRC客户端在各种主题的聊天室中进行交流。IRC是一种非常古老的协议,但仍然被广泛使用

爆破手法:

nmap -sV --script irc-brute,irc-sasl-brute --script-args userdb=users.txt,passdb=pass.txt -p <PORT> <IP>

9、攻击iSCSI

iSCSI(Internet Small Computer System Interface)是一种用于在IP网络上传输SCSI命令的协议。它允许计算机通过网络连接到远程存储设备,就像它们直接连接到本地存储设备一样。iSCSI使用TCP/IP协议来提供远程存储访问,并通过将SCSI命令封装在TCP/IP数据包中来实现

iSCSI的一个常见用途是在虚拟化环境中使用。通过将虚拟机的磁盘映射到远程存储设备,可以实现虚拟机的高可用性和灵活性

爆破手法:

nmap -sV --script iscsi-brute --script-args userdb=usernames.txt,passdb=passwords.txt -p 3260 <IP>

10、攻击JWT

JWT通常由三个部分组成:头部(Header)、载荷(Payload)和签名(Signature)。头部包含了令牌的类型和所使用的加密算法。载荷包含了要传递的声明信息,例如用户的身份信息。签名用于验证令牌的完整性和真实性

攻击者可以使用暴力破解来尝试破解JWT令牌的签名。暴力破解是一种通过尝试所有可能的组合来破解密码或令牌的方法。攻击者可以使用字典文件或自动生成的密码来尝试破解JWT令牌的签名,以获取未经授权的访问权限

JWT爆破工具:

https://github.com/ticarpi/jwt_tool

11、攻击LDAP

LDAP(轻量级目录访问协议)是一种用于访问和维护分布式目录服务的协议。它允许客户端通过网络连接到目录服务器,并执行各种操作,如搜索、添加、修改和删除目录条目

爆破方法:

nmap --script ldap-brute -p 389 <IP>

12、攻击MQTT协议

MQTT(Message Queuing Telemetry Transport)是一种轻量级的消息传输协议,通常用于物联网设备之间的通信。它基于发布-订阅模式,允许设备通过中间代理(broker)进行消息的发布和订阅

攻击手法:

ncrack mqtt://127.0.0.1 --user test –P /root/Desktop/pass.txt -v

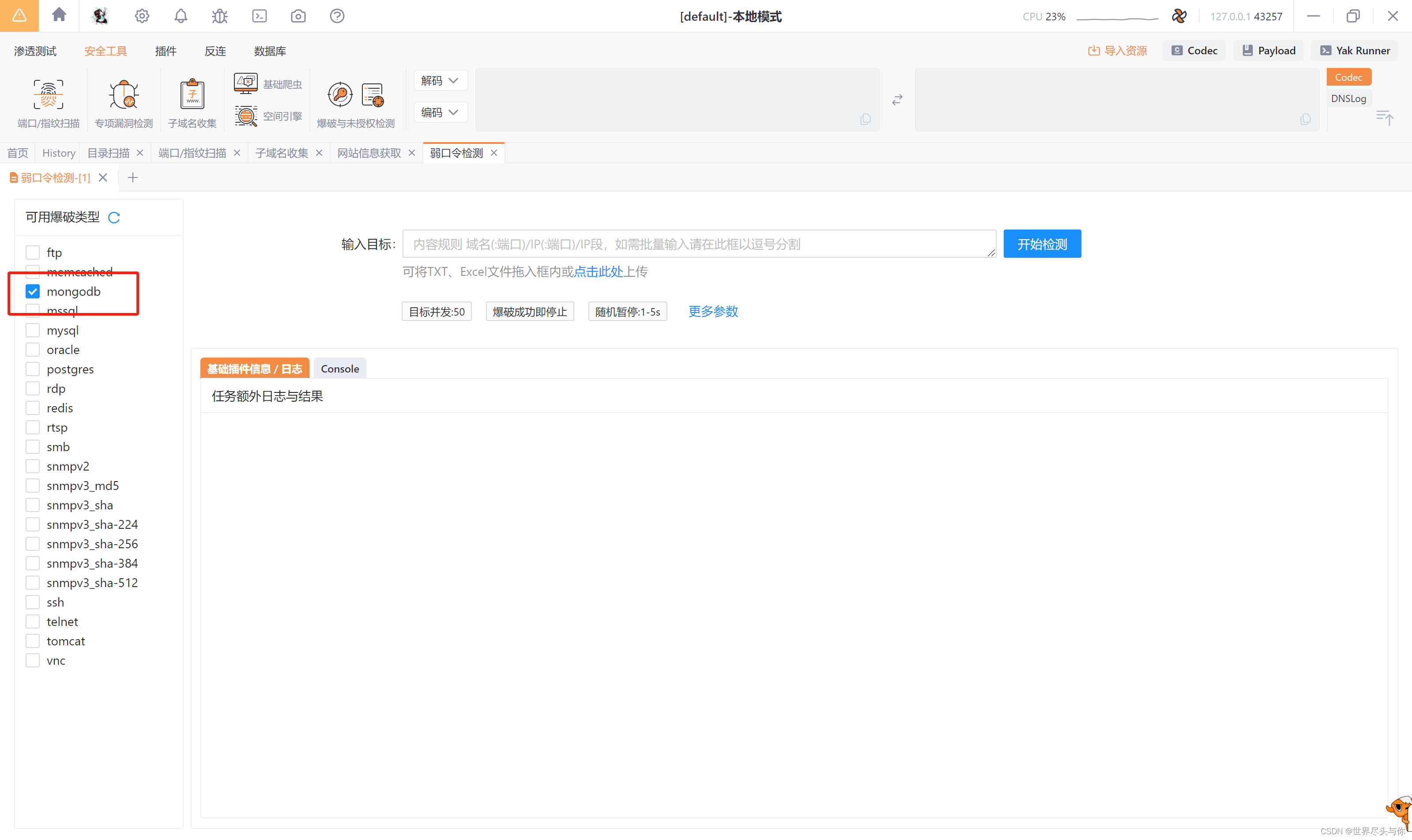

13、攻击Mongo

Mongo是一种流行的NoSQL数据库,常用于存储大量非结构化数据。由于其广泛的应用,Mongo成为黑客攻击的目标之一。在渗透测试中,使用暴力破解是一种常见的攻击方法,用于尝试破解Mongo数据库的凭据

攻击手法:

nmap -sV --script mongodb-brute -n -p 27017 <IP>

或者使用Yakit的mongo爆破模块:

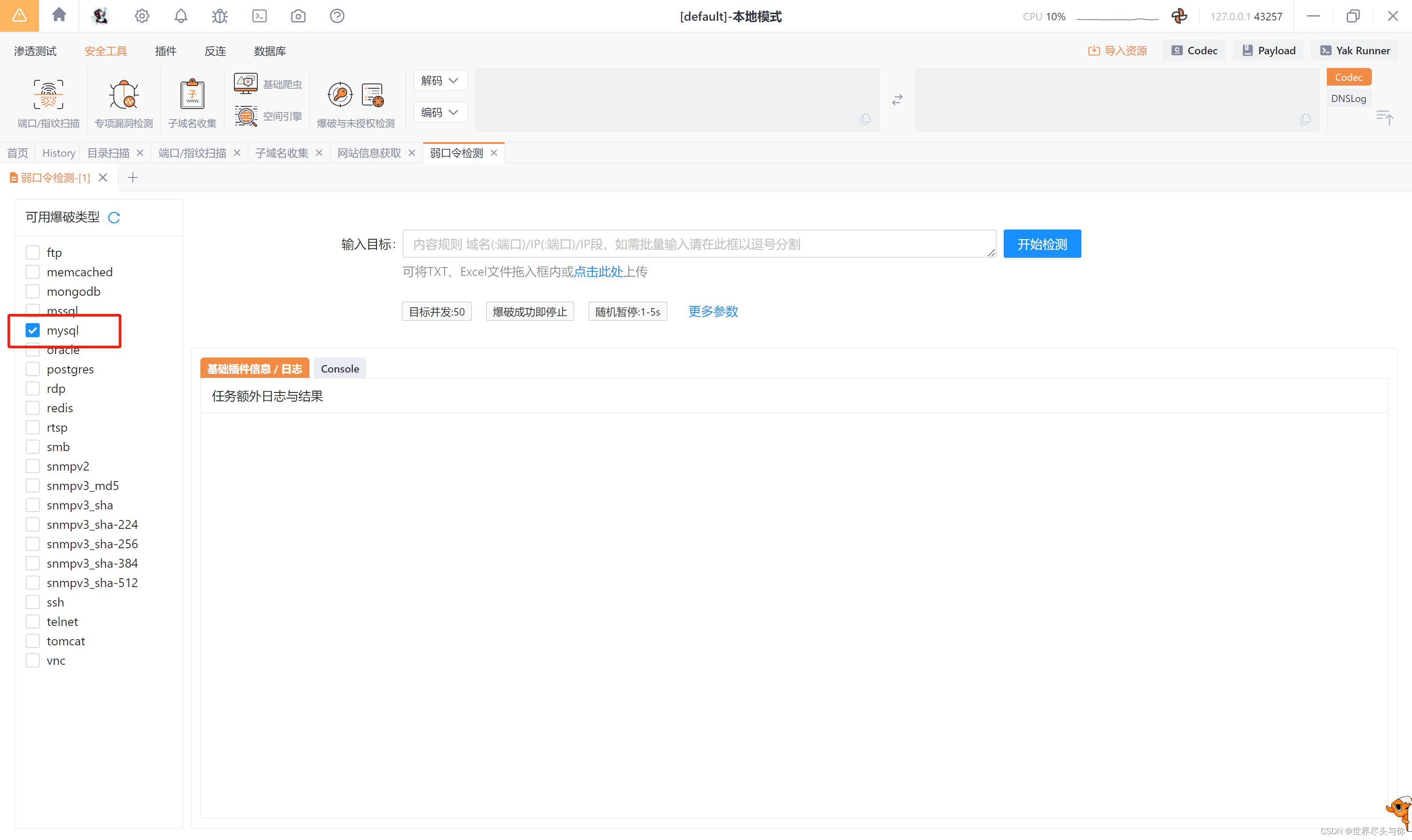

14、攻击MySQL

MySQL是一种流行的关系型数据库管理系统,广泛用于Web应用程序和其他数据驱动的应用程序中。MySQL使用SQL语言进行查询和管理数据

攻击手法:

hydra -L usernames.txt -P pass.txt <IP> mysql

或使用Yakit的MySQL爆破模块:

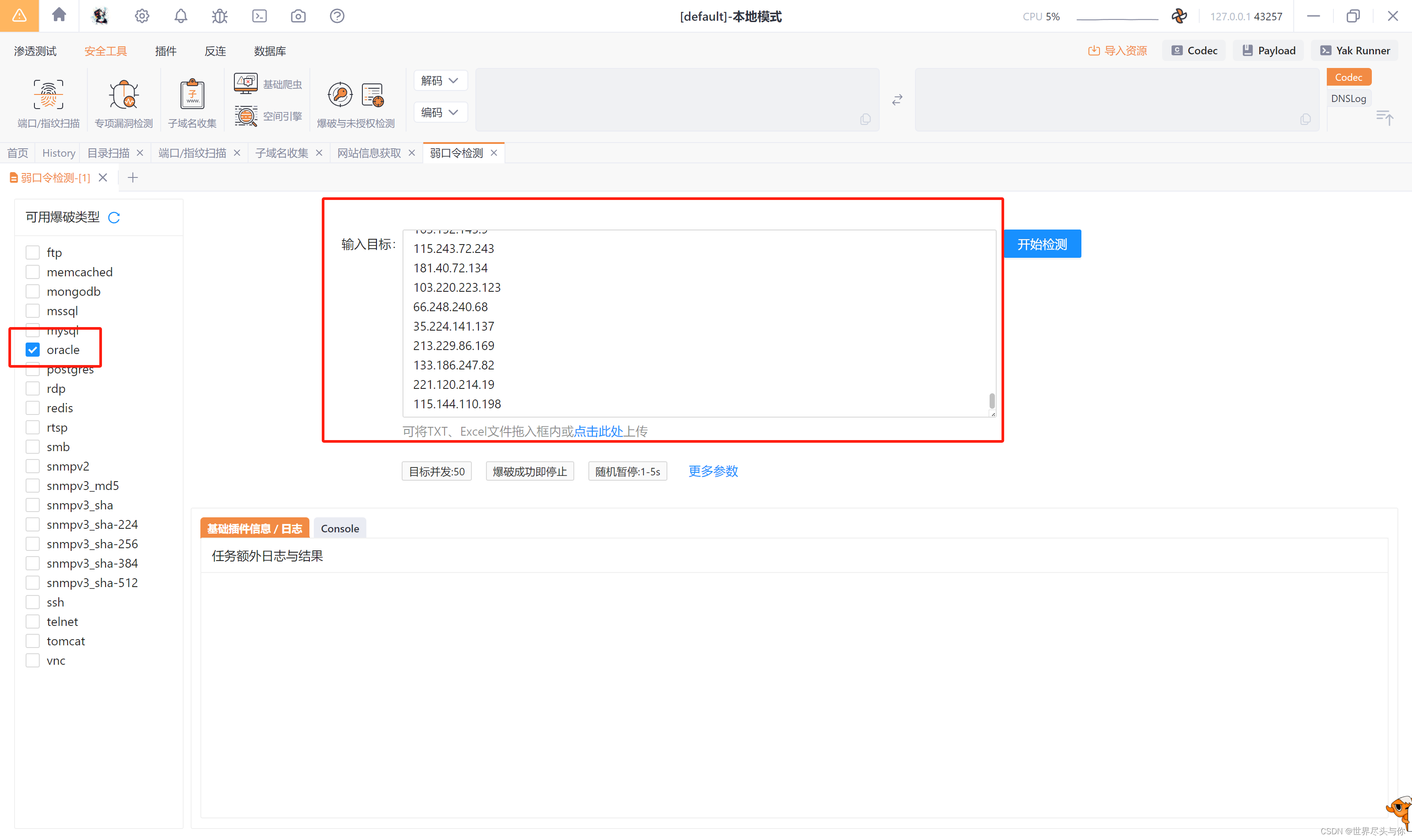

15、攻击Oracle

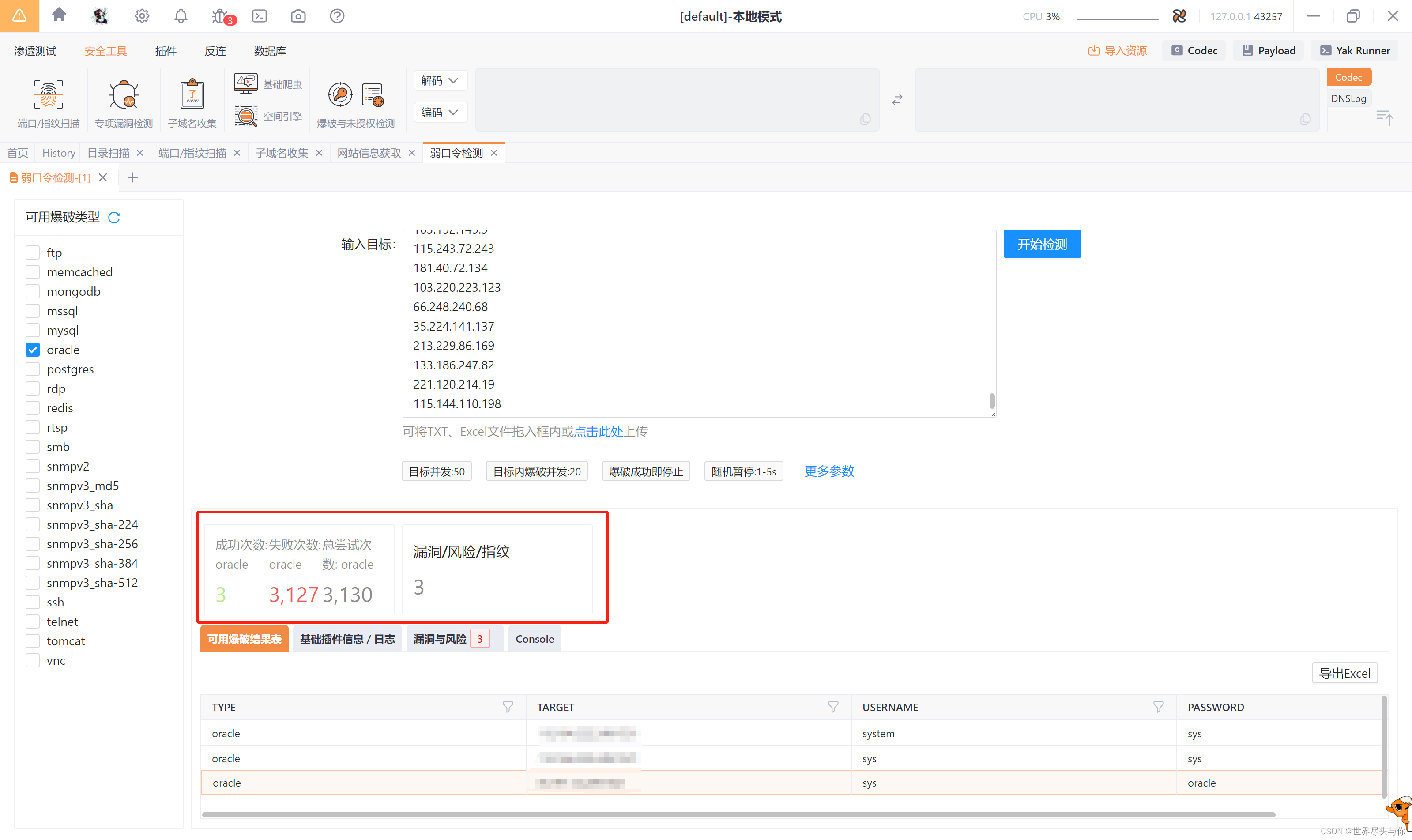

例如,使用Yakit的Oracle爆破模块对目标进行批量爆破:

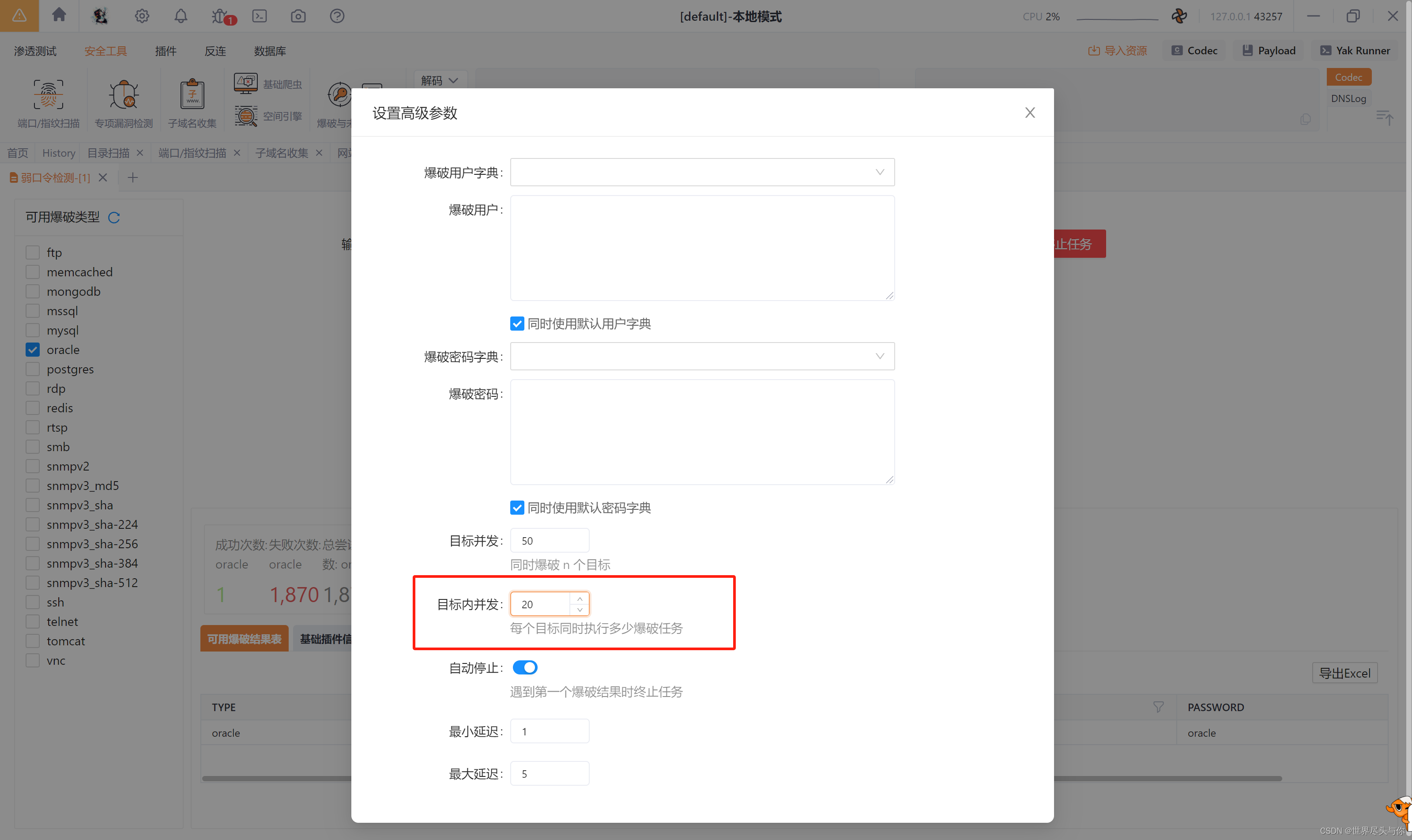

调节单个目标线程为20,可以加快爆破速度:

爆破完成,发现3个弱口令目标:

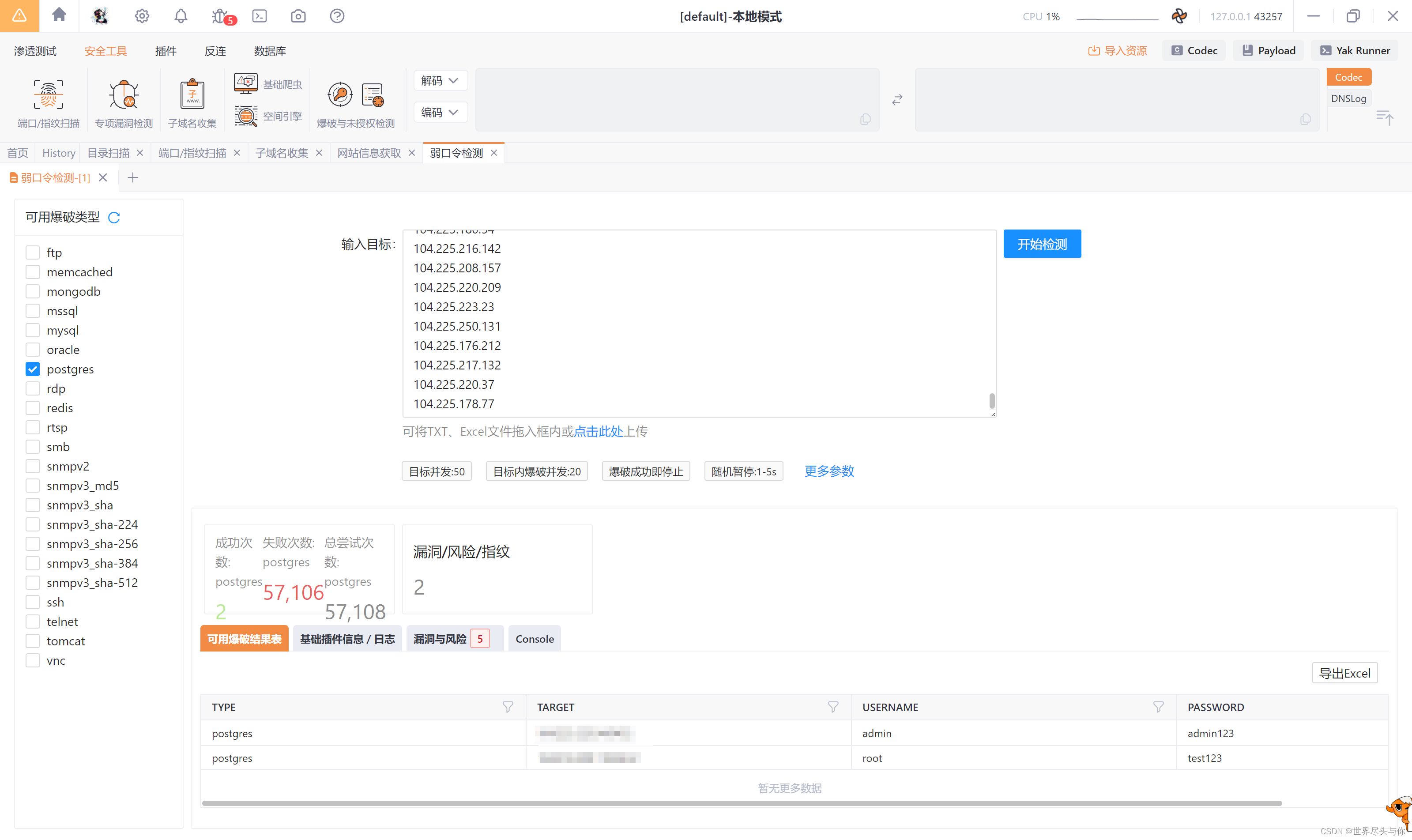

16、攻击PostgreSQL数据库

PostgreSQL是一种强大的开源关系型数据库管理系统。它具有可扩展性和灵活性,被广泛用于各种应用程序和网站

使用Yakit Postgres模块进行爆破:发现两处弱密码:

17、攻击RDP协议

RDP(远程桌面协议)是一种用于远程访问和控制计算机的协议。它允许用户通过网络连接到远程计算机,并在远程计算机上执行操作,就像直接在本地计算机上一样

攻击手法:

hydra -V -f -L <userslist> -P <passwlist> rdp://<IP>

18、攻击Redis

Redis是一种开源的内存数据结构存储系统,常用于缓存、消息队列和实时分析等应用场景。它支持多种数据结构,如字符串、哈希表、列表、集合和有序集合,并提供了丰富的操作命令

攻击手法:

nmap --script redis-brute -p 6379 <IP>

hydra –P pass.txt redis://<IP>:<PORT>

20、攻击Rexec

Rexec(Remote Execution)是一种用于在远程系统上执行命令的协议。它通常用于在网络上执行命令,而无需登录到远程系统。Rexec协议使用明文传输,因此不适合在不安全的网络环境中使用

攻击手法:

hydra -l <username> -P <password_file> rexec://<Victim-IP> -v -V

21、攻击Rlogin

Rlogin 是一种远程登录协议,允许用户通过网络登录远程系统。它通常用于基于 Unix 的系统。Rlogin 使用 TCP/IP 协议,并在端口 513 上运行

攻击手法:

hydra -l <username> -P <password_file> rlogin://<Victim-IP> -v -V

22、攻击Rsh

Rsh (Remote Shell) 是一种用于远程执行命令的协议。它允许用户在远程计算机上执行命令,就像在本地计算机上一样。Rsh 协议通常使用 TCP 端口 514

Rsh 协议的一个主要安全问题是它的身份验证机制非常薄弱。默认情况下,Rsh 不要求用户提供密码或其他身份验证信息,这使得它容易受到暴力破解攻击

手法:

hydra -L <Username_list> rsh://<Victim_IP> -v -V

23、攻击Rsync

Rsync是一种用于文件同步和传输的工具。它可以在本地系统之间或本地系统与远程系统之间同步文件和目录。

手法:

nmap -sV --script rsync-brute --script-args userdb=usernames.txt,passdb=passwords.txt -p 873 <IP>

24、攻击RTSP流媒体

RTSP(Real-Time Streaming Protocol)是一种用于实时流媒体传输的协议。它允许客户端通过网络连接到流媒体服务器,并实时接收和播放音频或视频流。RTSP使用TCP或UDP作为传输协议,并使用RTSP命令和响应来控制流媒体的传输和播放

手法:

hydra -l root -P passwords.txt <IP> rtsp

25、攻击SNMP

SNMP(Simple Network Management Protocol)是一种用于管理和监控网络设备的协议。它允许管理员通过发送请求和接收响应来获取和修改网络设备的信息。

手法:

nmap -sU --script snmp-brute <target> [--script-args snmp-brute.communitiesdb=<wordlist> ]

hydra -P common-snmp-community-strings.txt target.com snmp

26、攻击SMB协议

SMB(Server Message Block)是一种用于在计算机网络上共享文件、打印机和其他资源的协议。它是一种客户端-服务器协议,允许客户端请求服务并服务器响应这些请求。SMB协议通常用于Windows操作系统之间的文件和打印机共享

攻击手法:

nmap --script smb-brute -p 445 <IP>

hydra -l Administrator -P words.txt 192.168.1.12 smb -t 1

27、攻击SMTP

SMTP(Simple Mail Transfer Protocol)是一种用于在网络上发送电子邮件的标准协议。它允许电子邮件客户端通过发送邮件到服务器来进行邮件传输。SMTP通常使用TCP端口25进行通信

手法:

hydra -l <username> -P passwords.txt <IP> smtp -V

28、攻击SOCKS协议

SOCKS(Socket Secure)是一种网络协议,用于在客户端和服务器之间进行代理通信。它允许客户端通过代理服务器与目标服务器进行通信,从而隐藏客户端的真实IP地址。SOCKS协议支持多种版本,包括SOCKS4和SOCKS5

SOCKS4是SOCKS协议的早期版本,它仅支持IPv4地址。在使用SOCKS4代理时,客户端首先与代理服务器建立连接,然后发送目标服务器的IP地址和端口号。代理服务器将客户端的请求转发给目标服务器,并将目标服务器的响应返回给客户端。

SOCKS5是SOCKS协议的更高级版本,它支持IPv4和IPv6地址,并提供了更多的功能。与SOCKS4不同,SOCKS5在建立连接时需要进行身份验证。客户端可以使用用户名和密码进行身份验证,也可以选择匿名身份验证。一旦身份验证成功,客户端可以通过代理服务器与目标服务器进行通信

SOCKS5还支持UDP协议的代理转发,这使得客户端可以通过代理服务器进行UDP通信。此外,SOCKS5还支持各种认证方法和插件,以提供更多的灵活性和安全性

渗透手法:

nmap -vvv -sCV --script socks-brute --script-args userdb=users.txt,passdb=pass.txt,unpwndb.timelimit=30m -p 1080 <IP>

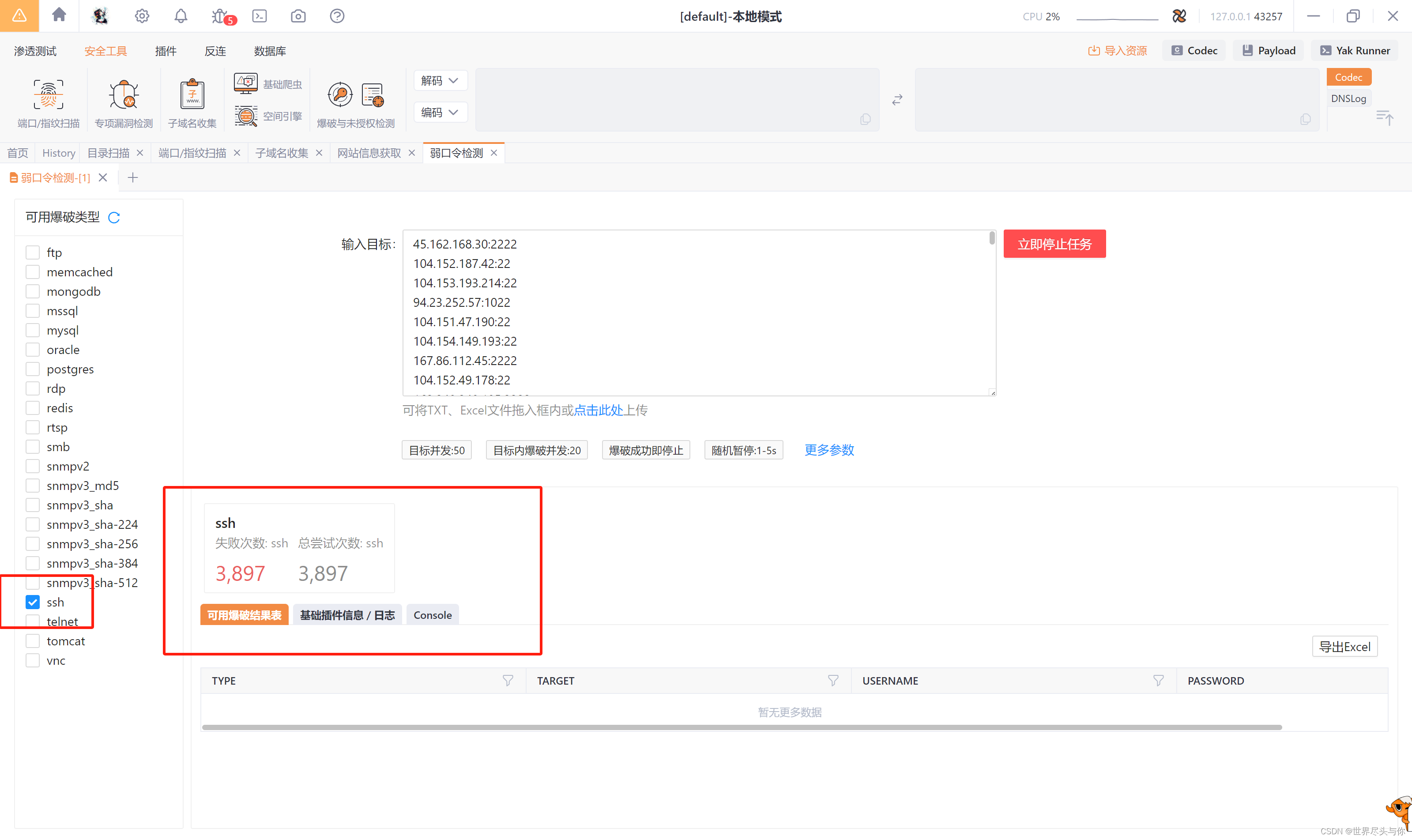

29、攻击SSH协议

SSH(Secure Shell)是一种加密的网络协议,用于在不安全的网络上安全地进行远程登录和执行命令。SSH使用公钥加密和身份验证机制,确保通信的机密性和完整性

攻击手法:

hydra -l root -P passwords.txt [-t 32] <IP> ssh

Yakit正在攻击目标的ssh服务:

30、攻击Telnet协议

Telnet是一种用于远程登录和管理计算机系统的网络协议。它允许用户通过网络连接到远程主机,并在远程主机上执行命令。Telnet协议使用明文传输数据,因此不安全,容易受到中间人攻击。黑客可以使用暴力破解技术来尝试猜测和破解Telnet登录凭据

攻击手法:

hydra -l root -P passwords.txt [-t 32] <IP> telnet

31、攻击VNC协议

NC(Virtual Network Computing)是一种远程桌面协议,允许用户通过网络远程控制其他计算机。它使用客户端-服务器模型,其中VNC服务器在远程计算机上运行,而VNC客户端则在本地计算机上运行。通过VNC,用户可以在本地计算机上查看和操作远程计算机的桌面界面

手法:

hydra -L /root/Desktop/user.txt –P /root/Desktop/pass.txt -s <PORT> <IP> vnc

nmap -sV --script pgsql-brute --script-args userdb=/var/usernames.txt,passdb=/var/passwords.txt -p 5432 <IP>

#Metasploit

use auxiliary/scanner/vnc/vnc_login

set RHOSTS <ip>

set PASS_FILE /usr/share/metasploit-framework/data/wordlists/passwords.lst

32、攻击Winrm

Winrm(Windows Remote Management)是一种用于远程管理Windows系统的协议。它允许管理员通过网络远程执行命令、获取系统信息和配置设置。Winrm使用HTTP或HTTPS作为传输协议,并支持基于SOAP的消息格式

手法:

crackmapexec winrm <IP> -d <Domain Name> -u usernames.txt -p passwords.txt

33、破解PDF

5.Hash破解平台

1、https://www.cmd5.com/

目前最好用的Hash破解网站,复杂密码需要付费

2、https://www.somd5.com/

免费的

3、https://crackstation.net/

免费的

4、https://md5decrypt.net/

免费的

5、http://www.xmd5.org/index_cn.htm

XMD5,免费的

6.常见Hash爆破攻击及其他高级爆破攻击

1、NTLM破解

NTLM(NT LAN Manager)是一种用于Windows操作系统的身份验证协议。它使用哈希函数来存储用户的密码,并将其与用户输入的密码进行比较以进行身份验证。NTLM破解是一种攻击技术,旨在通过尝试所有可能的密码组合来破解NTLM哈希

以下是一些常用的工具和资源,可用于进行NTLM破解:

- John the Ripper:一款流行的密码破解工具,支持NTLM哈希的破解。

- Hashcat:一款高性能的密码破解工具,支持多种哈希算法,包括NTLM。

- Rainbow tables:预先计算的哈希值和对应密码的表格,可用于加速破解过程。

- 字典文件:包含常见密码和短语的文本文件,可用于尝试破解。

攻击手法:

john --wordlist=/usr/share/wordlists/rockyou.txt --format=NT file_NTLM.hashes

hashcat -a 0 -m 1000 --username file_NTLM.hashes /usr/share/wordlists/rockyou.txt --potfile-path salida_NT.pot

2、爆破Office密码保护的列

如果你有一个xlsx文件,其中有一列被密码保护,你可以取消保护:

①将其上传到Google Drive,密码将自动删除

②手动删除密码保护:

unzip file.xlsx

grep -R "sheetProtection" ./*

# 查找类似以下内容: <sheetProtection AlgorithmName="SHA-512"

hashValue="hFq32ZstMEekuneGzHEfxeBZh3hnmO9nvv8qVHV8Ux+t+39/22E3pfr8aSuXISfrRV9UVfNEzidgv+Uvf8C5Tg" saltValue="U9oZfaVCkz5jWdhs9AA8nA" spinCount="100000" sheet="1" objects="1" scenarios="1"/>

# 删除该行并重新压缩文件

zip -r file.xls .

3、破解Linux哈希 - /etc/shadow文件

在Linux系统中,用户的密码哈希值存储在/etc/shadow文件中。这个文件对于黑客来说是一个有价值的目标,因为它包含了用户账户的敏感信息。通过破解这些哈希值,黑客可以获取用户的密码,从而进一步入侵系统

Hashcat常用破解-m参数:

500 | md5crypt $1$, MD5(Unix) | Operating-Systems

3200 | bcrypt $2*$, Blowfish(Unix) | Operating-Systems

7400 | sha256crypt $5$, SHA256(Unix) | Operating-Systems

1800 | sha512crypt $6$, SHA512(Unix) | Operating-Systems

4、破解Windows哈希

同样的,使用Hashcat可以有效的破解windows hash值,参数如下:

3000 | LM | Operating-Systems

1000 | NTLM | Operating-Systems

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- uml超市进销存管理系统 实验报告.doc

- K8S--Ingress的作用

- CMake Error at CMakeLists.txt:14 (project): The CMAKE_CXX_COMPILER:

- 深度学习框架:Tensorflow和pytorch、PaddlePaddle比较

- 复杂表格的简单写法css

- C语言-回溯法-地图着色问题

- SQL Server 远程连接服务器数据库

- java基本类型与包装类型之间的关系

- idea开启远程调试

- 企业微信无法正常启动 报错0xc0000142