xss和同源、同站、跨域

跨站脚本(cross site script)为了避免与样式css混淆,所以简称为XSS。 XSS是一种经常出现在web应用中的计算机安全漏洞,也是web中最主流的攻击方式。

XSS 攻击指黑客通过特殊的手段往网页中插入了恶意的 JavaScript 脚本,从而在用户浏览网页时,对用户浏览器发起 Cookie 资料窃取、会话劫持、钓鱼欺骗等各攻击。

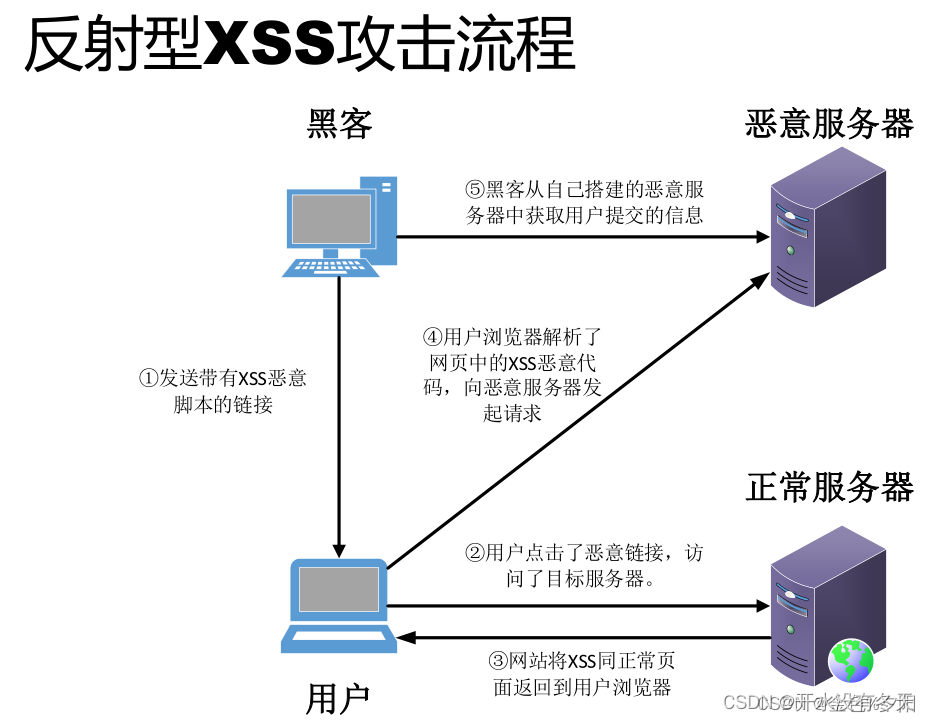

4.1 反射型XSS(非持久型)

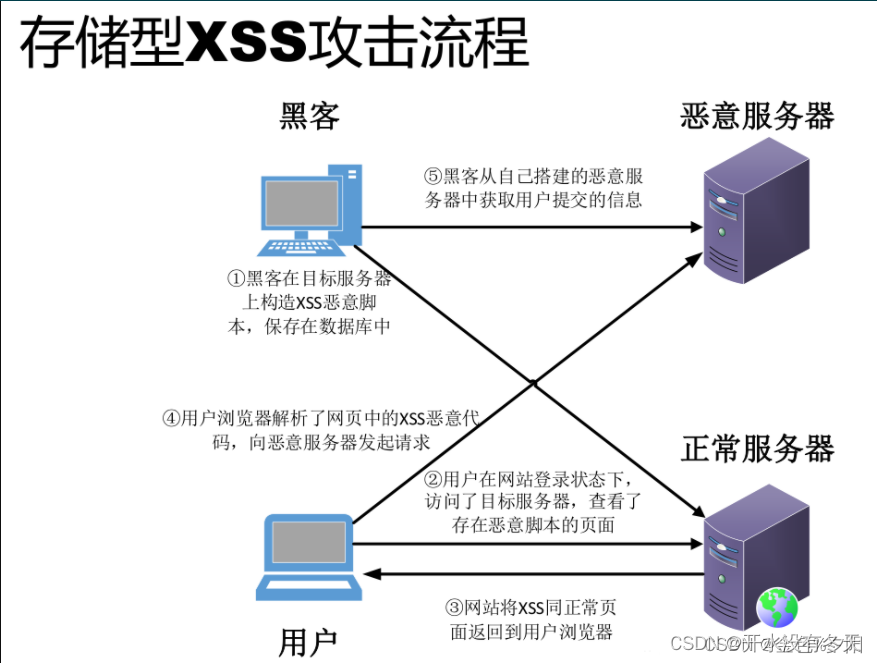

4.2 存储型XSS(持久型)

参考:https://blog.csdn.net/weixin_53002381/article/details/126017006

跨站请求伪造(CSRF,Cross-site request forgery),也称为 XSRF,Sea Surf 或Session Riding

即跨站请求伪造攻击。

forgery

英/?f??d??ri/ 美/?f??rd??ri/

n.伪造;赝品;伪造罪;伪造品

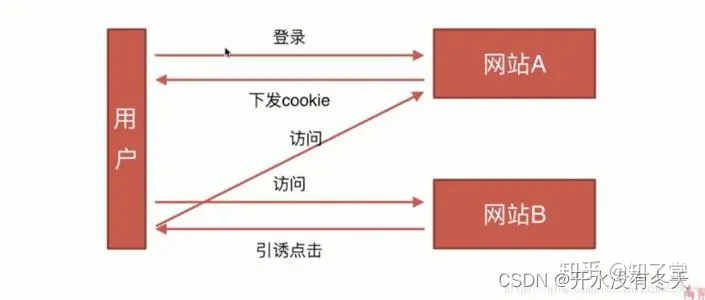

CSRF 攻击的三个条件 :

1 . 用户已经登录了站点 A,并在本地记录了 cookie

2 . 在用户没有登出站点 A 的情况下(也就是 cookie 生效的情况下),访问了恶意攻击者提供的引诱危险站点 B (B 站点要求访问站点A)。

3 . 站点 A 没有做任何 CSRF 防御

参考:https://zhuanlan.zhihu.com/p/343515825

源(域):origin

站:site

“源”是scheme(也被称为协议,例如HTTP和HTTPS),主机域名和端口(如果有指定)的结合。例如,给定一个URLhttps://www.example.com:443/foo,它的“源”是https://www.example.com:443。

下文scheme统统指例如HTTP或者HTTPS这样的协议。

同源和跨源

相同scheme、主机域名和端口结合的网站被认为是“同源”,其他的被认为是“跨源”。

同源是最严格的,scheme、主机域名和端口必须都要相同。

站就是顶级域名TLD加上它之前的部分域名

站其实就是主机域名的限定子集:部分域名+顶级域名。

eTLD+1相同,就是同站。

相比于同源,同站显得相同更加宽容。

同协议同站

同协议同站也就是scheme+(eTLD+1),就可以认为他们同站。

参考:https://blog.csdn.net/YopenLang/article/details/122593075

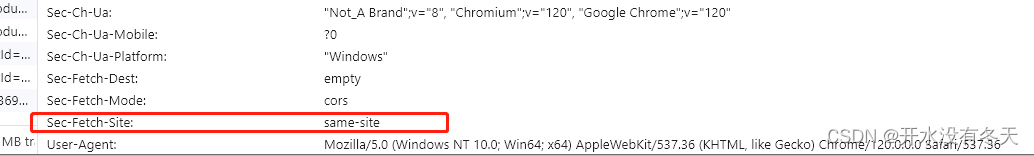

http请求中:

自己的文章:https://blog.csdn.net/weixin_42995876/article/details/129672776

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 戴口罩监测识别摄像机

- C++浮点数比较

- Springboot + vue 停车管理系统

- L1-032 Left-pad(Java)

- HTML学生个人网站作业设计:游戏网站设计——超级英雄(11页) HTML+CSS+JavaScript 简单DIV布局游戏介绍网页模板代码 DW学生游戏网站制作成品下载

- 小型洗衣机好用吗?高性价比迷你洗衣机推荐

- AIGC初探:提示工程 Prompt Engineering

- 第二百六十六回

- ControlNet核心基础知识

- 使用Vue3 + Vite创建uni-app项目(Webstorm)