ingress

生产中的yaml文件

deployment

容器的探针

资源限制

configmap

存储卷

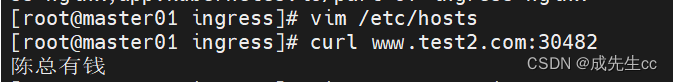

service

ingress

k8s的对外服务,ingress

service作用体现在两个方面:

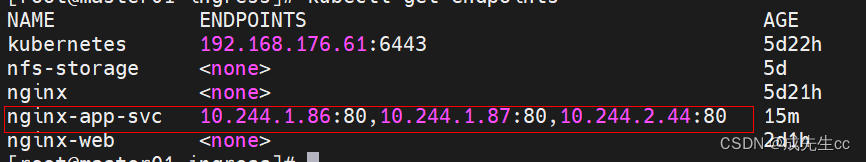

1,集群内部:不断跟踪pod的变化,更新endpoint中的pod对象,基于pod的IP地址不断变化的一种服务发现机制。

2,集群外部:类似负载均衡器,把流量ip+端口,不涉及转发url(http https),把请求转发到pod当中。

service:

nodeport:容器的端口---service端口---nodeport,设定了nodeport,每个节点都会有一个端口被打开,30000-32767

ip+端口:节点ip+端口,实现负载均衡

loadbalancer:云平台.上的一种service服务。 云平台提供负载均衡ip地址。

extrenal:域名映射

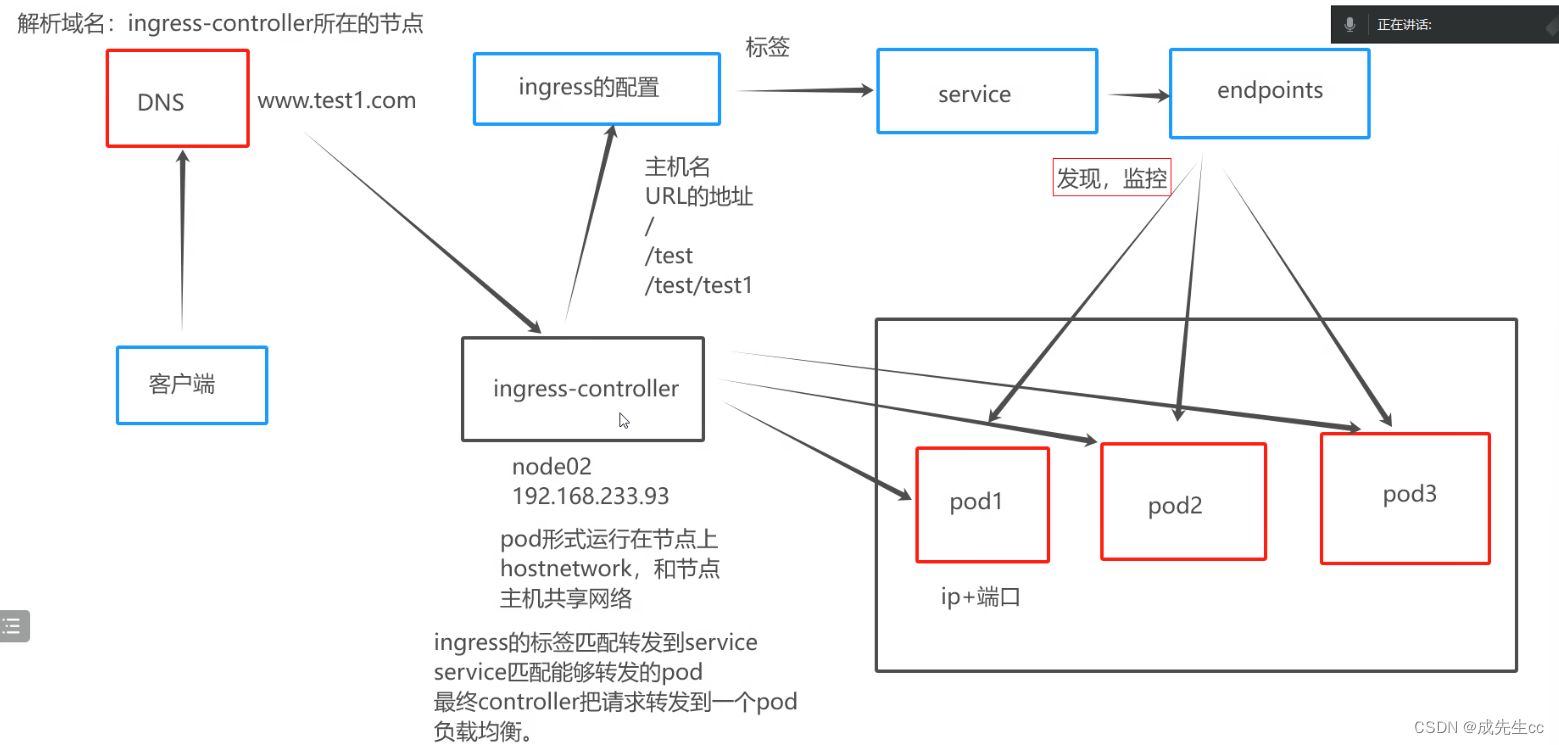

ingress基于域名进行映射,把url(http https)请求转发到service,在有service把请求转发到每一个pod

ingress只要把一个或者少量的公网ip或者LB,可以把多个http请求暴露到外网,七层反向代理。

service的service,是一组基于域名和URL路径,把一个或者多个请求转发到service的规则。

先是七层代理-----四层代理----pod

ingress-----service------nginx

ingress的组成:

ingress是一个api对象,通过yaml文件来进行配置。ingress的作用的定义请求如何转发到service的规则。配置模板

ingress通过http和https暴露集群内部的service,给service提供一个外部的url,负载均衡,ssl/tls (https) 的能力,实现一个基于域名的负载均衡。

ingress-controller:具体的实现反向代理和负载均衡的程序。对ingress定义的规则进行解析,根据ingress的配置规则进行请求的转发。

ingress-controller不是k8s自带的组件功能,ingress-controller是一个统称。

组件有:nginx-ingress-controller,traefik都是ingress-controller,开源

ingress资源的定义项:

1,定义外部流量的路由规则

2,定义范围的暴露方式,主机名,访问路径和其他的选项

3,负载均衡(ingress-controller)

ingress-controller的运行方式是pod方式运行在集群当中

nginx-ingress-controller

安装ingress-controller

mkdir ingress

cd ingress/

wget https://gitee.com/mirrors/ingress-nginx/raw/nginx-0.30.0/deploy/static/mandatory.yaml

ingress暴露服务的方式:

1、deployment+LoadBalancer模式, ingress部署在公有云。在ingress配置文件里面会有一个type,type:LoadBalancer。公有云平台会为loadbalancer的service创建一个负载均衡器。绑定一个公网地址。

通过域名指向整个公网地址就可以实现集群对外暴露。

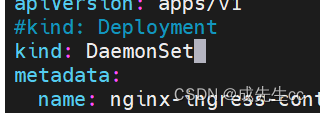

2,方式二:DaemonSet+hostnetwork+nodeSelector

DaemonSet:在每个节点都会创建一个pod

hostnetwork:pod共享节点主机的网络命名空间。容器内直接使用节点主机的ip+端口。pod中的容器可以直接访问主机上的网络资源。

最终转发是ingress-controller,转发http请求

nodeSelector:根据标签来选择部署的节点。nginx-ingress-controller部署的节点。

缺点:直接利用节点主机的网络和端口,一个node只能部署一个ingress-controller pod。比较适合大部分的生产环境。性能最好

vim mandatory.yaml

![]()

上传控制器的镜像,每个节点都要托进来

解压

tar -xf ingree.contro-0.30.0.tar.gz

导入镜像

docker load -i ingree.contro-0.30.0.tar

给节点创建标签

node02节点上添加标签test1=true

kubectl label nodes node02 test1=true

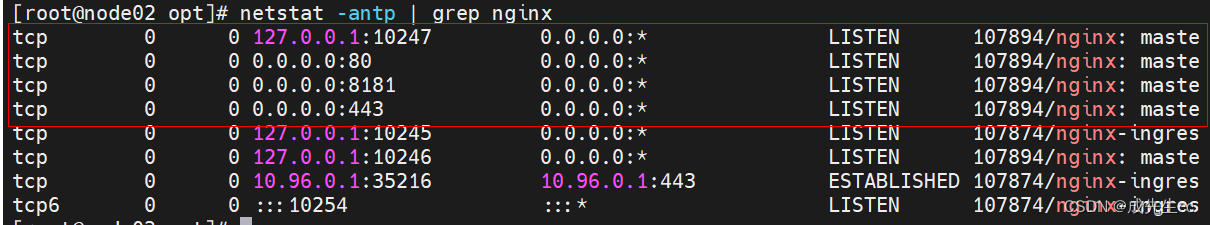

![]()

8181端口,nginx-controller默认配置的一个bachend。反向代理的端口

所有请求的当中,只要不符合ingress配置的请求会转发到8181,相当于一个error的页面

在node02上部署ingress-controlle完成

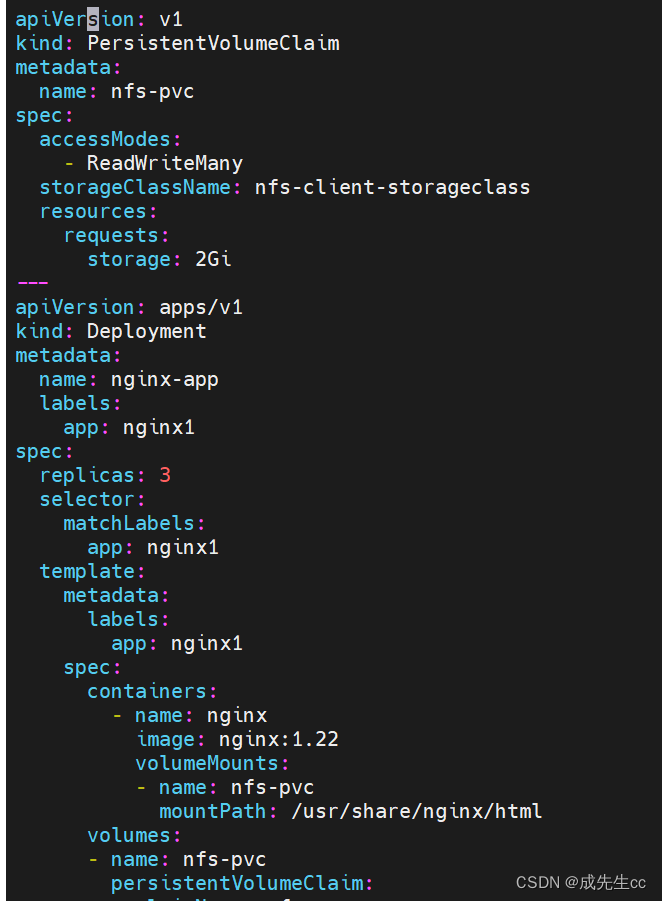

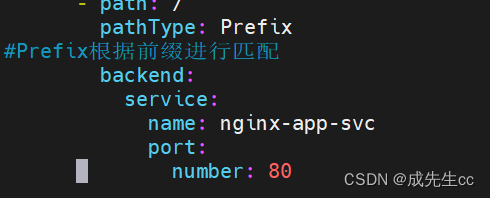

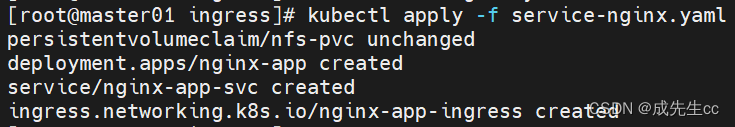

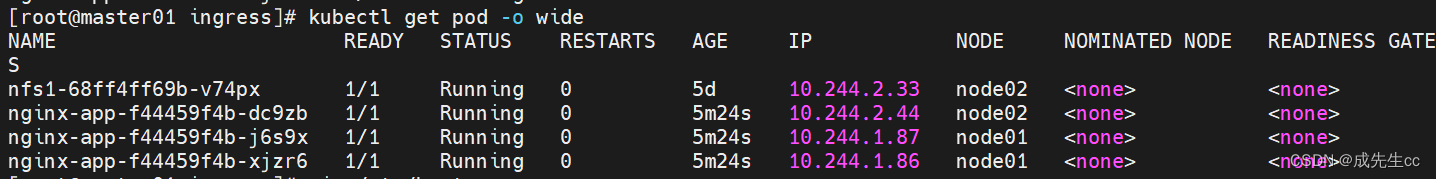

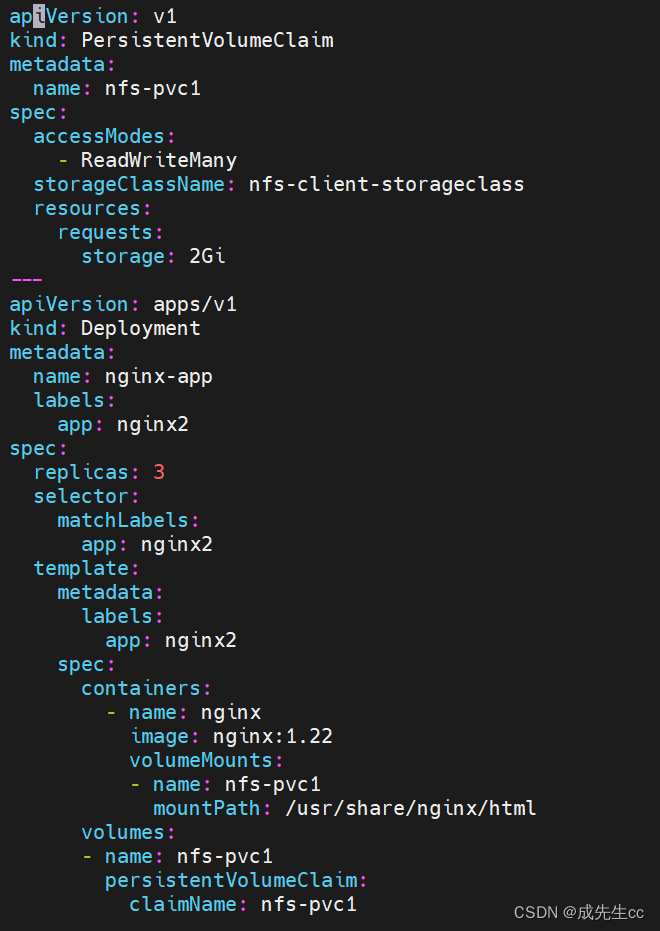

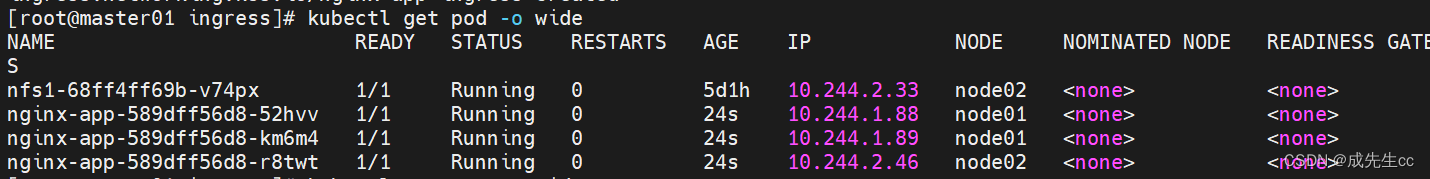

现在来创建pod

vim service-nginx.yaml

prefix根据前缀进行匹配

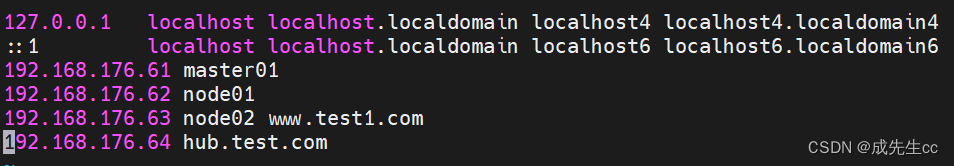

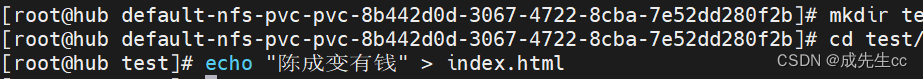

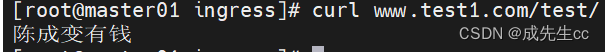

做映射

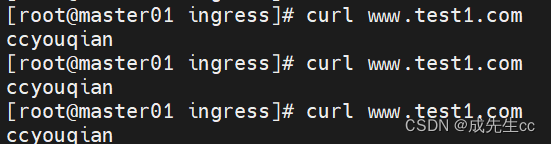

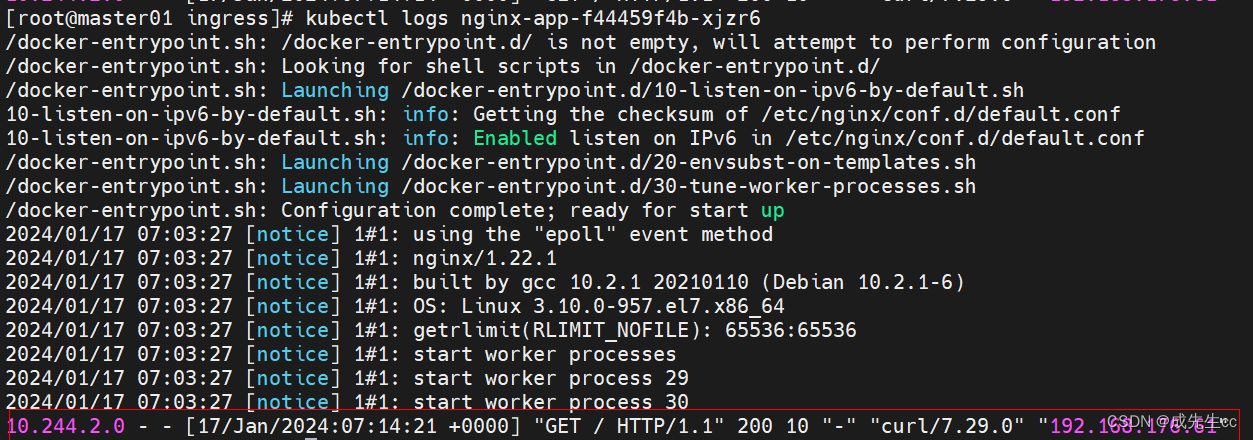

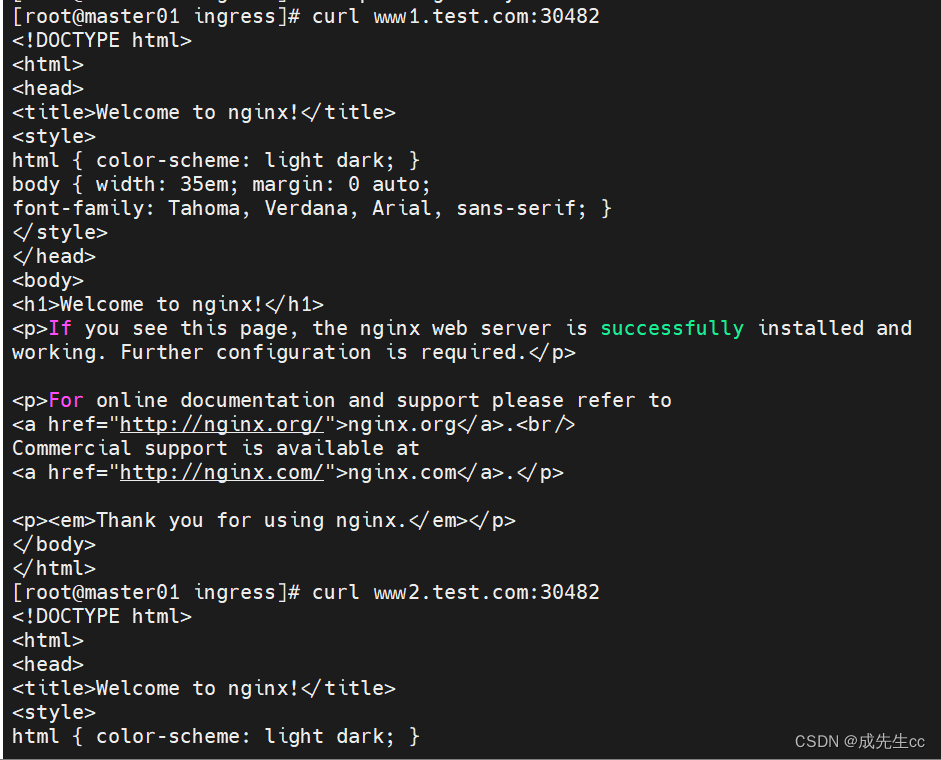

访问

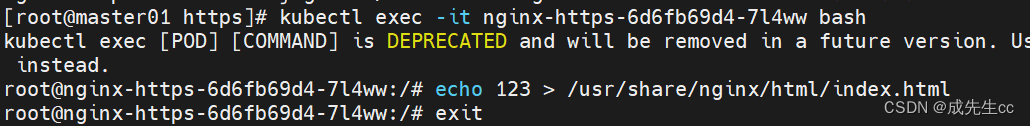

每个都轮询访问了

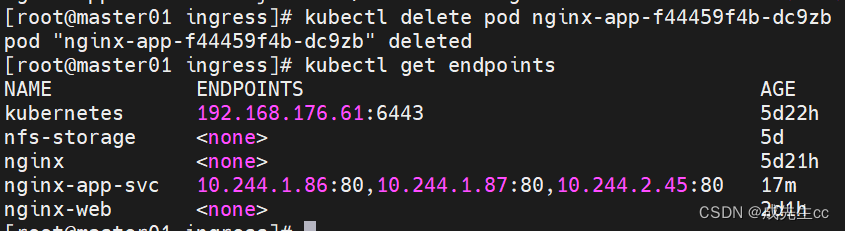

改变pod

动态的更新pod的变化,service的作用

可以继续嵌套

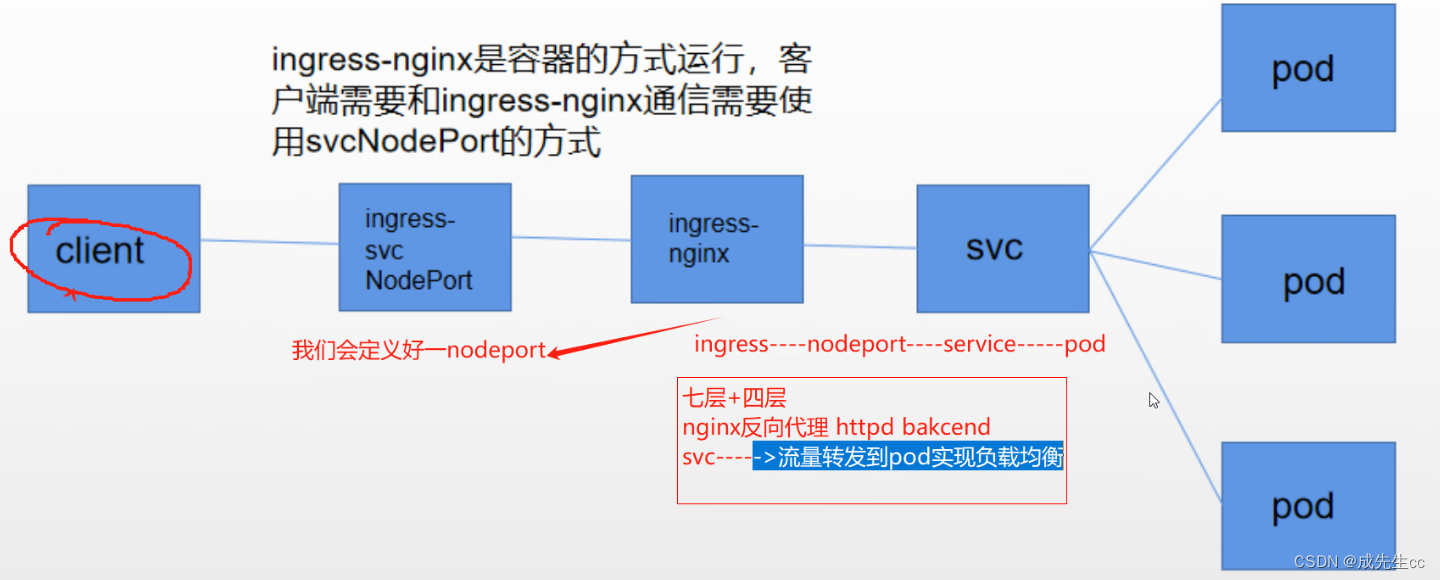

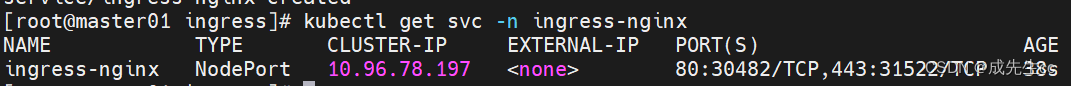

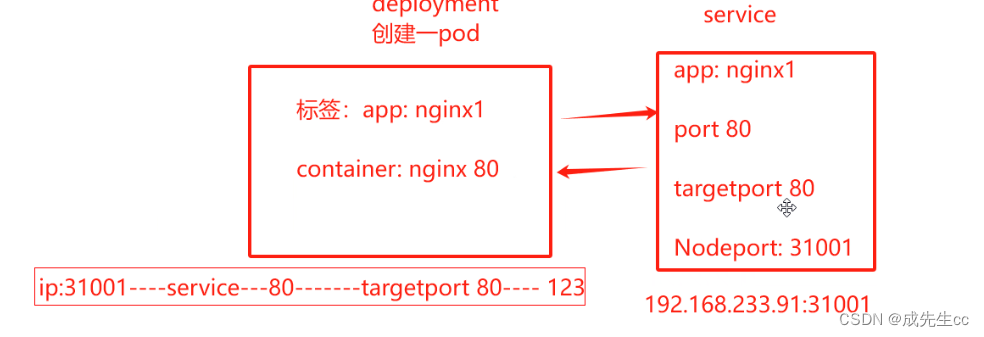

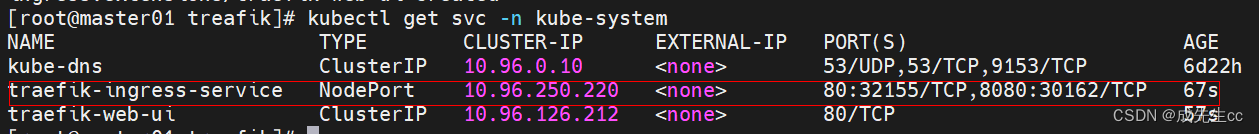

3,deployment+nodePort

ingress--nodeport---service---pod

七层+四层

nginx反向代理 httpd backend

svc--->流量转发到pod实现负载均衡

upstream+stream

hostnetwork:SVC只是监控和发现,请求nginx-ingress-controller转发七层代理

upstream

安装控制器

vim mandatory.yaml

![]()

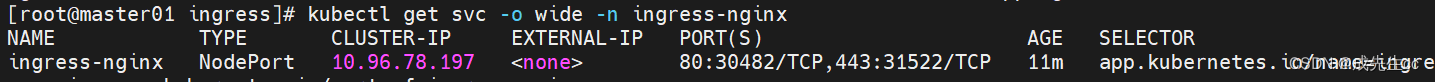

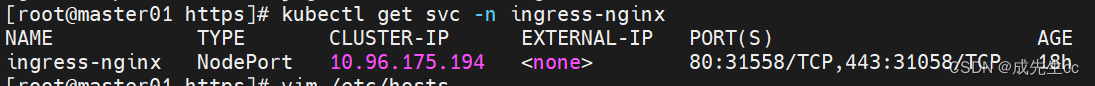

下载nodeport

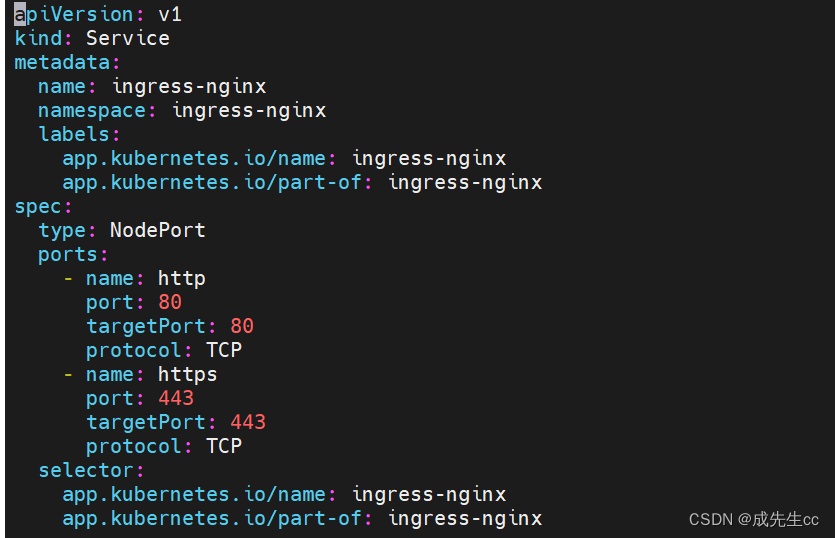

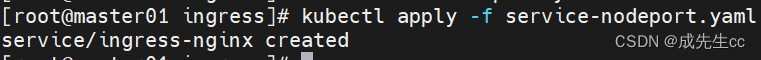

vim service-nodeport.yaml

现在执行这个yaml文件, 会生成一 个service,在ingress-nginx这个命名空间生成一 个service .所有的controller的请求都会从这个定义的service的nodeport的端口, 把请求转发到自定义的service的pod .

每个节点上都有这个端口

netstat -antp | grep 30482

所有的请求流量都走service统一端口

vim nodeport-nginx.yaml

DaemonSet+hostnetwork+nodeSelector和deployment+nodePort的区别

每个节点都有controller----接受到解析后的请求ip+端口----ingress---service----pod

host----->ingress的配置找到pod----controller----请求发到pod

nodeport-------controller----ingress----service-----pod

nodeport暴露端口的方式是最简单的方法,nodeport多了一层nat(地址转换)

并发量大的对性能会有一定影响。 内部都会用nodeport。

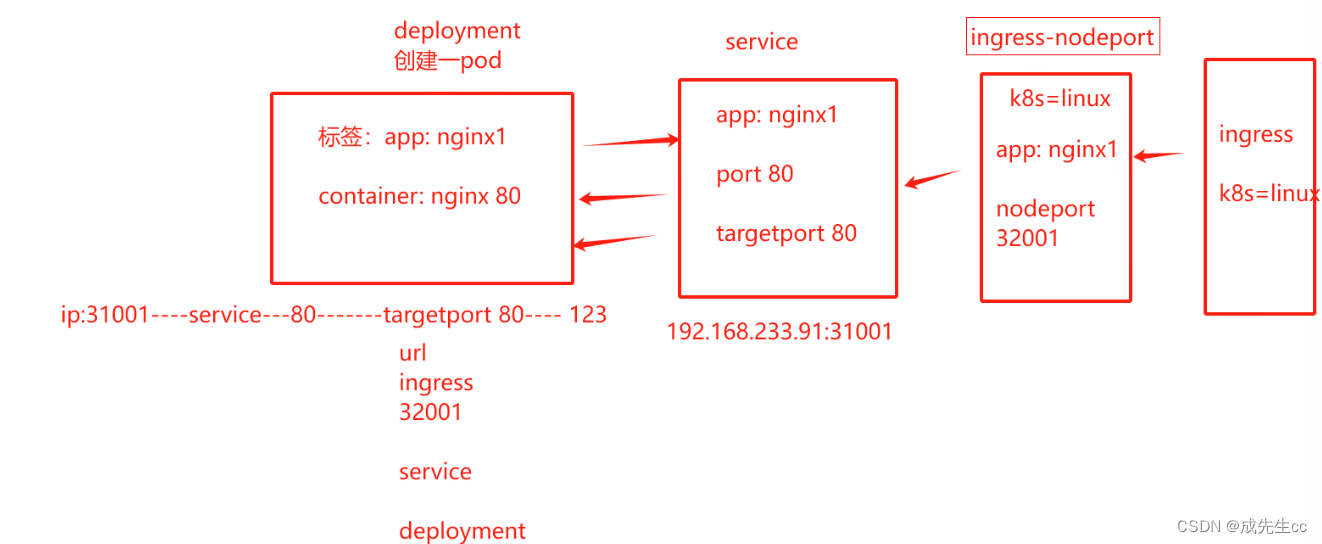

通过虚拟主机的方式实现http代理:

ingress的方式实现:一个ingress可以访问不同的主机

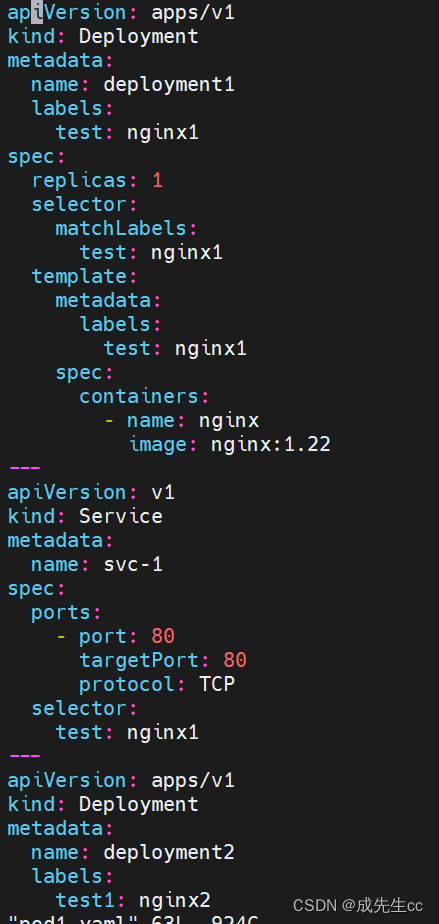

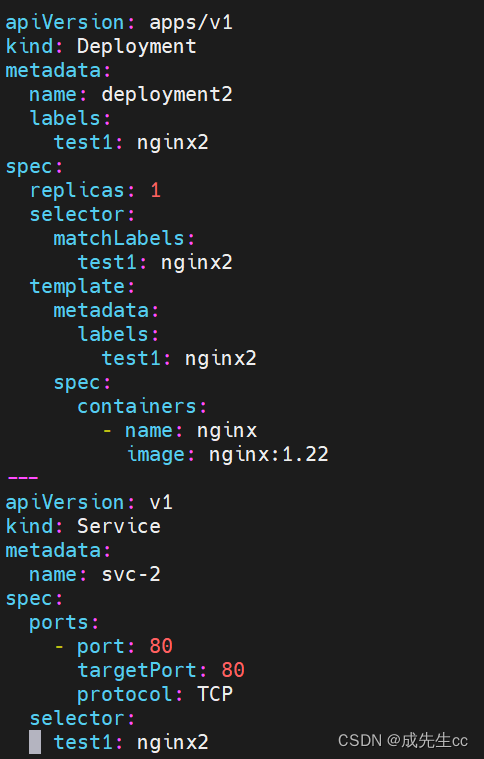

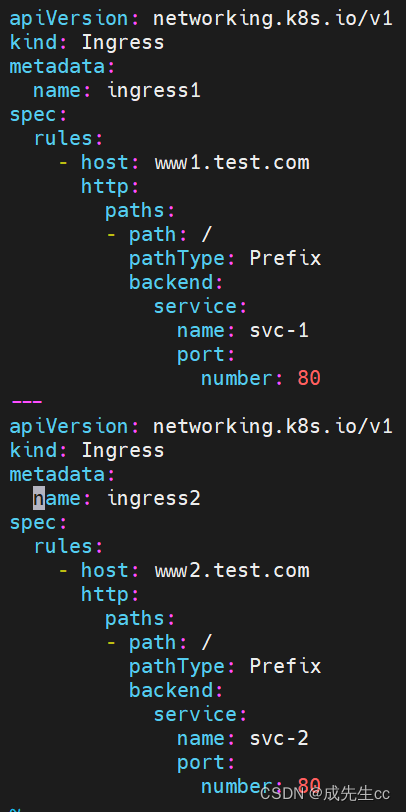

vim pod1.yaml

做两个pod,两个service,两个

vim pod-ingress.yaml

总结:

ingress----nginx-ingress-controller

traefik

都是开源ingress-controller

deployment+loadbalancer:需要云平台提供一个负载均衡的公网地址,公有云上做(钱)

daemonset+hostwork+nodeselector

指定节点部署controller,缺点就是和宿主机共享网络,只能是一个controll的pod

hostnetwork:会和宿主机共享网络

deployment+NodePort:最常见,最常用,也是最简单的方式。

集中一个nodeport端口,所有的ingress的请求都会转发到nodeport,然后service把流量转发到pod

一个ingress的nodeport,开源实现访问多个虚拟主机

和nginx一样。

80

daemonset+hostnetwork+nodeselector实现访问多个虚拟主机。

ingress实现https代理访问:

证书

密钥

创建证书 密钥

secrets 保存密钥信息,部署pod是把secrets

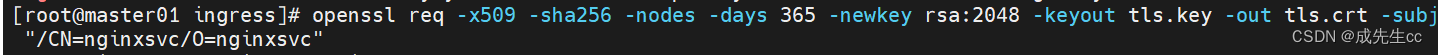

openssl req -x509 -sha256 -nodes -days 365 -newkey rsa:2048 -keyout tls.key -out tls.crt -subj "/CN=nginxsvc/O=nginxsvc"

req:生成证书文件的请求

x509:生成x.509自签名的证书

-sha256:表示使用sha-256的散列算法

-nodes:表示生成的密钥不加密

-days 365:证书有效期是365天

-newkey rsa:2048:RSA的密钥对,长度2048位

-keyout tls.key -out tls.crt:密钥文件 key 证书文件 crt

-subject "/CN=nginxsvc/O=nginxsvc":主题,CN common name O:organization 组织。

生成密钥和证书

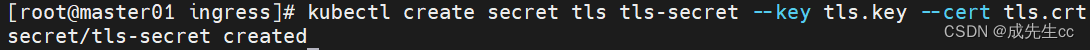

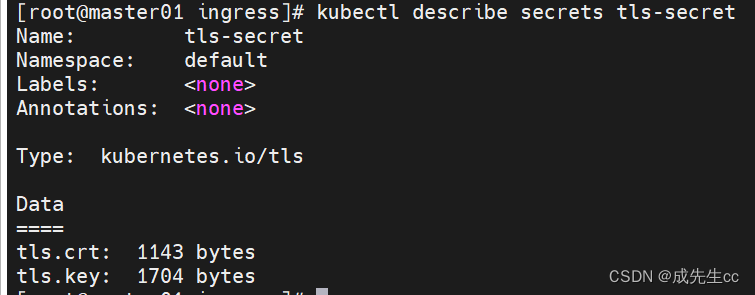

把密钥保存在加密的secret当中

kubectl create secret tls tls-secret --key tls.key --cert tls.crt

查看:

![]()

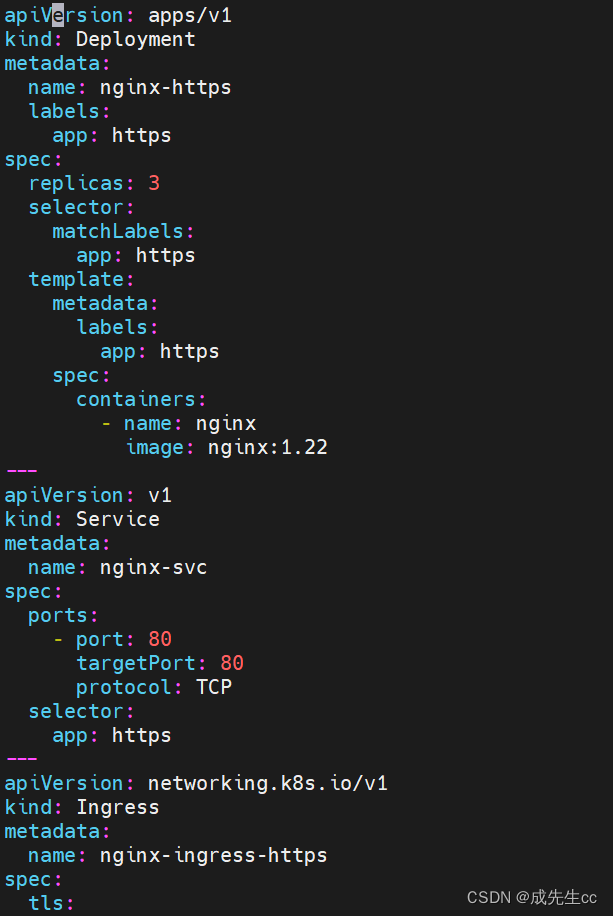

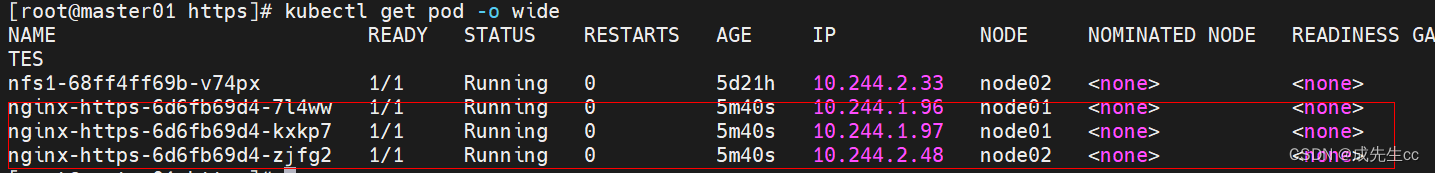

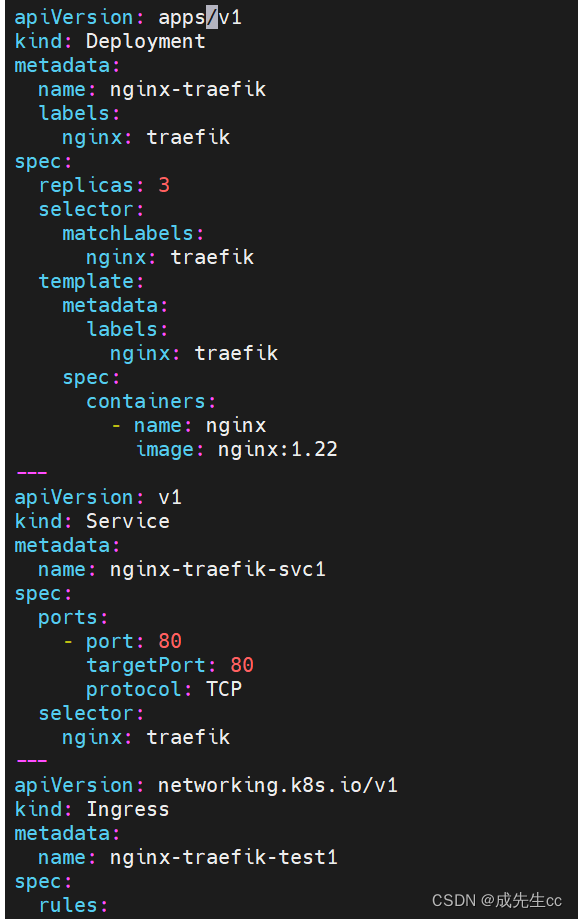

创建Deployment,Service,Ingress

vim ingress-https.yaml

apiVersion: apps/v1

kind: Deployment

metadata:

name: nginx-https

labels:

app: https

spec:

replicas: 3

selector:

matchLabels:

app: https

template:

metadata:

labels:

app: https

spec:

containers:

- name: nginx

image: nginx:1.22

---

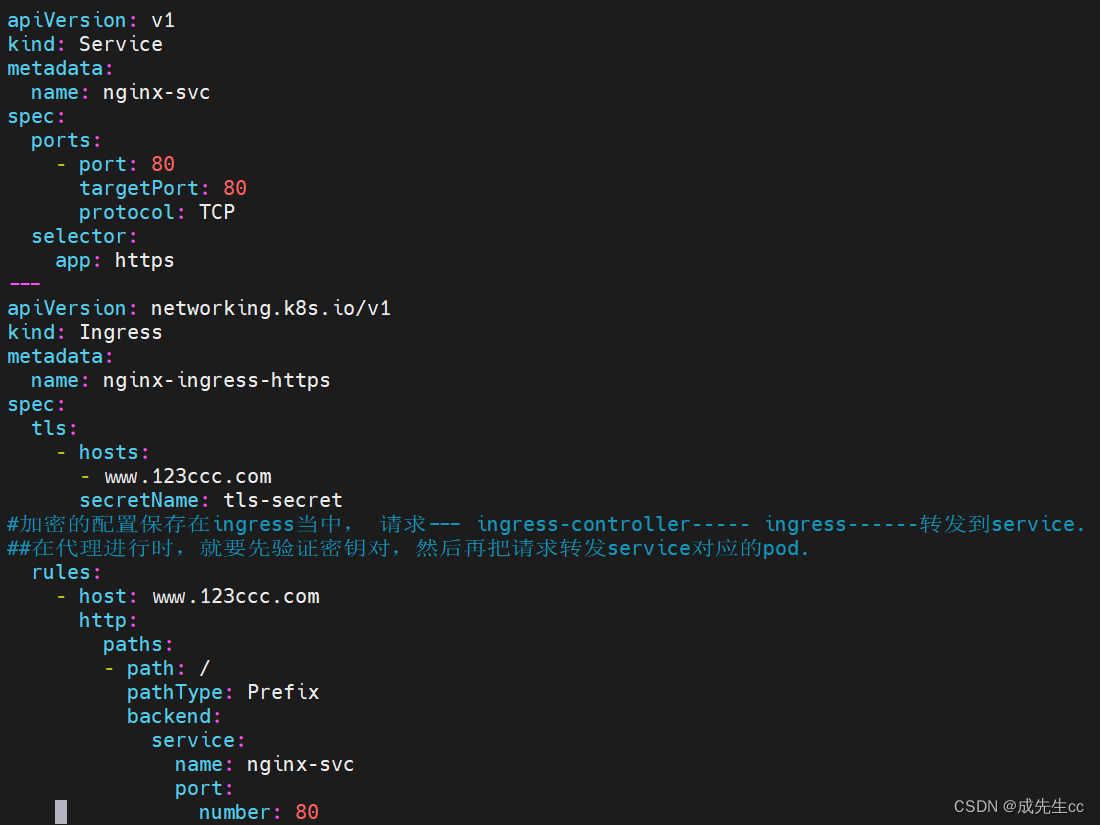

apiVersion: v1

kind: Service

metadata:

name: nginx-svc

spec:

ports:

- port: 80

targetPort: 80

protocol: TCP

selector:

app: https

---

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:

name: nginx-ingress-https

spec:

tls:

- hosts:

- www.123ccc.com

secretName: tls-secret

#加密的配置保存在ingress当中, 请求--- ingress-controller----- ingress------转发到service.

##在代理进行时,就要先验证密钥对,然后再把请求转发service对应的pod.

rules:

- host: www.123ccc.com

http:

paths:

- path: /

pathType: Prefix

backend:

service:

name: nginx-svc

port:

number: 80

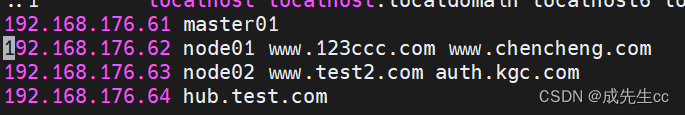

做映射

![]()

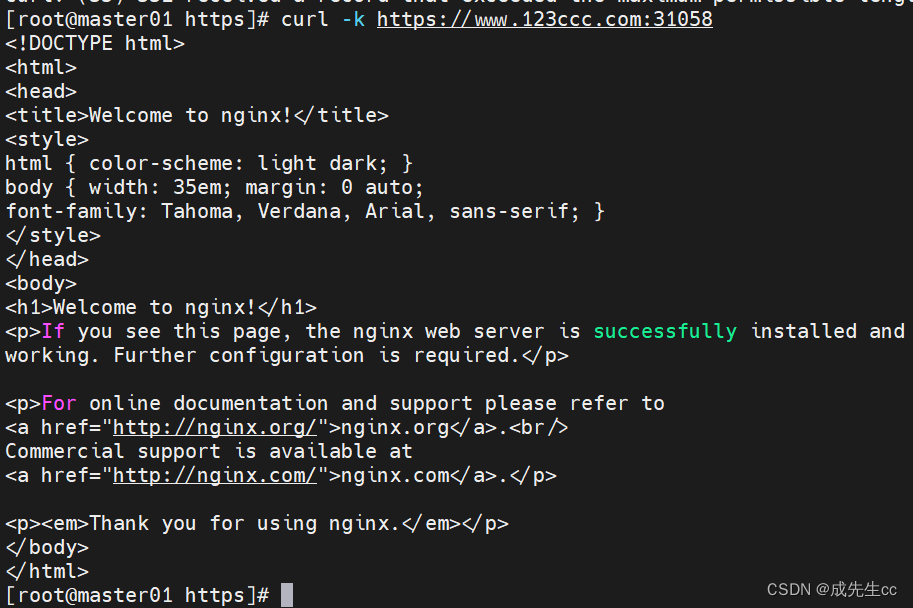

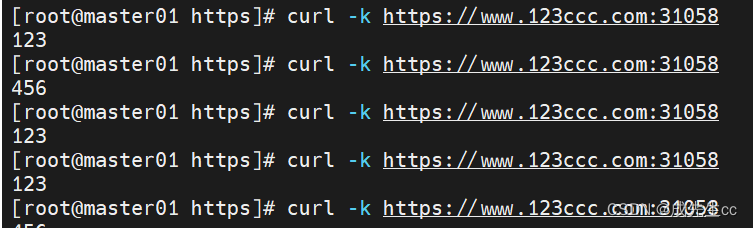

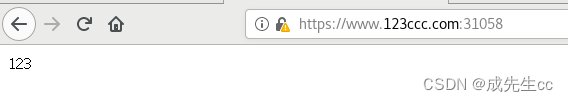

curl -k https://www.123ccc.com:31058

查看有没有实现轮询

内部做域名解析用dns映射

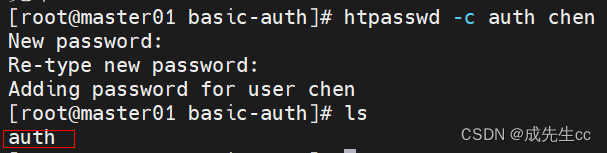

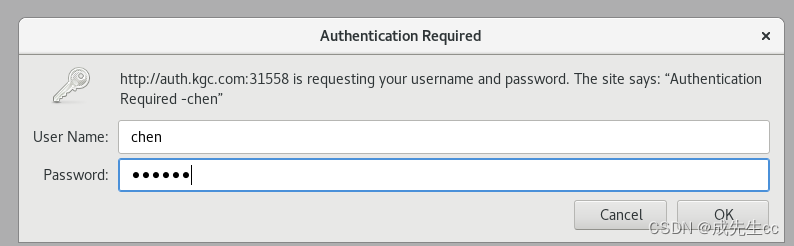

nginx的登录账号认证:(容器当中)

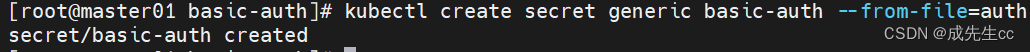

mkdir basic-auth

cd basic-auth/

yum -y install httpd

用http生成一个认证文件

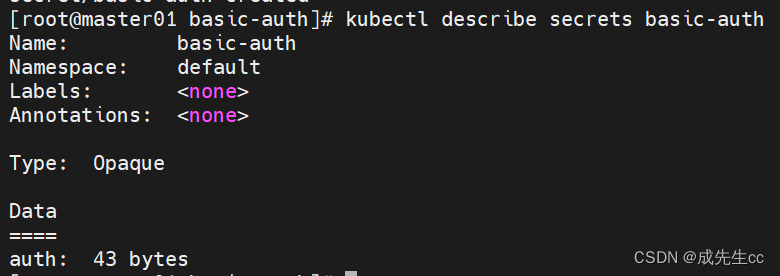

创建secret

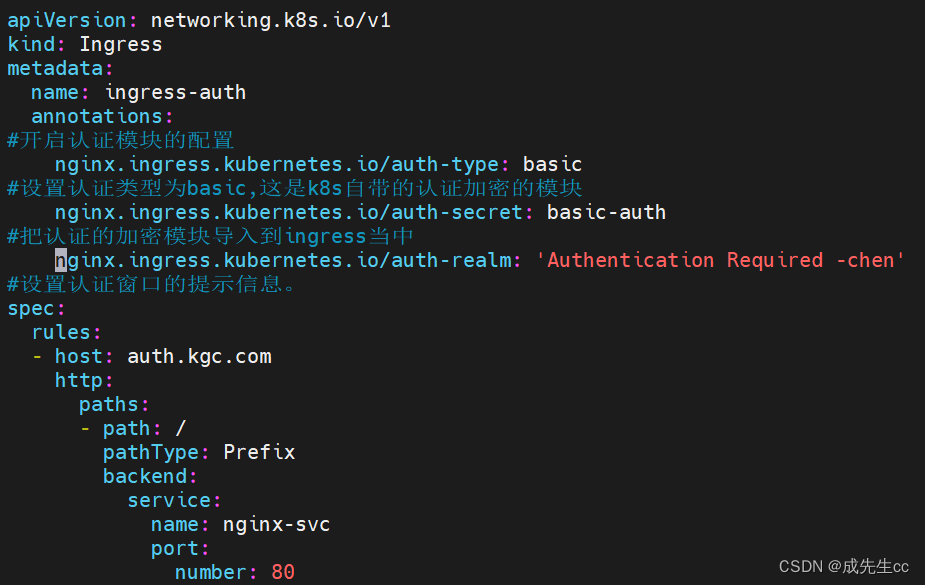

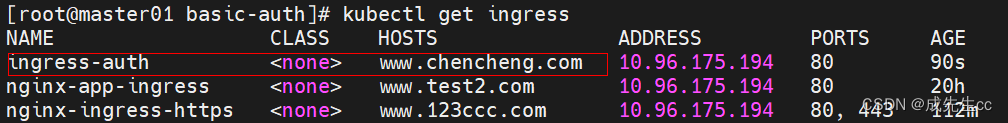

生成新的ingress,访问service来进行登录认证

vim ingress-auth.yaml

做映射

![]()

面试问会不会ingress配置回答nginx的登录认证

1,创建secrets用http自带的htpasswd生成一个认证文件auth,

2,基于auth创建一个ingress配置,开启认证

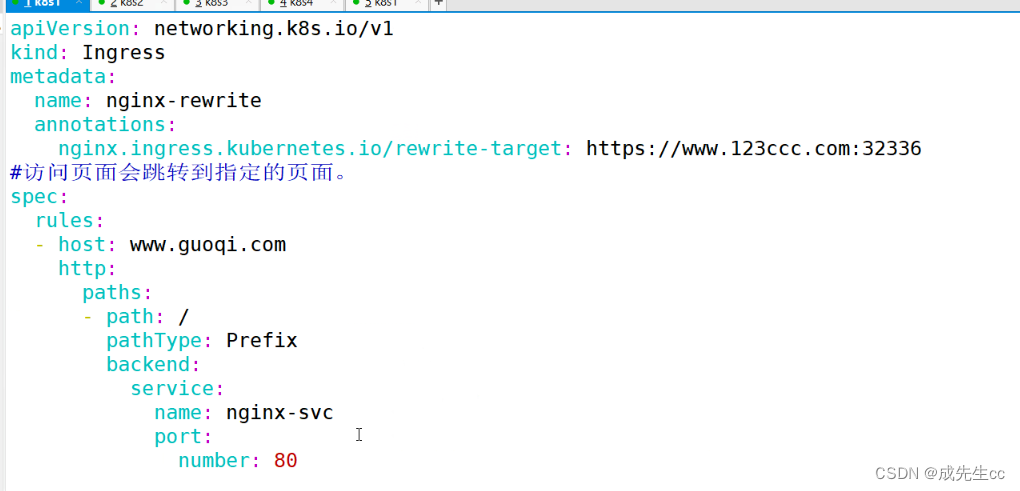

nginx的重定向(容器内)

vim ingress-rewrite.yaml

![]()

跳转地址一定要写全

访问www.chencheng.com:31558会跳转

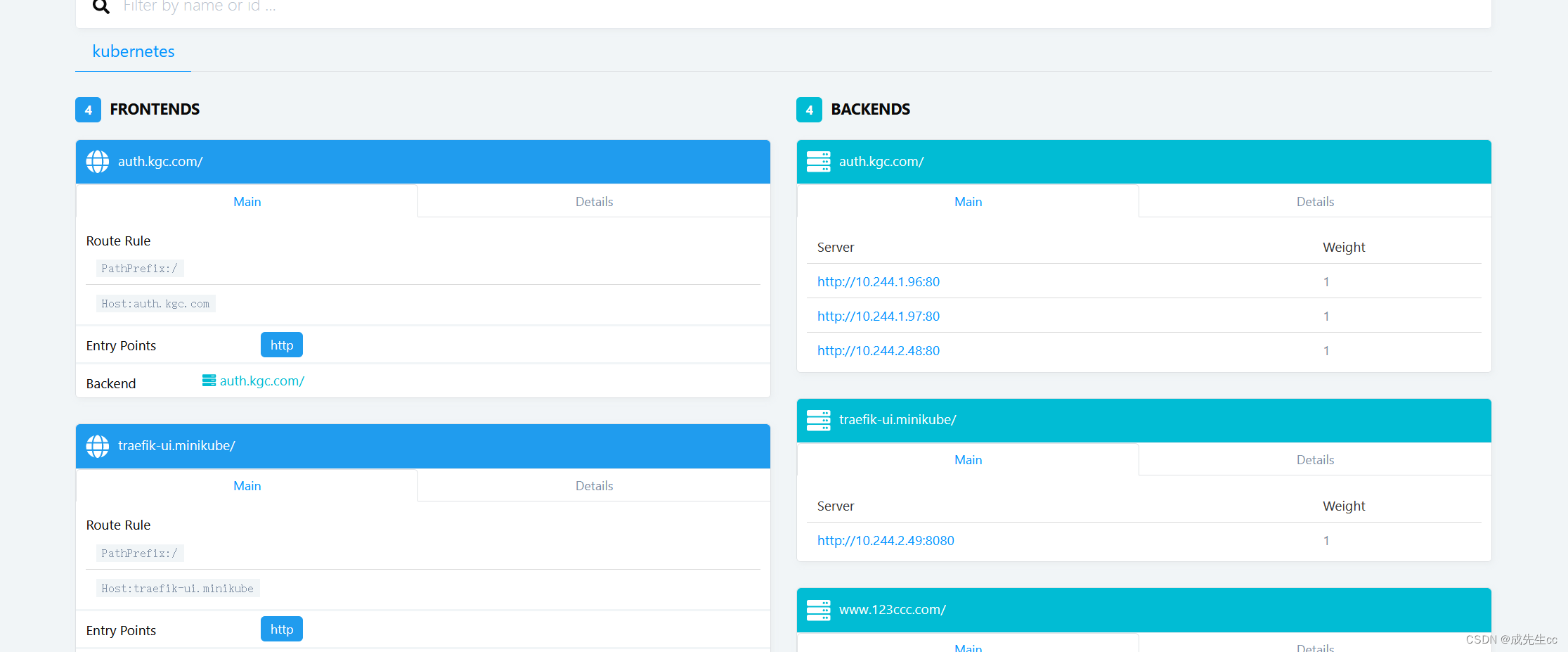

traefik ingress controller

traefik是一个为了让部署微服务更加快捷而诞生3的一个http反向代理,负载均衡

trarfik设计时就能够实时的和k8s API交互,感知后端service以及pod的变化,可以自带共享配置和重载。

pod内 nginx 80 8081

traefik的部署方式:

daemonset

特点,优点:每个节点都会部署一个traefik,节点感知,可以自动发现,更新容器的配置。不需要手动重载。

缺点:资源占用,大型集群中,daemonset可能会运行多个traefik的实力,尤其是节点上不需要大量容器运行的情况下。密钥办法扩缩容。

部署对外集群。对外的业务会经常变更,deamonset可以更好的, 自动的发现服务配置变更

deployment

优点:集中办公控制,可以使用少量的实例来运行处理整个集群的流量。更容易升级和维护。

缺点:deployment的负载均衡不会均分到每个节点。

手动更新,他无法盖章内部配置的变化

部署对内集群:对内的相对稳定,更新和变化也比较少,适合deployment

traffic-type: internal 对内服务

traffic-type: external 对外服务

nginx-ingress:

工作原理都-样,都是7层代理,都可以动态的更新配置,都可以自动发现服务。

traefik-ingress: 自动更新的重载更快,更方便

traefik的并发能力只有nginx-ingress的6成

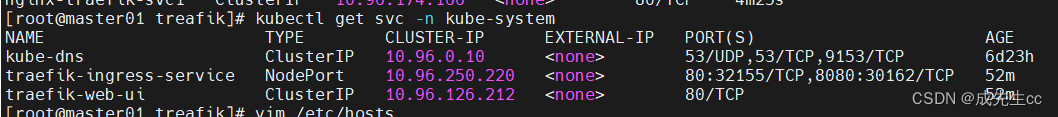

今天我只演示deployment

daemonset ,以及配置更新后自动重载。

mkdir treafik

cd treafik/

wget https://gitee.com/mirrors/traefik/raw/v1.7/examples/k8s/traefik-deployment.yaml

wget https://gitee.com/mirrors/traefik/raw/v1.7/examples/k8s/traefik-rbac.yaml

wget https://gitee.com/mirrors/traefik/raw/v1.7/examples/k8s/traefik-ds.yaml

wget https://gitee.com/mirrors/traefik/raw/v1.7/examples/k8s/ui.yaml

先起权限

kubectl apply -f traefik-rbac.yaml

再起deployment

kubectl apply -f traefik-deployment.yaml

再起ui图形化界面

kubectl apply -f ui.yaml

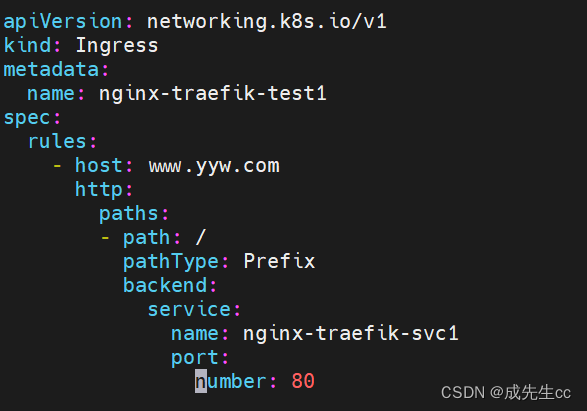

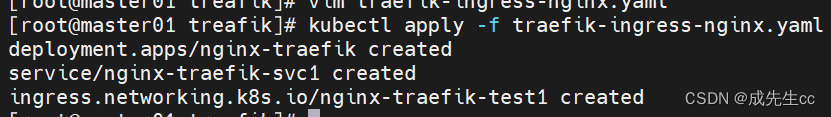

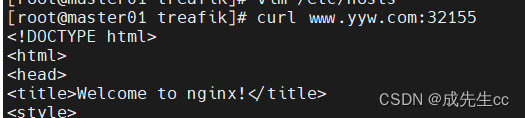

vim traefik-ingress-nginx.yaml

ingress:

nginx-ingress-controller

deployment+loadbalancer: 公有云提供负载均衡的公网地址

daemonset+hostbnetwork+nodeselector:和节点服务共享网络,一个节点一个controller pod.使用宿主机的端口性能最好,适合大并发。

deployment+NodePort:最常见,最常用,最简单的方法。但是性能不太好,多了一层nat地址转换

traefik-ingress-controller

daemonset 对外 可以自动更新容器的配置 host节点网络

deployment 对内 无法自动更新配置 NodePort

https:

1,生成证书 密钥

2,创建secret,保存证书和密钥

3,创建ingress把secret导入

加密认证:

1,htpasswd -c auth认证文件只能auth

2,创建ingress

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- methods、computed、watch它们的差异与区别

- 逆向P1P2总结

- LeedCode刷题---二分查找类问题

- Ant Design 使用出现 Error_ Can‘t resolve ‘_antd_dist_antd.css‘

- 数据库迁移工具包:DBSofts ESF Database Migration Crack

- 3年测试经验,20K都没有,看来是时候跳槽了

- npm run dev 启动vue的时候指定端口

- thinkadmin上传excel导入数据库

- 七言-咏甲辰龙年

- 用webstorm学习Vue的时候提示未解析的变量或类型怎么办?