钓鱼篇(下)

发布时间:2023年12月22日

?选择水域

比较常用方式如传统的邮箱打点、dns劫持欺骗等方式

其实生活中有非常多攻击点(主要是人们总是自信地认为黑客不会在他们的身边)

班级群里面、教师群等社交关系群里面,本身具备了高信任的特点,所以制作点热点话题,打开一个URL并不是什么难事。

还有供应链打击、物理社工等...

这里笔者还是比较喜欢传统的邮箱钓鱼吧,它在发挥小型目标hw行动的时候,是非常好用的。

1 邮箱钓鱼思路

基于邮箱的钓鱼,有人说它比较老套了,其实不然,笔者在后渗透的项目经历中发现,其实邮箱钓鱼的攻击面比较广泛,掌握好切入点,巧学活用能发挥比较巨大的作用(切忌一大批的发垃圾邮件信息)。

1.可信邮箱

可信邮箱邮箱选取优先选择同单位下的域名邮箱,再者可以选择一些高权的邮箱比如gov等之类的。

笔者对某学校做过定向的渗透打击,通过OA来提取出某领导的邮箱账号密码,后面通过伪造工作邮件+附件信息,基本一打一个准。

2.针对性发送

最好根据组织结构,挑选一些中间人来进行打击,切记大量发送,引起别人警觉。

3.邮箱内容

这里我说下比较常用的就是伪造漏洞补丁。

这里就涉及到一些钓鱼模板的使用了。

这里举一个简单的例子,实际上要针对业务和对象来选择合适的模板。

4.SPF配置不当导致邮件伪造

SPF:

如果SPF没配置的话,那么任何人都可以像邮件服务器自定义内容发送邮件,这样就会导致邮件伪造。(邮件的中转是通过SMTP协议的)

如何检测是否存在这种漏洞

1.通过在线网站?https://emkei.cz/?去测试是否能发送成功

2.手工测试(比较方便,个人比较常用)

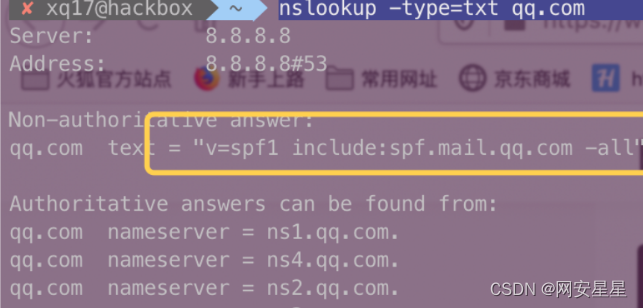

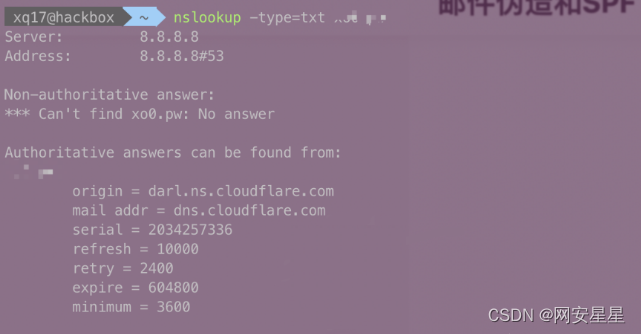

nslookup -type=txt domain

这样就说明不存在漏洞。

这样就说明没配置SPF。

关于这个漏洞利用可以放在下回细讲,简单利用可以参考一个工具:

Swaks

文章来源:https://blog.csdn.net/2301_80520893/article/details/135064427

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- Flink实时电商数仓(八)

- 2023年秋季学期《算法分析与设计》练习15 OJ-1424 算法分析与设计练习15,使用python、C语言

- “最佳实践”实际上没有用~~~~以后不再写样式了!!!Next.js中使用Tailwind CSS的详细配置和具体使用方法,以及部分样式使用参考

- 防抖(debounce)

- 【无标题】

- 1、TCP 和 UDP 区别? 2、TCP/IP 协议涉及哪几层架构? 3、描述下 TCP 连接 4 次挥手的过程?为什么要 4 次挥手?

- 【Docker】实战多阶段构建 Laravel 镜像

- 自己动手写一个 Arthas 在线诊断工具&系列说明

- 前端性能优化二十四:花裤衩模板第三方库打包

- 【c++】