tiktok_浅谈hook ios之发包x-ss-stub

发布时间:2024年01月11日

- frida-trace?

- ios手机一部,需要越狱的

- 电脑一台

- ida

- crackerXI

目标app: ipa 包,点击前往?密码:8urs

协议分析起始从抓包开始,个人习惯

一般安卓逆向可以直接搜关键词,但是ios ?都在??Mach-O binary (reverse byte ordering scheme, 64-bit)也就是可执行文件,也是安卓的so ,只是文件不同。

关于ios 发包,我们可以尝试oc开发文档中的?NSURL class取定位我们的数据,根据堆栈指向找到我们地址,进行简单hook 如下图:

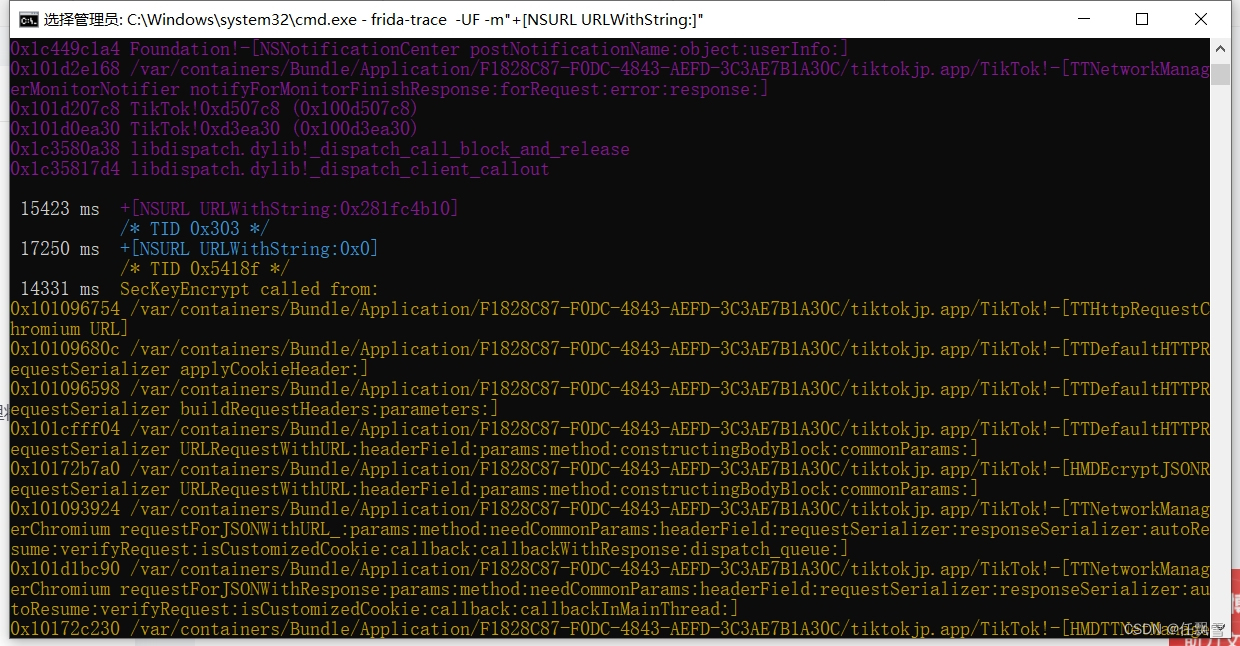

frida-trace -UF -m"+[NSURL URLWithString:]"

我们是能看到有数据流的,我们可以看到经过了这个类,我们进行无休止的hook。

-[HMDEcryptJSONRequestSerializer URLRequestWithURL:headerField:params:method:constructingBodyBlock:commonParams:]可以看到我们的请求地址:?

因此我们是定位的了的,我们可以看到响应的数据,然后挨个分析数据来源,

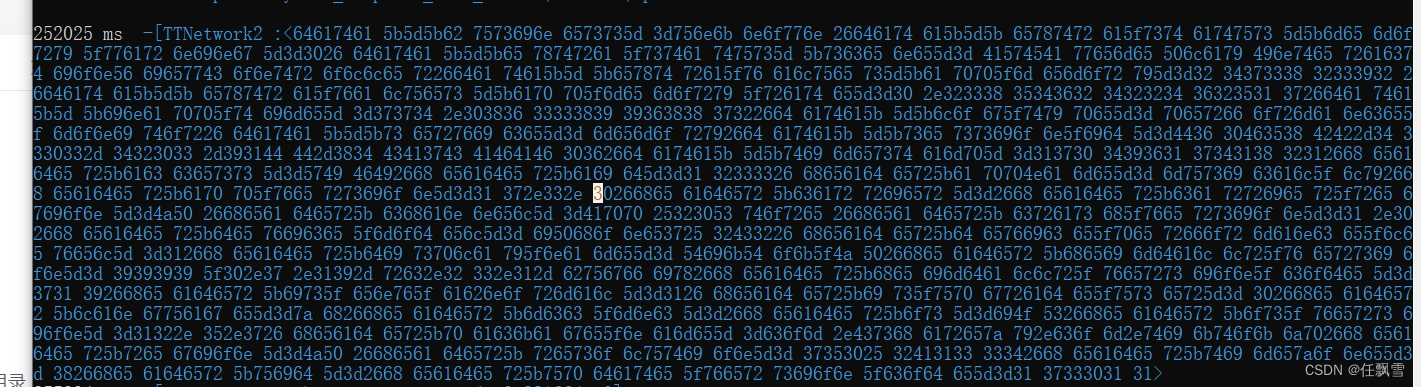

当我们分析到body 的时候,你会发现数据都是乱码,其实也就是转字节形式了,setHTTPBody

也是body 的地方,我们可以视图解析一下

frida-trace -UF -m"-[TTHttpRequest setHTTPBody:]"

?

?

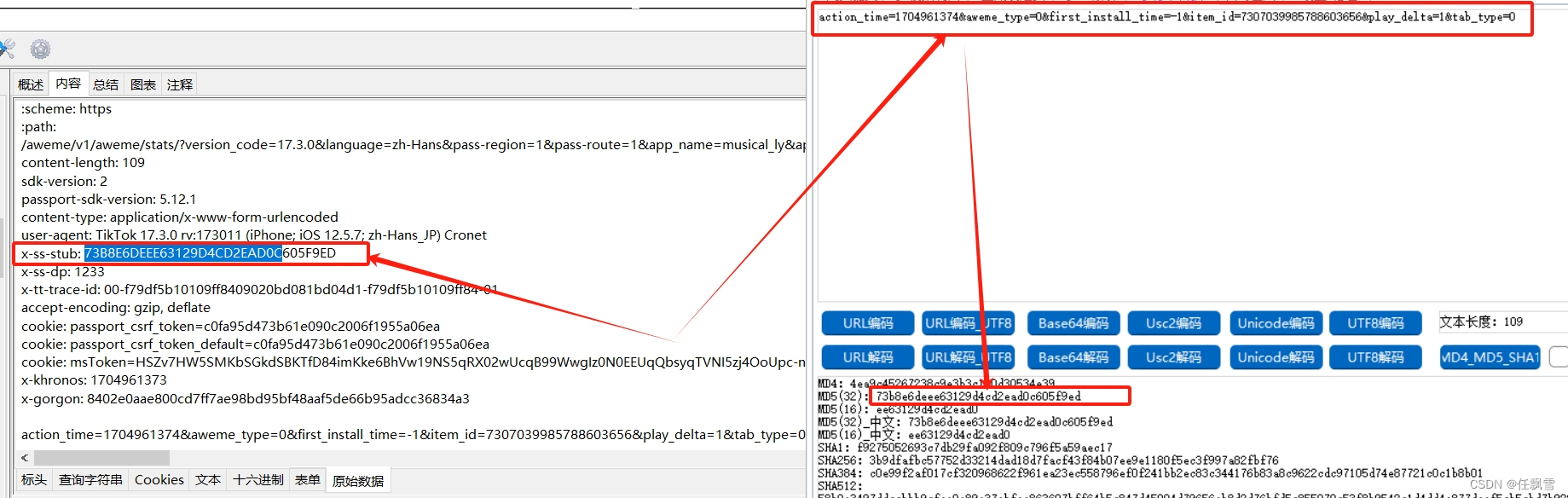

验证完毕。这是低版本的。高版本其实也差不多,有些依旧 转文本后看不出数据,那是因为有做加密处理。后期更新文章的?x-gorgon算法,x-ss-stub这个算法是数据的md5

?

后期持续更新ios的其他x系列算法 ,请保存关注?!!!!!!!!!!!!!!!!!!!!

文章来源:https://blog.csdn.net/weixin_38145863/article/details/135533465

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!