[WUSTCTF2020]alison_likes_jojo 1

发布时间:2024年01月16日

BUUCTF:https://buuoj.cn/challenges

题目描述:

得到的 flag 请包上 flag{} 提交。

感谢 Iven Huang 师傅供题。

比赛平台:https://ctfgame.w-ais.cn/

密文:

下载附件解压,得到两张jpg图片和一个文本文件。

解题思路:

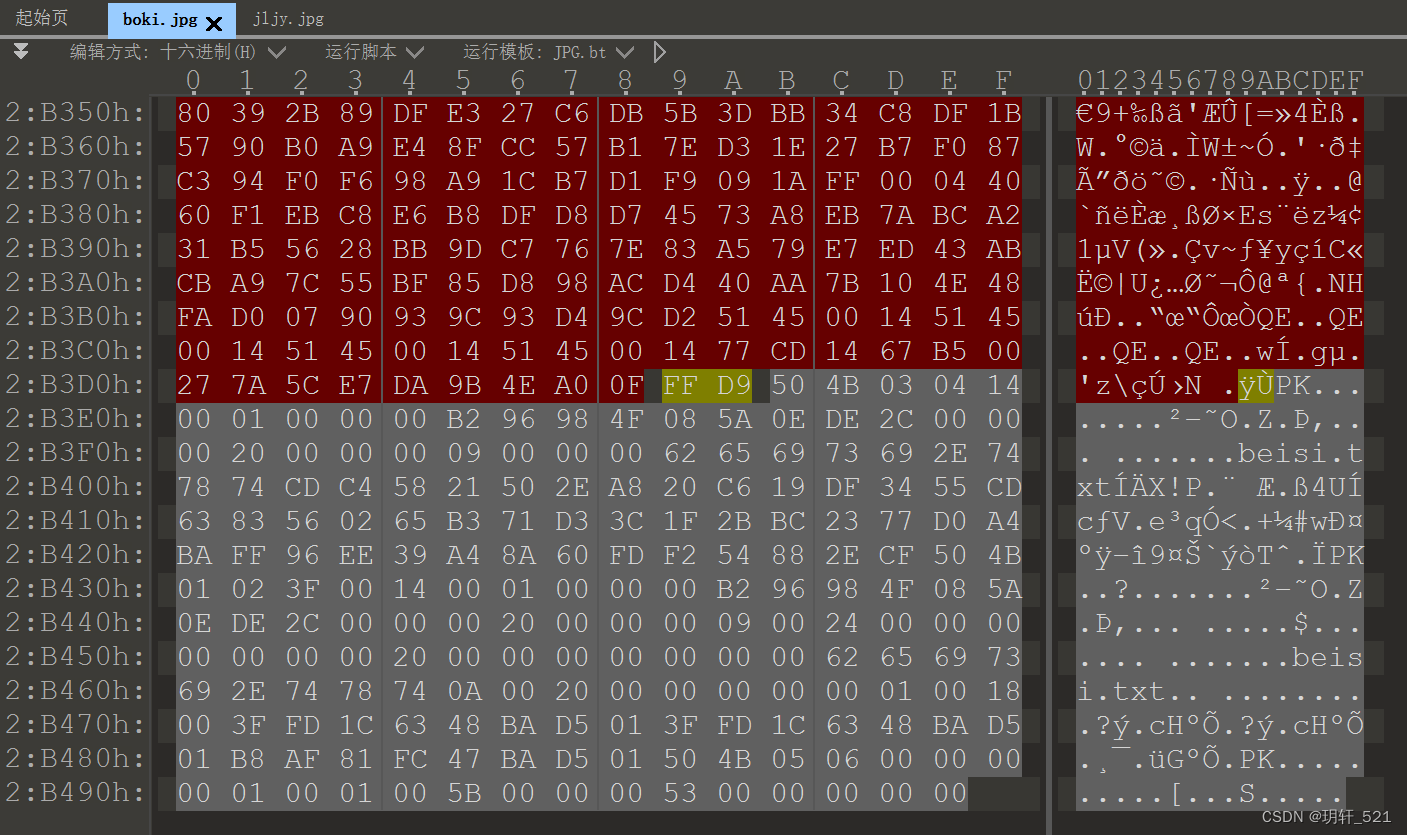

1、使用010 Editor打开图片,发现boki.jpg图片隐藏了一个ZIP文件。

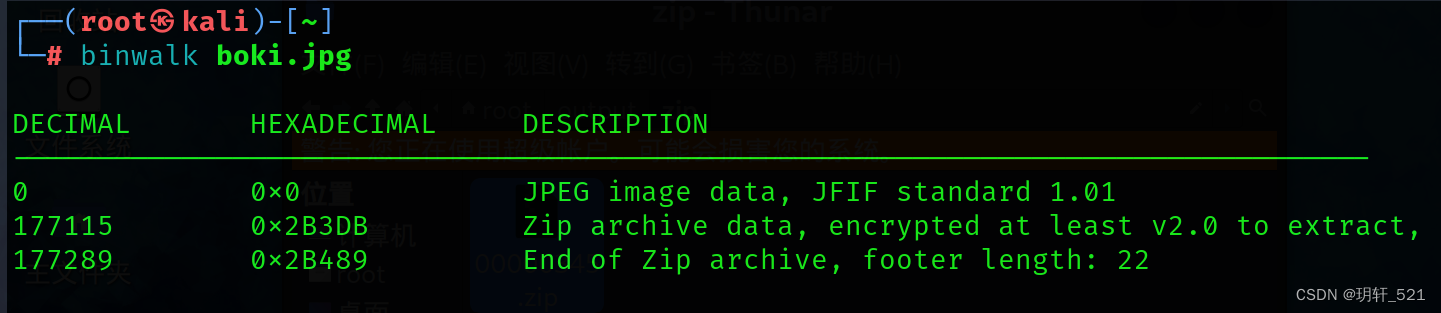

在Kali中,使用binwalk检测,确认图片中隐藏zip压缩包。

binwalk boki.jpg

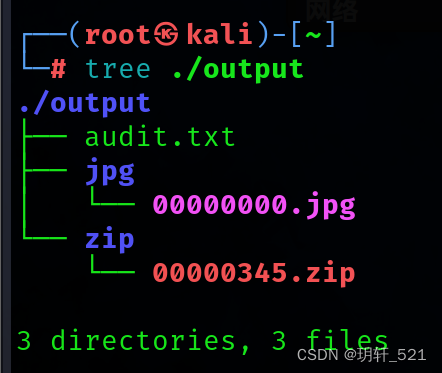

使用foremost分离图片中的压缩包,在output目录中找到隐藏的zip压缩包。

tree ./output

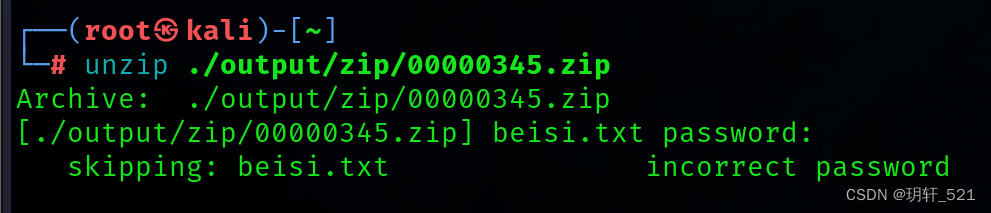

2、尝试解压得到的压缩包,需要密码。

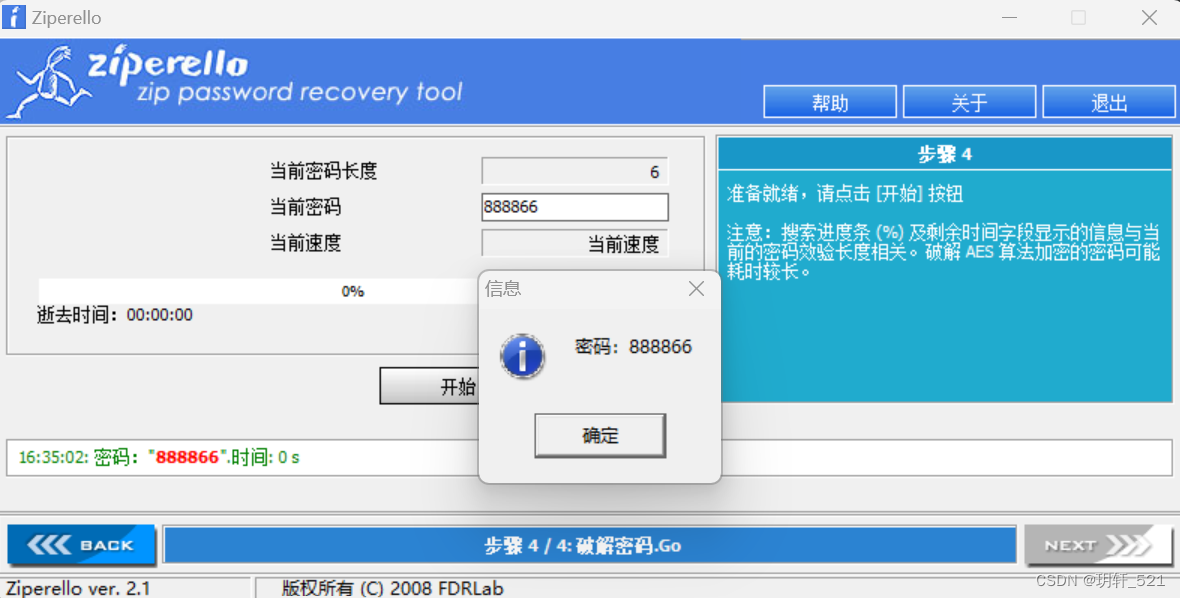

因为没有关于密码的提示,尝试用Ziperello进行6位纯数字爆破,得到密码888866。

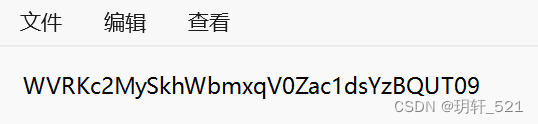

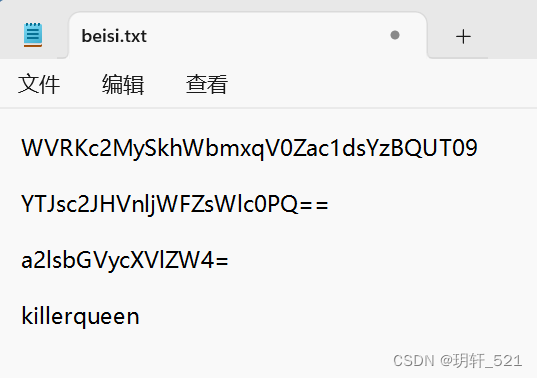

3、使用密码解压压缩包,得到beisi.txt文件,内容如下:

尝试使用base64进行解密,并发现该密文为base64多重加密,最后得到的明文如下:

4、目前还有一张图片和刚得到的“killerqueen”没有使用,看了题解才知道jljy图片应该使用outguess解密,而“killerqueen”就是解密密钥。

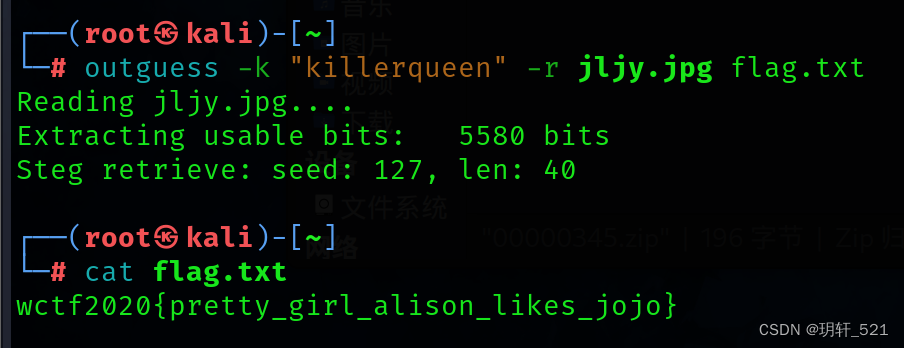

在Kali中,使用outguess对jljy.jpg文件进行解密,导出隐写的内容到flag.txt。查看flag.txt文件,得到flag。

outguess -k "killerqueen" -r jljy.jpg flag.txt

outguess:这是命令行工具的名字,用于进行隐写术操作,即将秘密信息嵌入到载体文件中。

-k "killerqueen":这个选项表示使用的密钥或密码短语是"killerqueen"。

-r jljy.jpg:-r 参数指定的是源图像文件,即载体文件,在本例中是名为"jljy.jpg"的JPEG格式图片文件。

flag.txt:存放隐藏信息的文件。

flag:

flag{pretty_girl_alison_likes_jojo}

文章来源:https://blog.csdn.net/YueXuan_521/article/details/135605883

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- Eyeshot 2024 你期待吗?devDept 2024 Crack

- 赛氪受邀参加安徽省翻译协会2023年年会

- mysql学习打卡day15

- openssl3.2 - 官方demo学习 - smime - smsign2.c

- 【JavaWeb后端开发-第一章】Maven

- Could not find artifact xxxx in public 问题的产生和解决

- vector容器、迭代器、基于范围的for循环

- roscpp、rospy 用法汇总和代码实战

- JVM-JVM支持高并发底层原理精讲

- 关于LwRB环形缓冲区开源库的纯C++版本支持原子操作