某工业控制安全厂商安全研究员面试与笔试

发布时间:2023年12月27日

本文来自于掌控安全-徐浩洋

笔试

进程注入有几种简单描述一下?

Windows异常分发流程。

Windows下的反调试和反反调试的手段。

使用分页机制下虚拟地址怎么翻译为物理地址。

符号延时加载(DeferredSymbolLoading)的原理?

漏洞触发流程是怎么样的,怎么定位触发点如何进行调试?

如果让你Fuzzing一个未知的协议需要怎么做?

如果有一个网络服务以及他的客户端,怎么分析它们之间的通信协议

堆喷(heapspray)的作用是什么?

硬件断点和软件断点的区别是什么,原理是什么?

如果一个有栈溢出漏洞的程序开了nxaslr,canary,有什么解决思路?

描述一下rop的原理和利用的流程。

C++的析构函数虚函数纯虚函数构造函数有什么区别?

内网发外网的 sql注入怎么利用,寻找什么点可以扩大攻击面

手机程序的攻击流程

iot 的攻击流程

如何把内网数据或文件带出

说出你认为溯源的手法和设计蜜罐部署

如何快速渗透公司

常见工具和对工具的分析说出优劣点

如何社工一个人

什么手段可以让受害者进行社工欺骗

如何隐蔽自己,手段,方法

近源渗透手法,工具

分析 iot 流量

如果做完项目客户不满意怎么办2

提权,手法?

固件提取对于电学你的了解有哪些?

面试

面试基于过往经历情况和笔试技术

- 自我介绍

- 简介

- 为什么选择学计算机

- 怎么了解我们公司的

- 实验室有多少人

- CTF?

- 宽字节注入 原理和利用

- csrf 原理和利用 防御 真实例子

- 实验室经历

- 你在学校经历中,做渗透最难的是什么(过往经历,考察总结能力)

- JWT 概念 讲解 实例 如何利用

- 蜜罐 实现 json-p 开发经验

- 域环境 校园 利用

- 校园网安全设备 绕过

- WAF 概念 绕过

- 是否有机器人应用开发经验

- 二次设备(专业问题)

- 反馈

- 唠嗑

免费领取安全学习资料包!

渗透工具

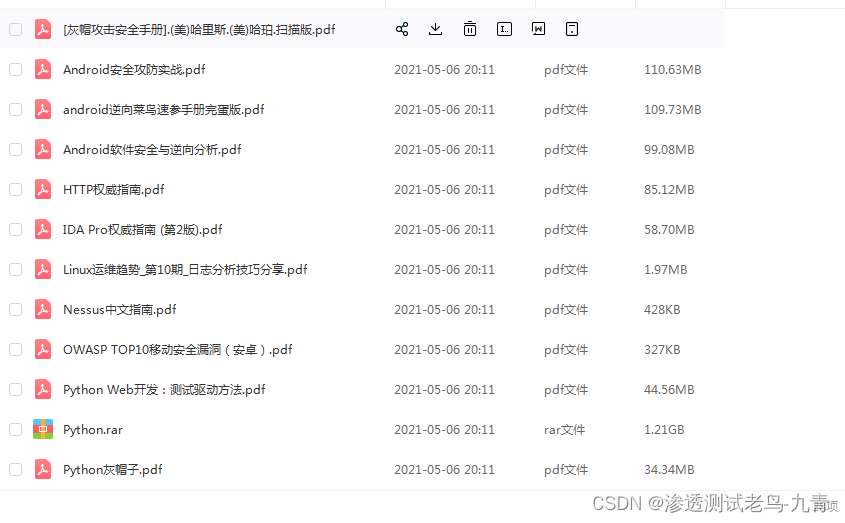

技术文档、书籍

?

?

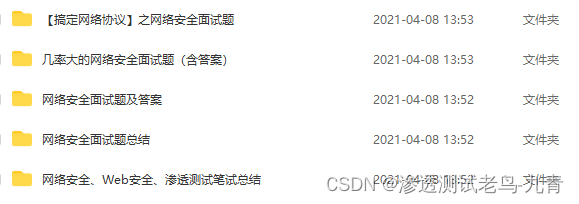

面试题

帮助你在面试中脱颖而出

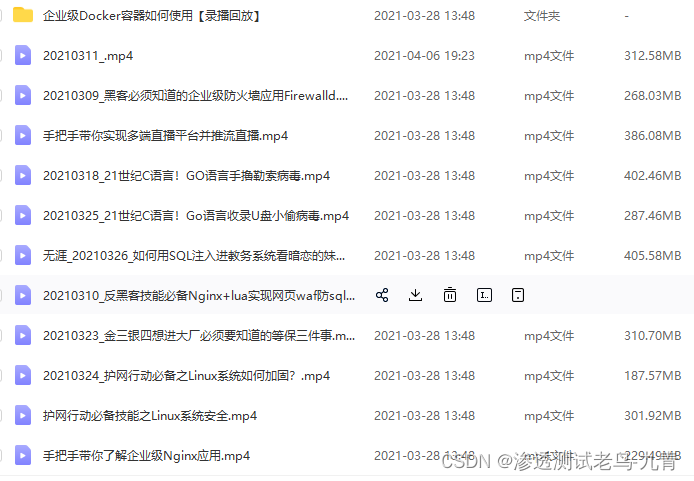

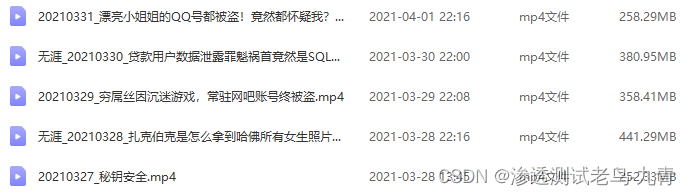

视频

基础到进阶

环境搭建、HTML,PHP,MySQL基础学习,信息收集,SQL注入,XSS,CSRF,暴力破解等等

?

?

应急响应笔记

学习路线

文章来源:https://blog.csdn.net/zkaqlaoniao/article/details/135247069

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- mysql初始化流程

- 惊艳亮相,深入合作!玻色量子“光量子计算机”参展中国移动全球合作伙伴大会

- C# 反射的终点:Type,MethodInfo,PropertyInfo,ParameterInfo,Summry

- 索引的概述和使用

- 基于Spring Boot框架的音乐平台

- 【嵌入式-工具】升级到make4.2

- AI在广告中的应用——预测性定位和调整

- leetcode9.回文数java解法

- 8-DMA直接存储器读取

- vue的增量式学习-篇章2