业务逻辑漏洞场景有哪些?怎么防御

发布时间:2023年12月22日

业务逻辑漏洞指的是在应用程序或系统的业务逻辑实现中存在的安全缺陷。与传统的软件漏洞(如缓冲区溢出、SQL注入)不同,业务逻辑漏洞通常不涉及代码层面的错误,而是由于业务逻辑处理不当或设计不充分导致的安全问题。

特点

- 独特性:通常与特定应用程序的业务流程密切相关。

- 难以检测:由于它们与应用程序的正常功能密切相关,因此使用常规的自动化工具难以发现。

- 非技术性:往往与逻辑流程和业务决策有关,而不是技术实现。

常见场景

- 认证和授权绕过:例如,绕过支付验证或访问未授权的功能。

- 工作流绕过:比如,跳过某些必须的步骤直接完成任务。

- 业务规则绕过:例如,利用优惠券系统中的漏洞进行重复或非法折扣。

防御措施

- 彻底的业务逻辑审查:在设计阶段仔细审查业务逻辑。

- 全面的测试:进行全面的功能和安全测试,包括手动测试。

- 输入验证和错误处理:确保所有用户输入都经过严格验证,并且适当处理错误情况。

- 安全审计和监控:对系统进行定期的安全审计,并实施有效的监控措施。

分类

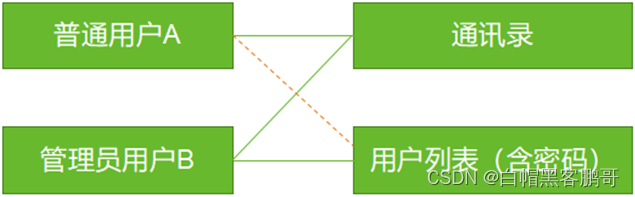

- 身份验证和授权漏洞: 攻击者利用漏洞绕过身份验证或授权机制,从而访问或修改未经授权的数据或系统。例如,攻击者可以利用缓冲区溢出漏洞来提升权限,或者利用SQL注入漏洞来访问数据库中的敏感数据。

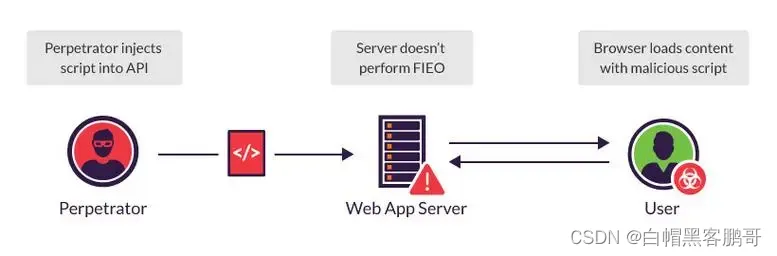

- 输入验证漏洞: 攻击者利用漏洞向系统输入恶意数据,从而导致系统出现错误或崩溃。例如,攻击者可以向表单中输入恶意脚本,从而导致网站崩溃。

- 数据处理漏洞: 攻击者利用漏洞修改或破坏数据,从而导致系统出现错误或崩溃。例如,攻击者可以利用跨站脚本漏洞来窃取用户Cookie,或者利用XPath注入漏洞来修改XML数据。

- 资源消耗漏洞: 攻击者利用漏洞消耗大量资源,从而导致系统出现性能下降或崩溃。例如,攻击者可以利用拒绝服务攻击来耗尽系统的资源,或者利用分布式拒绝服务攻击来使系统无法访问。

业务逻辑漏洞可能对系统造成严重的安全风险,因此在软件开发过程中应采取措施来防止这些漏洞的发生。这些措施包括:

- 安全编码: 开发人员应使用安全编码实践来编写代码,以避免引入安全漏洞。

- 安全测试: 在软件开发过程中应进行安全测试,以发现和修复安全漏洞。

- 安全审计: 在软件发布之前应进行安全审计,以确保软件的安全性和合规性。

漏洞场景

-

认证绕过:系统未能正确验证用户身份,允许未授权用户访问敏感数据或功能。

-

多次提交漏洞:系统未能防止用户对表单或请求进行多次提交,可能导致重复交易或数据处理。

-

价格篡改:电子商务网站允许用户在客户端更改商品价格。

-

逻辑时间窗口:系统在处理并发请求时未能正确同步,导致数据不一致或重复操作。

-

访问控制漏洞:用户可以访问不属于其权限范围的功能或数据。

-

工作流绕过:用户可以绕过应用程序的正常工作流程,直接访问某些步骤或功能。

-

业务规则绕过:系统未能正确实施业务规则,如信用限制、购买条件等。

-

逻辑错误导致的信息泄露:由于逻辑错误,敏感信息(如用户数据)被意外泄露。

这些场景展示了业务逻辑漏洞的多样性和复杂性。正确的设计和全面的测试是防止这类漏洞的关键。

文章来源:https://blog.csdn.net/2301_81533492/article/details/135153801

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- outlook邮箱群发邮件方法?邮箱如何群发?

- 【数据结构】二叉树相关oj题(一)

- centrifuge5.0.1版本请求websocket实例

- Java版企业电子招标采购系统源码——鸿鹄电子招投标系统的技术特点

- Sam Altman 晒网友新年愿望清单;AI Pin 明年 3 月开始交付丨 RTE 开发者日报 Vol.112

- Type Script 安装 NPM 安装

- java spring mvc 初探 web搭建过程详解

- 安洵杯 2023 RE 你见过蓝色的小鲸鱼吗 WP

- 面试 Java 框架八股文五问五答第三期

- C++常用遍历算法---for_each、transform