【Android逆向】记录一次某某虚拟机的逆向

导语

学了一段时间的XPosed,发现XPosed真的好强,只要技术强,什么操作都能实现...

这次主要记录一下我对这款应用的逆向思路

apk检查

-

使用MT管理器检查apk的加壳情况

-

发现是某数字的免费版本

-

直接使用frida-dexdump

-

脱下来后备用

应用分析

- 进入应用之后会发现里边含有

登录会员等模块 - 我们先不管登录的部分,先检查

会员的使用场景,一般在会员的使用场景或者显示场景中都会有检查是否是VIP的业务逻辑,根据这个来加载显示不同的资源

会员分析

-

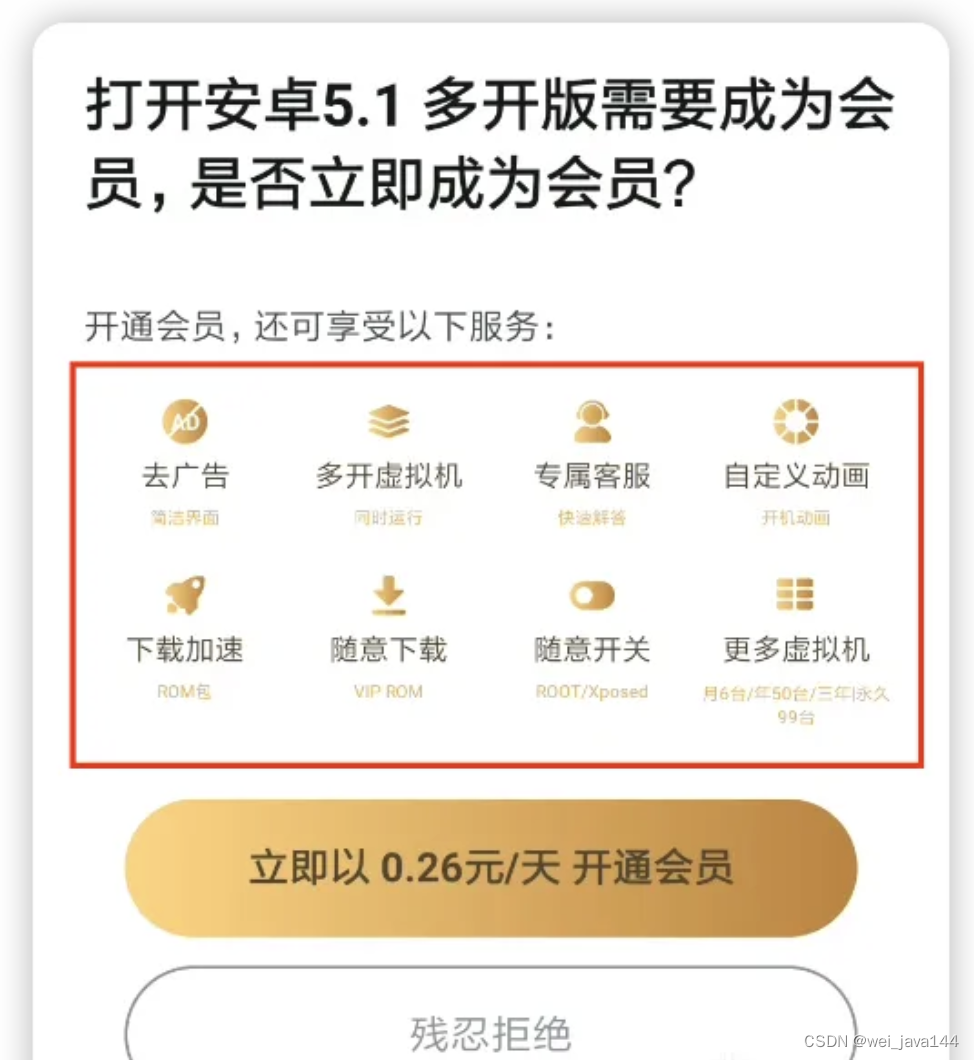

通过对应用的检查发现在添加虚拟机设备的时候用到了

会员权限

?

?

同时弹出一个对话框,应用也贴心的告诉我们VIP的使用场景 ?

?

?

-

打开算法助手,算法助手对应用进行了常见功能的Hook,最重要的是支持免费加固的Hook

-

将这3项勾选

?

-

重复1、2步,在日志中检查OnClick和弹窗是否有用的信息

-

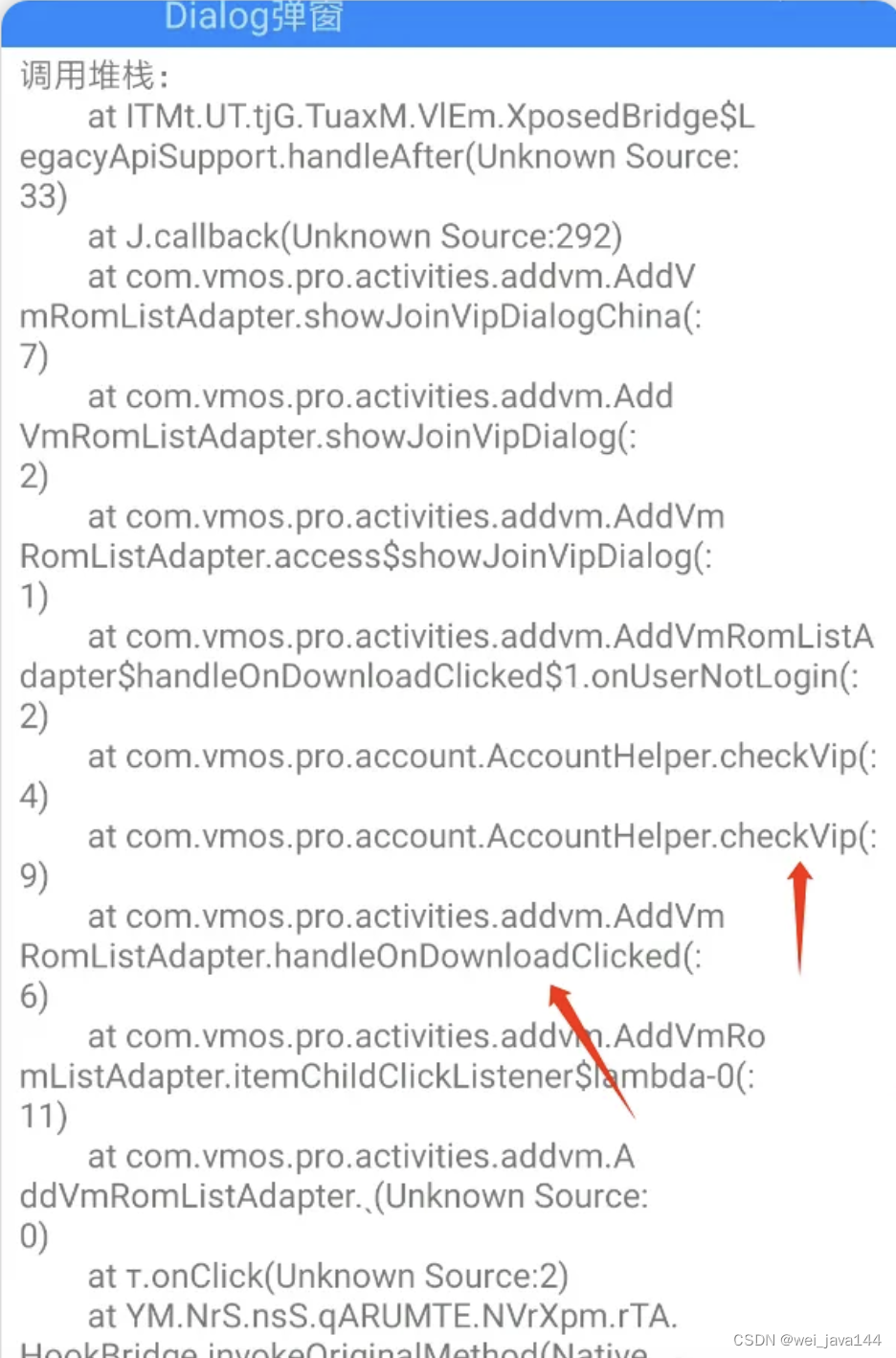

很幸运,在这一步就获取有关的逻辑

-

且函数名称并没有被混淆,能够从调用堆栈读出以下逻辑:点击下载按钮->检查是否VIP->用户没有登录->显示购买VIP的弹窗

-

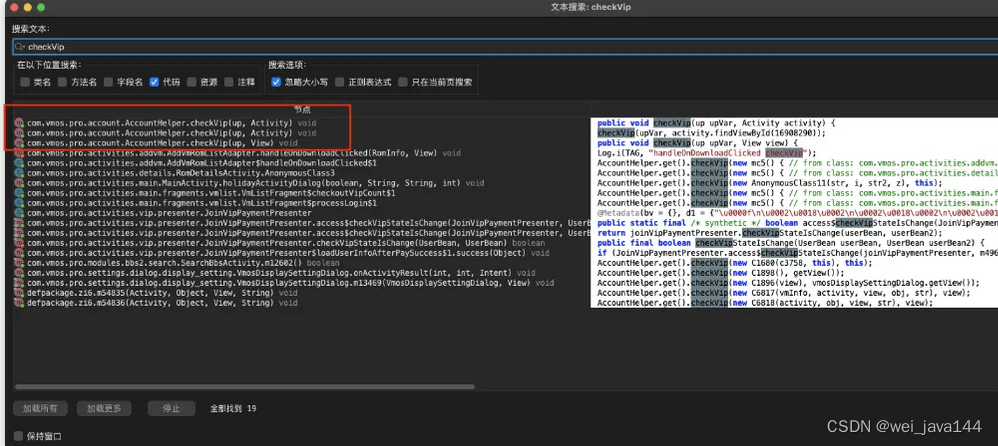

打开jadx将脱壳后的dex文件载入,搜索

checkVip

?选择第一个函数,发现无有用信息,继续进入checkVip函数在此函数中发现getUserConf,即获取用户的配置

?在此函数中发现getUserConf,即获取用户的配置

?

?

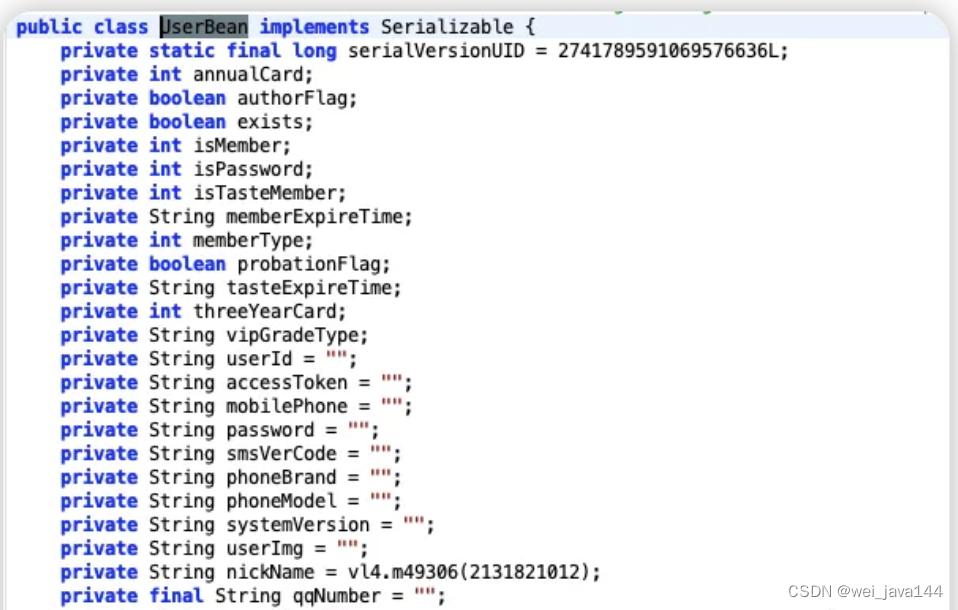

通过对此函数的阅读,得出此函数的返回值为UserBean ?

?

然后检查UserBean ?

?

?

-

很明显,有关VIP的数据都在此,使用XPosed来修改这些成员变量,即可达到对显示UI的修改,即使服务器对这些数据有校验也不影响,至少在UI层面已经成功了

抓包分析

-

使用抓包工具检查网络请求,当点击底部的导航栏的时候,应用会发送网络请求

?

?

通过检查getInfo,获取一个Post请求的链接

对此链接进行引用查询,发现有关用户的逻辑

?

?

?

阅读此函数,网络请求库可能为Retrofit,当请求成功的时候会将用户的信息保存起来并移除广告?同样也能得到UserBean,这个关键的信息 ?

?

编写插件

思路

- 通过对应用的分析可以得出一个关键的信息

getUserConf getUserConf函数右键->复制为XPosed片段

?

?

| 1 2 3 4 5 6 7 8 9 10 |

|

- 可以看到jadx为我们一键生成了有关的Hook代码,但是这样就行了吗?我可以告诉你,不行。别忘了,这是一个加壳的应用,即使它是一款免费的加壳

加壳应用Hook

通过对网上公开资料的查询,发现即使应用加固也需要在运行时进行还原修复,使用jadx打开加固的apk文件,找到attachBaseContext

| 1 2 3 4 5 6 7 8 9 |

|

继续编写

- 获取到正确的ClassLoader后,对

getUserConf函数的返回值进行遍历

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 |

|

-

Hook完成后,能够发现

nickName是正确的,能够对应上UI的显示

?

?

?

-

接下来只需要对循环里的数据进行判断赋值,然后返回即可

| 1 2 3 4 5 6 7 8 9 10 |

|

- UI显示和下载功能

?

?

插件下载破解

获取到VIP后,发现还有一个插件下载的逻辑没有效果

下载逻辑分析

-

当点击Root或者XPosed的时候,会提示加载失败

?

-

但是点击谷歌服务的时候却有效果,猜测是网络请求

-

打开抓包工具,通过对两者的对比,发现是其中少了一些数据,所以才会加载失败

?在jadx中搜索getPluginUrl,通过阅读此函数发现有2个匿名函数,failure和success

?

?

?

?

-

使用jadx默认给我们的参数Hook不太行,这时候需要使用其他函数来获取

vu

| 1 2 3 4 5 6 7 8 9 10 11 |

|

- 通过对这两者的Hook,当点击

Root插件按钮时会进入success且参数为:

| 1 2 |

|

- 可以明显发现其中确实是少了一些数据,接下来只需要补齐下载链接即可,但是如何获取这个链接呢?

- 充值VIP获取其中的链接

- 扫描网站链接?或者找到一个函数获取?

- 猜测

- 上面2点显然不是我能够解决的,2333,那就通过对链接的猜测吧,根据能够下载的谷歌服务链接来看,root和xposed可能为:

http://xxx/xxx/plugin/android71root_plugin-64bit.zip'http://xxx/xxx/plugin/android71xposed_plugin-64bit.zip'- 通过一系列猜测,得出来正确的下载链接,MD5的话只需要在终端输入

md5 file即可得到

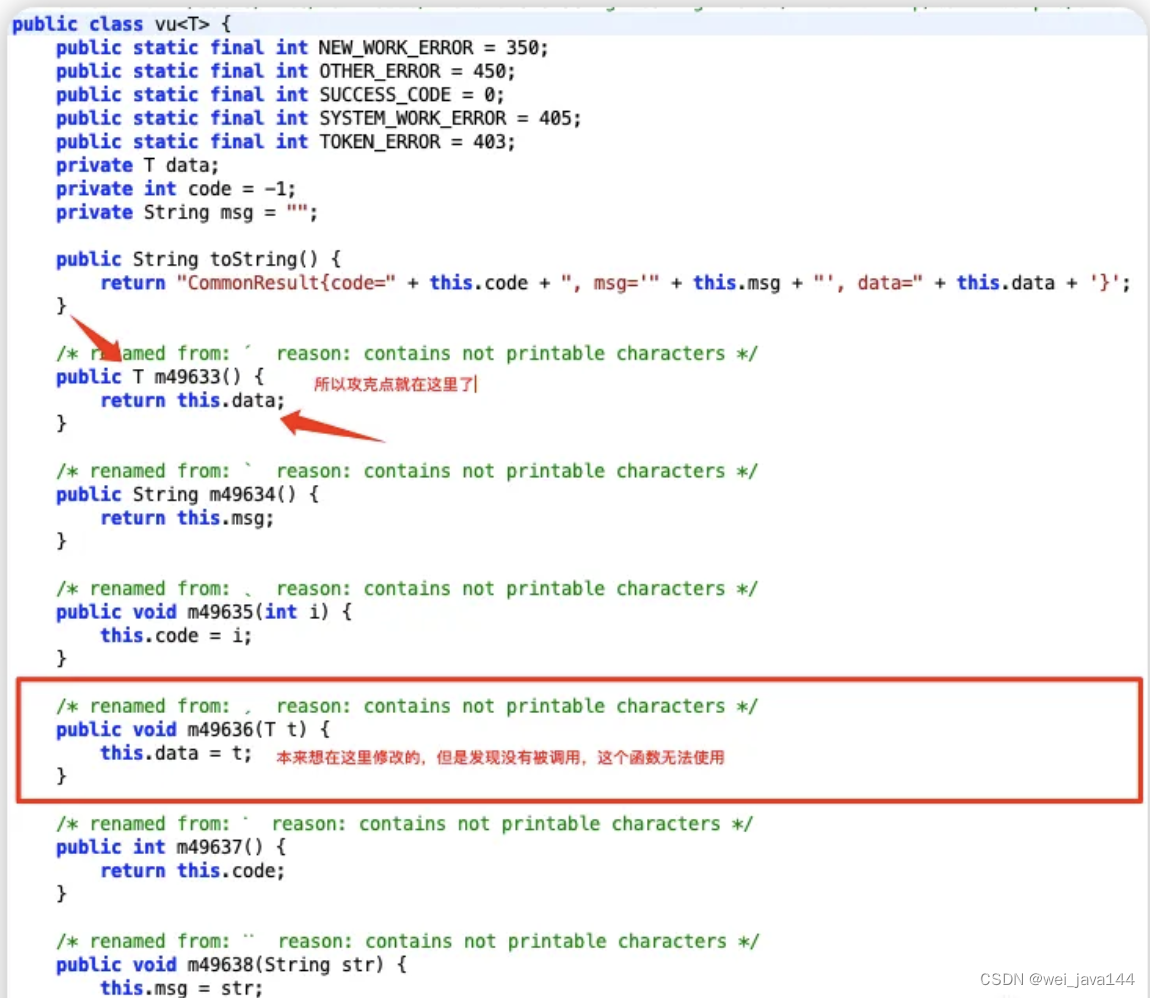

- 阅读函数,检查参数发现具体的链接在

vu中的data,但是返回类型是T,这就比较麻烦了

?

?

?

?

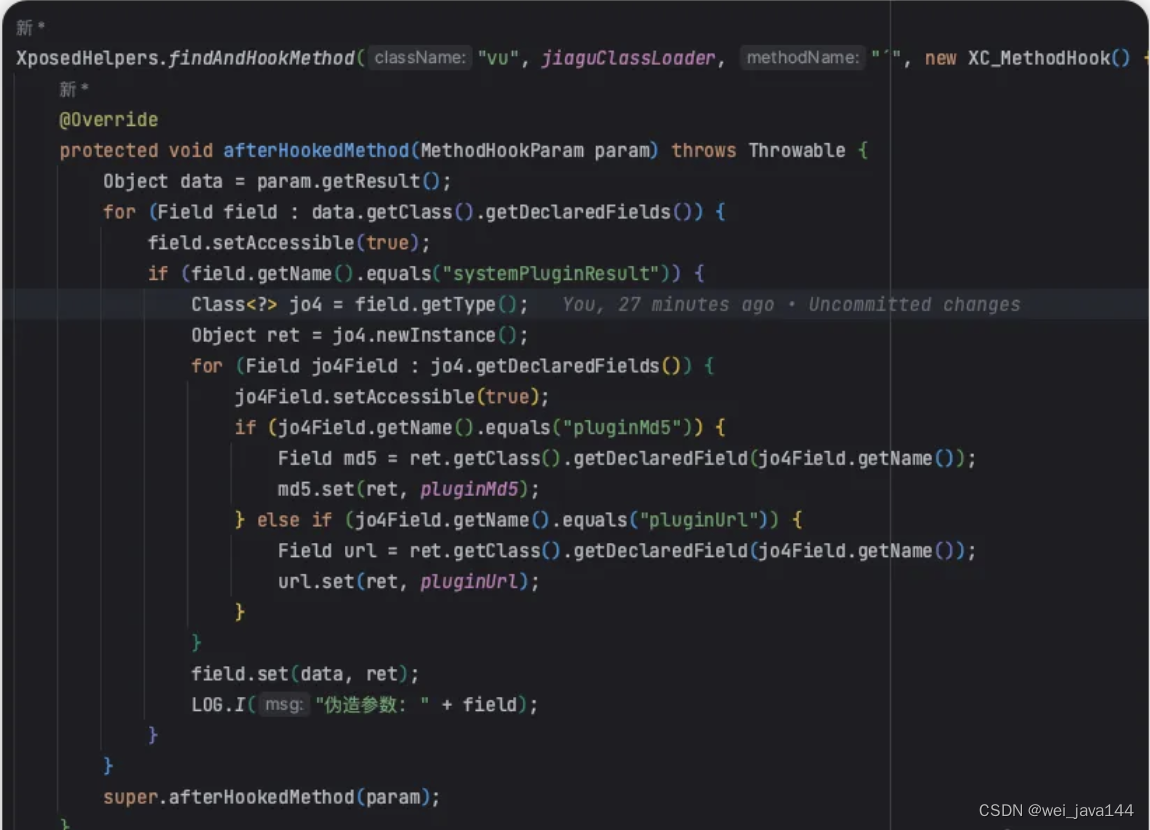

- 这里采用一种比较麻烦的方法来修改:

- Hook

vu类的m49633函数获取返回结果 - 遍历返回结果的

Fields - 找到含有

systemPluginResult的field - 使用

field.getType()获取到Class<?> jo4 - 使用

jo4.newInstance()创建一个实例ret - 再次遍历

ret.getDeclaredFields() - 根据

pluginMd5和pluginUrl分别赋值到ret中 - 最后使用

field.set(data, ret);赋值即可 - 具体代码截图,

pluginMd5和pluginUrl是我获取的正确链接,就不公布了

?

?

?

?

?

?

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 全视通-智慧护理 智慧医院建设从智慧病房开始-

- 分子生成工具 - ResGen 评测

- 高级数据结构 <二叉搜索树>

- 外包干了4个月,技术退步明显了...

- 关于网络传输中的特殊符号+、\、/等符号的解决方法。

- GB/T 41480-2022 门和卷帘的防烟性能

- css文本属性

- 4030 【例题2】Cashier Employment 出纳员问题(Poj1275Hdu1529)————一本通(提高篇)

- 手把手带你门SpringCloud

- 【福利】年底了,给大家分享300多套年终总结/汇报PPT模板