V2022全栈培训笔记(WEB攻防49-WEB攻防-通用漏洞&业务逻辑&水平垂直越权&访问控制&脆弱验证)

第49天 WEB攻防-通用漏洞&业务逻辑&水平垂直越权&访问控制&脆弱验证

知识点:

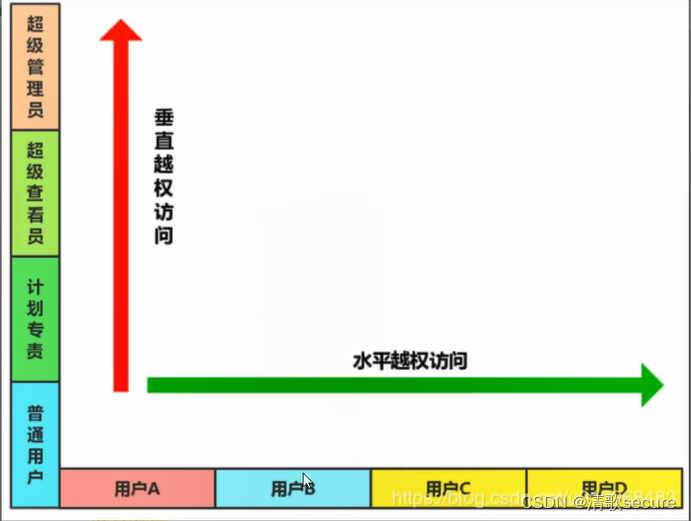

1、水平越权同级用户权限共享

2、垂直越权-低高用户权限共享

3、访问控制-验证丢失&取消验证

4、脆弱验证-Cookie&Token&Jwt等

#前置知识:

1、逻辑越权原理

水平越权:用户信息获取时未对用户与D比较判断直接查间等

垂直越权:数摆库中用户类型编号接受缥改或高权限操作未验证等

2、访问控制原理

验证丢失:未包含引用验证代码文件等

取消验证:支持空口令,匿名白名单等

3、脆弱验证原理

-Cookie&Token&JwM:不安全的验证迈指等

演示案例:

权限-水平越权YXCMS-检测数据比对弱

权限-垂直越权-MINICMS-权限操作无验证

未授权-访问控制-XHCMS-代码未引用验证

未授权-脆弱机制-XHCMS-Cookie脆弱验证

弱机制-空口令机制-Redis&Weblogics弱机制

检测类-工具项目-Authz&Secscan-Authcheck

#权限-水平越权-YXCMS检溪数据比对弱

只检测用户和ID对应关系,没检测当前操作用户是不是当前用户

思路:通过抓取对某一用户修改资料数据包进行修改–修改为其他用户且变更资料来实现

#权限-垂直越权MINICMS权限操作无验证

后台致据包访问先执行后判断登录等于无效

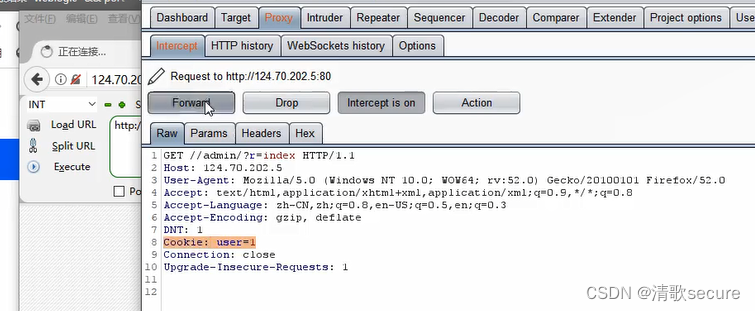

未授权-脆弱机制-XHCMS-Cookie脆弱验证

修改数据包中cookie字段信息,构造user等于任意字段直接登录到后台。

弱机制-空口令机制-Redis&Weblogics弱机制

redis直接使用redis-cliexe连接

wenlogic访问特定url

#检测类-工具项目-Authz&Secscan-Authcheck

安装踩坑:https://bigyoung.cn/posts/250/

https://github.com/ztosec/secscan-authcheck

https://blog.csdn.net/weixin_44203158/article/details/110007233

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!