Windows AD 组策略 通过脚本修改管理员密码:以安全方式

发布时间:2024年01月24日

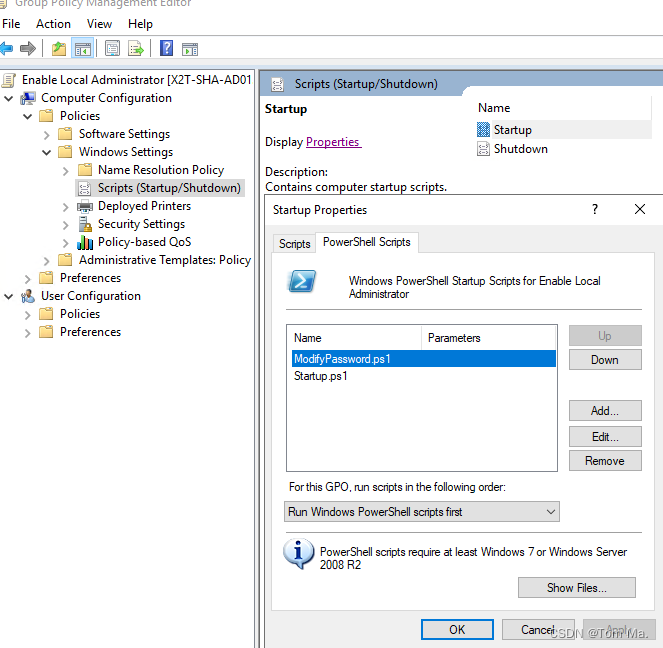

因为本文主要讲的是通过脚本如何以安全方式设置密码,所以关于组策略如何设置请参考这里:

WinServer 2019 AD 组策略 启用本地管理员账号,重置密码_ad域命令启用administrator账户-CSDN博客

我们首先要讲一下,以一般方法创建的脚本文件,如下面?

一、明文方法:

1、创建?ModifyPassword.ps1

Set-LocalUser -Name "administrator" -Password (ConvertTo-SecureString "Sbi@1234" -AsPlainText -Force)

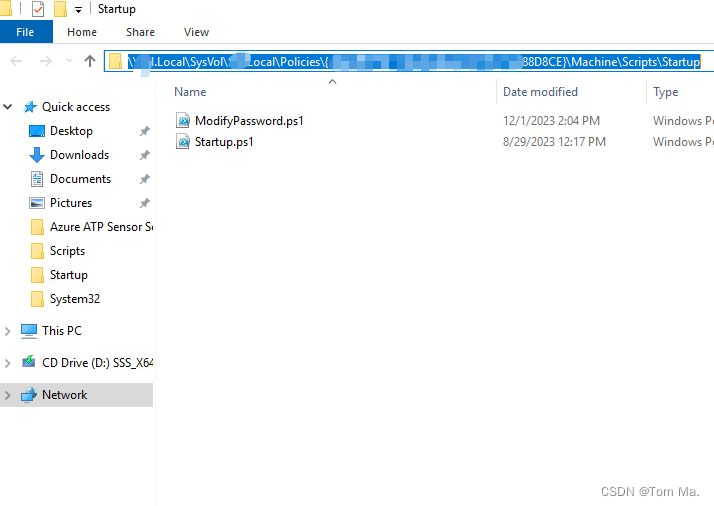

总结:大家都知道通过下面路径就能找到这个脚本,所以密码也会明文暴露出来。?

\\域名\SysVol\域名\Policies\组策略ID\Machine\Scripts\Startup

二、安全方法

?1、生成Key

# 生成 key

$keyFile = "c:\aes.key"

$key = New-Object Byte[] 32

[Security.Cryptography.RNGCryptoServiceProvider]::Create().GetBytes($key)

$key | Out-File $keyFile2、把明文字符串密码转为SecureString对象

$SecurePwd = ConvertTo-SecureString "Admin@123" -AsPlainText -Force3、把SecureString对象转为加密字符串后,保存到文件

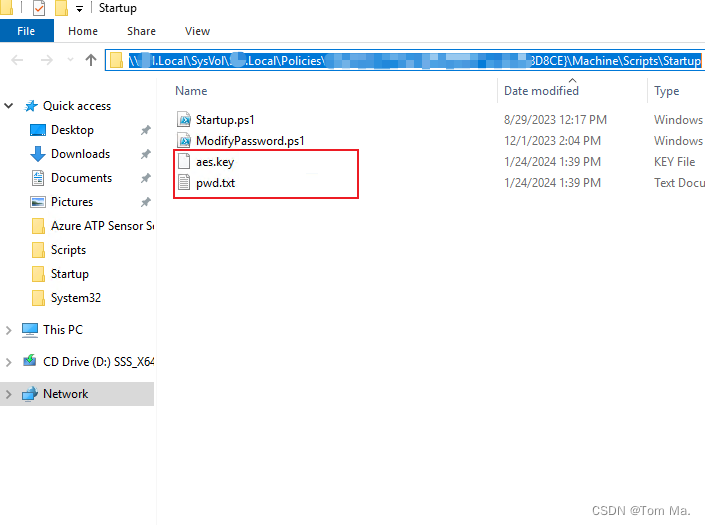

ConvertFrom-SecureString $SecurePwd -Key $key | Out-File "c:\pwd.txt"4、把 aes.key 跟 pwd.txt 拷贝到脚本位置

5、再创建一个脚本文件?ModifyPassword.ps1

# 读取文件

$PasswdFile = "路径\pwd.txt"

$keyFile = "路径\aes.key"

$key = Get-Content $keyFile

# 重新转换成SecureString对象

$SecurePwd = Get-Content $PasswdFile | ConvertTo-SecureString -Key $key

# 修改密码

Set-LocalUser -Name Administrator -Password $SecurePwd总结:虽然域用户还是能通过 sysvol 文件夹找到这个脚本,但是因为看到的是加密后的 pwd.txt 跟aes.key文件,所以不会造成密码泄露。?

文章来源:https://blog.csdn.net/mshxuyi/article/details/135820609

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 状态模式-概述

- 2023年春秋杯网络安全联赛冬季赛——WP

- 设计多线程架构

- nodejs微信小程序+python+PHP的冷链物流配送系统-计算机毕业设计推荐

- SpringCloud

- Flutter--常用技术文档

- Python | Iter/genartor | 一文了解迭代器、生成器的含义\区别\优缺点

- Redis:原理速成+项目实战——Redis实战14(BitMap实现用户签到功能)

- FC SAN光纤交换机维护介绍

- 强大的开门口令,实现仅指定用户才能进入查询