CTF之Misc杂项干货

目录

一、常见编码

1、base家族

2、进制转换

3、摩斯、希尔、凯撒、仿射、栏栅、维吉尼亚、培根、键盘、rabbit、rot13、AES、md5、RSA等

(md5、RSA可能不会出现在杂项里,但是作为CTFer这些加密你肯定得知道)

4、一些奇奇怪怪花里胡哨的加密方式:

brainfuck/Ook/JSFuck

社会主义核心价值观

与佛论禅/新佛曰

以及一些自创的密文、特殊语言等

二、文件分析与处理

那么你必须有的一个工具:010Editor

1、关于010Editor的基本介绍

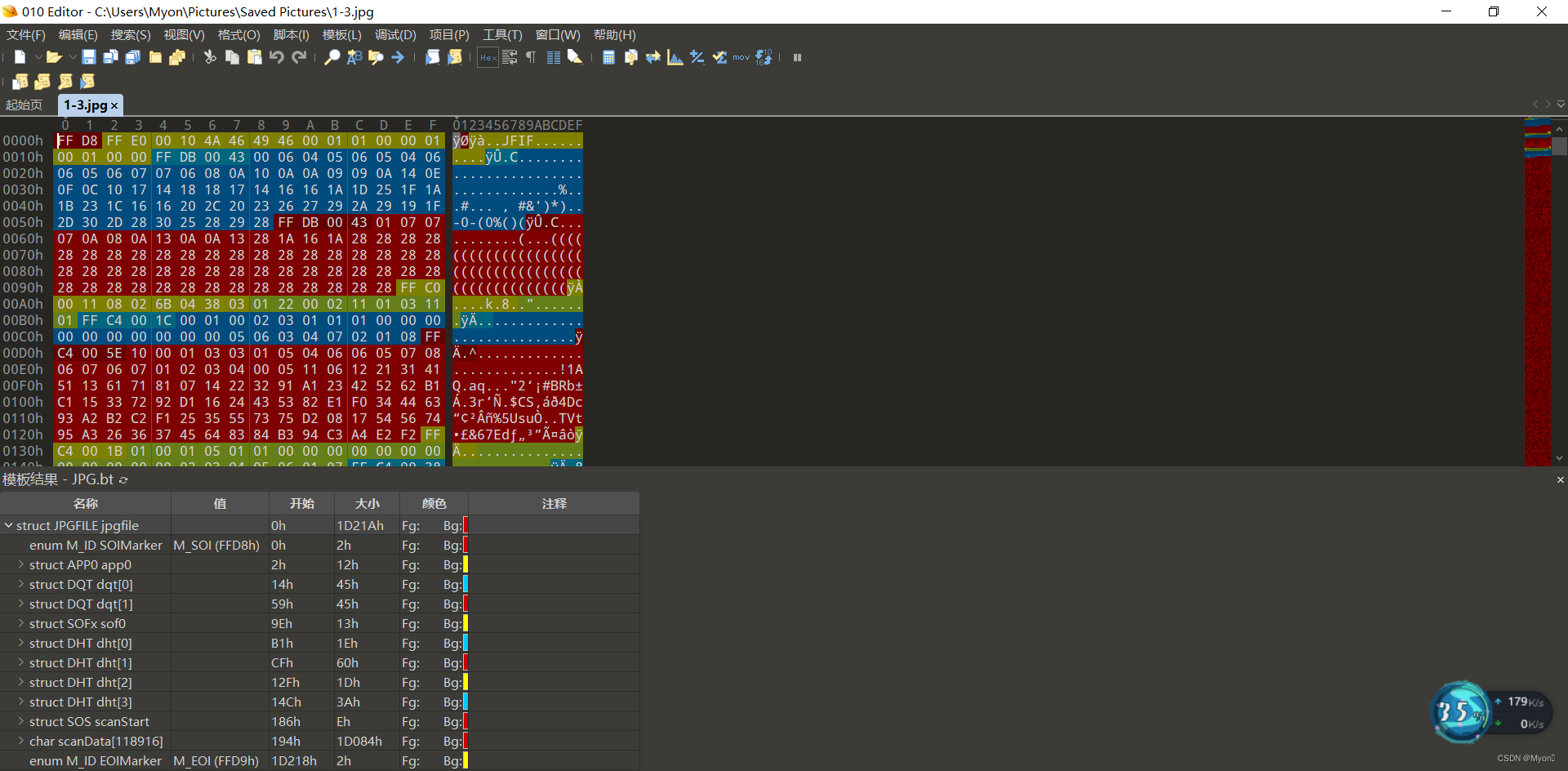

随便打开一张图片为例

从左往右看

最左边灰色部分应该是用来标注位置的,目前我还没用到过;

左侧是hex值(十六进制数据),右侧则是其对应的ASCII码

我们可以简单验证一下:

下面的执行结果则是文件的一些详细信息(可以修改)

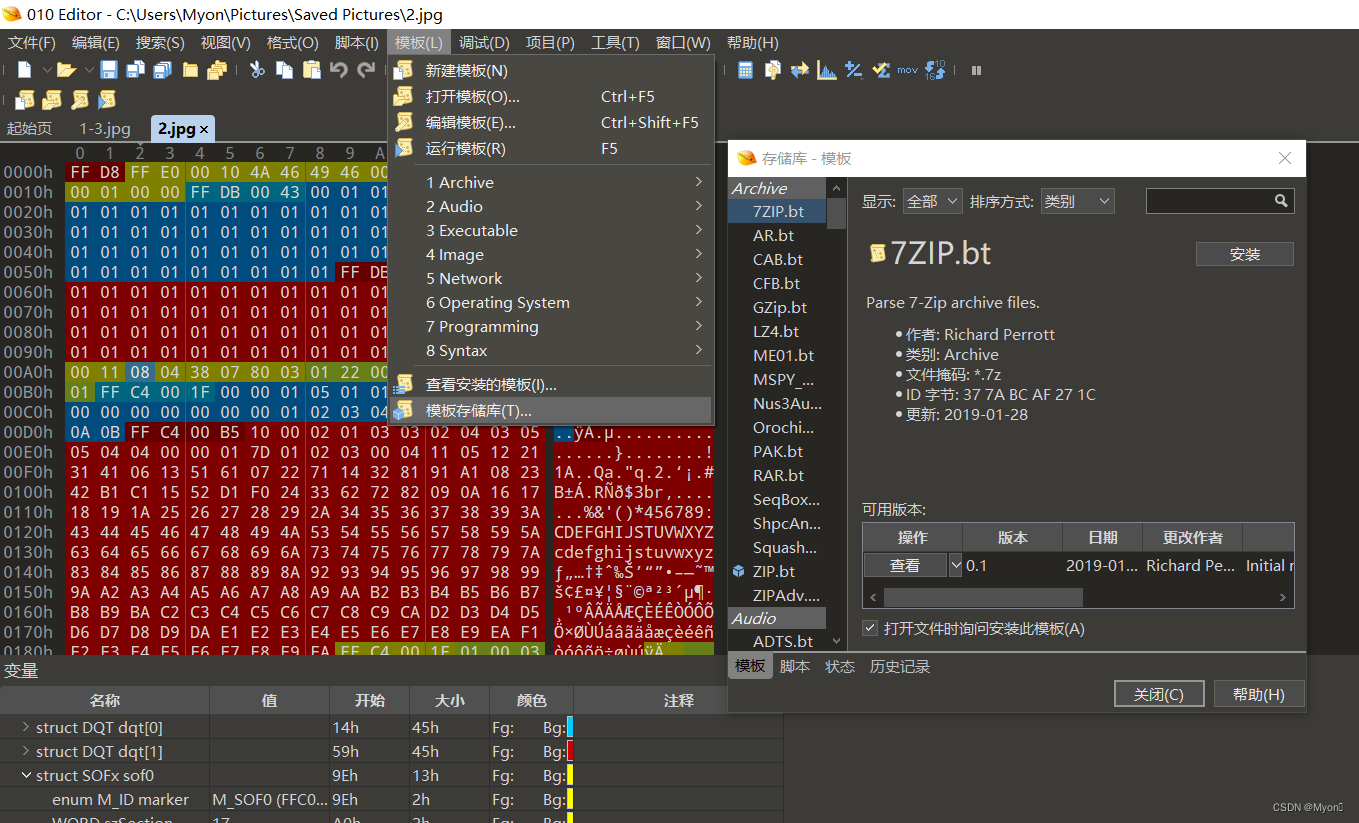

2、安装模块

在模版库里面进行添加安装

你需要处理什么类型的文件你就装对应的库

安装好之后,当你打开某个类型的文件010editor就会自动对其进行分析和加载

一般杂项常处理的文件类型:

图像(jpg、png)、音频(wav)、流量(pcap)、压缩包(zip)

3、内容操作

在010editor里面,Ctrl+C或者Ctrl+V针对的是右边的ASCII码操作,如果你想要操作左边的hex十六进制值这需要多加一个shift,即复制为:Ctrl+shift+C,粘贴到左边hex值同理:Ctrl+shift+V。

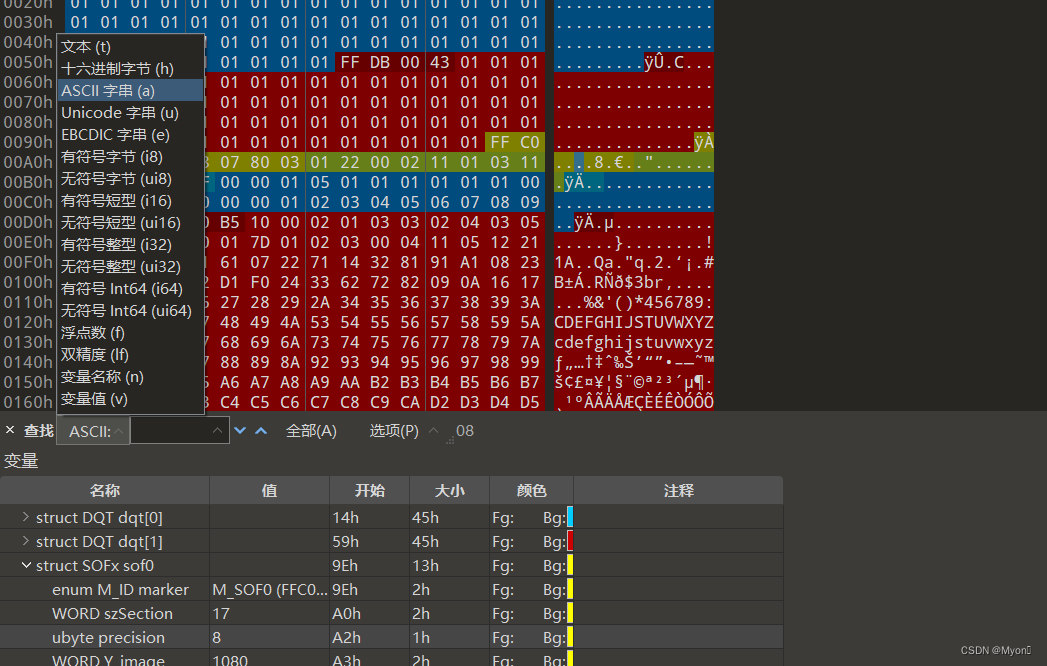

Ctrl+F同样可以进行关键字或者hex值等的检索:

对某个文件进行改动后,我习惯将其另存为新文件再打开,这样可以保留原文件的完整性。

大致流程:

1、确定文件类型

2、找关键信息(一般会藏在文件结尾),也可以检索一些关键字样(key、flag、password等)

3、信息提取或者文件修复

那么你肯定需要熟悉常见的文件头、文件尾、伪加密等,有时使用010editor打开文件时会看到报错,比如打开图片时CRC校验报错,那么多半是高度被修改。

三、隐写工具与命令

很多时候我们在制作题目时使用的其实就是工具,那么关于这些隐写工具你知道多少?

关于图像处理常用工具:Stegsolve、Zsteg、QR_Research

(还有很多,图像隐写我认为是最重要最常见的)

关于音频处理常用工具:RX-SSTV、MMSSTV、Audacity、DeepSound

关于压缩包处理常用工具:ARCHPR、Ziperello、Bandizip

关于流量处理常用工具:Wireshark

一些通用的常用命令:foremost、binwalk、file、checksec、pngcheck、strings、grep、cat

建议:多去接触和了解一些我们之前没有见过的隐写术以及相关的工具用法

四、隐写术实例

1、snow隐写

2、零宽隐写

3、Stegosaurus隐写

4、pyc反编译

关于实例介绍请参考我之前的博客(在Misc专栏里,所有CTF、web安全相关文章均为免费)

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 现代雷达车载应用——第3章 MIMO雷达技术 3.5节 汽车MIMO雷达的挑战

- 四面阿里,成功入职阿里测试开发,分享我的真实面试题

- 【含ROM】小米刷机之k30pro刷澎湃系统

- 软考14-上午题-编译、解释程序翻译阶段

- echarts绘制多条刻度线仪表盘,文本内容带背景且颜色渐变,echarts绘制复杂仪表盘

- 【Vue3/Vue2】判断设备是移动端还是pc端跳转不同路由router

- 如何正确地压缩会计报名照片?压缩技巧与要点

- PostGIS学习教程二十:3-D

- 给idea添加右键打开功能

- 为什么大厂暴力裁员确很少有技术人敢举报?