【无标题】【一周安全资讯1223】一图读懂《工业和信息化部办公厅关于组织开展网络安全保险服务试点工作的通知》;15亿条纽约房产记录泄露

要闻速览

1、一图读懂《工业和信息化部办公厅关于组织开展网络安全保险服务试点工作的通知》

2、国家数据局《“数据要素×”三年行动计划 (2024—2026年)》公开征求意见

3、中国信息通信研究院发布《公共数据授权运营发展洞察 (2023年)》

4、15亿条纽约房产记录泄露,马斯克、特朗普都中招

5、CNVD:关于蓝牙协议存在中间人攻击漏洞的安全公告

6、BlackCat 勒索软件狂“薅” 3 亿美元

一周政策要闻

一图读懂《工业和信息化部办公厅关于组织开展网络安全保险服务试点工作的通知》

信息来源:中华人民共和国工业和信息化部https://www.miit.gov.cn/zwgk/zcjd/art/2023/art_d0b68c22ee034e4da89a5c1b401b917e.html

国家数据局《“数据要素×”三年行动计划 (2024—2026年)》公开征求意见

据国家发展改革委网站消息,为发挥数据要素乘数效应,赋能经济社会发展,国家数据局研究起草了《“数据要素x”三年行动计划(2024—2026年)(征求意见稿)》,面向社会公开征求意见。

在总体目标上,《行动计划》提出,到2026年底,数据要素应用场景广度和深度将大幅拓展,计划打造300个以上示范性强、显示度高、带动性广的典型应用场景,产品和服务质量效益实现明显提升,涌现出一批成效明显的数据要素应用示范地区,培育一批创新能力强、市场影响力大的数据商和第三方专业服务机构,数据产业年均增速超过20%,数据交易规模增长1倍,场内交易规模大幅提升。

围绕上述目标,《行动计划》提出数据要素×智能制造、数据要素×智慧农业、数据要素×金融服务、数据要素×医疗健康、数据要素×应急管理、数据要素×科技创新等12项重点行动。

需要获取行动计划请在评论区留言“行动计划”,小铭哥会第一时间为您提供相关资料。

信息来源:中华人民共和国国家发展和改革委员会zhttps://www.ndrc.gov.cn/hdjl/yjzq/202312/t20231215_1362671.html

业内新闻速览

中国信息通信研究院发布《公共数据授权运营发展洞察 (2023年)》

公共数据是我国数据要素供给体系的重要组成部分,具有公共性、权威性与规模性,蕴藏巨大价值。如何开拓公共数据开发利用的机制创新、模式创新、场景创新对于促进数据要素价值释放具有重要意义。近年来,各地各部门在坚持数据开放的基础上,有序探索公共数据授权运营,不断尝试创新,积累了一定经验,但仍存在共性的困难和挑战,亟待整合多方力量共同探索突破。

2023年12月21日,中国信息通信研究院(简称“中国信通院”)在“2023年数据资产管理大会——公共数据论坛”上发布了《公共数据授权运营发展洞察(2023年)》,并对报告进行了深度解读。

需要获取报告请在评论区留言“报告”,小铭哥会第一时间为您提供相关资料。

消息来源:安全内参

https://www.secrss.com/articles/62038

15亿条纽约房产记录泄露,马斯克、特朗普都中招

由于云配置错误,纽约15亿条房地产记录泄露,包括马斯克、特朗普在内,在纽约买过房的文体明星和政商大佬几乎无人幸免。

近日,网络安全研究员Jeremiah Fowler发现了一个疑似纽约在线房地产平台Real Estate Wealth Network的数据库在线暴露且没有任何保护措施,随即向VPNMentor发出警报。该暴露数据库中保存了15亿条记录,其中包括数百万人的房地产所有权数据。

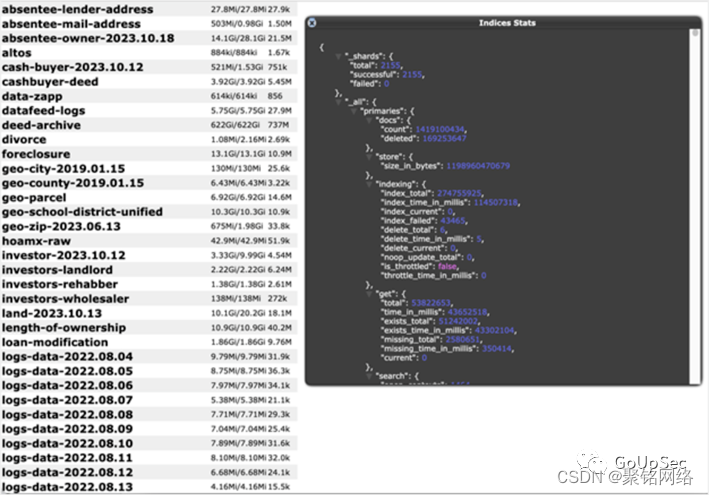

研究人员透露,该数据库大小为1.16TB(总共1,523,776,691条记录),数据分门别类存储在多个文件夹中(下图),其中包含有关业主、卖家、投资者和内部用户日志数据的信息。数据库还包括从2023年4月22日到23年10月23日的内部用户搜索数据的日志记录。

研究人员透露,该数据库大小为1.16TB(总共1,523,776,691条记录),数据分门别类存储在多个文件夹中(下图),其中包含有关业主、卖家、投资者和内部用户日志数据的信息。数据库还包括从2023年4月22日到23年10月23日的内部用户搜索数据的日志记录。

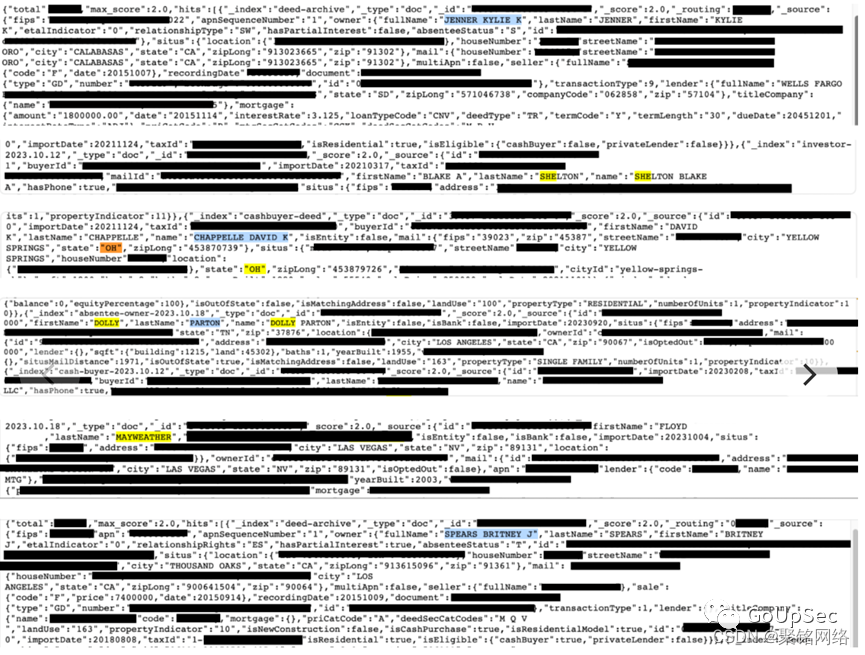

经过研究人员检查,在数据库中发现大量文娱明星、政商大佬的房产数据,包括凯莉·詹纳、布莱克·谢尔顿、布兰妮·斯皮尔斯、弗洛伊德·梅威瑟(世界拳王)、戴夫·查佩尔、埃隆·马斯克(特斯拉创始人)、多莉·帕顿、唐纳德·特朗普、马克·沃尔伯格和南希·佩洛西的房产数据都被泄漏。研究者能够看到他们的街道地址、购买价格和日期、抵押贷款公司、抵押贷款金额、税号、所欠税款、已付税款或到期税款以及其他信息。

VPNMentor在博客中指出:“这些数据根据房产历史、活跃卖家、破产、离婚、税收留置权、止赎、房主协会(HOA)留置权、继承、法院判决、讣告(死亡)、空置房产等组织在不同的文件夹中。”

安全专家指出,政商名流的家庭地址在线曝光可能会带来各种风险,包括人身安全威胁、侵犯隐私、跟踪以及粉丝或恶意个人的骚扰。

除了名流外,财产隐私信息泄漏对于每个人来说都意味着风险,因为包含财产所有权详细信息、评估财产价值、纳税历史记录和财产税缴纳历史记录的房地产税数据可能被犯罪分子利用来收集有关财产所有者的个人信息。

黑客可利用这些泄漏数据向用户发起有针对性的社会工程或网络钓鱼攻击,黑客还能根据个人是否用现金购买房屋、是否抵押贷款或是否已全额还清抵押贷款的记录实施财务欺诈。

房屋产权欺诈和抵押贷款欺诈近年来日益猖獗。2022年FBI报告了11578起此类案件,一年内造成3.5亿美元损失,较2017年增加了20%。房产欺诈案件通常涉及窃取房主身份和伪造房屋产权文件。

据VPNMentor报道,尽管暴露的数据库已被禁止公众访问,但暴露的持续时间和潜在的未授权访问仍不清楚。只有通过内部取证审计才能确定记录是否被访问、提取或下载。

消息来源:安全内参

https://www.secrss.com/articles/62005

CNVD:关于蓝牙协议存在中间人攻击漏洞的安全公告

安全公告编号:CNTA-2023-0020

2023年12月20日,国家信息安全漏洞共享平台(CNVD)收录了蓝牙协议中间人攻击漏洞(CNVD-2023-98846,对应CVE-2023-24023)。攻击者利用漏洞通过欺骗性的配对或绑定设备强制使用较短的加密密钥长度,破坏蓝牙设备会话的安全验证机制。目前,漏洞技术原理已公开,CNVD建议受漏洞影响的设备厂商和用户加强安全防范措施。

一、漏洞情况分析

蓝牙(Bluetooth)是一种支持设备短距离通信的无线电通信协议,目前已成为全球通用的开放性技术规范,广泛应用于个人终端、车载娱乐、工业生产和医药医疗领域。蓝牙设备的有效传输距离一般小于10米,其通信质量易受障碍物的影响。

法国 EURECOM 安全研究员兼助理教授Daniele Antonioli发现了蓝牙BR/EDR设备的安全连接配对和安全简单配对的核心规范存在安全漏洞。位于目标设备有效蓝牙传输距离内的攻击者利用上述漏洞,通过捕获和伪造蓝牙会话数据包,可对目标会话发起中间人攻击(BLUFFS)。BLUFFS攻击能够破坏蓝牙配对设备的会话身份验证机制,通过使用欺骗性的配对或绑定设备强制使用较短的加密密钥长度,继而破坏蓝牙通信会话的保密性和完整性。

CNVD对该漏洞的综合评级为“中危”。

二、漏洞影响范围

该漏洞影响的产品和版本为:

蓝牙协议核心规范,版本范围为4.2(2014年12月发布)至5.4(2023年2月发布)。

三、漏洞处置建议

目前,负责蓝牙标准开发和技术许可的蓝牙技术联盟(SIG,Special Interest Group)已发布安全防范措施。CNVD建议蓝牙设备厂商将蓝牙设备的默认设置修改为安全连接模式,以确保密钥强度;建议蓝牙设备用户加强安全防范措施,开启蓝牙连接时注意周围的可疑设备,同时使用不小于7个字节长度的蓝牙通信密钥。

消息来源:国家信息安全漏洞共享平台

https://www.cnvd.org.cn/webinfo/show/9576

BlackCat 勒索软件狂“薅” 3 亿美元

Bleeping Computer 网站消息,美国联邦调查局(FBI)近期宣称,截至 2023 年 9 月,ALPHV/BlackCat 勒索软件团伙已成功袭击全球 1000 多名受害者,狂“薅”了超过 3 亿美元的赎金,其中近 75% 受害者来自美国,其余约 250 个散布全球各地。

在近期与 CISA 合作发布的联合公告中,FBI 分享了 ALPHV/BlackCat 勒索软件的缓解措施,以期帮助降低全球实体组织受该勒索软件攻击的风险。FBI 和 CISA 这两家机构还提供了联邦调查局于 12 月 6 日确定的 ALPPV IOC(妥协指标)和 TTP(战术、技术和程序),强烈建议网络管理者优先修补在野被利用的安全漏洞。

此外,FBI 督促网络管理员尽快在所有服务中使用强密码强制执行多因素身份验证(MFA),尤其是对于网络邮件、VPN 和与关键系统链接的帐户,并定期更新软件到最新版本,日常重点工作应放在漏洞评估上,将其作为标准安全协议的重要组成部分。

2021 年 11 月,ALPHV/BlackCat 勒索软件首次 “浮出水面”,一度被业内人士怀疑是臭名昭著的 DarkSide 和BlackMatter 勒索软件的品牌重塑,成功袭击 Colonial Pipeline 后,在全球范围内臭名昭著,执法机构开始对其进行了广泛调查。FBI 曾将 ALPHV/BlackCat 勒索软件团伙与 2021 年 11 月至 2022 年 3 月期间发生的 60 多起违规行为联系起来。

12 月 7 日,Bleeping Computer 首次报道称,ALPHV/BlackCat 勒索软件团伙的 Tor 谈判和数据泄露网站突然停止工作。近期,美国司法部证实了报道,称联邦调查局成功”攻入“了 ALPHV/BlackCat 勒索软件的服务器,监控了该组织的日常活动并获得了解密密钥。

值得一提的是,为了”访问“ ALPHV/BlackCat 勒索软件的后端附属小组,联邦调查局与一名机密人力资源(CHS)接触,该人员在与勒索软件运营商面谈后获得了作为附属机构的登录凭据。

FBI 在收集解密密钥的同时,对 ALPHV/BlackCat 勒索软件的运作进行了持续数月的监控,使得其能够帮助全球 500 多名受害者免费恢复文件,节省了约 6800 万美元的赎金。

FBI 还扣押了 ALPHV/BlackCat 勒索软件数据泄露网站的域名,并添加了一条横幅。然而,几个小时后,ALPHV/BlackCat 勒索软件就“解封”了数据泄露网站,并声称联邦调查局进入了托管该团伙服务器的数据中心。此外,ALPHV/BlackCat 勒索软件还在其泄漏网站上发布的消息中声称,他们已经突破了至少 3400 名受害者的网络防御系统。

最后,由于 ALPHV/BlackCat 勒索软件团伙 和 FBI 目前都拥有数据泄漏网站的私钥,因此双方可以从对方手中夺取域名的控制权,目前这种局面已被其它网络犯罪团伙视为提前送上的”节日礼物“,例如,LockBit 勒索软件团伙已经开始要求 ALPHV/BlackCat 勒索软件的分支机构转换团队,继续与受害者谈判。

消息来源:FREEBUF

https://www.freebuf.com/news/387160.html

来源:本安全周报所推送内容由网络收集整理而来,仅用于分享,并不意味着赞同其观点或证实其内容的真实性,部分内容推送时未能与原作者取得联系,若涉及版权问题,烦请原作者联系我们,我们会尽快删除处理,谢谢!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 如何用Chat分析本地化运维服务有哪些?

- im6ull学习总结(三-4)freetype显示单个字体

- 斯坦福Mobile ALOHA提到的ACT之外的另两项技术:Diffusion Policy、VINN

- Linux网络管理工具tc

- 机器学习中的监督学习基本算法-线性回归简单介绍

- S中国紫杉叶素市场前景趋势预测与投资价值评估报告2024-2030年

- 从头开始实现LoRA以及一些实用技巧

- 使用sentinel作为熔断器

- 用通俗易懂的方式讲解大模型:一个强大的 LLM 微调工具 LLaMA Factory

- 微服务技术 RabbitMQ SpringAMQP P61-P76