DNS欺骗

一.什么是DNS欺骗?

1.定义:

? ? ? ? ? ? ? ?DNS欺骗就是攻击者冒充域名服务器的一种欺骗行为。

?2.原理:

? ? ? ? ? ? ? 如果可以冒充域名服务器,然后把查询的ip地址设为攻击者的ip地址,这样的话,用户上网就只能看到攻击者的主页,而不是用户想要取得的网站的主页了,这就是DNS欺骗的基本原理。DNS欺骗其实并不是真的“黑掉”了对方的网站,而是冒名顶替、招摇撞骗罢了。

二.环境搭建

VMware下的kali(攻击机)、Windows 7 x64(目标机)

三.DNS欺骗操作

1.首先

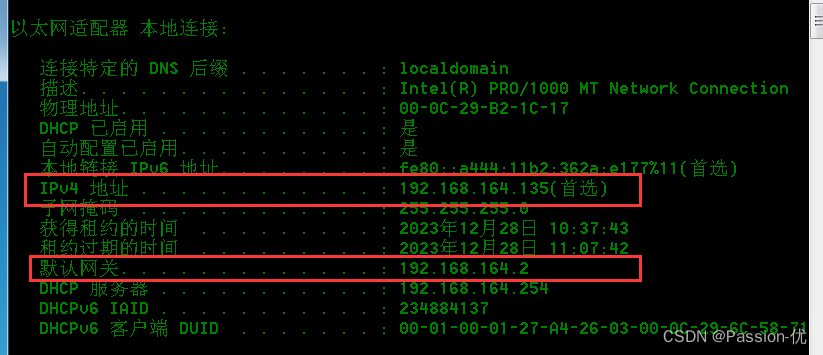

? 确定目标机的ip和网关,攻击机要先冒充目标机的网关,对目标机进行ARP欺骗

2.打开kali

? 输入vim /etc/ettercap/etter.dns,在最下方输入*.com A 192.168.164.138(A代表IPv4,AAA代表IPv6)

3.利用ettercap:输入ettercap -G:

? ? 1>点对勾

?

? 2>分别点击扫描同网段存活主机和存活主机列表

? ?

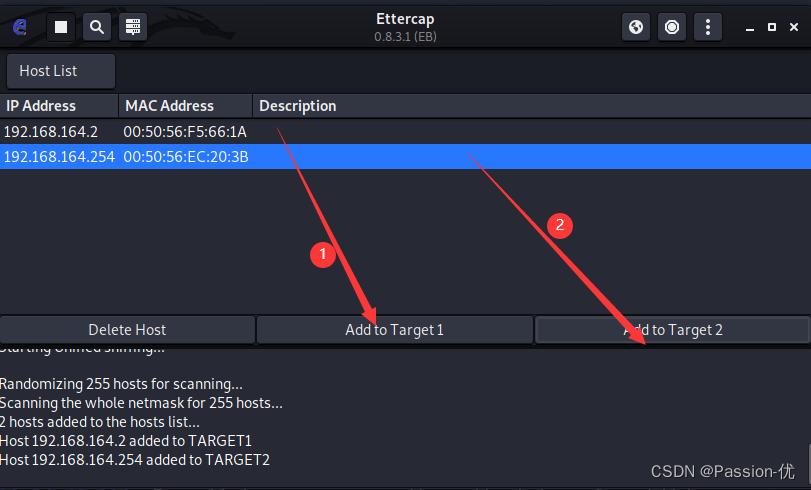

3>分别把网关ip与目标机ip添加入Target中

?

? 4>如图

? ? ? ??ARP ??????????ARP欺骗

? ? ? ?NDP??????? ???ipv6协议欺骗技术

? ? ? ?ICMP???? ?????发送ICMP数据包重定向到kali,然后由kali转发(只有受害者发出的数据包经过kali)

? ? ? ?Port Stealing???? ARP静态绑定欺骗

? ? ? DHCP?? ???????发送DHCP数据包,让受害者认为kali是路由器,(只有受害者发出的数据包经过kali)

? ? 5>如图进行操作

四.成功的标志

? ?变成了攻击机的ip

五.DNS欺骗的危害

1.输入了正确的域名,访问了错误的服务器

2.虚假广告

3.信息窃取(编写一个能够或账号密码的网站)

六.DNS欺骗的防御

1、DNS服务器:

? ? ?使用新版本的DNS软件

? ? ?安全设置对抗DNS欺骗(安全设备)

? ? ?使用安全技术对DNS数据进行保护

2、应用服务器:

? ? ?服务证书

? ? ?用户自主标识(身份认证--账号密码)

?

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 统信UOS上生成软件网页版安装包

- Rancher中使用promtail+loki+grafna收集k8s日志并展示

- 【算法】【动规】最长递增子序列的个数

- 加入 The Sandbox,在「小王子:友谊与慈善的冒险」中踏上奇幻旅途

- JDK21和 Flowable 7.0.0

- 输出逆序数、求本利和和解一元二次方程(附带实例)

- 高中数学:因式分解(初接高)

- Android-Flutter开发LongPressDraggable详细介绍

- 书生·浦语大模型实战营第四次课堂笔记

- 均值(信息学奥赛一本通-T1060)