09-微服务Sentinel整合GateWay

一、概述

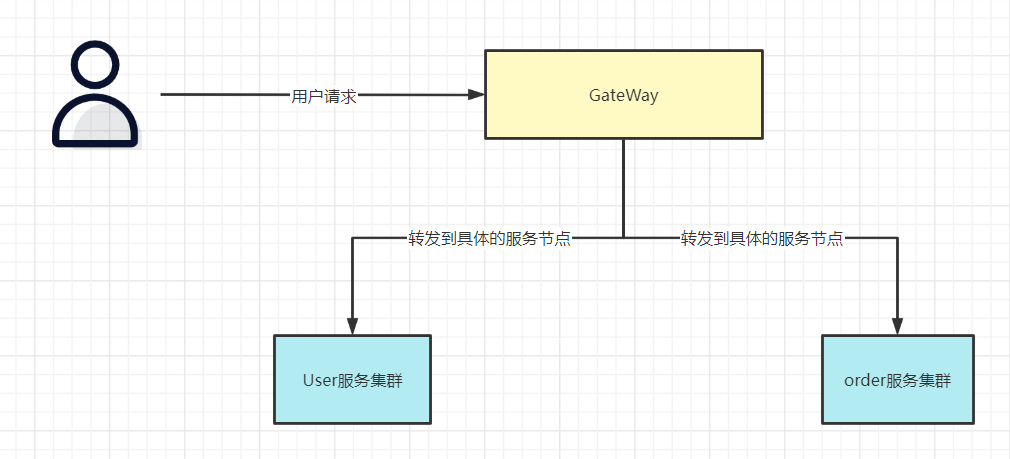

在微服务系统中,网关提供了微服务系统的统一入口,所以我们在做限流的时候,肯定是要在网关层面做一个流量的控制,Sentinel 支持对 Spring Cloud Gateway、Zuul 等主流的 API Gateway 进行限流。

1.1 总览

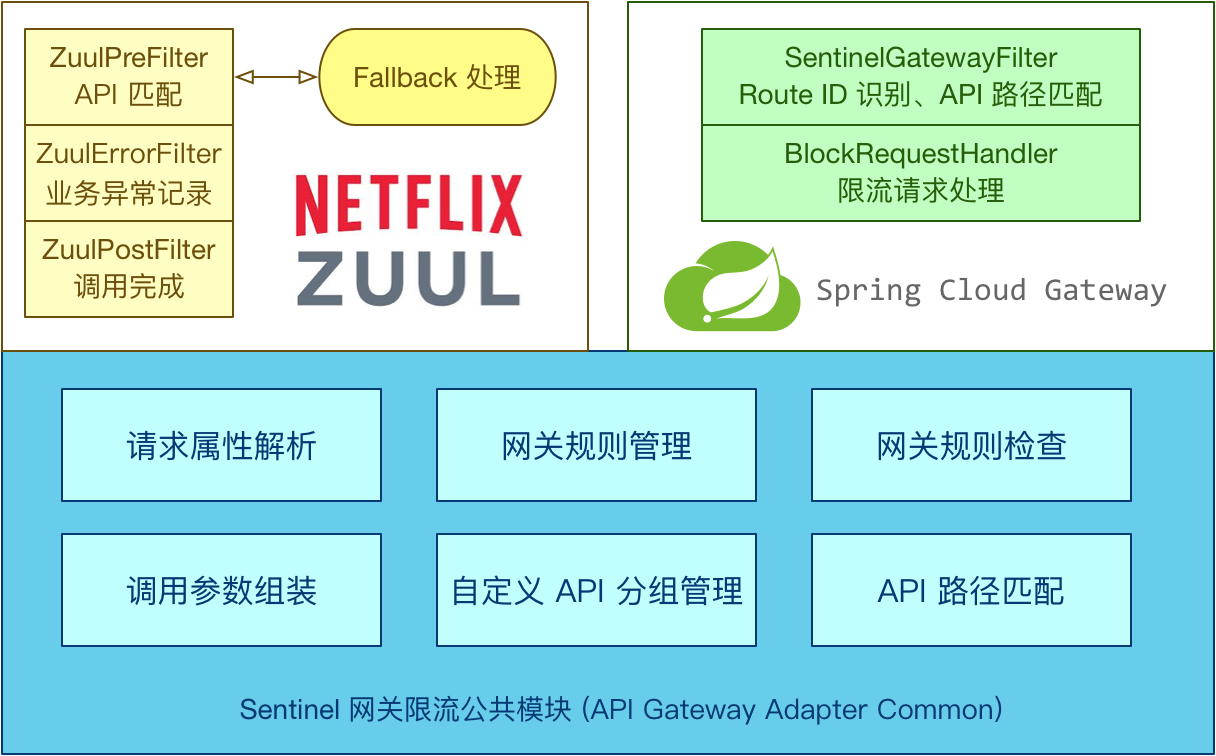

Sentinel 1.6.0 引入了 Sentinel API Gateway Adapter Common 模块,此模块中包含网关限流的规则和自定义 API 的实体和管理逻辑:

-

GatewayFlowRule:网关限流规则,针对 API Gateway 的场景定制的限流规则,可以针对不同 route 或自定义的 API 分组进行限流,支持针对请求中的参数、Header、来源 IP 等进行定制化的限流。

-

ApiDefinition:用户自定义的 API 定义分组,可以看做是一些 URL 匹配的组合。比如我们可以定义一个 API 叫 my_api,请求 path 模式为 /foo/** 和 /baz/**的都归到 my_api 这个 API 分组下面。限流的时候可以针对这个自定义的 API 分组维度进行限流。

其中网关限流规则GatewayFlowRule的字段解释如下:

-

resource:资源名称,可以是网关中的 route 名称或者用户自定义的 API 分组名称。

-

resourceMode:规则是针对 API Gateway 的 route(RESOURCE_MODE_ROUTE_ID)还是用户在 Sentinel 中定义的 API 分组(RESOURCE_MODE_CUSTOM_API_NAME),默认是 route。

-

grade:限流指标维度,同限流规则的 grade 字段。

-

count:限流阈值

-

intervalSec:统计时间窗口,单位是秒,默认是 1 秒。

-

controlBehavior:流量整形的控制效果,同限流规则的

controlBehavior字段,目前支持快速失败和匀速排队两种模式,默认是快速失败。 -

burst:应对突发请求时额外允许的请求数目。

-

maxQueueingTimeoutMs:匀速排队模式下的最长排队时间,单位是毫秒,仅在匀速排队模式下生效。

-

paramItem

参数限流配置。若不提供,则代表不针对参数进行限流,该网关规则将会被转换成普通流控规则;否则会转换成热点规则。其中的字段:-

parseStrategy:从请求中提取参数的策略,目前支持提取来源 IP(PARAM_PARSE_STRATEGY_CLIENT_IP)、Host(PARAM_PARSE_STRATEGY_HOST)、任意 Header(PARAM_PARSE_STRATEGY_HEADER)和任意 URL 参数(PARAM_PARSE_STRATEGY_URL_PARAM)四种模式。

-

fieldName:若提取策略选择 Header 模式或 URL 参数模式,则需要指定对应的 header 名称或 URL 参数名称。

-

pattern:参数值的匹配模式,只有匹配该模式的请求属性值会纳入统计和流控;若为空则统计该请求属性的所有值。(1.6.2 版本开始支持)

-

matchStrategy:参数值的匹配策略,目前支持精确匹配(PARAM_MATCH_STRATEGY_EXACT)、子串匹配(PARAM_MATCH_STRATEGY_CONTAINS)和正则匹配(PARAM_MATCH_STRATEGY_REGEX)。(1.6.2 版本开始支持)

-

用户可以通过GatewayRuleManager.loadRules(rules)手动加载网关规则,或通过 GatewayRuleManager.register2Property(property)注册动态规则源动态推送(推荐方式)。

1.2 网关控制台

Sentinel 1.6.3 引入了网关流控控制台的支持,用户可以直接在 Sentinel 控制台上查看 API Gateway 实时的 route 和自定义 API 分组监控,管理网关规则和 API 分组配置。

二、基础使用

首先我们有9999网关服务和9001服务

2.1 网关服务添加依赖

<dependency>

<groupId>com.alibaba.cloud</groupId>

<artifactId>spring-cloud-starter-alibaba-sentinel</artifactId>

</dependency>

<dependency>

<groupId>com.alibaba.csp</groupId>

<artifactId>sentinel-spring-cloud-gateway-adapter</artifactId>

</dependency>

<dependency>

<groupId>com.alibaba.cloud</groupId>

<artifactId>spring-cloud-alibaba-sentinel-gateway</artifactId>

</dependency>

2.2 网关服务配置

server:

port: 9999

spring:

application:

name: cloud-getway-service

cloud:

nacos:

discovery:

server-addr: localhost:8848

sentinel:

transport:

dashboard: localhost:8080

port: 8719

gateway:

discovery:

locator:

enabled: true #开启从注册中心动态创建路由的功能,利用微服务名进行路由

routes:

- id: nacos-payment-provider

uri: http://localhost:9001/nacos-payment-provider

predicates:

- Path=/test/**

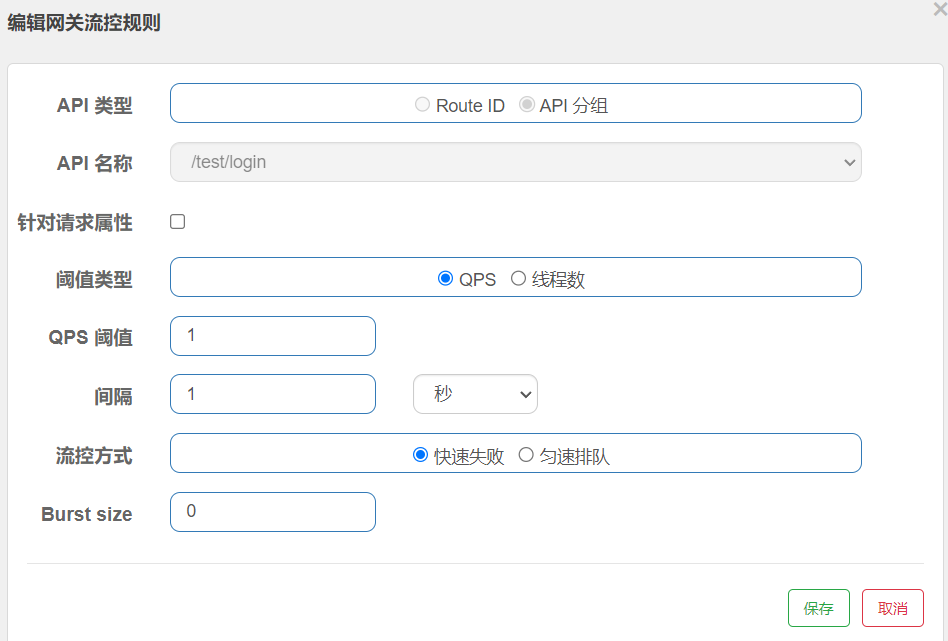

2.3 Sentinel控制台增加对应的流控

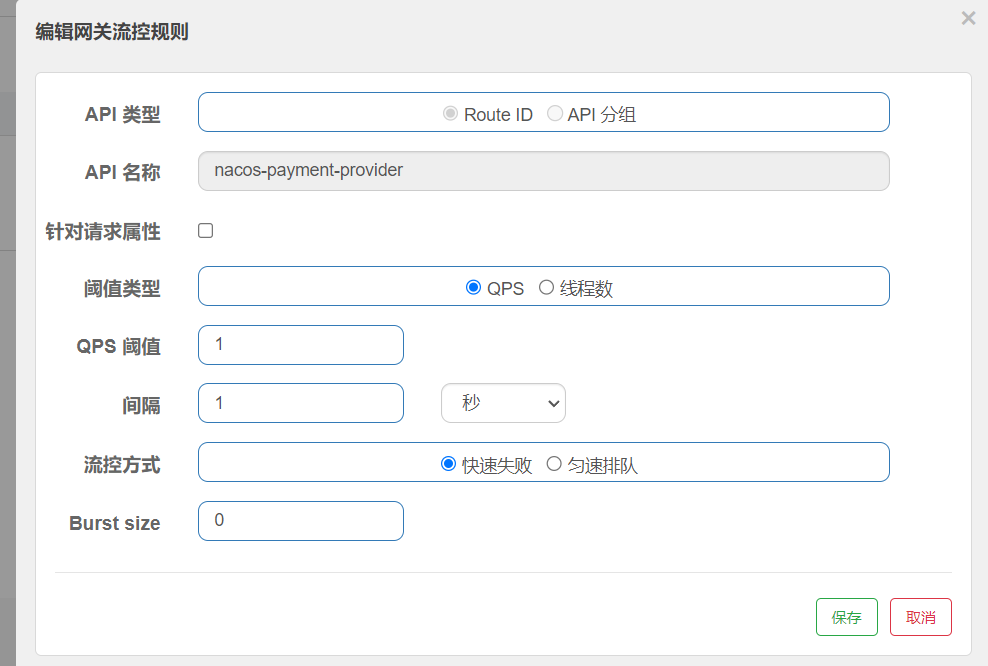

2.3.1 按照Route ID 进行流控

这将会会整个微服务限流,不推荐

此时的设置为针对 nacos-provider这个路由id对应的流控类型为qps,阈值为1。

间隔:当每秒的请求超过QPS值,启动间隔。1秒内所有调用这个接口直接返回。不去调用业务代码。

Burst size: 应对突发请求时额外允许的请求数目。

注意: 这个Burst size 有个tips.通过的请求等于QPS阈值+Burst size 总请求数量

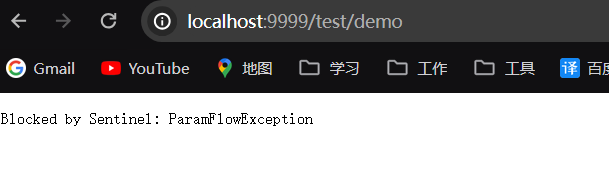

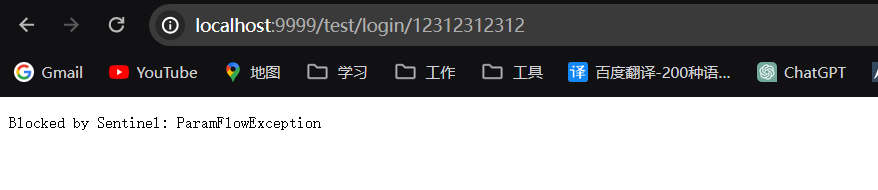

我们快速访问浏览器结果如下

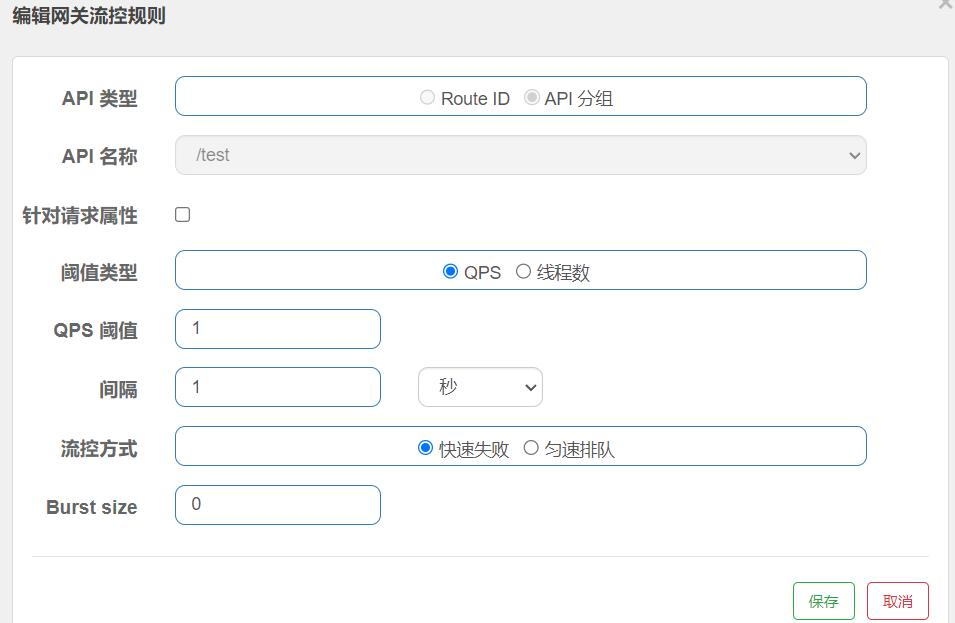

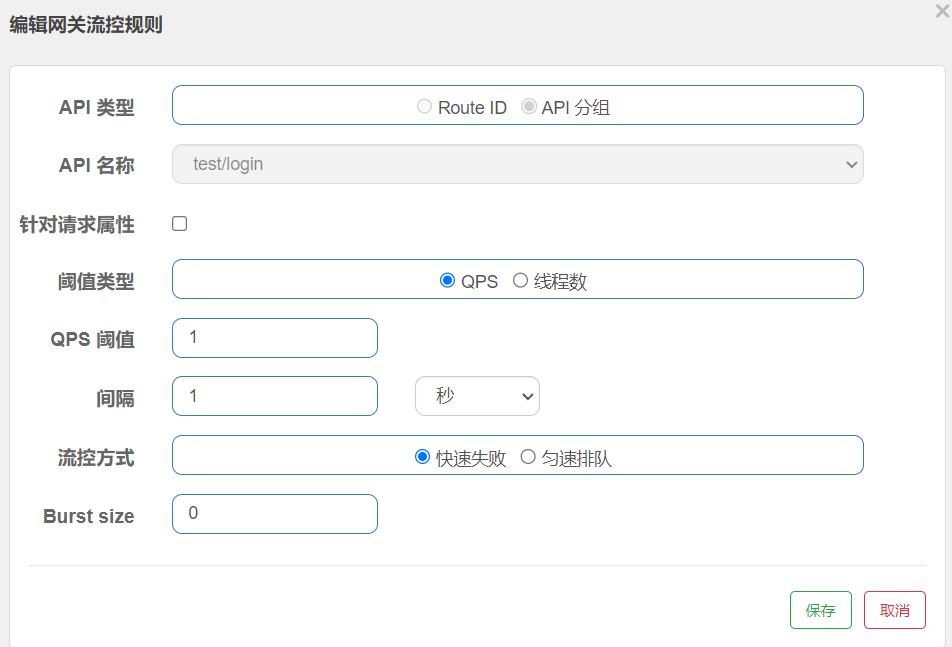

2.3.2 API分组

这里对应API名称可以随意编写:分组的意思就是可以将一类的流控接口变成一个API分组,这里有三种方式

精准:精准匹配对应的请求地址

前缀:匹配对应的地址前缀

正则:通过正则的方式匹配

2.3.2.1 精准匹配

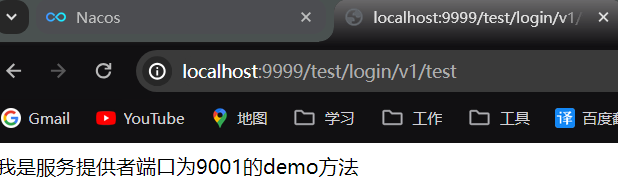

此时我们疯狂点击9001服务的其他端口,正常访问无限制

2.3.2.2 前缀演示

我们针对/test/login/123 或者 /test/login/v1/** 匹配后缀

疯狂点击浏览器即可

2.3.2.3 正则表达式

如果对你有帮助,可以关注博主(不定期更新各种技术文档) 给博主一个免费的点赞以示鼓励,谢谢 ! 欢迎各位🔎点赞👍评论收藏??

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 【Java】异常

- MYSQL数据库的实操与备份

- c++ 命名空间 匿名命名空间

- 【Mybatis小白从0到90%精讲】04:Mybatis工具类

- 深度学习环境配置------windows系统(GPU)------Pytorch

- vue的组件传值

- 关于我对归纳偏置(inductive bias)的概念和应用的详细总结

- 普中STM32-PZ6806L开发板(HAL库函数实现-按键扫描)

- 贪心算法解决活动安排问题

- 【ChatGPT】提示设计的艺术:使用清晰的语法