第二章-数据传输安全

2.1 VPN概述

1. VPN 概述

VPN虚拟专用网:在ISP运营商公用网络中搭建专用的安全数据通道

VPN:隧道 – 封装技术

常见VPN:IPSec VPN、MPLS VPN、GRE VPN、SangFor VPN、PPTP VPN、L2TP VPN / L2F VPN

2. VPN分类

1)按应用场景分(业务类型)

Client-LAN VPN(access VPN)客户端到网络:PPTP VPN、L2TP VPN / L2F VPN、SSL VPN、IPSec VPN

LAN-LAN VPN网络到网络:IPSec VPN / SangFor VPN、GRE VPN、MPLS VPN

2)按层次划分

应用层:SSL VPN

传输层:SangFor VPN

网络层:GRE VPN、IPSec VPN

2.5层VPN:MPLS VPN

数据链路层:PPTP VPN、L2TP VPN/L2F VPN

3. VPN常用技术

隧道技术、加密技术、身份认证技术、数据认证技术、密钥管理技术

1. 隧道技术

隧道:是在公共通信网络上构建的一条数据路径,可以提供与专用通信线路等同的连接特性。

1)隧道技术

是指在隧道的两端通过封装以及解封装技术在公网上建立一条数据通道,使用这条通道对数据报文进行传输。隧道是由隧道协议构建形成的。隧道技术是VPN技术中最关键的技术。

2)多隧道技术比较

2. 加密技术

1)加密技术概念

目的:即使信息被窃听或者截取,攻击者也无法知晓信息的真实内容。可以对抗网络攻击中的被动攻击。

通常使用加密机制来保护信息的保密性,防止信息泄密。信息的加密机制通常是建立在密码学的基础上。

从明文到密文的过程一般是通过加密算法加密进行的。

从变密文到明文,称为脱密(解密)变换。

2)加密算法分类

-

对称加密算法:加密和解密使用的秘钥相同

- IDEA算法:国际加密算法–密钥长度128位

- RC系列算法:RC2/4/5/6:RC2为序列加密,其余三种为分组加密

- AES算法:高级加密标准–密钥长度128位、192位、256位加密64位明文

- DES算法:数据加密标准–使用56bit密钥加密64位明文变成64位密文

- 3DES算法:进行3次加密、解密,56位密钥加密64位明文,再用另外56位密钥解密密文,再用第三个56位密钥加密

DES加密快,3DES安全,AES既快又安全

-

非对称加密算法(公钥加密算法):一对公钥和私钥,使用任意一个秘钥加密,另一个秘钥解密,公钥可以分发给一部分人,私钥永远掌握在自己手里

- RSA

- DH:Diffie-Hellman 密钥交换算法

- ECC:椭圆曲线算法

-

散列算法:哈希算法hash–不可逆,雪崩效应 – 完整性校验

- MD5–将原文变为56bit的密文

- SHA-1–128位

- SHA-2–128,256,384等

3)对称加密算法和非对称加密对比

对称加密:对称加密速度快、密钥分发不安全、密钥多难以管理

非对称加密:加密速度慢、密钥分发安全

3. 身份认证技术

1)身份认证概述

身份认证:通过标识和鉴别用户的身份,防止攻击者假冒合法用户来获取访问权限。

身份认证技术:是在网络中确认操作者身份的过程而产生的有效解决方法。

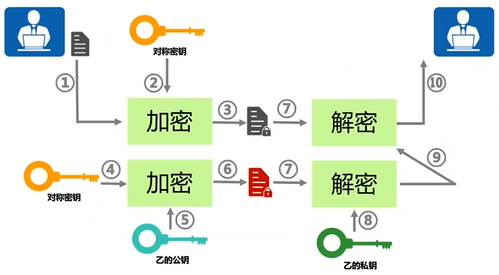

2)数字信封

数字信封:使用对方的公钥加密对称密钥;将密文和加密后的对称密钥发给对方

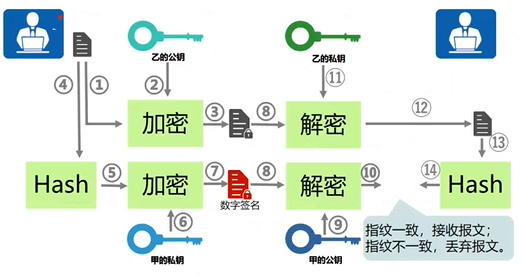

3)数字签名

识别(对比)步骤:

a. 甲使用乙的公钥加密明文变为密文

b. 甲使用HASH算法得出key1

c. 甲使用自己的私钥加密key1为数字签名

d. 甲将密文及数字签名发送给乙

e. 乙收到后使用自己的私钥解密密文变为明文

f.乙将明文做HASH计算得出key2

g.乙使用甲的公钥解密数字签名得出key1

h.对比key1和key2,一致标明数据完整,不一致标明数据被修改

4)数字证书

数字证书:包含公钥和使用者的身份信息、颁发者CA、有效期、数字证书等

CA证书认证机构:负责颁发证书

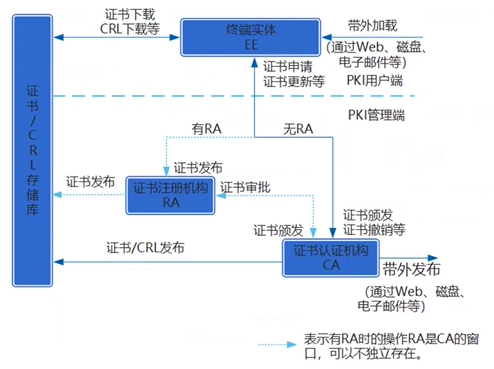

PKI公钥基础设施体系:证书管理平台 – 只要应用电子商务

PKI:终端实体、CA证书认证机构、RA证书注册机构、证书 / CRL存储库

数字证书分类:

-

根证书:CA机构自己给自己颁发的证书

-

设备证书:CA机构颁发给服务器的证书

-

用户证书:CA机构颁发给个人的证书

5)数据传输安全步骤

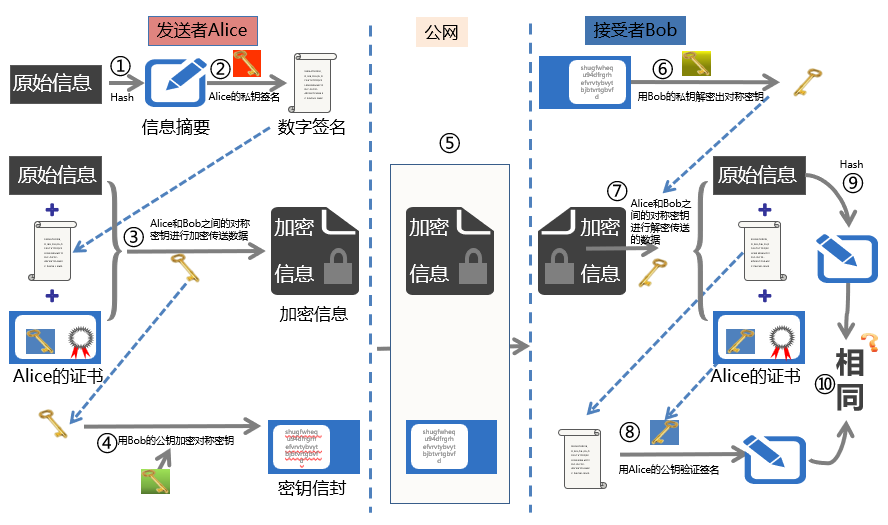

传输步骤说明:

发送端:

-

发送端将原始信息通过HASH算法得到摘要(指纹/Key值),摘要(指纹/Key值)通过发送端私钥加密得到数字签名

-

原始数据、数字签名和发送端证书(发送端公钥)采用对称密钥加密得到加密信息

-

对称密钥在通过接收端的公钥进行加密得到密钥信封

传输:

- 将密钥信封和加密信息通过公网发送到接收端

接收端:

- 接收端用自己的私钥解密出对称密钥

- 用解密出来的对称密钥解密加密信息得到原始信息、数字签名和发送端的证书(发送端公钥)

- 数字签名用发送端证书(发送端公钥)解密得到摘要(指纹/key1)

- 用得到的原始信息用HASH算法得到另一个摘要(指纹/key2)

- 比较key1和key2值是否相同。相同则数据完整;不同则数据不完整,重新请求数据

2.2 IPSec VPN解决方案

1. IPSec协议簇安全框架 – IPSec VPN概述

1)IPSec VPN 简介

IPSec(Internet Protocol Security):是一组基于网络层的,应用密码学的安全通信协议族。IPSec不是具体指哪个协议,而是一个开放的协议族。

IPSec协议的设计目标:保证IP层之上的数据安全

IPSec VPN:是基于IPSec协议族构建的在IP层实现的安全虚拟专用网。通过在数据包中插入一个预定义头部的方式,来保障OSI上层协议数据安全,主要用于保护TCP、UDP、ICMP和隧道的IP数据包。

2)IPSec提供的安全服务 – IPSec VPN功能

IPSec VPN功能:保密性、完整性、数据源验证、不可否认性、防重放(重传攻击保护)

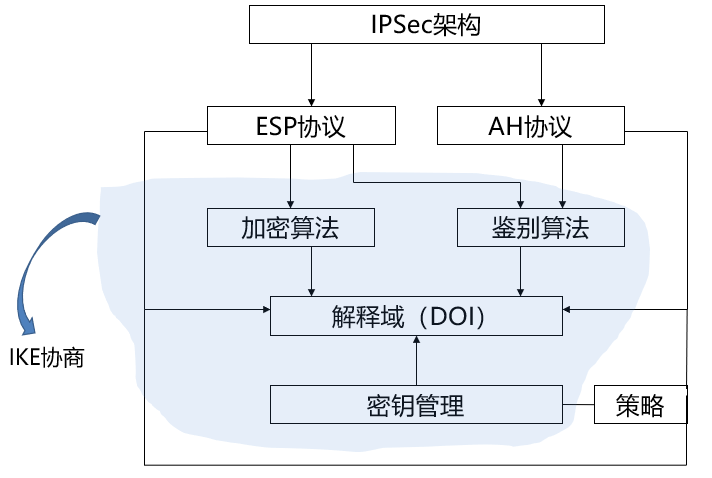

3)IPSec架构

ESP协议、AH协议、IKE密钥交换

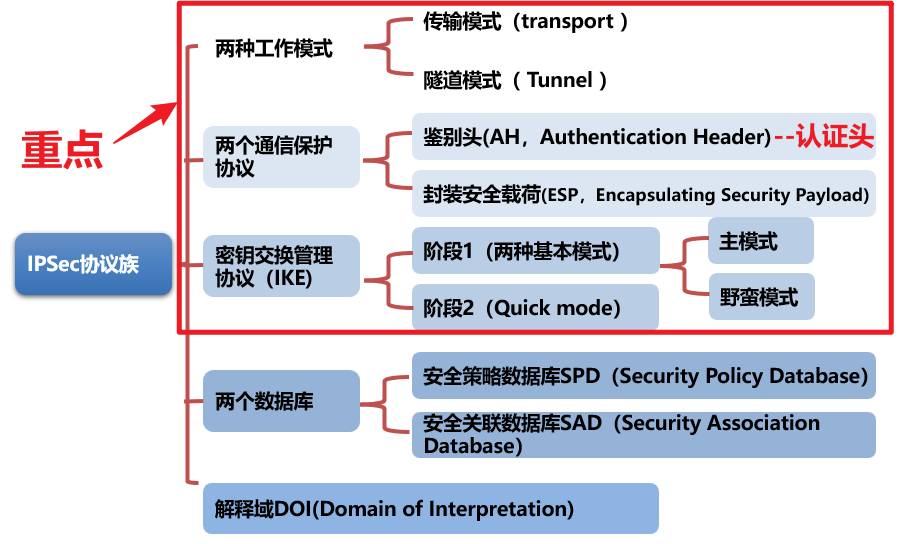

4)IPSec协议族

2. IPSec 工作模式

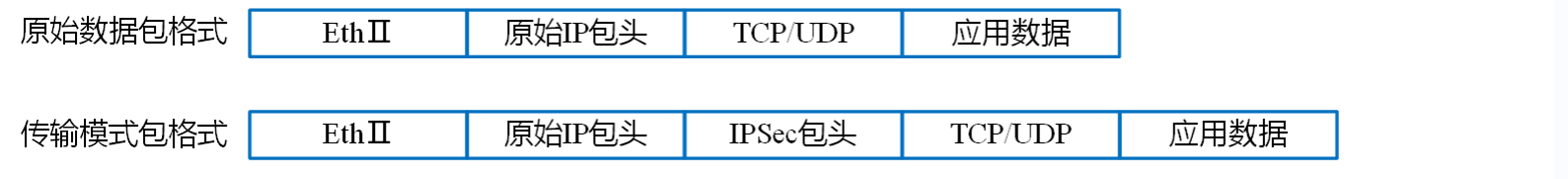

1)传输模式

传输模式数据包格式

应用场景:适用于主机到主机之间端到端通信的数据保护

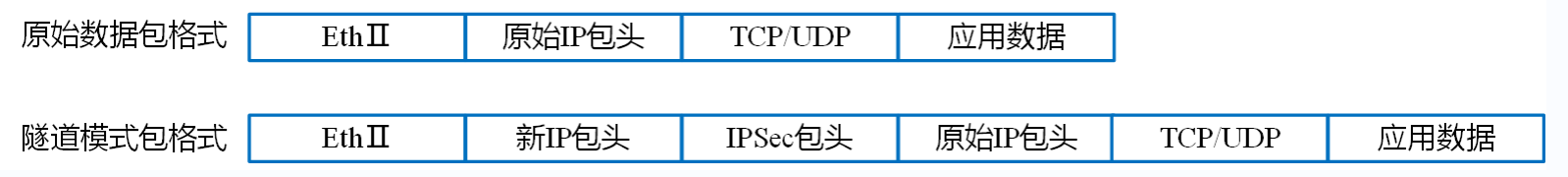

2)隧道模式

隧道模式数据包格式

应用场景:经常用于私网与私网之间通过公网进行通信,建立安全VPN通道。

3. IPSec 通信协议

1)AH协议

AH认证头协议 – 协议号51

AH功能:完整性、数据源验证(共享密钥)、抗重放攻击

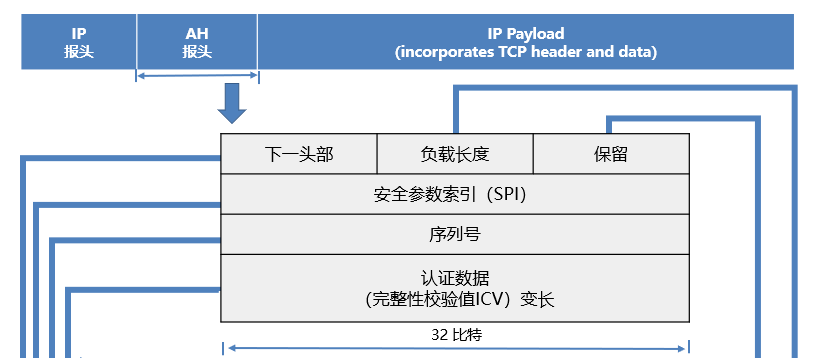

AH报文结构

- 下一个头部:AH报头里封装的协议,TCP:6,UDP:17,ICMP:1

- 负载长度:AH报头的长度

- 保留:0

- 安全参数索引SPI:标识SA安全联盟

- 序列号:一串数值,要求不同,用来防重放

- 认证数据:存放完整性校验的Key值

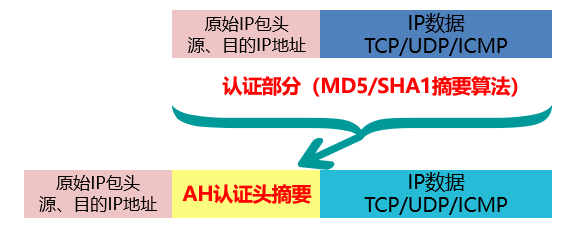

传输模式下的AH封装 – 认证内容整个IP报文

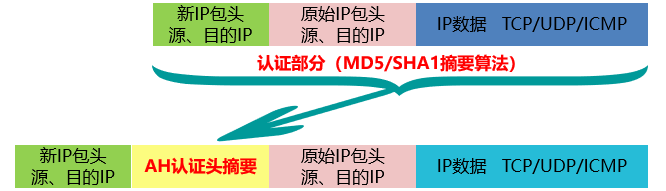

隧道模式下的AH封装

2)ESP协议

ESP封装安全载荷协议–协议号50

ESP功能:完整性、数据源验证、防重放、保密性、有限的数据流保护

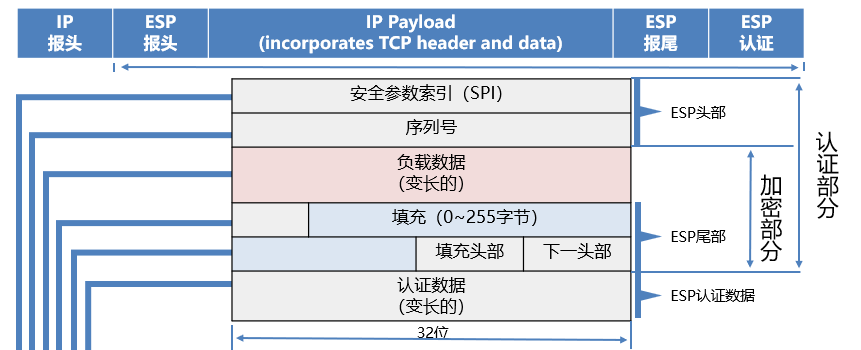

ESP报文结构

- 下一个头部:ESP报头里封装的协议,TCP:6,UDP:17,ICMP:1

- 负载长度:ESP报头的长度

- 保留:0

- 安全参数索引SPI:标识SA安全联盟

- 序列号:一串数值,要求不同,用来防重放

- 填充:加密算法都是分组加密,所以不够一组时,需要填充

- 认证数据:存放完整性校验的Key值

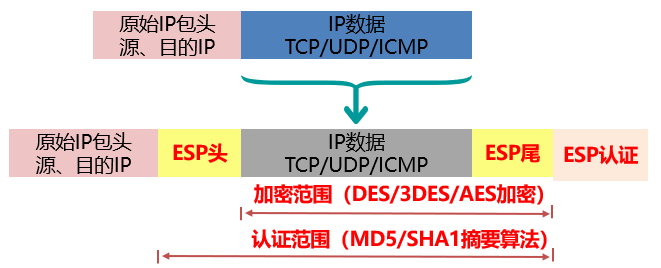

传输模式下的ESP封装

- 验证内容:从ESP头到ESP尾

- 加密内容:从ESP头之后到ESP尾

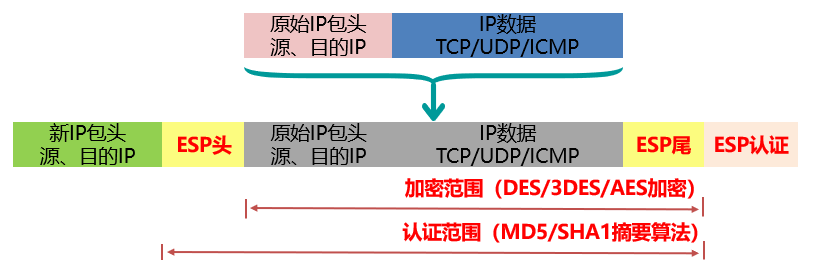

隧道模式下ESP封装

- 验证内容:从ESP头到ESP尾

- 加密内容:从ESP头之后到ESP尾

3)AH和ESP区别

4. IPSec VPN 建立阶段

1)IKE 协商阶段

安全联盟SA

- 定义:SA(Security Association)是通信对等体间对某些要素的约定(加密算法、认证算法、工作模式等协商) ,通信的双方符合SA约定的内容,就可以建立SA。

- SA由三元组来唯一标识,包括:SPI安全参数索引(32bit数值)、目的IP地址、安全协议号

IKE因特网密钥交换管理协议:自动建立SA安全联盟和交换管理密钥

IKE协议包含的协议:

-

ISAKMP协议(因特网安全联盟密钥管理系统)–应用层协议,封装在UDP,源目端口号500

-

OAKLEY(密钥交换协议) – 基于到达两个对等体间的加密密钥交换机制

-

SKEME(密钥交换协议)– 实现公钥加密认证的机制

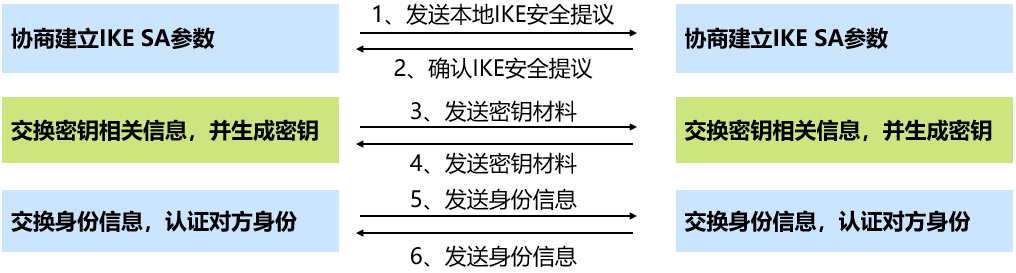

第一阶段:IKE协商(IKE SA)协商加密算法,验证算法等,用于保护IPSec SA协商

第一阶段 – IKE SA建立 – 存活时间3600秒,1小时

① 主模式–6次信息交互

- 第1,2次:发送IKE安全提议(安全参数:加密算法、验证算法、工作模式、安全协议、DH组、认证机制–预共享等)

- 第3,4次:发送密钥计算素材、材料(g,p,A,B随机数)

- 第5,6次:身份验证信息(加密)

② 野蛮模式–3次信息交互

- 第1次:发送IKE安全提议,DH计算密钥素材,身份信息

- 第2次:发送IKE安全提议,DH计算密钥素材,身份信息,HASH值(将消息1加消息2做HASH计算)

- 第3次:确认结束(对比HASH值,一致确认)

③ 主模式和野蛮模式对比

第二阶段:IPSec协商(IPSec SA)协商加密算法,验证算法等,用于保护用户数据

第二阶段 – IPSec SA – 快速模式

- 第1次:发送IPSec安全提议(加密算法、验证算法、传输模式、生存时间、安全协议),DH计算密钥素材,身份信息

- 第2次:发送IPSec安全提议,DH计算密钥素材,身份信息,HASH值(将消息1加消息2做HASH计算)

- 第3次:确认结束(对比HASH值,一致确认)

2)数据传输阶段

DPD对等体失效检测:检测IKE SA对端是否正常

DPD检测机制:空闲计时器机制,如果VPN正常发送及接收IPSec VPN的加密报文,会重置、刷新计时器

如果长时间未收到VPN的报文,超时后,再次发送VPN报文时,先发送DPD报文检测对方是否存活

对方回复,表示存活发送报文

对方未回复,连续检测5次,仍未回复,即可删掉该IKE SA

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 自动化测试如何管理测试数据

- 计算机网络-TCP/IP模型及五层参考模型(OSI与TCP/IP相同点 不同点 5层参考模型及数据封装与解封装)

- vue连接本地服务器

- angular_indexedDb的用法_ngx-indexed-db

- 【第四章】用AIGC从0到1为主题乐园定制虚拟科普导游

- 使用C++实现Excel中的stdev.p函数

- 2023年度总结:技术旅程的杨帆远航?

- ioDraw AI:思维导图、流程图、序列图、类图、饼图,一应俱全

- 搬运5款知名度不高,但十分好用的软件

- linux命令绕过