HCIA的访问控制列表ACL

发布时间:2024年01月14日

ACL:访问控制列表? -----控制列表(策略列表)

功能:

? ? ? ? 1:定义感兴趣的路由(控制层面)

? ? ? ? 可以定义感兴趣的路由,可以把感兴趣的路由抓取出来,给它做过滤,也可以改变抓取出来的路由的属性,比如改变开销值。

? ? ? ? 2.定义感兴趣的流量(数据层面)

? ? ? ? 可以定义数据流量的访问,比如控制主机A访问主机B的ping或者telnet或者http的流量

ACL工作特点:

? ? ? ? 1.自上而下匹配,一经匹配立即执行。

? ? ? ? 2.ACL列表的调用分为in(先匹配ACL再查看路由)和out(先查看路由,在匹配ACL)。

? ? ? ? 3.必须满足金字塔型结构了。(在上而下,由广泛的再到精细的匹配)

? ? ? ? 4.ACL分为标准ACL和扩展ACL。

? ? ? ? 5.(在cisco中末尾隐含拒绝所有;在华为设备中若没有匹配到ACL则执行默认处理)。

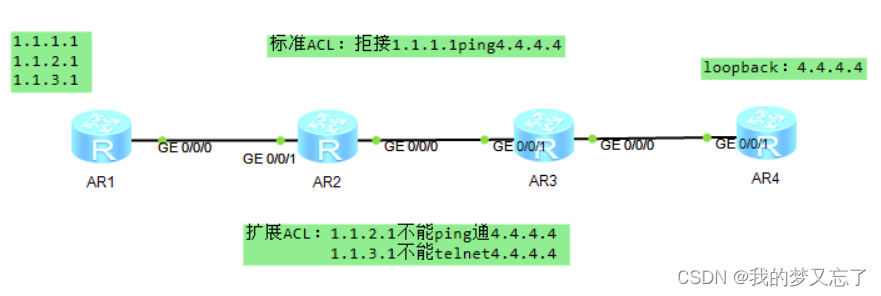

标准ACL(基本ACL):关注源IP地址,在使用时尽量靠近目标。

扩展ACL(增强ACL):关注源IP、目标IP、协议,在使用时尽量靠近源(不能在源之上,ACL不能过滤自身产生的流量)

标准ACL代码:rule 5 deny source 1.1.1.0? ??0.0.0.255,后面这个不是反掩码,而是通配符

ACL实现:

代码:

????????标准ACL:

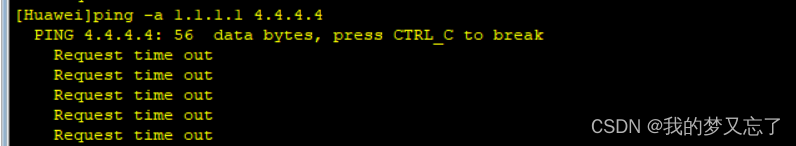

[Huawei]acl 2000 #写标准ACL2000

[Huawei-acl-basic-2000]rule deny source 1.1.1.1 0.0.0.0 #拒绝源1.1.1.1的访问

[Huawei]int g0/0/1

[Huawei-GigabitEthernet0/0/1]traffic-filter inbound acl 2000

#在R4的g0/0/1口的in方向调用ACL2000

????????扩展ACL:

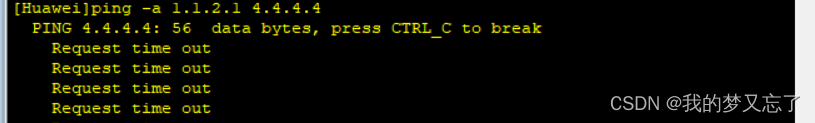

[Huawei]acl 3000 #进入扩展ACL3000

[Huawei-acl-adv-3000]rule deny icmp source 1.1.2.1 0 destination 4.4.4.4 0 icmp-

type echo #写1.1.2.1仅不能ping通4.4.4.4

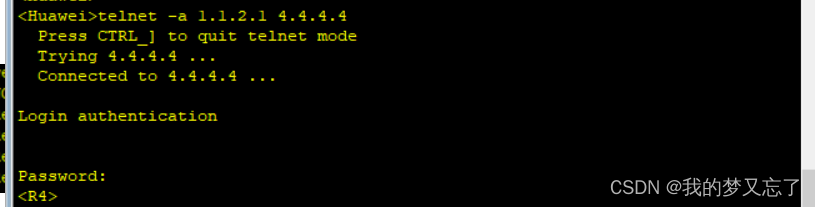

[Huawei-acl-adv-3000]rule deny tcp source 1.1.3.1 0 destination 4.4.4.4 0 destin

ation-port eq telnet #写1.1.3.1仅不能telnet4.4.4.4

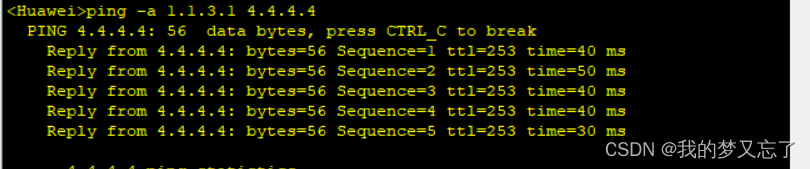

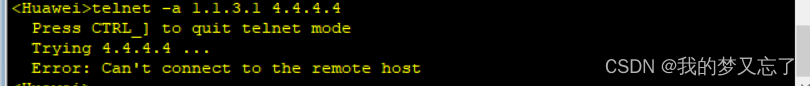

[Huawei-GigabitEthernet0/0/1]traffic-filter inbound acl 3000 #接口调用1.1.2.1不能ping通4.4.4.4,但可以telnet4.4.4.4

1.1.3.1能ping通4.4.4.4,但不可以telnet4.4.4.4

文章来源:https://blog.csdn.net/Tmg3202915143/article/details/135584182

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- [C++开发 02_文本文件(143)]

- 三分钟学完科研论文常用统计图

- NAT(网络地址转换)

- 网络安全(黑客)—2024自学

- MATLAB中var函数用法

- TrustZone之安全启动与引导失败处理

- Hello 2024补题

- Prometheus+Grafana搭建Jmeter性能监控平台

- SIP mini对讲 银行sip求助终端 医院sip求助终端 养老院求助终端

- k8s-基础知识(Pod,Deployment,ReplicaSet)