炼石白小勇:免改造数据安全技术,破局信创安全升级难点

2023年7月13日,由中国计算机学会主办,中国计算机学会抗恶劣环境计算机专委会、江苏省企业联合会、江苏省互联网协会、中国计算机学会南京会员活动中心联合承办的“2023(第六届)CCF自主可控计算机大会”在江苏南京盛大开幕。本次会议以“共建自主可控信创基础,同促数智安全融合发展”为主题,全国政产学研用各界嘉宾齐聚一堂,共话信创产业发展新思路,同创自主可控技术应用新局面。炼石网络创始人、CEO白小勇受邀出席,并发表《信息化升级中的数据安全挑战与应对》的主题演讲。

关注炼石的本公众号(或从微信中搜索公众号:炼石网络CipherGateway)并后台回复关键词“炼石就是数据安全070”,即可打包下载《信息化升级中的数据安全挑战与应对》主题演讲PDF版高清文件。

为了共同推动数据安全产业发展,欢迎行业同仁加入“[炼石]数据安全技术圈”微信群,探讨数据安全领域的技术经验和法规动态等。

扫码入群

信创安全升级进入新阶段

信息化安全升级打响攻坚战。信息安全政策制定提供战略方向,促进经济制度不断完善,实现公平与双赢价值呈现帕累托改进(Pareto Improvement)经济学特征。从帕累托经济学原理看信息化安全演进阶段,可归类和推演出三个时期、一个转折点。2000-2015年为美国科技引领的全球化期,以数字证书为例,基于RSA等国外算法的PKI产品,占据国内网站的绝大部分市场占有率,此时自主可控等政策处于酝酿期。2015年迎来内循环转折点,从2013年开始,随着斯诺登陆续曝光美国“棱镜计划”和不断披露的“后门”事件,我国“十三五”规划中战略性提出自主可控战略方针,随着后续中美贸易摩擦不断升级,在信息技术领域暴露出“卡脖子”风险。因此,完善技术和产业供应链、改变受制于人的局面已成为体系化的坚定共识。2015年至2030年进入信息化安全升级扶持期,“十四五”国家信息化规划,创新引领高质量发展,政府出台相关政策补贴供给市场创新。信息化安全产业技术创新加速推进,应用推广和市场体系进一步增强。2030年之后信息化安全升级进入领先期,在政策加持下,自主可控体系驱于完善,产业链和供应链安全体系基本形成完整闭环,从技术、产品、应用、市场议价等层面形成较强综合竞争力,为数字经济提供基础支撑。

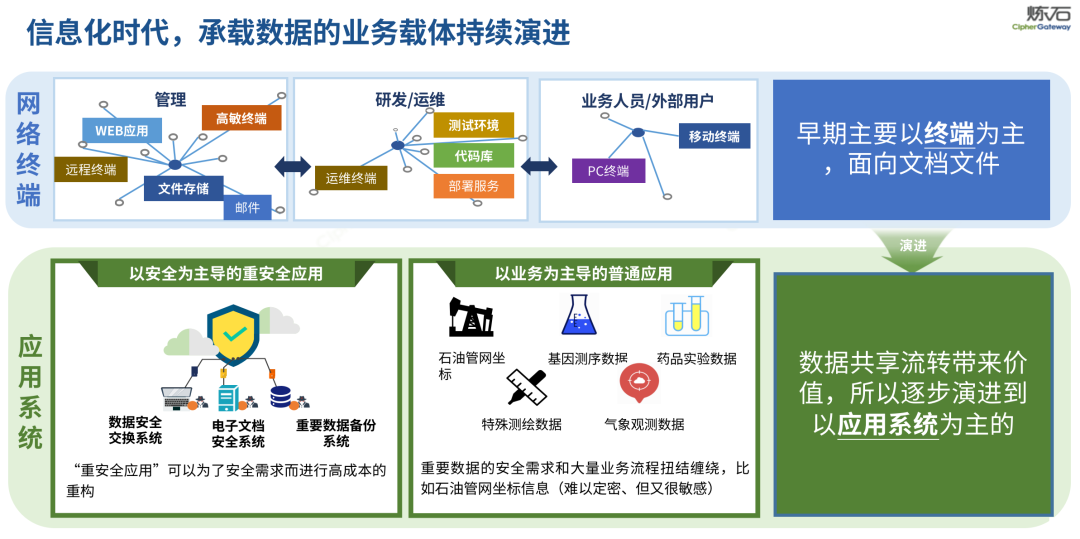

承载数据的业务载体在持续演进升级。十多年前,承载数据的业务载体是以网络终端为主,面向文档文件,数据安全建设的重点也是围绕着网络和终端去侧重展开。而今天信息化蓬勃发展,数据共享流转带来价值,业务载体也逐步演进为以应用系统为主,应用系统也会在企业信息化整体建设中占据最大比例预算。企业应用一般分为两类,一类是以安全为主导的“重安全应用”,需要不惜一切代价力保安全,可以仅仅为了安全需求而进行高成本重构;另一类是以业务为主导的“普通应用”,这类应用占比90%以上,安全需求是融合于常规业务应用中,和大量业务流程扭结缠绕,比如石油管网坐标信息,很敏感却又难以定密。当面向以业务为主导的普通应用开展数据安全建设,不论是加密脱敏、检测响应还是审计追溯,本质属于面向应用的功能性安全需求,需要在应用中融合实现,然而实际部署时会发现,数据安全的覆盖面和整个数据处理流程交织在一起,而通过改造应用以增强数据安全的成本极高,无法落地。尤其是对庞大复杂的存量应用系统进行改造,犹如给高速行驶的汽车更换轮胎,面临风险大、成本高、周期长、以及运行中断的巨大挑战。

重要数据保护呼唤免改造

从艰难防守者的视角审视数据安全增益。从攻防对抗的角度来看,一如游戏中最高级别的BOSS,最终都难逃被玩家打败的命运,道高一尺,魔高一丈,如果攻击者投入足够多的资源,理论上最终总能窃取到目标数据。甚至退一步看,假定技术上做到了无懈可击,但重金之下必有勇夫,数据也可以被人为泄露。因此,艰难的防守者或许永远无法构建出“绝对安全的防线”。但是,攻防对抗就像战争,其实本身就是双方消耗资源,好的防护手段是“十则围之、五则攻之”,创造局部优势以获得更好的战损比。防守方则需要评估技术手段、排序优先,用更少成本、消耗攻击者更多成本。进而,基于现实重新去思考其数据防护的价值所在,虽然无法杜绝数据泄露,但是可以积极采取技术防护手段,使攻击者对数据的窃取成本高于数据获利,从而让攻击者失去意义,这就是“有效的数据保护”。

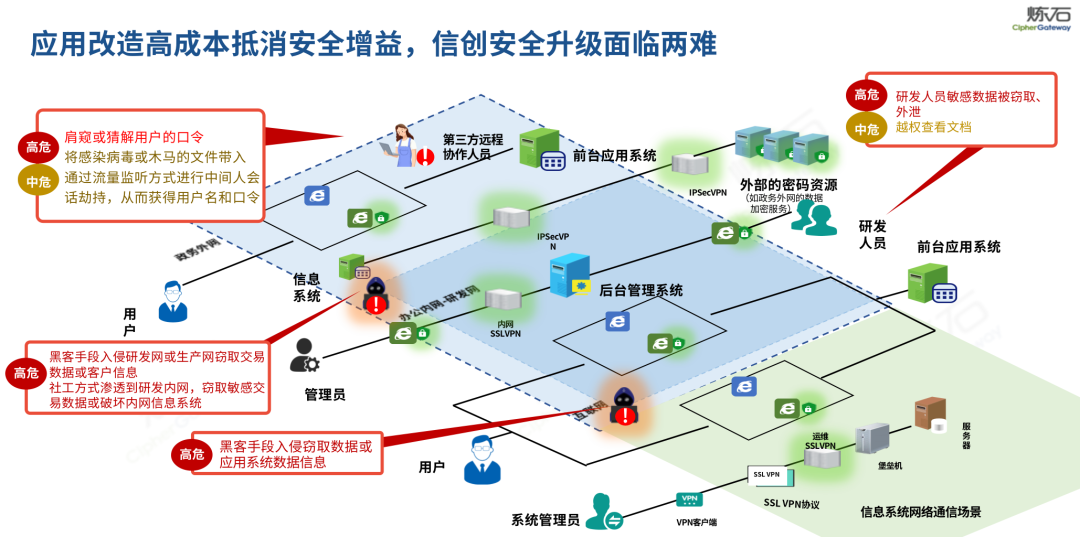

应用改造成本抵消安全增益陷入两难困境。在数字化转型及数字经济产业发展中,不仅是CPU、操作系统、数据库等基础软件的升级,涉及广泛行业应用软件亟待升级替换是更大的市场空间,比如军工领域的PLM/MES/ERP软件等。这些巨大存量的应用软件普遍缺失内建密码安全机制,缺乏有效手段增强密码安全能力,因为无法破解开发改造模式成本极高、影响业务连续性,还有源代码维护等技术可行性挑战。这也意味着,应用改造带来的高难度、高风险、长周期,再叠加复杂的数据安全能力,使得企业投入成本在一定程度上抵消了安全带来的增益,企业数据安全建设面临“不改有风险、强改会要命”的两难困境。

免改造数据安全技术有效保护存量与新建应用。从不同阶段来看全国软件产品累计收入呈现逐年递增的趋势,十一五时期,收入为1.7万亿元,十二五时期为5万亿元,十三五时期为9.5万亿元,十四五时期为15.5万亿元,软件产品的爆增,显现出数据安全保护的强烈需求。免改造数据安全以面向切面技术为核心,实现安全与业务技术解耦、能力融合,对于已建立系统,内建数据安全能力,在数据流动的切面上重建安全规则,部署安全控制点,避免大规模改造代码,降低成本;对于新建关键信息基础设施、重要网络与信息系统,免改造数据安全技术保障同步规划、同步建设、同步使用。

密码安全融合实现一体

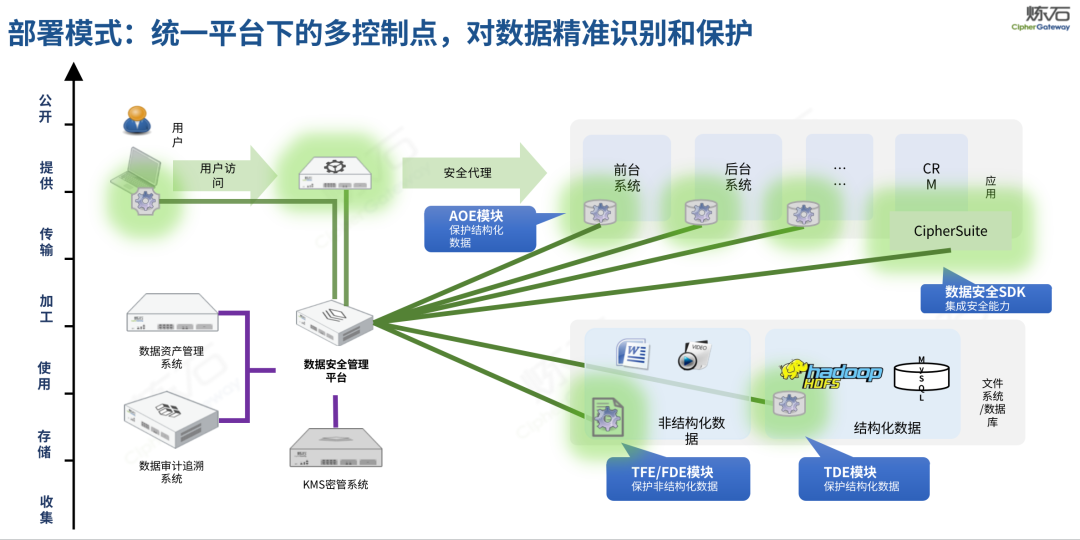

免改造应用数据安全方案,在旁路上会部署数据安全管理平台,主路上在数据流转控制点上对结构化和非结构化数据进行精准控制识别和保护。针对结构化数据,免改造应用可实现面向运维侧防范应用外数据威胁,存储加密防范内部DBA、外包、黑客;面向用户侧防范应用内数据访问威胁,事前动态脱敏防范业务人员越权访问,事中风险监测预警业务人员风险操作,事后审计追溯业务人员数据泄露,形成密码安全一体化的防护体系。针对非结构化数据,可将安全控制点部署到内核态或用户态,通过逐文件逐密钥的文件透明加密,掌握对于文件读写的控制权,实现落盘加密、读盘解密、访问审计等。

创新免改造的数据保护能力矩阵。炼石积极探索数据安全纵深防御理念和实践,坚持原创自研和持续迭代,打造“一平台:数据安全主平台,多模块:识别、防护、检测/响应、恢复、审计/追溯等安全能力模块”的数据安全产品矩阵,覆盖数据在不同处理环节的免改造控制点,实现横向可覆盖广泛应用,纵向可叠加多阶安全能力。创新免改造的数据保护能力矩阵,能够在数据控制点上,施加防绕过动态保护,致力于成为用户提升实战能力的重要支撑。一方面可实现面向用户重建安全规则,只有符合权限的用户,才能访问到其应该使用的数据;结合业务场景的风险监测;可定责到人的高置信审计。另一方面,面向运维重构数据边界,没有任何人能从应用后台获取敏感数据明文信息。如此,攻击者既无法直接从运维侧获取敏感数据,也无法从用户侧获取未授权的敏感数据,让数据流转与安全防护兼得。目前,炼石已构建了成熟标准化产品与交付体系,能够满足个人信息保护、商业秘密保护、数据安全合规改造、国密合规改造等业务场景需求。

炼石免改造方案交付快、兼容广、防护全、管控准。交付快,通过免改造应用增强数据安全保护能力,实现敏捷交付。兼容广,适应广泛应用架构,如JAVA、C等主流开发语言、兼容开放协议的关系型数据库和非关系型数据库、兼容Linux/信创OS/Windows等。防护全,密码安全一体化,炼石免改造数据安全产品面向应用系统,在应用层以数据为抓手实现数据安全保护,达到“密码安全一体化”的实战防护。管控准,灵活适应业务数据流向,炼石免改造数据安全产品可以打造以应用为单元的细粒度保护;炼石数据安全控制点模块,可根据业务数据流向,灵活配置加密、解密、脱敏等安全规则,在OLAP等复杂数据分析场景下可提供精细的数据流转权限控制;进一步的,产品模块可以获取到当前应用内访问者的身份信息,从而实现“主体到人、客体到字段”的细粒度访问控制。

为了共同推动数据安全产业发展,欢迎行业同仁加入“[炼石]数据安全技术圈”微信群,探讨数据安全领域的技术经验和法规动态等。

扫码入群

关注炼石的本公众号(或从微信中搜索公众号:炼石网络CipherGateway)并后台回复关键词“炼石就是数据安全070”,即可打包下载《信息化升级中的数据安全挑战与应对》主题演讲PDF版高清文件。

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- 最多购买宝石数目 - 华为OD统一考试

- 3 python快速上手

- python逆向之pyc反编译

- Java中Collections详解

- Python之文件的相关操作

- 湖南财信:灰盒测试筑牢安全防线,保障差异化金融服务体系建设

- 2024年【广东省安全员A证第四批(主要负责人)】考试题及广东省安全员A证第四批(主要负责人)考试报名

- js中null和undefined的区别是什么

- K8S 1.28版本个人笔记学习

- 北京二手房数据分析可视化-毕业设计