Hack The Box-Keeper

发布时间:2024年01月12日

Keeper

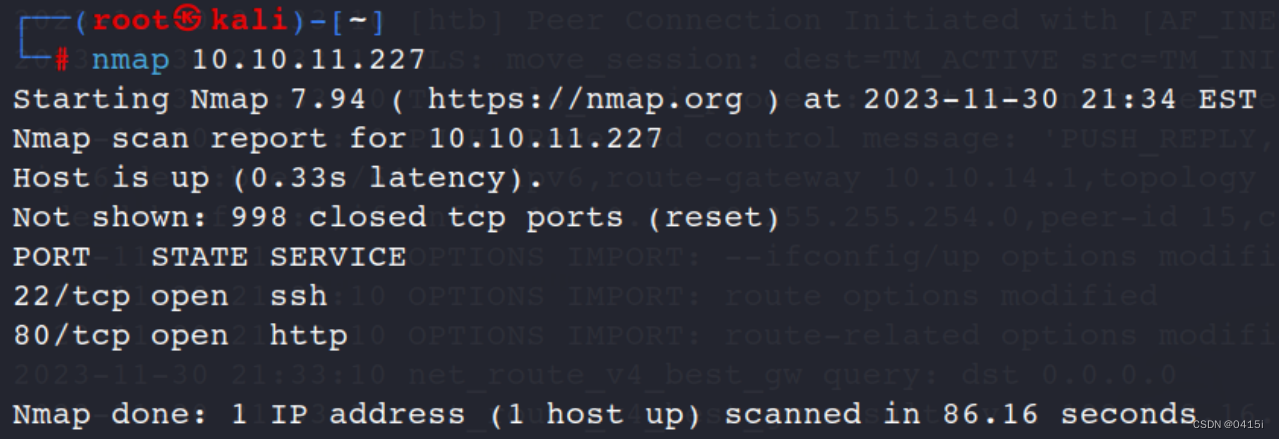

端口扫描

发现开放了22、80端口

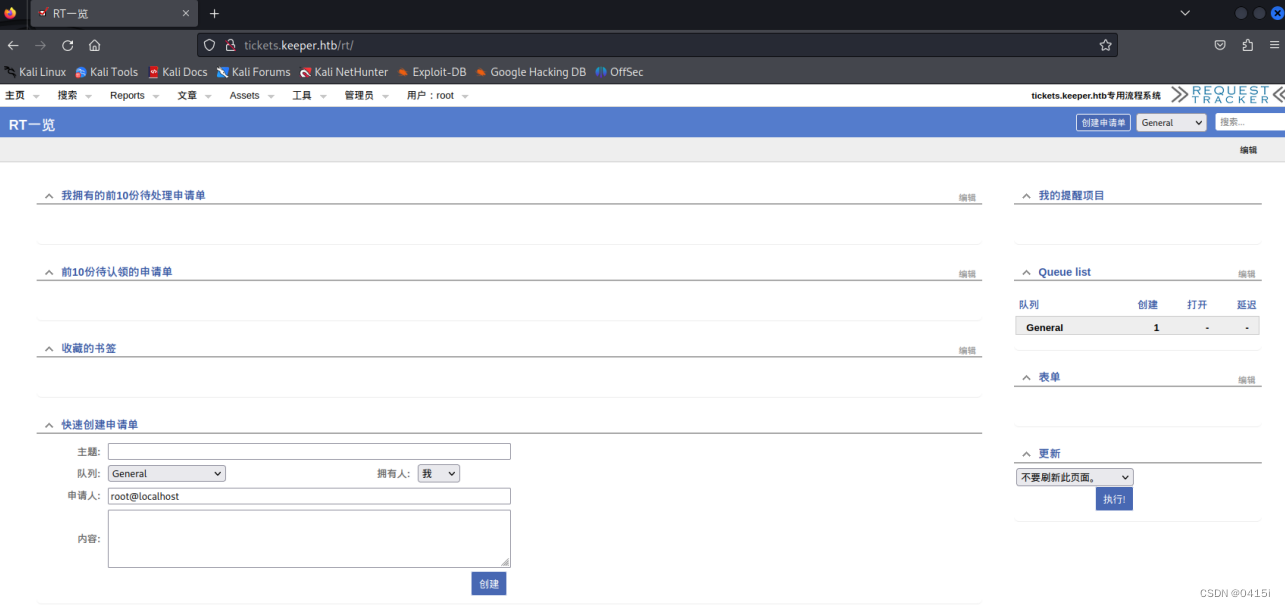

端口利用

访问80端口,跟随链接跳转到了另外一个界面

搜索发现有默认用户名密码,尝试登陆

查看后发现有用户信息模块

查看lnorgaard用户

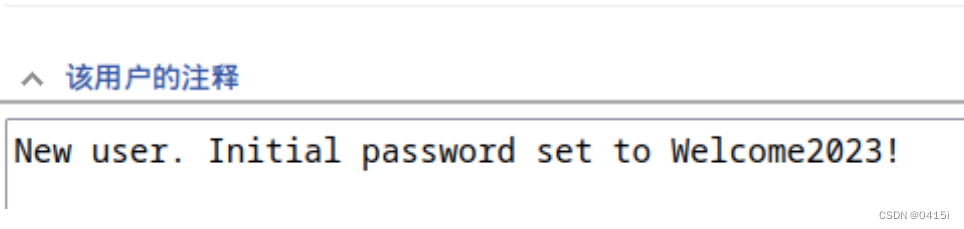

发现有一段注释,怀疑为ssh的登录密码

登录成功

权限提升

发现有一个压缩包,起一个http服务,将其下载到本地

解压后发现就是文件夹中的dmp和kdbx文件

搜索keepassdump,发现他是一个密码管理工具,使用kali的keepass2能够打开它

但是发现需要密码,搜索该软件存在的漏洞

该漏洞存在于2.54之前的KeePass2.x版本中。成因是由于KeePass文本框内容输入时,会在其进程内存中创建托管字符串,如果将其内存进行转储,则会导致主密码泄露问题,该漏洞编号为CVE-2023-32784,从网上寻找利用脚本进行破解

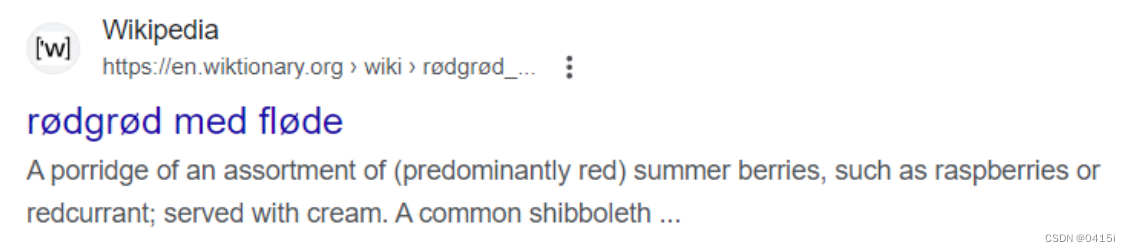

出现一串疑似密码的字符,由于这个圆点比较像o,所以在google搜索dgrod med flode。没有结果,删掉dgrod后出现疑似密码的丹麦语字符

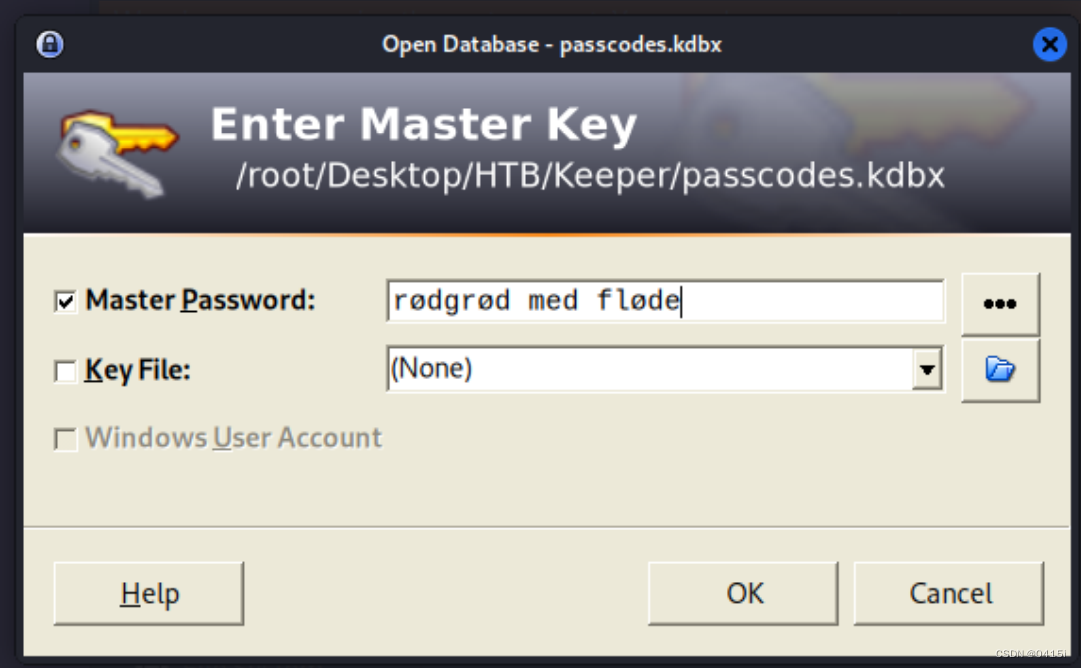

猜测这就是密码,在keepass2中输入

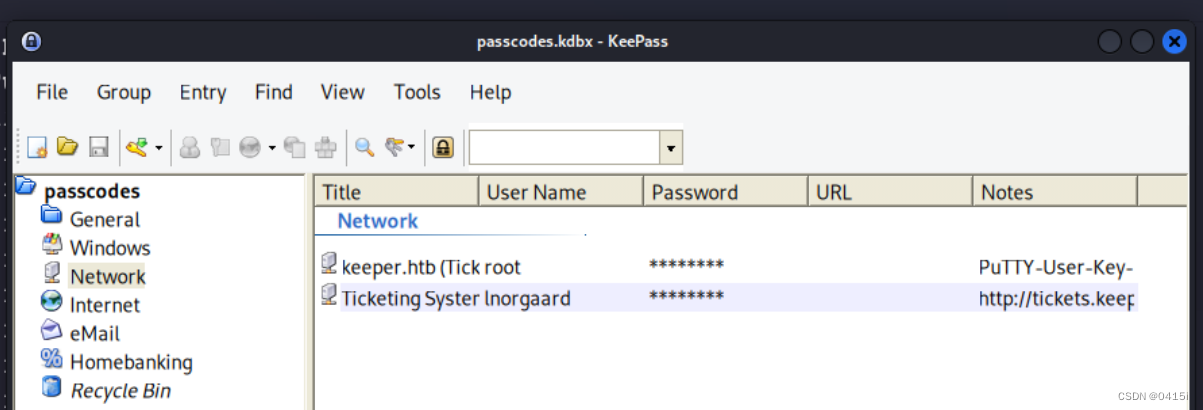

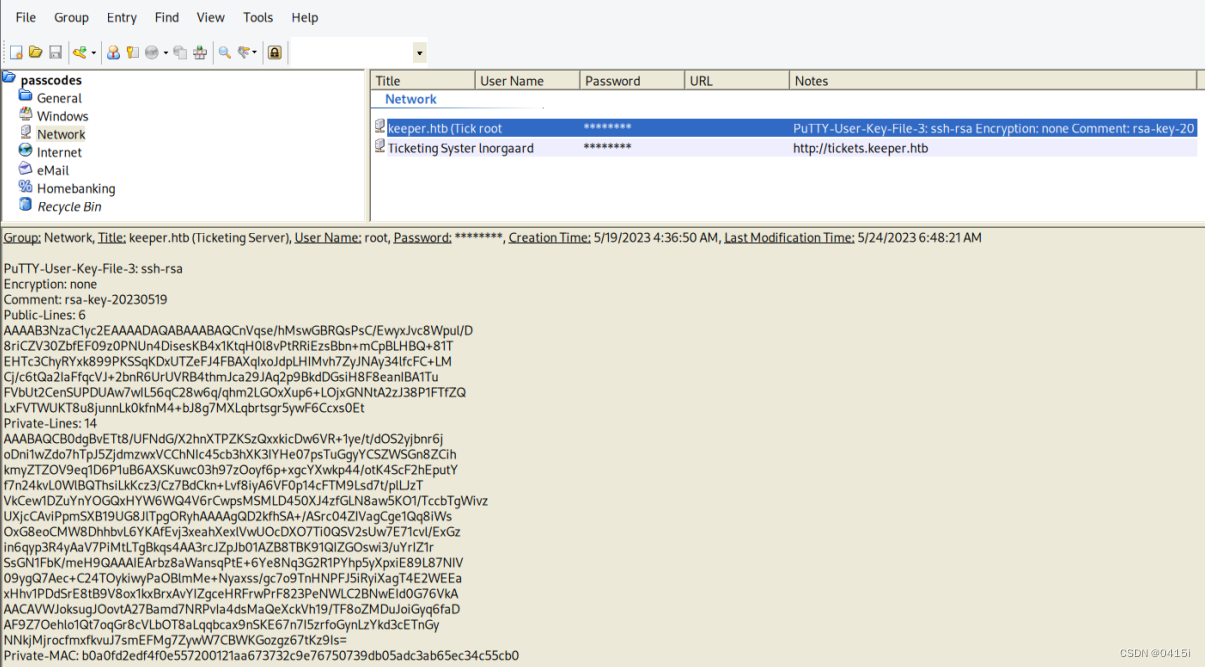

成功进入,查看keeper.htb文件内容

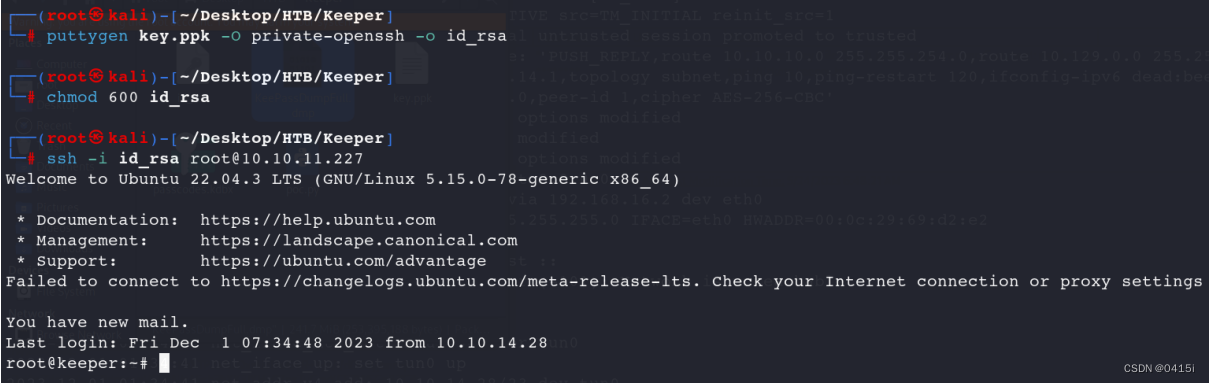

发现是一串Putty的私钥,将内容复制出来,命名为key.ppk,ppk文件后缀全程为putty private key,即putty的私钥文件,利用puttygen将其转化为ssh私钥文件,并连接

提权成功

文章来源:https://blog.csdn.net/m0_52742680/article/details/135534672

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

最新文章

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- Android学习(一):Android Studio安装与配置

- Hive 拉链表详解及实例

- java设计模式学习之【命令模式】

- Altium Designer(AD24)新工程复用设计文件图文教程及视频演示

- SpringMVC SpringMVC 的入门

- 手机流量卡百科全书,全方位流量问题解答

- ABeam×StartUp丨ABeam旗下德硕管理咨询(深圳)新创部门拜访「光子晶体科技」

- 海思平台isp之ccm标定

- 数据库(MySQL库表操作)

- 【深度学习环境搭建】Windows搭建Anaconda3、已经Pytorch的GPU版本