automkcert使用教程

我们在开发的时候往往需要https开启一些浏览器功能,比如摄像头、wss等,自己的云服务器申请证书一个是麻烦,一个是价格贵,这种情况下可以用自签名证书。但自签名证书下有不通用的特点,其他机器无法快速信任自己的网站,因此我在mkcert基础上增加了一些额外的自动化功能。

主要逻辑

下载

可以访问github的访问: https://github.com/LY1806620741/mkcert-autoconfig/releases/tag/0.0.1.pre

不可以的访问镜像

https://hub.yzuu.cf/LY1806620741/mkcert-autoconfig/releases/tag/0.0.1.pre

根据你系统的类型下载客户端,目前打包了windowsx64、macx64、linuxx64三个版本

安装

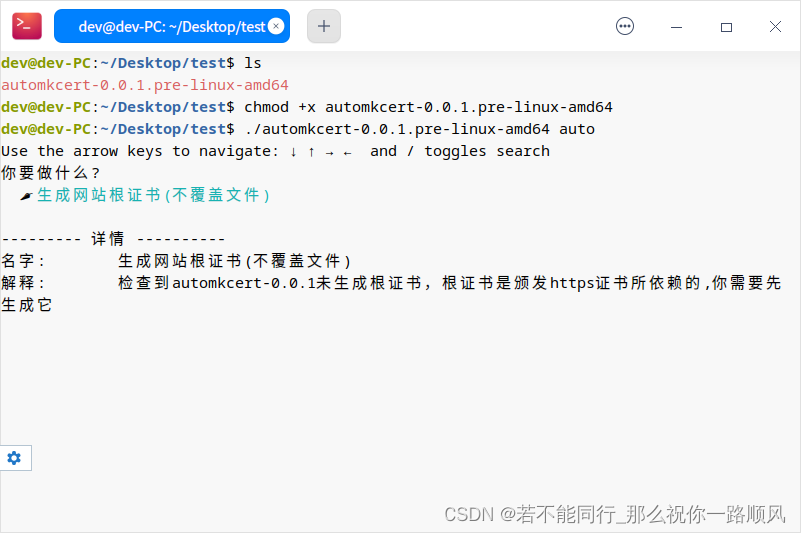

步骤一 生成自己的根证书

# 给执行权限

chmod +x automkcert-0.0.1.pre-linux-amd64

# 执行向导

./automkcert-0.0.1.pre-linux-amd64 auto

会在当前目录下生成一个携带跟证书的可执行文件

这个以root结尾的要好好保存,里面包含了生成的根证书的公私钥,这时候之前的二进制文件就没用了。

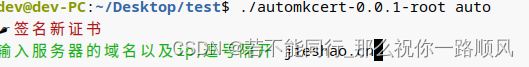

步骤二 使用根证书可执行程序给域名签名

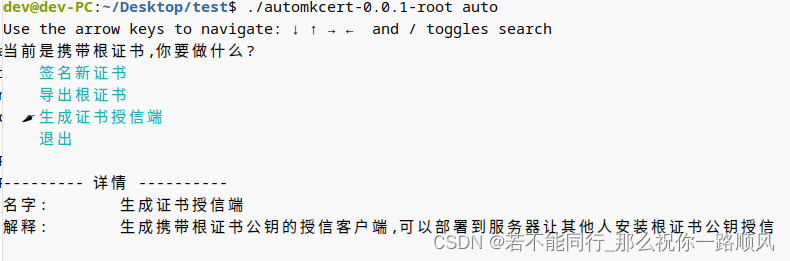

使用新生成的根证书可执行程序xxx-root运行向导程序

./automkcert-0.0.1-root auto

按上下键选择 【签名新证书】

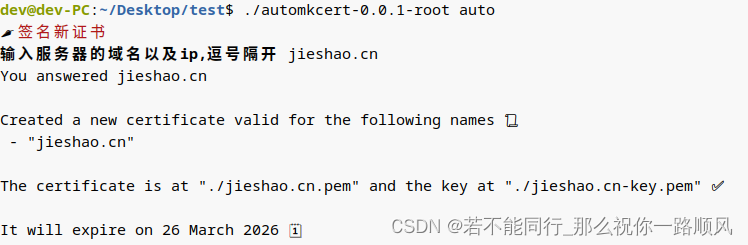

然后需要输入你拥有的域名

我只输了域名

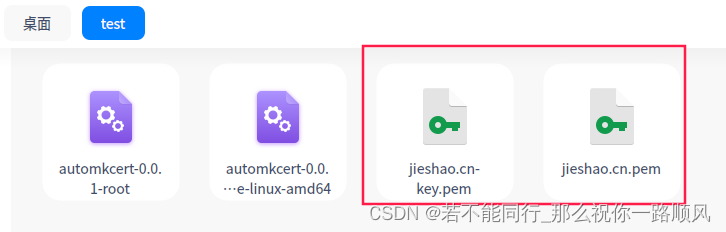

然后回生成证书

*key是私钥,另一个是公钥

步骤三 使用证书部署https服务

进入你的域名的服务器,配置使用这两个证书开启ssl,提供https服务,这步可以百度,在这我只给最简单的nginx设置

dev@dev-PC:~/Desktop$ nginx -v

nginx version: nginx/1.14.2

dev@dev-PC:~/Desktop$ cat /etc/nginx/conf.d/ssl.conf

server{

listen 443 ssl;

server_name jieshao.cn;

ssl_certificate /home/dev/Desktop/test/jieshao.cn.pem;

ssl_certificate_key /home/dev/Desktop/test/jieshao.cn-key.pem;

}

server {

listen 80;

listen [::]:80 ;

server_name jieshao.cn;

return 301 https://$host$request_uri;

}

配置之后jieshao.cn域名,http会强制跳转到https,https会报证书不安全,这是因为本地电脑没有信任签名这个证书的根证书

步骤四 信任根证书

再执行拥有根证书的二进制文件的向导,选择生成授信

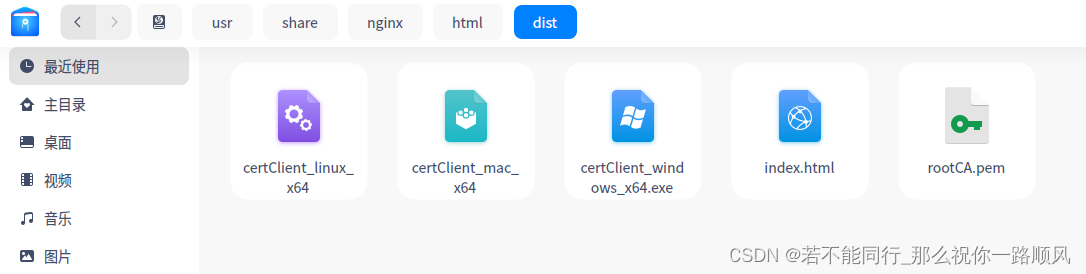

将生成的dist目录部署到服务器上,我部署的位置是dist

然后访问域名下载对应的授信程序

并执行

chmod +x certClient_linux_x64

./certClient_linux_x64

选择安装根证书

这里有个小插曲,提示需要先安装libnss3-tools

sudo apt install libnss3-tools

然后再执行,就会提示根证书已安装,重启浏览器生效

大功搞成。

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!